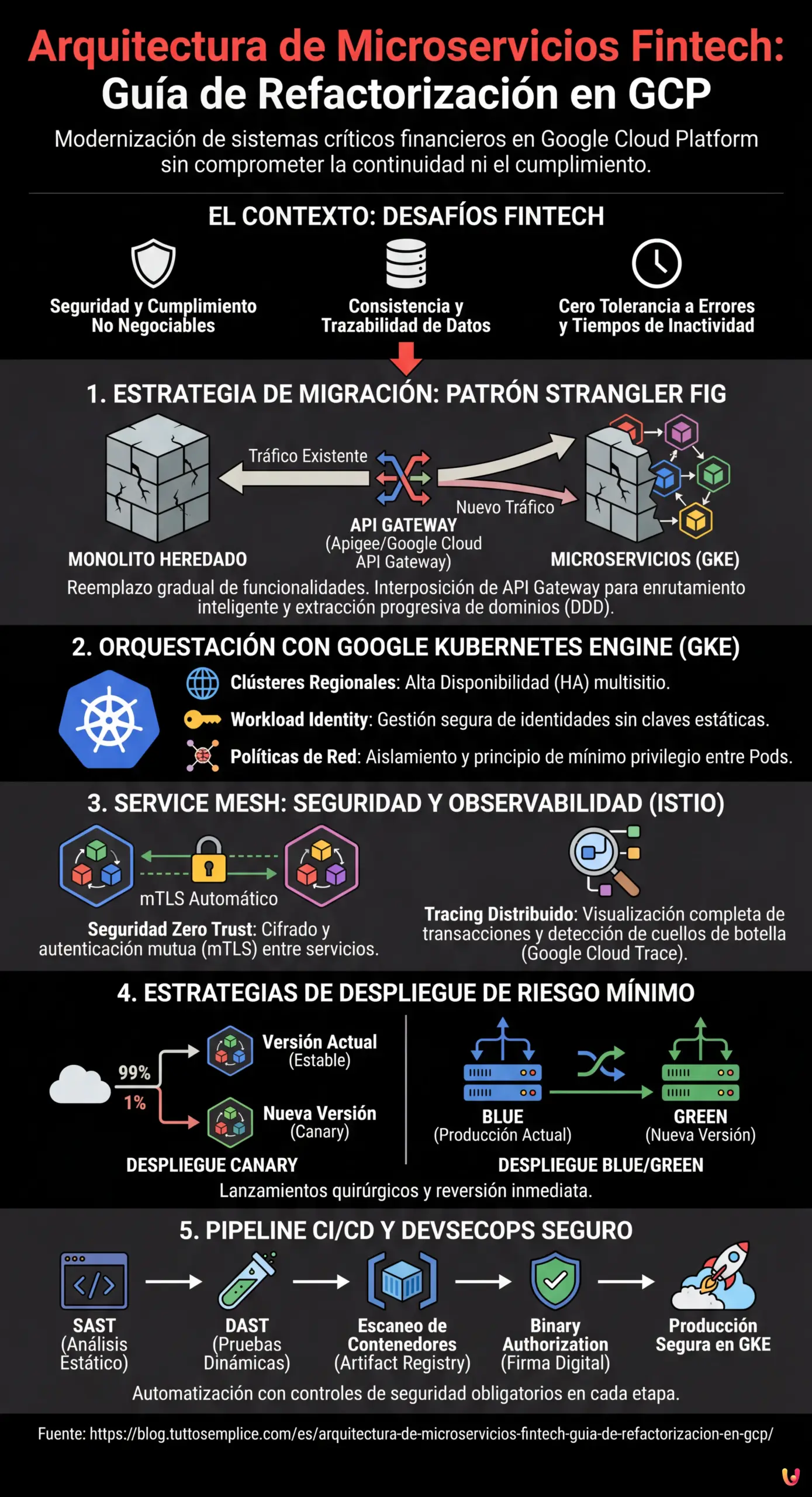

En el panorama actual de los servicios financieros, la modernización ya no es una opción, sino un imperativo de supervivencia. Las instituciones que todavía operan sobre mainframes o monolitos heredados se enfrentan a costes de mantenimiento insostenibles y a una rigidez estructural que impide la innovación rápida. Esta guía técnica explora la implementación de una robusta arquitectura de microservicios fintech en Google Cloud Platform (GCP), centrándose en la refactorización de sistemas críticos sin comprometer la continuidad operativa o el cumplimiento normativo.

El Contexto: Por qué la Refactorización en Fintech es Diferente

A diferencia de una aplicación de comercio electrónico estándar, un sistema financiero gestiona transacciones atómicas que no admiten errores. La consistencia de los datos, la trazabilidad (audit trail) y la seguridad perimetral son requisitos no negociables. Migrar hacia la nube en este sector requiere una estrategia que mitigue el riesgo en cada nivel del stack tecnológico. Google Cloud, con su infraestructura global y servicios como Google Kubernetes Engine (GKE), ofrece el entorno ideal para escalar, siempre que la arquitectura subyacente sea sólida.

1. Estrategia de Migración: El Patrón Strangler Fig

El “Big Bang Rewrite” — es decir, la reescritura total del código desde cero — es la causa principal del fracaso en los proyectos de transformación digital bancaria. El enfoque recomendado, teorizado por Martin Fowler y ampliamente adoptado en el ámbito empresarial, es el patrón Strangler Fig.

Cómo aplicar el Strangler Fig en Fintech

La idea es crear una nueva aplicación (los microservicios) alrededor de los bordes de la antigua, dejándola crecer hasta que la aplicación anterior sea “estrangulada” y pueda ser retirada. Aquí están los pasos operativos:

- Identificación de Dominios (DDD): Utilizar el Domain-Driven Design para aislar contextos delimitados (ej. Gestión de Cuentas, Pagos, KYC).

- Interposición del API Gateway: Colocar un gateway (como Apigee o Google Cloud API Gateway) delante del monolito. Todo el tráfico transita por aquí.

- Extracción Gradual: Reimplementar una única funcionalidad (ej. el servicio de consulta de saldo) como microservicio en GKE.

- Enrutamiento Inteligente: Configurar el API Gateway para desviar las llamadas específicas hacia el nuevo microservicio, manteniendo el resto del tráfico hacia el monolito.

Este enfoque garantiza que, en caso de mal funcionamiento del nuevo servicio, el rollback sea inmediato (basta con modificar la regla de enrutamiento), reduciendo a cero el impacto en el usuario final.

2. Orquestación y Escalabilidad con Google Kubernetes Engine (GKE)

Para una arquitectura de microservicios fintech, GKE no es solo una herramienta de orquestación, sino el fundamento de la resiliencia. En un contexto financiero, recomendamos el uso de GKE Standard (para un control granular sobre los nodos) o GKE Autopilot (para reducir la carga operativa), configurados con las siguientes mejores prácticas:

- Clústeres Regionales: Para garantizar la alta disponibilidad (HA) distribuyendo el plano de control y los nodos en múltiples zonas dentro de una región.

- Workload Identity: Para asociar las cuentas de servicio de Kubernetes (KSA) a las cuentas de servicio de Google Cloud (GSA), eliminando la necesidad de gestionar claves secretas estáticas dentro de los contenedores.

- Políticas de Red: Implementar reglas rígidas para limitar la comunicación entre los pods, siguiendo el principio de mínimo privilegio.

3. Service Mesh: Seguridad y Observabilidad con Istio

La complejidad de cientos de microservicios comunicándose requiere una gestión avanzada del tráfico. Aquí entra en juego la Service Mesh (implementable mediante Anthos Service Mesh o Istio open source en GKE).

Seguridad Zero Trust con mTLS

En el ámbito fintech, la seguridad perimetral no basta. Istio habilita la mutual TLS (mTLS) automática entre todos los microservicios. Esto significa que cada comunicación interna está cifrada y autenticada. Si un atacante lograra comprometer un contenedor, no podría espiar el tráfico o suplantar otros servicios sin los certificados correctos, que son rotados automáticamente por la malla.

Tracing Distribuido de las Transacciones

Cuando una transacción falla, entender dónde ha sucedido es crítico. Integrando Istio con Google Cloud Trace, es posible visualizar todo el recorrido de la solicitud a través de los microservicios, identificando cuellos de botella o errores de lógica con precisión milimétrica.

4. Estrategias de Despliegue de Riesgo Mínimo

El lanzamiento de código en producción en el sector financiero debe ser quirúrgico. No existe “mantenimiento programado” en la era del open banking.

Despliegue Canary

Esta estrategia prevé el lanzamiento de la nueva versión del software a un pequeño subconjunto de usuarios (ej. 1% o solo empleados internos). Utilizando las funcionalidades de división de tráfico de Istio o Knative, se monitorizan las métricas (tasa de error, latencia). Si los KPI permanecen estables, se aumenta gradualmente el porcentaje hasta el 100%.

Despliegue Blue/Green

Se mantienen dos entornos de producción idénticos: Blue (versión actual) y Green (nueva versión). El tráfico es conmutado instantáneamente del Blue al Green. Este método es ideal para actualizaciones que requieren modificaciones no retrocompatibles, pero es más costoso en términos de recursos de infraestructura.

5. Pipeline CI/CD y DevSecOps para Fintech

La automatización es la única forma de mantener la velocidad sin sacrificar la seguridad. Un pipeline CI/CD moderno en GCP (utilizando Cloud Build o GitLab CI) para una arquitectura de microservicios fintech debe incluir pasos de seguridad obligatorios:

- SAST (Static Application Security Testing): Análisis del código fuente (ej. con SonarQube o Checkmarx) para identificar vulnerabilidades conocidas (SQL Injection, XSS) antes de la compilación.

- DAST (Dynamic Application Security Testing): Pruebas de la aplicación en ejecución en un entorno de staging efímero para simular ataques reales.

- Escaneo de Contenedores: Escaneo de las imágenes Docker en el Google Artifact Registry para identificar CVE (Common Vulnerabilities and Exposures) en el sistema operativo base o en las dependencias.

- Binary Authorization: Una funcionalidad de GCP que impide a GKE iniciar contenedores que no hayan sido firmados digitalmente por un pipeline de confianza, garantizando la integridad de la cadena de suministro de software.

En Breve (TL;DR)

La migración gradual mediante el patrón Strangler Fig en Google Cloud permite modernizar los monolitos bancarios sin interrumpir la operatividad crítica.

Google Kubernetes Engine e Istio proporcionan la infraestructura resiliente y la seguridad Zero Trust necesarias para gestionar transacciones financieras complejas.

La implementación de despliegues Canary y tracing distribuido reduce drásticamente los riesgos de lanzamiento, garantizando estabilidad y cumplimiento en el sector fintech.

Conclusiones

La refactorización de monolitos financieros hacia una arquitectura de microservicios fintech en Google Cloud es un proceso complejo que requiere rigor de ingeniería. La adopción del patrón Strangler Fig permite una migración sostenible, mientras que el uso combinado de GKE e Istio proporciona la base de infraestructura para escalabilidad y seguridad Zero Trust. Sin embargo, la tecnología por sí sola no basta: es la integración de prácticas DevSecOps avanzadas y estrategias de despliegue conservadoras como Canary y Blue/Green lo que garantiza que la innovación nunca se produzca a expensas de la fiabilidad financiera.

Preguntas frecuentes

El patrón Strangler Fig es una estrategia que permite sustituir gradualmente un sistema heredado creando nuevos microservicios en los bordes de la aplicación existente. Utilizando el Domain Driven Design y un API Gateway para el enrutamiento inteligente, el tráfico se desvía progresivamente hacia los nuevos componentes en GKE, reduciendo los riesgos operativos respecto a una reescritura completa y garantizando la continuidad del servicio bancario durante la transición.

Google Kubernetes Engine ofrece una base sólida para la resiliencia y la escalabilidad necesarias en el sector financiero, especialmente a través de la configuración de clústeres regionales que aseguran alta disponibilidad. Además, GKE facilita la gestión de la seguridad mediante funcionalidades como la Workload Identity, que elimina la necesidad de gestionar claves secretas estáticas, y soporta políticas de red rigurosas para aislar las cargas de trabajo críticas.

En el ámbito fintech, la seguridad perimetral es insuficiente; por lo tanto se adopta un modelo Zero Trust mediante Service Mesh como Istio. Esta tecnología habilita el cifrado mutual TLS automático entre los microservicios, asegurando que cada comunicación interna esté autenticada y cifrada. Esto impide movimientos laterales de posibles atacantes y garantiza que solo los servicios autorizados puedan comunicarse entre sí, protegiendo los datos sensibles de las transacciones.

Para garantizar lanzamientos seguros sin interrupciones, se recomiendan estrategias como el despliegue Canary y el Blue Green. La técnica Canary lanza actualizaciones a un pequeño porcentaje de usuarios para verificar la estabilidad, mientras que el método Blue Green mantiene dos entornos paralelos para permitir una conmutación instantánea del tráfico. Ambos enfoques permiten una rápida recuperación en caso de anomalías, esencial para la continuidad operativa bancaria.

Un pipeline de integración y distribución continua para fintech debe integrar controles de seguridad automatizados como el análisis estático SAST y las pruebas dinámicas DAST. Es fundamental incluir el escaneo de imágenes de los contenedores para detectar vulnerabilidades conocidas y utilizar la Binary Authorization de GCP, la cual asegura que solo el software firmado y verificado pueda ser distribuido en producción, garantizando la integridad de la cadena de suministro.

¿Todavía tienes dudas sobre Arquitectura de Microservicios Fintech: Guía de Refactorización en GCP?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

Fuentes y Profundización

- NIST SP 800-204: Estrategias de seguridad para sistemas de aplicaciones basados en microservicios

- Banco de Pagos Internacionales – Principios para la resiliencia operativa

- NIST – Estándar de Arquitectura Zero Trust

- Wikipedia – Definición del Patrón Strangler Fig

- Wikipedia – Diseño Guiado por el Dominio (DDD)

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.