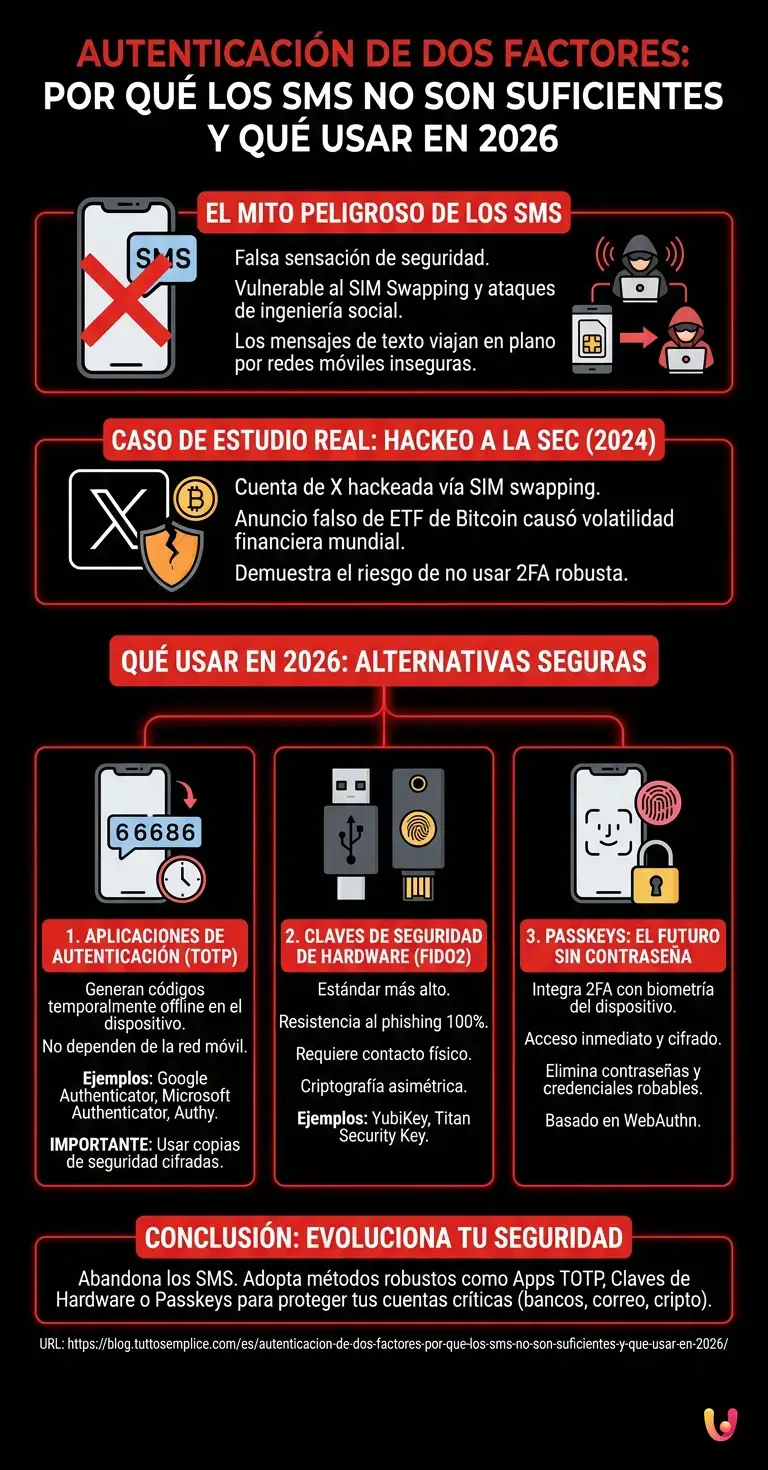

Existe un mito peligrosísimo que sigue circulando en 2026: la creencia de que recibir un código por SMS te protege de los hackers. La verdad, cruda y contraintuitiva, es que usar SMS para la autenticación de dos factores equivale casi a no tenerla. Ofrece una falsa sensación de seguridad que los ciberdelincuentes explotan a diario con técnicas sencillas pero devastadoras. Si todavía esperas un mensaje de texto para acceder a tu banco, correo electrónico o monederos de criptomonedas, eres el objetivo más fácil de la red. Es hora de evolucionar.

Descubre en tiempo real el nivel de seguridad de tus cuentas según el método de autenticación utilizado.

Caso de estudio real: El ataque a la SEC (enero de 2024)

En enero de 2024, la cuenta de X (anteriormente Twitter) de la Comisión de Bolsa y Valores de Estados Unidos (SEC) fue hackeada. Los hackers publicaron un anuncio falso sobre la aprobación de los ETF de Bitcoin, causando una extrema volatilidad en los mercados financieros. La investigación oficial reveló que el ataque se produjo mediante un intercambio de SIM (SIM swapping) y que la cuenta no tenía activada una autenticación de dos factores robusta. Este caso demuestra cómo la ausencia de protocolos criptográficos adecuados puede tener consecuencias catastróficas a nivel mundial.

¿Cómo funciona la vulnerabilidad del SIM swapping?

La autenticación de dos factores basada en SMS es débil porque los delincuentes pueden clonar tu tarjeta SIM mediante el SIM swapping. Engañando al operador telefónico, transfieren tu número a una SIM propia, interceptando así todos los códigos de acceso.

El problema fundamental de los SMS es que no fueron diseñados para la ciberseguridad . Son mensajes de texto en plano que viajan a través de redes celulares (SS7) conocidas por sus vulnerabilidades estructurales. Al configurar un SMS como segundo factor de autenticación, se está confiando la seguridad de la cuenta a los procedimientos de verificación de identidad del operador telefónico, a menudo basados en centros de atención al cliente fácilmente manipulables mediante ingeniería social .

Según la documentación oficial del NIST (National Institute of Standards and Technology), el uso de SMS para la autenticación de dos factores está fuertemente desaconsejado (y obsoleto) desde hace varios años. Un atacante no necesita hackear físicamente tu teléfono; le basta con convencer a un operador telefónico complaciente o distraído de que ha perdido la SIM para que le activen tu número en una nueva tarjeta que él posea. A partir de ese momento, cualquier código OTP (One-Time Password) enviado por tu banco llegará directamente a manos del hacker.

Comparativa de aplicaciones de autenticación para una máxima seguridad

Para una autenticación de dos factores robusta, las aplicaciones de autenticación generan códigos temporales localmente en el dispositivo, sin depender de la red móvil. Google Authenticator, Authy y Microsoft Authenticator ofrecen diferentes niveles de copia de seguridad en la nube y seguridad avanzada contra la interceptación.

El siguiente paso lógico tras abandonar los SMS es la adopción de una aplicación basada en el estándar TOTP (Time-based One-Time Password) . Estas aplicaciones utilizan un secreto compartido (el código QR que escaneas durante la configuración) y el reloj interno de tu teléfono inteligente para generar un código de 6 dígitos válido solo durante 30 segundos. Como la generación se realiza sin conexión, no hay ningún mensaje interceptable en tránsito.

Sin embargo, en 2026, no todas las aplicaciones son iguales. A continuación, una comparación de las soluciones más comunes:

| Autenticador de aplicaciones | Copia de seguridad en la nube | Multidispositivo | Pros y Contras (2026) |

|---|---|---|---|

| Google Authenticator | Sí (Sincronización de la cuenta de Google) | Sí | Ventajas: Muy extendido, interfaz limpia. Desventajas: Si la cuenta de Google se ve comprometida, los códigos están en riesgo. |

| Microsoft Authenticator | Sí (Cifrado) | Sí | Ventajas: Excelente para el ecosistema empresarial, admite notificaciones push. Desventajas: La copia de seguridad está estrechamente ligada al sistema operativo (iOS/Android). |

| Authy (Twilio) | Sí (Cifrado con contraseña local) | Sí | Pros: Excelente gestión multidispositivo. Contras: Requiere un número de teléfono para el registro inicial. |

La mejor opción depende de tu ecosistema, pero la regla de oro es asegurarse de que las copias de seguridad en la nube de tus códigos TOTP estén protegidas con cifrado de extremo a extremo , de modo que ni siquiera el proveedor de la aplicación pueda leerlas.

Claves de seguridad de hardware y cifrado avanzado

Las llaves de hardware como YubiKey representan el estándar más alto para la autenticación de dos factores. Basadas en criptografía asimétrica y protocolos FIDO2, hacen físicamente imposible el phishing, ya que requieren el contacto físico con el dispositivo para autorizar el acceso.

Si bien las aplicaciones de autenticación resuelven el problema del intercambio de SIM (SIM Swapping), no solucionan el problema del phishing en tiempo real (AiTM - Adversary-in-the-Middle) . Si un hacker te engaña para que introduzcas el código de 6 dígitos en un sitio web falso, puede capturarlo y utilizarlo inmediatamente en el sitio web real. Aquí es donde entran en juego las llaves de seguridad de hardware como las YubiKey de Yubico o las Titan Security Key de Google.

Estos pequeños dispositivos USB/NFC utilizan el estándar FIDO2/WebAuthn . Al registrar una clave de hardware, se crea un par de claves criptográficas (pública y privada). La clave privada nunca abandona el chip seguro del dispositivo de hardware. Durante el inicio de sesión, el navegador verifica criptográficamente que el dominio en el que te encuentras coincide exactamente con el registrado. Si estás en g00gle.com en lugar de google.com , la clave de hardware simplemente se negará a proporcionar la firma criptográfica, bloqueando el ataque de phishing de raíz.

- Resistencia al phishing: 100 %. No hay códigos que escribir ni interceptar.

- Requisito físico: Requieren un contacto físico sobre el sensor capacitivo para confirmar la presencia humana, impidiendo ataques remotos automatizados.

- Duración: No tienen baterías, no requieren conexión a internet y son resistentes al agua.

Passkeys y el futuro de la autenticación sin contraseña

En 2026, las Passkeys reemplazarán a las contraseñas tradicionales, integrando la autenticación de dos factores directamente en la biometría del dispositivo. Utilizando el estándar WebAuthn, ofrecen un acceso inmediato, cifrado y totalmente inmune a los ataques de phishing a gran escala.

La evolución final de la autenticación de dos factores es, paradójicamente, la eliminación de la contraseña misma. Las Passkeys (claves de acceso) son la respuesta de la industria (liderada por la FIDO Alliance, Apple, Google y Microsoft) a la debilidad intrínseca de las contraseñas humanas.

Una Passkey funciona exactamente con la misma criptografía asimétrica que las claves de hardware, pero en lugar de residir en una memoria USB externa, se encuentra en el Secure Enclave (el chip de seguridad) de tu teléfono inteligente u ordenador. Cuando accedes a un servicio, el dispositivo te pide que desbloquees la Passkey mediante biometría (Face ID, Touch ID o Windows Hello).

En este escenario, la autenticación de dos factores se realiza en un solo gesto: 1. Algo que posees: tu teléfono inteligente (que contiene la clave privada cifrada). 2. Algo que eres: tu huella digital o tu rostro (necesarios para desbloquear el uso de la clave).

Las Passkeys eliminan el concepto mismo de credenciales robadas de las bases de datos empresariales, ya que el servidor solo conserva la clave pública, que es inútil para los hackers sin la clave privada correspondiente guardada en tu dispositivo.

Conclusiones

Mantener los SMS como método de autenticación de dos factores en 2026 es un riesgo inaceptable, comparable a cerrar la puerta de casa dejando la llave puesta. El SIM swapping y el phishing automatizado han vuelto obsoletos los antiguos códigos OTP. Para proteger tu identidad digital y tus activos financieros, la transición a las aplicaciones de autenticación es el requisito mínimo absoluto. Sin embargo, para quienes buscan verdadera tranquilidad, la adopción de llaves de hardware FIDO2 o la transición definitiva a las Passkeys representa el único escudo impenetrable contra las amenazas informáticas modernas. La ciberseguridad ya no es una cuestión de comodidad, sino de supervivencia digital.

Preguntas frecuentes

Recibir el código en el teléfono te expone al riesgo de SIM swapping, una técnica en la que los criminales clonan tu tarjeta engañando al operador telefónico. Además, los mensajes de texto viajan en texto plano por redes móviles vulnerables, permitiendo a los hackers interceptar fácilmente tus códigos de acceso bancarios o de redes sociales.

Este fraude informático ocurre cuando un delincuente convence a tu operador telefónico de que transfiera tu número a una tarjeta SIM que él posee. A partir de ese momento, el criminal recibirá todos tus códigos de acceso temporales, pudiendo así violar fácilmente tus cuentas protegidas únicamente mediante mensajes de texto tradicionales.

El nivel mínimo de seguridad recomendado implica el uso de aplicaciones dedicadas como Google Authenticator o Authy, que generan códigos temporales sin conexión. Para una protección total contra las estafas en línea, la opción ideal son las llaves de seguridad físicas o las modernas Passkeys, que vinculan el acceso a la biometría de tu dispositivo.

Estas aplicaciones utilizan un estándar criptográfico para generar códigos de seis dígitos válidos solo durante treinta segundos, funcionando directamente dentro del teléfono inteligente sin necesidad de conexión a internet. Como la generación se realiza sin conexión, no hay ningún mensaje en tránsito que un ciberdelincuente pueda interceptar en la red móvil.

Las Passkeys representan la evolución de la autenticación digital porque eliminan por completo la necesidad de recordar credenciales textuales. Aprovechan un chip de seguridad integrado en el smartphone o el ordenador y se desbloquean únicamente mediante reconocimiento facial o huella digital, haciendo físicamente imposible el robo de datos a través de sitios falsos.

¿Todavía tienes dudas sobre Autenticación de dos factores: por qué los SMS no son suficientes y qué usar en 2026?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

Fuentes y Profundización

- Directrices de Identidad Digital: Autenticación y Gestión del Ciclo de Vida (NIST SP 800-63B)

- Directrices de Identidad Digital: Autenticación y vulnerabilidad de los SMS (NIST - Gobierno de EE. UU.)

- Vulnerabilidad de SIM swapping (Intercambio de SIM) - Wikipedia

- Autenticación de múltiples factores (MFA) y estándares TOTP - Wikipedia

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.