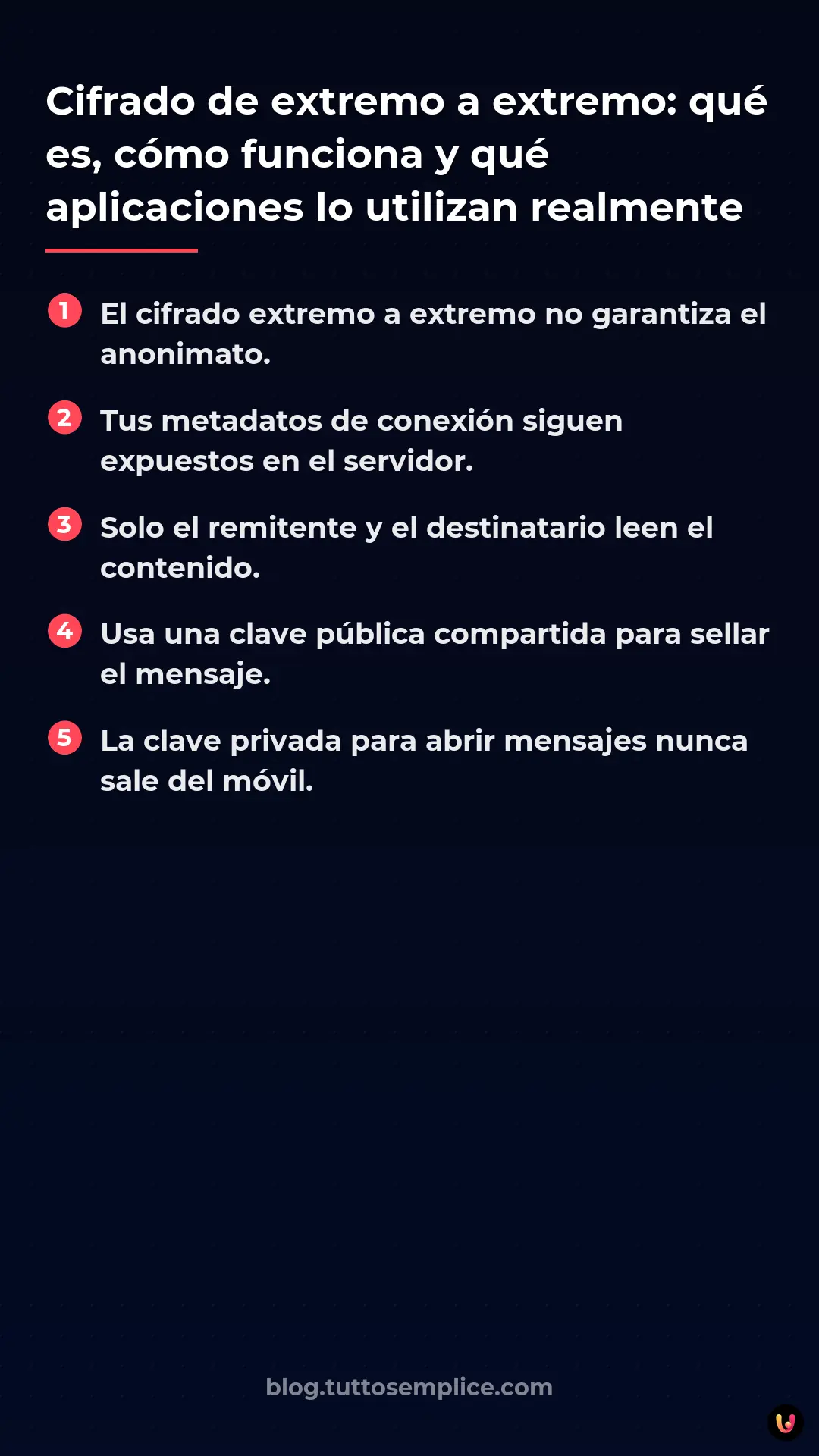

El mito más peligroso de la web moderna es creer que usar una aplicación con cifrado de extremo a extremo te hace completamente invisible y anónimo. La verdad, contraintuitiva, es que, si bien el contenido de tus mensajes está protegido, tus “metadatos” —con quién hablas, a qué hora, desde dónde y durante cuánto tiempo— a menudo permanecen expuestos en los servidores de las empresas. Si piensas que un candado verde basta para garantizarte la privacidad absoluta, estás ignorando la mitad más vulnerable de tu huella digital.

Escribe un mensaje para ver cómo se transforma durante su recorrido por el servidor y cómo llega al destinatario.

¿Qué es y cómo funciona el cifrado de extremo a extremo?

El cifrado de extremo a extremo es un sistema de comunicación segura en el que solo el remitente y el destinatario pueden leer los mensajes. Funciona mediante un par de claves digitales, impidiendo que hackers, proveedores de internet e incluso los administradores de la aplicación descifren el contenido.

Para comprender este mecanismo sin recurrir a complejas fórmulas matemáticas, imagina el proceso como un sistema de candados y llaves físicas. Cuando decides comunicarte con un amigo, tu dispositivo y el suyo generan cada uno dos llaves: una llave pública y una llave privada .

- Clave pública: Es como un candado abierto que puedes distribuir a cualquiera. Cualquiera que quiera escribirte usa tu candado para cerrar el mensaje.

- Clave privada: Es la única clave real capaz de abrir ese candado. Esta clave nunca abandona tu dispositivo y está celosamente custodiada por el sistema operativo.

Cuando envías un mensaje, tu teléfono usa el "candado" (clave pública) del destinatario para sellar el texto. Durante su recorrido por internet y los servidores de la empresa, el mensaje viaja cerrado. Nadie, ni siquiera la empresa que gestiona los servidores, posee la clave para abrirlo. Solo cuando llega al teléfono de tu amigo, su clave privada lo desbloquea y revela el texto original.

El problema de los metadatos: lo que queda por descubrir

Incluso utilizando el cifrado de extremo a extremo , los metadatos de la comunicación no quedan ocultos. Estos datos incluyen la hora del mensaje, las direcciones IP y la identidad de los interlocutores, proporcionando un perfil detallado de tus hábitos sin revelar el texto.

Los metadatos son el verdadero tesoro de la era digital. Si el contenido del mensaje dice lo que estás diciendo, los metadatos dicen quién eres y qué haces . Saber que llamaste a un centro oncológico a las 2 de la madrugada y hablaste durante 45 minutos revela información extremadamente sensible, aunque nadie haya escuchado ni una sola palabra de la conversación.

Las fuerzas del orden y las agencias de inteligencia a menudo no necesitan descifrar los mensajes; se limitan a analizar los metadatos para mapear redes de contactos, hábitos y ubicaciones geográficas. Es por eso que la privacidad total requiere herramientas adicionales, como el uso de VPN o redes descentralizadas, para ocultar también las huellas de conexión.

¿Qué aplicaciones de mensajería utilizan realmente el cifrado de extremo a extremo (E2EE)?

No todas las aplicaciones implementan el cifrado de extremo a extremo de la misma manera. Signal lo ofrece por defecto con la máxima privacidad, WhatsApp lo utiliza para los mensajes pero recopila metadatos, mientras que Telegram solo lo requiere en los chats secretos, dejando los chats normales en sus propios servidores.

Existe mucha confusión sobre qué aplicaciones ofrecen una seguridad real. Analicemos las tres plataformas más populares para comprender sus diferencias estructurales:

| Aplicación | ¿E2EE por defecto? | Gestión de metadatos | Código abierto |

|---|---|---|---|

| Señal | Sí, siempre activa. | Mínima (solo fecha de registro) | Sí (Cliente y Servidor) |

| Sí, siempre activa. | Elevada (compartida con el ecosistema Meta) | No | |

| Telegram | No (solo en "Chats secretos") | Multimedia (guardado en servidores en la nube) | Parcial (Solo cliente) |

Según la documentación oficial de Signal , su protocolo de código abierto se considera el estándar de oro en seguridad informática. WhatsApp utiliza el mismo protocolo que Signal para cifrar los mensajes, pero al ser propiedad de Meta, recopila una gran cantidad de metadatos con fines analíticos y comerciales. Telegram , contrariamente a la creencia popular, guarda los chats estándar en texto plano (o mejor dicho, cifrados pero con las claves en posesión de Telegram) en sus servidores en la nube, haciendo que el cifrado de extremo a extremo (E2EE) sea una opción puramente manual y no predeterminada.

Cuando el cifrado no es suficiente

Confiar únicamente en el cifrado de extremo a extremo no es suficiente si el dispositivo en sí está comprometido . El malware, las capturas de pantalla no autorizadas, las copias de seguridad en la nube sin cifrar o el robo físico del teléfono inteligente pueden exponer tus mensajes antes de que se cifren o después de que se descifren.

La seguridad de un sistema informático es tan fuerte como su eslabón más débil. En criptografía, los eslabones débiles son los "puntos finales", es decir, tu teléfono y el del destinatario del mensaje. Si tu sistema operativo está infectado con un programa espía, este puede leer la pantalla o registrar las pulsaciones de teclas antes de que la aplicación aplique el cifrado.

Además, un error común es activar las copias de seguridad en la nube (como Google Drive o iCloud) sin habilitar el cifrado avanzado para dichas copias. En este escenario, las claves de descifrado se guardan en la nube, permitiendo que cualquiera que tenga acceso a tu cuenta pueda leer todo el historial de chats.

Caso de estudio real: El spyware Pegasus

En 2019, se reveló que el software espía Pegasus, desarrollado por la empresa NSO Group, se había utilizado para infectar los teléfonos inteligentes de periodistas y activistas en todo el mundo. Aprovechando vulnerabilidades de "día cero", Pegasus obtenía acceso de root en los dispositivos. Esto permitía a los atacantes leer los mensajes de WhatsApp y Signal directamente de la pantalla de las víctimas, eludiendo por completo el cifrado de extremo a extremo, ya que los datos eran interceptados después de haber sido descifrados legítimamente por el propio dispositivo.

Conclusiones

En resumen, el cifrado de extremo a extremo es una herramienta fundamental para la ciberseguridad, pero no es una varita mágica. Comprender sus limitaciones y proteger los dispositivos es esencial para garantizar una verdadera privacidad digital en el mundo moderno.

Hemos visto cómo el intercambio de claves públicas y privadas protege el contenido de nuestras conversaciones de miradas indiscretas, pero también hemos desenmascarado la ilusión del anonimato absoluto. Los metadatos cuentan nuestra historia en silencio, y las diferencias arquitectónicas entre aplicaciones como Signal, WhatsApp y Telegram demuestran que no todos los candados verdes ofrecen el mismo nivel de garantía.

Para una seguridad integral, es vital combinar el uso de aplicaciones seguras con buenas prácticas de higiene digital: mantener los sistemas operativos actualizados, evitar enlaces sospechosos y desactivar las copias de seguridad en la nube no protegidas. Solo adoptando un enfoque holístico podrás recuperar el control total de tus comunicaciones personales y profesionales.

Preguntas frecuentes

Signal representa el estándar más alto en seguridad informática, ya que ofrece cifrado por defecto y minimiza la recopilación de datos personales. WhatsApp protege los mensajes de forma predeterminada, pero comparte mucha información contextual con su ecosistema empresarial, mientras que Telegram requiere la activación manual de los chats secretos para obtener una protección real.

Los metadatos son las huellas digitales que indican con quién te comunicas, desde qué ubicación geográfica, a qué hora y durante cuánto tiempo, manteniendo oculto el texto de la conversación. Esta información contextual permite a empresas y agencias gubernamentales perfilar tus hábitos con una precisión extrema y mapear tu red de contactos sin necesidad de descifrar ningún mensaje.

El cifrado protege los datos únicamente durante su transmisión por internet entre el dispositivo del remitente y el del destinatario. Si su teléfono inteligente se infecta con un programa espía o es robado físicamente, los delincuentes pueden leer las conversaciones directamente de la pantalla antes de que sean bloqueadas o inmediatamente después de que el sistema operativo las desbloquee.

Para evitar que las conversaciones sean leídas por extraños, resulta absolutamente fundamental activar el cifrado avanzado también para los archivos guardados en servicios en la nube externos. Sin esta precaución específica, las claves de desbloqueo se guardan en texto plano en los servidores del proveedor, haciendo completamente inútil la protección aplicada originalmente por el software de mensajería durante la fase de envío.

El mecanismo de seguridad se basa en dos elementos digitales complementarios generados automáticamente por el dispositivo de cada usuario. La clave pública funciona como un candado abierto que cualquiera puede usar para sellar un texto, mientras que la clave privada permanece siempre oculta en el teléfono del destinatario y representa la única herramienta matemática capaz de desbloquear y revelar el contenido original.

¿Todavía tienes dudas sobre Cifrado de extremo a extremo: qué es, cómo funciona y qué aplicaciones lo utilizan realmente?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

Fuentes y Profundización

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.