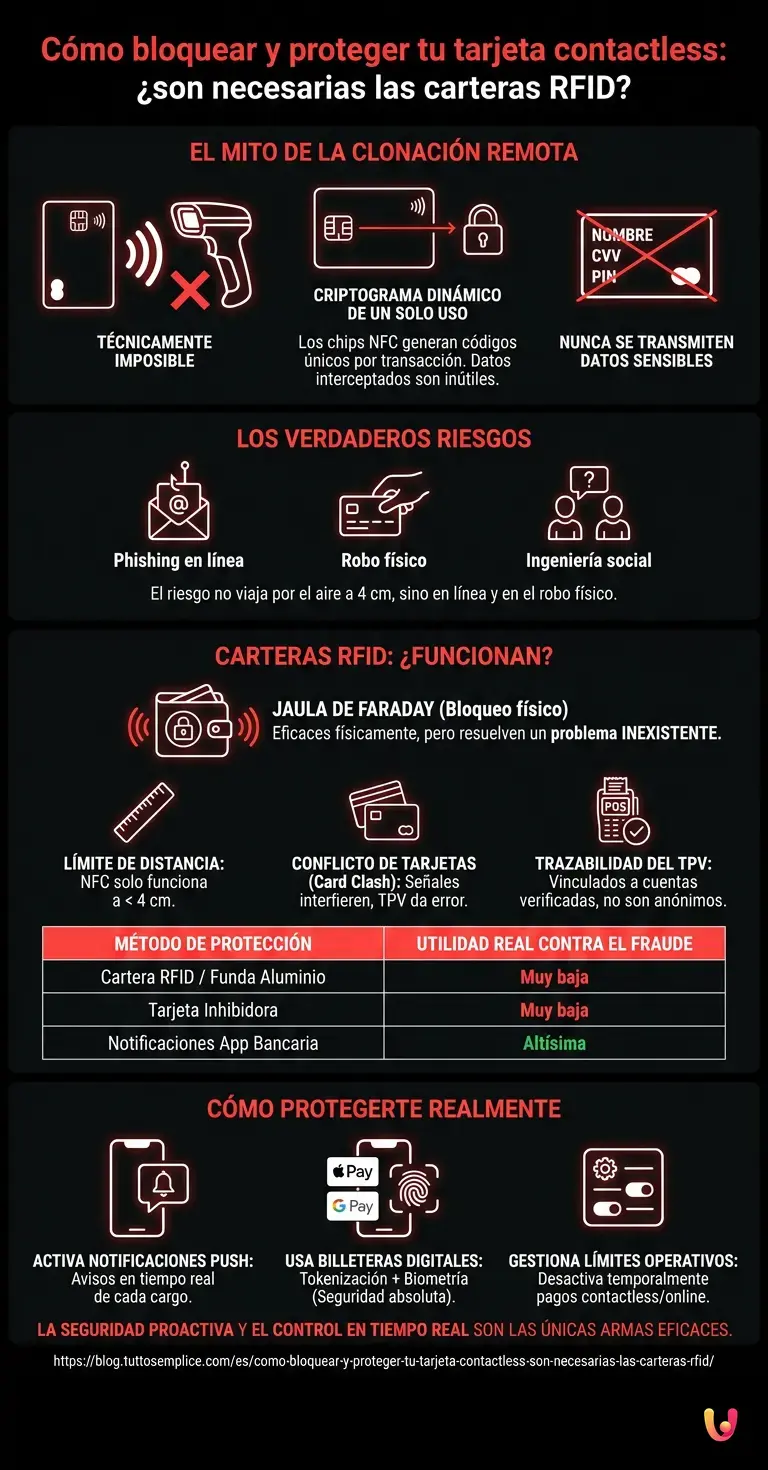

Si has comprado una cartera blindada por miedo a que alguien te robe el dinero rozándose contigo en el metro con un terminal de pago portátil , has sido víctima de una de las campañas de marketing basadas en el miedo más eficaces de la última década. La verdad contraintuitiva es que la clonación remota de una tarjeta de crédito moderna es técnicamente imposible. Los chips NFC generan un criptograma dinámico de un solo uso para cada transacción: incluso si un delincuente lograra captar la señal, obtendría un código ya caducado e inútil para futuras compras. El verdadero riesgo para tus fondos no viaja por el aire a 4 centímetros de tus pantalones, sino que reside en el *phishing* en línea y en el robo físico de la tarjeta.

Simulador de riesgo de skimming

Descubre si tu tarjeta está realmente en peligro basándote en la física NFC.

La verdad técnica sobre los pagos contactless y las señales de radio.

Para comprender la necesidad real de una protección para tarjetas contactless , es fundamental distinguir entre la antigua tecnología RFID y el actual estándar NFC. Las tarjetas modernas utilizan protocolos criptográficos avanzados que convierten la clonación a distancia en un mito urbano carente de fundamento técnico.

Según la documentación oficial de EMVCo (el consorcio global que gestiona los estándares para Europay, Mastercard y Visa), las tarjetas de pago sin contacto (*contactless*) nunca transmiten el nombre del titular, el código CVV de tres dígitos del reverso ni el PIN. Cuando se acerca una tarjeta a un lector, el chip integrado genera un criptograma dinámico . Esto significa que los datos intercambiados son válidos exclusivamente para esa transacción específica.

Si un ciberdelincuente utilizara un escáner para interceptar la comunicación por radio (práctica conocida como *skimming *), solo obtendría un código de un solo uso ya invalidado. De ninguna manera podría utilizar esos datos para clonar la tarjeta en un soporte magnético ni para realizar compras por Internet, ya que las pasarelas de pago en línea requieren obligatoriamente el CVV, el cual nunca se transmite a través de NFC.

¿Realmente funcionan las carteras RFID y los estuches de aluminio?

La eficacia de las carteras blindadas para la protección de tarjetas *contactless* es real desde el punto de vista físico, ya que crean una jaula de Faraday que bloquea las ondas de radio. Sin embargo, resuelven un problema de seguridad que, estadística y técnicamente, no existe en el mundo real.

Los materiales como el aluminio, la fibra de carbono o los tejidos entrelazados con hilos metálicos impiden físicamente que las ondas electromagnéticas de 13,56 MHz (la frecuencia del NFC) lleguen a la antena de la tarjeta. Si introduces tu tarjeta en una de estas fundas, ningún terminal de punto de venta (POS) podrá leerla.

Sin embargo, el marketing de estos productos omite tres factores cruciales:

- El límite de distancia: el NFC solo funciona en un radio de 4 centímetros . Un ladrón tendría que frotar literalmente un terminal de pago contra tu bolsillo.

- El conflicto de tarjetas (Card Clash): Si llevas dos o más tarjetas contactless en la cartera (por ejemplo, tarjeta de débito, tarjeta de crédito, abono de transporte), sus señales interfieren entre sí. El terminal de pago (POS) dará error al no lograr aislar una única tarjeta para realizar el cargo.

- La trazabilidad: Los terminales de punto de venta (TPV) no son anónimos. Están vinculados a una cuenta corriente empresarial verificada mediante procedimientos KYC (*Know Your Customer*) y normativas contra el blanqueo de capitales. Un ladrón que utiliza un TPV para robar 20 € en el metro está dejando, literalmente, su nombre, apellidos e IBAN a las fuerzas de seguridad.

| Método de protección | Bloqueo de señal de radio | Utilidad real contra el fraude |

|---|---|---|

| Cartera RFID | Sí (100%) | Muy baja |

| Carcasa de aluminio | Sí (100%) | Muy baja |

| Tarjeta inhibidora (Anticlonación) | Sí (Emite una señal de interferencia) | Muy baja |

| Notificaciones push de la aplicación bancaria | No | Altísima |

Cómo implementar una protección real para tus tarjetas

La verdadera protección de las tarjetas contactless no se consigue con aluminio, sino aprovechando las herramientas de software que ponen a disposición las entidades financieras. La seguridad proactiva y el control en tiempo real son las únicas armas eficaces contra los fraudes modernos.

En lugar de preocuparte por el *skimming* de proximidad, deberías centrarte en las vulnerabilidades reales. Aquí tienes los pasos operativos para blindar tus pagos:

- Activa las notificaciones push en tiempo real: Configura tu aplicación bancaria para que te envíe un aviso por cada transacción, incluso por importes de 1 €. Esto te permite bloquear la tarjeta al instante en caso de cargos no reconocidos.

- Utiliza billeteras digitales: registra tus tarjetas en Apple Pay, Google Pay o Samsung Wallet. Estos sistemas tokenizan la tarjeta (crean un número virtual ficticio) y requieren el desbloqueo biométrico (rostro o huella) para autorizar el pago NFC. Es el nivel de seguridad absoluto.

- Gestiona los límites operativos: Muchas aplicaciones bancarias modernas permiten desactivar temporalmente los pagos contactless, las compras en línea o las transacciones en el extranjero con un simple toque. Actívalos solo cuando los necesites.

A pesar de los temores generalizados, nunca hemos registrado un solo caso verificado de fraude cometido mediante el *skimming* de una tarjeta *contactless* mientras esta se encontraba en la cartera de la víctima. Los fraudes se producen casi exclusivamente mediante ingeniería social, *phishing* en línea o el robo físico de la tarjeta.

Informe anual sobre el fraude financiero, UK Finance

En Breve (TL;DR)

La clonación a distancia de las modernas tarjetas contactless es técnicamente imposible gracias a los criptogramas dinámicos de un solo uso generados por los chips NFC.

Las carteras blindadas con tecnología RFID bloquean efectivamente las ondas de radio, pero resuelven un problema de seguridad estadísticamente inexistente en el mundo real.

La verdadera protección contra el fraude se consigue activando las notificaciones push bancarias y utilizando billeteras digitales, neutralizando así el skimming de proximidad.

Conclusiones

En resumen, la protección de tarjetas contactless mediante carteras RFID es una solución física a un problema digital inexistente. Las tecnologías EMV y NFC son intrínsecamente seguras frente a la clonación remota gracias a la criptografía dinámica.

Adquirir una cartera blindada no es perjudicial y puede ofrecer una sensación de tranquilidad psicológica, pero no debe generar una falsa sensación de seguridad. Los verdaderos peligros se esconden en los SMS fraudulentos (smishing), en los correos electrónicos de phishing y en los sitios web comprometidos . La mejor defensa sigue siendo el uso de billeteras digitales en el smartphone, la activación de las notificaciones instantáneas y una buena dosis de atención al introducir los datos de la tarjeta en internet.

Preguntas frecuentes

La clonación a distancia de una tarjeta moderna resulta imposible. Los chips integrados generan códigos de un solo uso para cada transacción y nunca transmiten datos sensibles, como el código de seguridad posterior. Los verdaderos riesgos para tus ahorros provienen de las estafas en línea mediante correos electrónicos engañosos o del robo físico de la propia tarjeta.

Las carteras de aluminio o carbono bloquean físicamente las ondas de radio, creando una auténtica jaula aislante, pero, en realidad, resuelven un problema inexistente. Los fraudes por proximidad no ocurren en la práctica gracias al cifrado avanzado de las tarjetas modernas y a las limitaciones de distancia de la tecnología. Adquirirlas ofrece únicamente una tranquilidad psicológica frente a miedos alimentados por un marketing agresivo.

La mejor defensa consiste en utilizar las billeteras digitales en el propio teléfono inteligente, las cuales requieren siempre reconocimiento facial o escaneo biométrico para autorizar cada compra. Asimismo, resulta fundamental activar las notificaciones instantáneas en la aplicación de su banco para monitorear los gastos en tiempo real y gestionar los límites operativos.

Ningún dato sensible útil para cometer fraudes en línea o físicos es interceptado a distancia. Los estándares de seguridad internacionales impiden rigurosamente la transmisión del nombre del titular, del código de seguridad de tres dígitos que figura en el reverso y del código secreto personal. Un posible atacante equipado con un escáner obtendría únicamente un código de un solo uso ya caducado y totalmente inutilizable.

Se produce un fenómeno técnico de interferencia que impide por completo la lectura de los datos por parte del terminal de pago. Las señales de radio emitidas por las distintas tarjetas se superponen entre sí, provocando un error inmediato en el lector. Esto sucede porque el dispositivo electrónico no logra aislar una única fuente de la cual extraer el dinero, garantizando así una protección natural.

¿Todavía tienes dudas sobre Cómo bloquear y proteger tu tarjeta contactless: ¿son necesarias las carteras RFID??

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.