Imagina la escena: estás navegando por un sitio web, quizás buscando un código de descuento exclusivo, descargando un informe técnico gratuito o simplemente suscribiéndote a un boletín informativo que te interesa. Se te presenta un formulario online de aspecto inofensivo y minimalista. Solo te piden dos datos básicos: tu nombre y tu dirección de correo electrónico. Empiezas a escribir, te sientes seguro porque, en el fondo, estás compartiendo lo mínimo indispensable para obtener lo que deseas. Sin embargo, en ese preciso instante, una cantidad sorprendente de tu información personal, mucho más íntima y confidencial, podría estar viajando silenciosamente hacia servidores desconocidos. ¿Cómo es técnicamente posible todo esto? El culpable, o mejor dicho, el cómplice involuntario de esta fuga de datos, suele ser una función que todos usamos a diario por pura comodidad: el autocompletar del navegador . Esta tecnología, nacida para simplificarnos la vida, se ha convertido en una de las trampas más insidiosas de la web moderna.

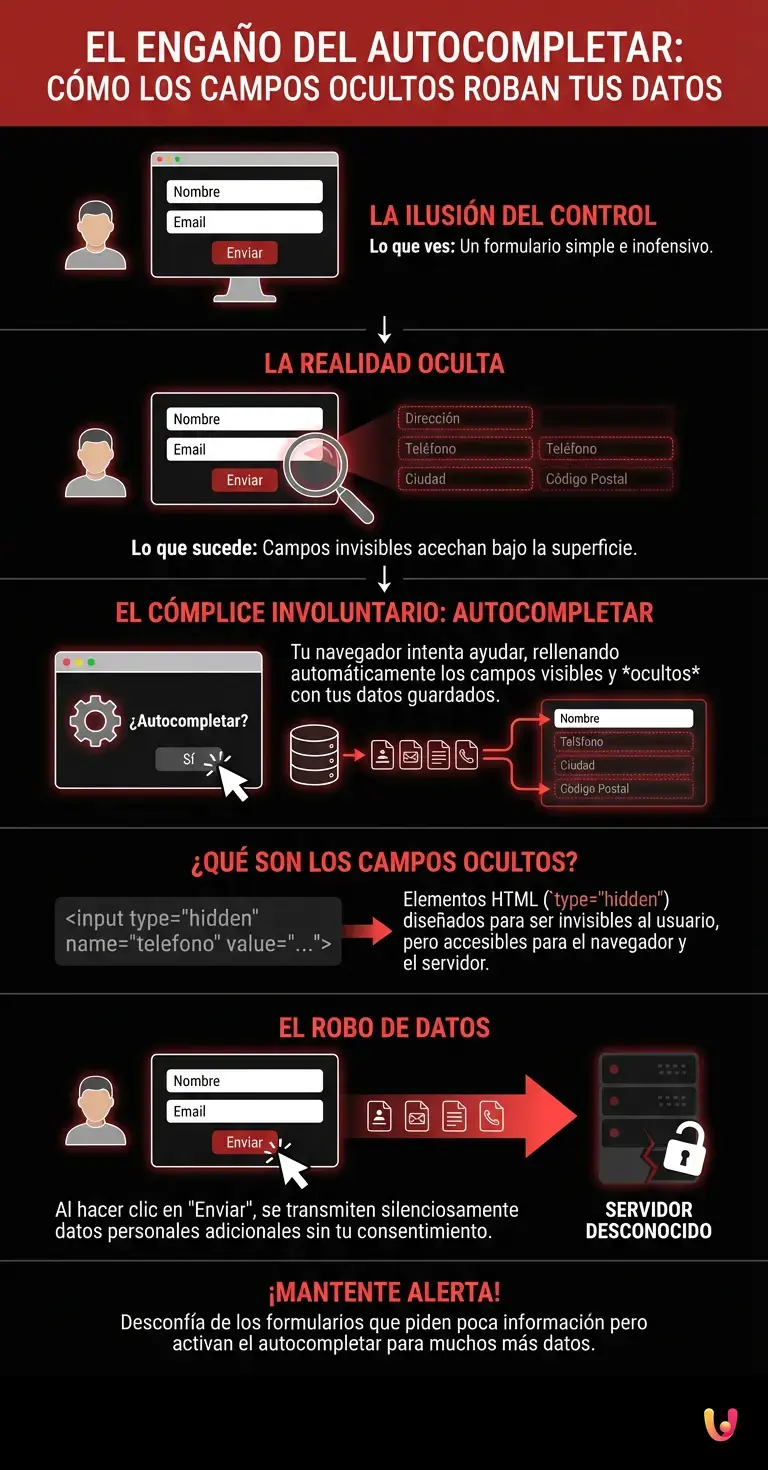

La ilusión del control: lo que ves y lo que realmente sucede

Para comprender a fondo esta dinámica, debemos dar un paso atrás y mirar bajo el capó de una página web. Cuando visualizas un formulario en línea, tu cerebro solo procesa lo que se renderiza en la pantalla: cuadros de texto blancos, etiquetas descriptivas y un botón de color con la palabra “Enviar”. Esta es la interfaz de usuario, diseñada para ser intuitiva y tranquilizadora. Sin embargo, el código fuente que genera esa página (el HTML) puede contener elementos que tu ojo nunca percibirá.

Los desarrolladores web disponen de un tipo específico de campo de entrada llamado campo oculto (hidden field). En el código, se representa con la etiqueta <input type="hidden"> . Estos campos fueron concebidos originalmente para propósitos totalmente legítimos y fundamentales para el funcionamiento de la web. Por ejemplo, se utilizan para transmitir tokens de seguridad que previenen ataques informáticos, para mantener un registro de la sesión del usuario o para pasar parámetros técnicos de una página a otra sin afectar la experiencia visual del visitante.

El problema surge cuando esta arquitectura legítima se utiliza con fines maliciosos o de rastreo extremo. Un formulario que aparentemente solo solicita “Nombre” y “Correo electrónico” podría, en realidad, contener decenas de campos ocultos etiquetados como “Dirección de residencia”, “Número de teléfono”, “Empresa”, “Código postal” e incluso “Número de tarjeta de crédito”. Usted no los ve, pero su navegador sabe perfectamente que están ahí, esperando ser rellenados.

Cómo funciona la trampa: la traición de la comodidad

Aquí es donde entra en juego el mecanismo que transforma un simple formulario en una auténtica aspiradora de datos. Cuando haces clic en el campo visible “Nombre”, tu navegador (ya sea Chrome, Safari, Firefox o Edge) reconoce que estás a punto de rellenar un formulario. Para ahorrarte tiempo, te muestra un práctico menú desplegable sugiriéndote tu perfil completo, previamente guardado en la configuración. Piensas: “¡Genial, así no tengo que escribirlo todo a mano!”, y seleccionas tu perfil.

En una fracción de segundo, el navegador introduce tu nombre y correo electrónico en los campos visibles. Pero también hace otra cosa, de forma totalmente automática e invisible: rellena todos los campos ocultos que corresponden a la información de tu perfil guardado. Si el creador del sitio web ha incluido un campo oculto para el número de teléfono y tú has guardado tu número en el navegador, ese campo se rellenará. Lo mismo ocurre con la dirección física u otros datos sensibles.

Este ataque, conocido en el argot de la ciberseguridad como phishing de autocompletar o inyección de campos ocultos , resulta sorprendentemente eficaz. El usuario pulsa el botón “Enviar” convencido de haber compartido solo dos datos inocuos, mientras que en realidad acaba de entregar un dossier completo sobre su identidad. La gravedad de esta técnica radica en que no requiere ninguna habilidad de hacking avanzada para su implementación: basta con un conocimiento básico de HTML y saber cómo los navegadores modernos gestionan el autocompletado.

La captura invisible: cuando ni siquiera es necesario pulsar el botón “Enviar”

Si crees que la trampa solo se activa cuando pulsas el fatídico botón “Enviar”, prepárate para una sorpresa más. La evolución de la tecnología web ha hecho que las páginas sean extremadamente dinámicas, capaces de reaccionar en tiempo real a cada acción del usuario. Esto es posible gracias a JavaScript, el lenguaje de programación que da vida a la web.

Muchos sitios web modernos utilizan scripts que monitorizan constantemente los campos de entrada. A través de funciones llamadas “Event Listeners” (escuchadores de eventos), el sitio puede registrar cada tecla que pulsas (keylogging) o detectar el momento exacto en que mueves el cursor de un campo a otro. Esto significa que los datos pueden ser transmitidos a los servidores del sitio mientras los estás escribiendo, letra por letra.

¿Qué sucede si empiezas a rellenar un formulario, introduces tu correo electrónico, pero luego cambias de opinión, decides que no confías y cierras la pestaña del navegador sin hacer clic en “Enviar”? En la mayoría de los casos, tus datos ya han sido enviados. Esta práctica, conocida como seguimiento del abandono de formularios ( Form Abandonment Tracking ), es ampliamente utilizada en el marketing digital. Las empresas quieren saber quién eres para poder contactarte y convencerte de completar la acción. Aunque a menudo se presenta como una estrategia de optimización de conversiones, desde el punto de vista de la privacidad representa una zona gris muy preocupante, ya que se adquieren datos sin un consentimiento explícito y definitivo.

El mercado negro de la información personal

¿Por qué alguien se tomaría la molestia de diseñar estos sistemas de captura invisible? La respuesta es sencilla: los datos son la moneda más valiosa de la economía digital. Cada fragmento de información sobre ti contribuye a crear un perfil digital extremadamente detallado, que luego se vende, se intercambia o se utiliza para fines que van desde el marketing hipersegmentado hasta las estafas propiamente dichas.

En el panorama de la innovación digital , existen innumerables empresas, desde gigantes de la web hasta pequeñas startups emergentes en el sector de la AdTech (tecnología publicitaria), cuyo modelo de negocio se basa en la agregación de datos. Una dirección de correo electrónico asociada a un número de teléfono y a una dirección física vale mucho más que un simple correo electrónico aislado. Permite cruzar bases de datos, rastrear tus movimientos online y offline, y predecir tus comportamientos de compra con una precisión inquietante.

Más alarmante aún es su uso por parte de los ciberdelincuentes. Los datos robados mediante formularios fraudulentos a menudo terminan en los mercados negros de la dark web. Allí, paquetes que contienen miles de perfiles completos son comprados por estafadores que los utilizarán para campañas de phishing dirigido (spear phishing), robos de identidad o para intentar acceder a sus cuentas bancarias . Cuando recibe un correo electrónico fraudulento que, extrañamente, conoce su dirección o su número de teléfono, es muy probable que esa información haya sido obtenida a través de una de estas trampas invisibles.

Ciberseguridad: cómo defenderse de esta amenaza silenciosa

Ante un ecosistema web tan hostil y diseñado para extraer información de forma subrepticia, la seguridad informática personal ya no puede considerarse un lujo. Afortunadamente, existen contramedidas eficaces que cualquiera puede adoptar para neutralizar estas amenazas sin tener que renunciar a la comodidad de la navegación moderna.

La primera y más importante línea de defensa consiste en desactivar la función de autocompletar nativa del navegador. Aunque resulta cómoda, como hemos visto, es intrínsecamente vulnerable porque no distingue entre campos visibles y campos ocultos. Para ello, basta con acceder a la configuración del navegador (Chrome, Firefox, Safari, etc.), buscar la sección relativa a la privacidad o al autocompletado y desactivar el guardado de direcciones, números de teléfono y métodos de pago.

Pero, ¿cómo evitar tener que escribir todo manualmente cada vez? La solución reside en el uso de un gestor de contraseñas dedicado y fiable. Estas herramientas profesionales están diseñadas con una arquitectura de seguridad superior. A diferencia de los navegadores, los mejores gestores de contraseñas no rellenan automáticamente las páginas al cargarse, sino que requieren una acción explícita por parte del usuario (como un clic en el icono de la extensión o un atajo de teclado). Además, muchos de ellos están programados para ignorar los campos ocultos o para advertir al usuario si detectan anomalías en la estructura del formulario, bloqueando así los ataques de phishing de autocompletado.

Otra práctica fundamental es el uso de extensiones del navegador orientadas a la privacidad, capaces de bloquear los scripts de seguimiento invisibles. Estas herramientas impiden que los sitios web ejecuten esos códigos JavaScript que registran las pulsaciones del teclado o que envían datos antes de presionar el botón “Enviar”. Finalmente, la concienciación sigue siendo el arma más poderosa: desconfíe siempre de sitios web desconocidos que ofrecen premios o descuentos desproporcionados a cambio de “pocos datos”, ya que a menudo el verdadero precio a pagar es su propia privacidad.

En Breve (TL;DR)

La función de autocompletar de los navegadores, aunque extremadamente cómoda, esconde graves peligros para la seguridad de tus datos personales en línea.

Cuando utilizas esta comodidad, el navegador también rellena automáticamente los campos ocultos en el código, entregando tu información sensible a completos desconocidos.

Gracias a scripts avanzados, esta información confidencial puede transmitirse a servidores maliciosos en tiempo real, incluso antes de pulsar el botón de enviar.

Conclusiones

La web es un entorno extraordinario, un motor inagotable de conocimiento y oportunidades, pero también un ecosistema complejo donde las apariencias a menudo engañan. La trampa de los formularios online nos enseña una lección fundamental: en la era digital, la interfaz visual es solo la punta del iceberg. Bajo la superficie, operan mecanismos invisibles diseñados para maximizar la extracción de valor de nuestras interacciones cotidianas.

Comprender cómo funcionan estas tecnologías no es solo una cuestión de curiosidad técnica, sino un requisito esencial para nuestra autodefensa digital. Recuperar el control de nuestros datos implica renunciar a algunas pequeñas comodidades, como el autocompletado indiscriminado, en favor de herramientas más seguras y un enfoque más crítico de la navegación. Solo transformando nuestra ingenuidad en consciencia podemos seguir aprovechando el potencial de la red sin convertirnos, sin saberlo, en el producto que se vende.

Preguntas frecuentes

Se trata de una técnica informática en la que los ciberdelincuentes aprovechan la función de autocompletar del navegador para robar datos personales. Al insertar secciones invisibles en un formulario online normal, el sistema introduce automáticamente información sensible como direcciones o números de teléfono sin que el usuario se dé cuenta. Esto permite a los criminales recopilar un perfil completo de su identidad digital.

Los creadores de sitios web maliciosos insertan en el código de la página cuadros de texto invisibles en pantalla. Cuando usas la función de autocompletar para introducir tu nombre o correo electrónico, el navegador rellena automáticamente también estas secciones invisibles con tus datos privados previamente guardados. De esta manera, sin saberlo, entregas información confidencial a servidores desconocidos.

Muchos portales modernos utilizan scripts avanzados que registran en tiempo real cada pulsación de tecla o movimiento del cursor en la página. Esto significa que tu información puede ser transmitida a los servidores del sitio web mientras la estás escribiendo, mucho antes de confirmar la operación. Cerrar la pestaña del navegador no es suficiente para detener esta fuga de información.

La mejor solución consiste en desactivar la función nativa de autocompletar en la configuración de tu navegador. También resulta muy útil emplear un gestor de contraseñas externo que requiera tu acción explícita para rellenar los campos. Finalmente, te sugerimos instalar extensiones dedicadas a la privacidad que bloqueen los códigos de seguimiento invisibles durante tu navegación diaria.

Las empresas de marketing digital utilizan esta práctica para obtener tus datos de contacto incluso si decides no completar el registro inicial. Su objetivo principal es poder contactarte posteriormente para convencerte de que finalices el proceso de compra o suscripción. Esta estrategia opera a menudo en una zona gris en cuanto a la protección de datos personales, ya que recopila información sin tu consentimiento definitivo.

¿Todavía tienes dudas sobre El engaño del autocompletar: cómo los campos ocultos roban tus datos?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.