Italia es un país único, donde la cultura de la plaza y de la vida social se ha trasladado casi por completo al mundo digital. Con más de 43 millones de usuarios activos en redes sociales, nuestra nación demuestra un profundo apego a compartir: nos encanta mostrar las vacaciones en Salento, las cenas en familia y los logros de nuestros hijos. Sin embargo, esta natural propensión a la apertura, típica de la cultura mediterránea, choca hoy con una realidad informática cada vez más hostil. Los datos recientes del informe Clusit dibujan un panorama preocupante, en el que Italia sufre un porcentaje de ciberataques desproporcionado en relación con su población mundial.

La seguridad en línea ya no es una cuestión técnica reservada a los expertos informáticos, sino una habilidad vital esencial, exactamente como cerrar la puerta de casa con llave. A menudo percibimos nuestro perfil de Facebook o Instagram como un álbum de fotos privado, olvidando que reside en servidores globales accesibles, potencialmente, por cualquiera que tenga las llaves adecuadas. La distinción entre vida privada y pública se ha difuminado, y los ciberdelincuentes aprovechan precisamente esta zona gris para infiltrarse en nuestras vidas digitales. Proteger tu cuenta significa proteger tu identidad, tus relaciones y, en muchos casos, también tus finanzas.

En esta guía exploraremos las estrategias más eficaces para blindar tu presencia en línea, equilibrando nuestro deseo de innovación y conexión con la prudencia necesaria. Analizaremos cómo las tradiciones sociales italianas influyen en nuestro comportamiento en línea y cómo podemos adaptar nuestros hábitos para navegar de forma segura en 2025. No se trata de dejar de compartir, sino de hacerlo con conciencia, utilizando las herramientas adecuadas para garantizar que nuestros recuerdos sigan siendo un placer y no se conviertan en un riesgo.

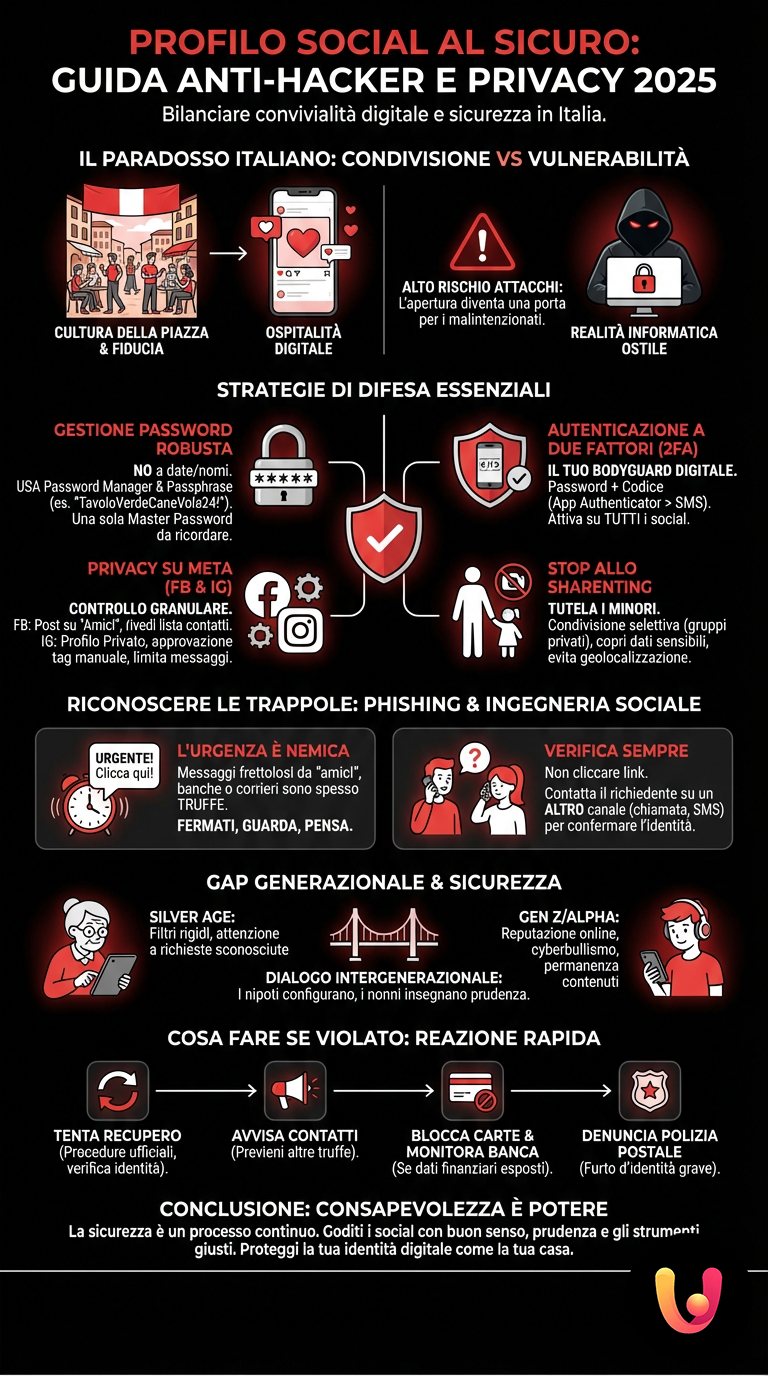

La paradoja italiana: compartir y vulnerabilidad

La cultura italiana se basa en la confianza y en la relación interpersonal. Sin embargo, trasladar estos valores a las redes sociales expone a riesgos específicos. El concepto de “amistad” en plataformas como Facebook es muy diferente al real y, aun así, tendemos a tratar a los contactos digitales con la misma apertura que reservaríamos a un conocido en un bar. Esta actitud, definida por los expertos como la “paradoja de la privacidad”, hace que los usuarios se preocupen en teoría por sus datos, pero se comporten de forma arriesgada en la práctica diaria.

La ciberseguridad en Italia no es solo un problema tecnológico, sino cultural: nuestra hospitalidad digital es a menudo la puerta de entrada para los malintencionados.

Las estadísticas indican que el robo de identidad y la “ingeniería social” (social engineering) están en claro aumento en la península. Los estafadores estudian los perfiles, analizan las costumbres familiares y crean trampas a medida. Saber que estás de vacaciones porque has publicado una historia en tiempo real, o conocer el nombre de tu mascota (a menudo utilizado como contraseña), proporciona a los delincuentes la munición necesaria para atacar. El reto es mantener nuestra identidad cultural acogedora sin convertirnos en blancos fáciles.

Gestión de contraseñas: más allá del nombre del gato

Parece un consejo trivial, pero la debilidad de las credenciales de acceso sigue siendo la causa principal de las violaciones de cuentas en Italia. Muchos usuarios todavía utilizan contraseñas basadas en fechas de nacimiento, nombres de hijos o equipos de fútbol, a menudo repetidas en múltiples plataformas. Este hábito, arraigado en la necesidad de recordar fácilmente las claves de acceso, es el primer regalo que hacemos a los hackers. En 2025, la gestión de contraseñas debe evolucionar hacia sistemas más robustos y menos mnemotécnicos.

El uso de un gestor de contraseñas (password manager) es ya imprescindible. Estas herramientas permiten generar códigos complejos y únicos para cada sitio, requiriendo que el usuario recuerde una única “contraseña maestra” (master password). Además, es fundamental comprender que la contraseña por sí sola ya no es suficiente. Los sistemas de ataque automatizados pueden probar millones de combinaciones en pocos segundos, haciendo vulnerable incluso una clave alfanumérica de complejidad media si no está respaldada por otros niveles de defensa.

Para profundizar en cómo proteger el acceso a tus datos y a la navegación, es útil consultar recursos dedicados como la guía completa de VPN y privacidad para navegar de forma segura, que explica cómo blindar tu conexión de raíz.

Autenticación de dos factores: tu guardaespaldas digital

La autenticación de dos factores (2FA) representa la barrera más eficaz contra los accesos no deseados. El principio es simple: para entrar, no basta con saber “lo que sabes” (la contraseña), sino que también se necesita “lo que tienes” (tu smartphone). Activar la 2FA en todas las redes sociales reduce drásticamente el riesgo de robo de la cuenta, ya que un hacker, incluso si posee tu contraseña, no podrá superar el segundo control.

Existen varios métodos para recibir el segundo código: SMS, correo electrónico o aplicaciones de autenticación. En Italia, el uso de SMS todavía está muy extendido, pero los expertos recomiendan pasarse a las aplicaciones generadoras de códigos (como Google Authenticator o Microsoft Authenticator) o a las llaves de seguridad físicas. De hecho, los SMS pueden ser interceptados mediante técnicas avanzadas como el “SIM swapping”, una estafa en auge en nuestro país que tiene como objetivo duplicar el número de teléfono de la víctima.

Para quienes utilizan plataformas de mensajería también para el trabajo, la seguridad del acceso es aún más crítica. Una gestión cuidadosa de las credenciales se explica en detalle en la guía para blindar los chats con contraseña en WhatsApp Web.

Privacidad en Meta: Facebook e Instagram a prueba de intrusos

Las plataformas del grupo Meta son las más utilizadas en Italia y ofrecen herramientas de control granular que a menudo se ignoran. En Facebook, el control de la audiencia de las publicaciones es esencial: establecer la visibilidad por defecto en “Amigos” en lugar de “Público” limita la exposición de los datos personales. También es vital revisar la lista de amigos periódicamente, eliminando perfiles que no se reconozcan o con los que ya no se tengan contactos reales, ya que podrían haber sido comprometidos o vendidos.

En Instagram, la distinción entre cuenta pública y privada es la primera línea de defensa. Para quienes deseen mantener un perfil público, quizás por aspiraciones de influencer o de negocio, es fundamental gestionar con atención las “Historias” y las etiquetas. Configurar la aprobación manual de las etiquetas impide que contenido no deseado o spam aparezca en tu perfil. Además, limitar quién puede enviar mensajes directos o comentar ayuda a prevenir el ciberacoso y los intentos de phishing dirigido.

Para una configuración óptima de estas plataformas, te sugerimos seguir los pasos ilustrados en la guía práctica antihacker para la seguridad de Facebook e Instagram.

El fenómeno del ‘sharenting’ y los menores en línea

Un tema candente en el contexto italiano es el “sharenting”, es decir, la acción de los padres de compartir constantemente fotos y vídeos de sus hijos. Aunque se haga con orgullo y afecto, este comportamiento crea una huella digital para el menor incluso antes de que pueda dar su consentimiento. Las fotos publicadas hoy podrían ser utilizadas en el futuro para robos de identidad, estafas o, en los peores casos, acabar en circuitos ilegales. La tradición de compartir los momentos de crecimiento con la familia extendida debe chocar con la necesidad de protección.

La solución no es necesariamente el silencio digital, sino compartir de forma selectiva. Utilizar grupos privados en WhatsApp o álbumes compartidos con acceso limitado solo a los parientes cercanos es un punto intermedio que respeta el deseo de compartir reduciendo los riesgos. También es importante tapar los detalles sensibles en las fotos, como escudos escolares o lugares frecuentados habitualmente, para evitar la geolocalización de las rutinas diarias de los menores.

Phishing e ingeniería social: cómo reconocer las trampas

Los ciberataques en 2025 son cada vez menos técnicos y más psicológicos. El phishing ha evolucionado: ya no recibimos solo correos electrónicos con faltas de gramática de supuestos príncipes herederos, sino mensajes que parecen provenir de empresas de mensajería nacionales, de la Seguridad Social (INPS) o de nuestro banco. En las redes sociales, la estafa se mueve por el chat: un amigo (cuyo perfil ha sido clonado o hackeado) nos pide un favor urgente, un pequeño préstamo o que hagamos clic en un enlace para votarle en un concurso.

Para, mira, piensa. La urgencia es la mejor amiga del estafador: si un mensaje te mete prisa, es casi seguro que es una trampa.

La ingeniería social explota nuestra buena educación y nuestra disposición a ayudar. En Italia, negar ayuda a un amigo parece de mala educación, y es en esta palanca emocional en la que se apoyan los delincuentes. Verificar siempre la identidad de quien lo solicita a través de otro canal (una llamada telefónica, un SMS tradicional) es la única forma de desenmascarar el engaño. Nunca introduzcas tus credenciales en páginas abiertas a través de enlaces recibidos en un chat, aunque el diseño parezca idéntico al oficial de la red social.

También las aplicaciones de mensajería requieren una atención especial para evitar que ojos indiscretos lean nuestras conversaciones, como se detalla en el artículo sobre WhatsApp Web en modo incógnito y los secretos para tu privacidad.

Tradición vs. innovación: la brecha generacional

Italia presenta una fuerte brecha digital entre generaciones, que se refleja en el uso de las redes sociales. Por un lado, tenemos la “edad de plata” (Silver Age), los mayores de 60 años que han adoptado Facebook para reencontrarse con antiguos compañeros de colegio, a menudo sin una percepción real de los riesgos para la privacidad. Por otro, la Generación Z y la Generación Alfa viven en TikTok y plataformas efímeras, donde el riesgo no es tanto el robo de datos bancarios como la exposición a contenidos nocivos y el ciberacoso.

La seguridad del perfil debe, por tanto, adaptarse en función de la edad. Para los más mayores, es crucial establecer filtros estrictos en la recepción de solicitudes de amistad y mensajes de desconocidos. Para los más jóvenes, la educación debe centrarse en la reputación en línea y la permanencia de los contenidos digitales: lo que se publica hoy podría influir en una entrevista de trabajo dentro de diez años. El diálogo intergeneracional en la familia se convierte en una herramienta de defensa: los nietos pueden configurar la privacidad de los abuelos, y los abuelos pueden enseñar la prudencia y el valor de la discreción.

Qué hacer si te hackean el perfil

A pesar de todas las precauciones, el hackeo de una cuenta puede ocurrir. La rapidez de reacción es fundamental para limitar los daños. El primer paso es intentar recuperar el acceso a través de los procedimientos oficiales de “contraseña olvidada” o “cuenta comprometida” que ofrece la plataforma. Si el hacker ha cambiado el correo electrónico y el número de teléfono asociados, será necesario utilizar los procedimientos de verificación de identidad, que a menudo requieren el envío de un documento o el reconocimiento facial.

Al mismo tiempo, es vital avisar a tu red de contactos. Una publicación en otras redes sociales o mensajes directos a los amigos más cercanos pueden evitar que ellos también caigan en las trampas enviadas desde tu perfil comprometido. Si la cuenta contenía datos sensibles o estaba vinculada a métodos de pago, es necesario bloquear las tarjetas de crédito y vigilar los movimientos bancarios. Por último, se recomienda presentar una denuncia ante la policía especializada en delitos informáticos (en Italia, la Polizia Postale), especialmente en casos de robo de identidad grave o extorsión.

Para quienes tengan que gestionar la pérdida de datos o contactos tras un ataque, puede ser útil consultar la guía para la sincronización y recuperación de la agenda de contactos.

En Breve (TL;DR)

Descubre las estrategias fundamentales para blindar la privacidad de tus cuentas sociales y prevenir el robo de identidad o accesos no deseados.

Descubre cómo configurar los ajustes de visibilidad y proteger tus cuentas del robo de identidad y accesos no autorizados.

Aprende a configurar los ajustes de visibilidad para prevenir el robo de identidad y accesos no autorizados.

Conclusiones

Proteger el perfil social en el contexto italiano y europeo de 2025 requiere un equilibrio dinámico entre nuestra inclinación natural a la socialización y la conciencia de los riesgos tecnológicos. No debemos renunciar a la belleza de compartir una puesta de sol o un éxito profesional, pero debemos aprender a hacerlo dentro de un perímetro de seguridad que nosotros mismos hayamos definido y controlado. La tecnología avanza rápido, pero el sentido común y la prudencia siguen siendo los antivirus más potentes a nuestra disposición.

Adoptar la autenticación de dos factores, elegir contraseñas complejas y desconfiar de las solicitudes urgentes no son actos de paranoia, sino gestos de cuidado hacia la propia identidad digital. En un mundo hiperconectado, la verdadera innovación reside en saber gestionar la propia privacidad con la misma atención con la que gestionamos nuestra vida real, protegiendo lo que de verdad importa sin encerrarnos en una torre de marfil. La seguridad es un proceso continuo, no un producto final: mantenerse informado y alerta es la única forma de disfrutar de lo mejor de las redes sociales sin sufrir sus consecuencias negativas.

Preguntas frecuentes

Revisa la sección “Actividad de inicio de sesión” o “Dispositivos donde has iniciado sesión” en los ajustes de seguridad. Si observas dispositivos desconocidos o ubicaciones geográficas inusuales, cierra la sesión en ellos inmediatamente y cambia la contraseña.

Totalmente. Es la barrera más eficaz contra el robo de cuentas. Aunque un hacker adivine tu contraseña, no podrá entrar sin el código temporal generado en tu smartphone.

No hagas clic nunca en los enlaces que contenga el mensaje. Contacta con tu amigo a través de otro canal (p. ej., una llamada o un WhatsApp) para verificar si realmente te lo ha enviado él; lo más probable es que su perfil haya sido hackeado.

Sí, el fenómeno del “sharenting” expone a los menores a riesgos de privacidad y seguridad. Si decides hacerlo, asegúrate de que el perfil sea privado, limita la visibilidad solo a amigos de confianza y evita mostrar detalles sensibles como colegios o lugares que frecuentan habitualmente.

Usa una “frase de contraseña” (passphrase) en lugar de una sola palabra: una frase compuesta por 4 o 5 palabras sin relación entre sí (p. ej., “MesaVerdePerroVuela24!”). Es mucho más difícil de adivinar para un ordenador, pero más fácil de memorizar para ti.

¿Todavía tienes dudas sobre Perfil social seguro: Guía antihacker y de privacidad 2025?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.