En la era digital, donde un simple gesto acerca mundos, los pagos contactless se han convertido en la norma. En Italia, como en el resto de Europa, la comodidad del “tap & go” ha conquistado a consumidores de todas las edades, transformando la forma en que gestionamos las transacciones diarias. Sin embargo, esta fusión entre innovación y tradición plantea una pregunta crucial: ¿es la clonación de una tarjeta contactless un riesgo concreto? La respuesta, arraigada en la tecnología que habilita estos pagos, es más compleja que un simple sí o no. Aunque la clonación es técnicamente posible, las modernas medidas de seguridad hacen que sea extremadamente difícil para los delincuentes llevar a cabo un fraude con éxito.

La creciente confianza en los pagos sin contacto está respaldada por datos concretos. Según el Observatorio de Pagos Innovadores del Politécnico de Milán, en 2023 en Italia aproximadamente ocho de cada diez compras se realizaron en modalidad contactless, por un valor total de 240.000 millones de euros. Este dato no solo destaca la amplia adopción de la tecnología, sino también la percepción generalizada de seguridad y practicidad. No obstante, es precisamente esta popularidad la que hace fundamental comprender los mecanismos de protección en juego y los escenarios de riesgo potenciales, aunque remotos, para utilizar estas herramientas con plena conciencia y tranquilidad.

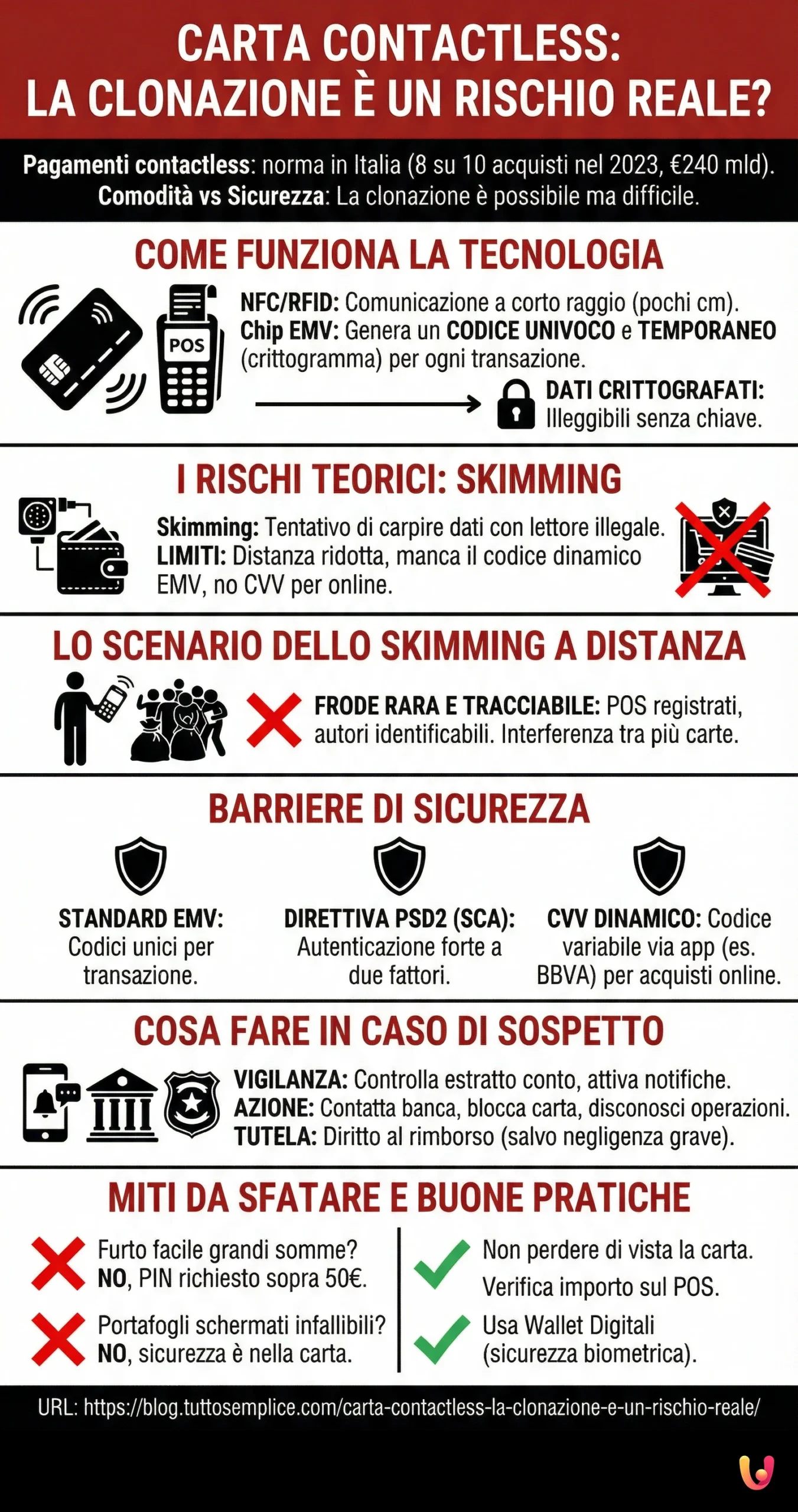

Cómo funciona la tecnología contactless

En la base de los pagos contactless existen dos tecnologías de comunicación inalámbrica de corto alcance: la NFC (Near Field Communication) y la RFID (Radio Frequency Identification). La tecnología NFC, una evolución de la RFID, permite que dos dispositivos, como una tarjeta y un terminal de pago (TPV), intercambien datos cuando se encuentran a pocos centímetros de distancia. Durante una transacción, el chip EMV (acrónimo de Europay, MasterCard y Visa) integrado en la tarjeta genera un código único y temporal para autorizar esa operación específica. Este código, conocido como criptograma, es la clave de la seguridad: incluso si un delincuente lograra interceptarlo, sería inútil para transacciones futuras, haciendo que la clonación tradicional sea casi imposible.

Esta arquitectura de seguridad está diseñada para ser robusta y fiable. A diferencia de las antiguas tarjetas de banda magnética, cuyos datos eran estáticos y fáciles de copiar, el chip EMV introduce un elemento dinámico. Cada vez que se realiza un pago, los datos sensibles se cifran, transformándolos en un formato ilegible para cualquiera que no tenga la clave de descifrado correcta. Este proceso de tokenización y cifrado es el pilar que protege la información financiera, garantizando que, incluso en caso de interceptación de los datos, estos no puedan ser reutilizados con fines fraudulentos.

Los riesgos teóricos de la clonación

A pesar de las sofisticadas medidas de seguridad, la posibilidad de clonar una tarjeta contactless, aunque remota, existe en teoría. La principal técnica de ataque se conoce como skimming, que consiste en captar los datos de la tarjeta a distancia utilizando un lector RFID/NFC ilegal, llamado precisamente skimmer. Un estafador podría, por ejemplo, esconder un dispositivo en un lugar concurrido e intentar leer las tarjetas que se encuentren cerca. Sin embargo, este tipo de ataque presenta notables dificultades prácticas. La distancia de lectura se limita a pocos centímetros y, aunque se adquirieran los datos básicos de la tarjeta (número y fecha de caducidad), faltaría el elemento fundamental: el código de seguridad dinámico generado por el chip EMV para cada transacción individual.

Sin este código, los datos robados son insuficientes para autorizar un pago en un terminal físico. Los delincuentes podrían intentar utilizar la información para compras online, donde en algunos casos no se requiere la autenticación reforzada de cliente (SCA). Sin embargo, incluso en este escenario, la mayoría de las transacciones requieren el código CVV (Card Verification Value), que no se transmite durante una lectura NFC. En consecuencia, la clonación contactless para realizar pagos fraudulentos es una empresa compleja y con una baja tasa de éxito, muy diferente de la clonación de las antiguas tarjetas de banda magnética.

El escenario del skimming a distancia

El imaginario colectivo, a veces alimentado por noticias alarmistas, dibuja escenarios en los que un delincuente puede vaciar una cuenta simplemente rozando un bolso o una cartera con un TPV móvil. Aunque es técnicamente posible que un TPV fraudulento inicie una transacción de muy bajo importe (por debajo del umbral que requiere el PIN), este tipo de fraude es extremadamente raro y fácilmente rastreable. Cada terminal de pago está registrado y vinculado a una cuenta bancaria, lo que hace que el autor de la estafa sea fácilmente identificable. Además, la presencia de varias tarjetas contactless en la misma cartera puede crear interferencias, impidiendo que el lector complete la transacción.

Las barreras de seguridad para proteger a los consumidores

El sistema de pagos digitales europeo está protegido por múltiples niveles de seguridad, diseñados para tutelar a los consumidores. El primero y más importante es el estándar EMV, que, como hemos visto, utiliza códigos de transacción únicos para prevenir los fraudes por clonación. A esto se suma la directiva europea PSD2 (Payment Services Directive 2), que ha introducido requisitos de seguridad más estrictos, como la Strong Customer Authentication (SCA). La SCA requiere al menos dos factores de autenticación (algo que se sabe, como una contraseña; algo que se posee, como el smartphone; o algo que se es, como la huella dactilar) para la mayoría de las transacciones electrónicas, aumentando considerablemente la protección.

El papel del CVV Dinámico

Una innovación adicional que está reforzando la seguridad, especialmente para las compras online, es el CVV dinámico. A diferencia del CVV estático impreso en el reverso de la tarjeta, el dinámico se genera a través de la app del banco y tiene una validez de pocos minutos. Esta tecnología hace que los datos de la tarjeta eventualmente robados sean inútiles, ya que el código de seguridad necesario para completar la compra cambia continuamente. Bancos como BBVA ya han implementado esta solución, ofreciendo un nivel de protección superior contra los fraudes online. La adopción a gran escala de estas tecnologías representa un paso fundamental para hacer que los pagos digitales sean aún más seguros.

Qué hacer en caso de transacciones sospechosas

La vigilancia es la primera herramienta de defensa. Es fundamental revisar regularmente el extracto bancario y activar las notificaciones vía SMS o app para cada transacción. En caso de cargos no reconocidos, es esencial contactar inmediatamente con el propio banco para bloquear la tarjeta y desconocer las operaciones fraudulentas. Las normativas europeas e italianas ofrecen una elevada protección a los consumidores, previendo el derecho al reembolso por las operaciones no autorizadas, siempre que no haya habido negligencia grave por parte del titular de la tarjeta. Denunciar tempestivamente lo sucedido a las autoridades competentes es otro paso crucial para combatir el fenómeno y contribuir a la seguridad colectiva.

Mitos a desmentir y buenas prácticas

Existen muchos falsos mitos sobre la clonación contactless. Uno de los más extendidos es que basta con pasar cerca de alguien con un TPV para robar grandes sumas. En realidad, para importes superiores a 50 euros, casi siempre se requiere la introducción del PIN, incluso para los pagos contactless. Otro mito se refiere a la eficacia absoluta de las carteras blindadas (blocking wallets). Aunque pueden ofrecer un nivel adicional de protección, la verdadera seguridad reside en la tecnología criptográfica de la propia tarjeta. La mejor defensa es una combinación de concienciación y buenos hábitos: no perder nunca de vista la propia tarjeta durante los pagos, verificar siempre el importe en la pantalla del TPV y utilizar wallets digitales en el smartphone, que añaden un nivel adicional de seguridad biométrica.

En Breve (TL;DR)

La clonación de una tarjeta contactless para realizar pagos fraudulentos es un riesgo casi inexistente, gracias a sistemas de cifrado avanzados y códigos de seguridad que cambian en cada transacción.

Esto se debe a que cada transacción genera un código de seguridad único e irrepetible, haciendo que la clonación para pagos fraudulentos sea una empresa técnicamente casi imposible.

Gracias al cifrado avanzado y a los códigos de seguridad dinámicos, que cambian en cada transacción, los datos eventualmente interceptados serían inutilizables para realizar nuevos pagos.

Conclusiones

En conclusión, la clonación de una tarjeta contactless, en el sentido tradicional del término, es una eventualidad altamente improbable gracias a tecnologías avanzadas como el chip EMV y el cifrado con códigos dinámicos. Aunque existen técnicas de skimming teóricamente capaces de capturar algunos datos, estas son insuficientes para completar transacciones fraudulentas en la mayoría de los casos. El contexto normativo europeo, con la directiva PSD2, ha elevado aún más las barreras de seguridad, haciendo que los pagos digitales en Italia y en Europa sean de los más seguros del mundo. Más que temer la clonación “al vuelo”, el verdadero riesgo reside en prácticas más tradicionales como el phishing o el skimming físico en cajeros automáticos manipulados. Adoptando precauciones sencillas, como la activación de notificaciones y el control periódico de los movimientos, y aprovechando innovaciones como los wallets seguros, es posible disfrutar de la comodidad de los pagos contactless con la máxima tranquilidad, en un equilibrio perfecto entre tradición e innovación.

Preguntas frecuentes

La clonación de una tarjeta contactless es extremadamente difícil, casi imposible con las tecnologías actuales. Cada transacción genera un código de seguridad único y válido solo para esa operación. Incluso si un delincuente lograra interceptar los datos de una transacción, estos serían inutilizables para futuros pagos, haciendo que la clonación sea ineficaz en la práctica.

Este escenario, conocido como skimming a distancia, es muy improbable. La tecnología NFC (Near Field Communication) de las tarjetas contactless funciona solo a una distancia mínima, generalmente inferior a los 4 centímetros. Además, las normativas europeas (PSD2) imponen límites de gasto (normalmente 50 euros por operación individual) y un número máximo de pagos consecutivos sin PIN. Superados estos umbrales, es necesaria una autenticación fuerte, como la introducción del PIN, bloqueando de hecho los intentos de robo en serie.

La seguridad se basa en varios niveles. El principal es el estándar EMV, un microchip que crea un código cifrado único para cada compra. A esto se suma la tokenización, que sustituye el número real de la tarjeta por un código «de un solo uso» (token). Por último, muchos bancos ofrecen CVV dinámicos, códigos de seguridad que cambian en cada operación y son visibles solo a través de la app del banco, añadiendo una capa adicional de protección.

Sí, los pagos mediante smartphone se consideran generalmente aún más seguros. Utilizan la misma tecnología que la tarjeta (NFC, tokenización) pero añaden un nivel de seguridad biométrico: para autorizar el pago es necesario el reconocimiento facial o la huella dactilar. Esto significa que incluso si alguien robara tu teléfono, no podría realizar pagos sin tu autenticación.

Es fundamental actuar con rapidez. Lo primero que hay que hacer es bloquear inmediatamente la tarjeta. Puedes hacerlo a través de la app de banca móvil, la web de tu banco o llamando al número gratuito dedicado, activo las 24 horas. Posteriormente, contacta con tu banco para denunciar las posibles operaciones no autorizadas e iniciar el procedimiento de reembolso, tal como prevén las normativas de protección al consumidor.

¿Todavía tienes dudas sobre ¿Tarjeta contactless: es la clonación un riesgo real??

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.