Ogni giorno, milioni di volte al secondo, le dita degli utenti di tutto il mondo eseguono una danza automatica e quasi inconscia sulle tastiere o sugli schermi touch: copiano e incollano. Che si tratti di una citazione, di un link divertente, di un indirizzo email o, ben più criticamente, di una password bancaria, diamo per scontato che il testo viaggi in modo sicuro e istantaneo dal punto A al punto B. Tuttavia, in quella frazione di secondo in cui le parole scompaiono dalla loro fonte originaria per riapparire magicamente nel campo di destinazione, esse transitano in un vero e proprio “limbo digitale”. Questo spazio di transizione è governato dalla Clipboard di sistema (o semplicemente “Appunti”), l’entità principale e il cuore pulsante di questa operazione apparentemente banale. Ma dove si trova esattamente questo luogo? E, soprattutto, chi altro sta guardando mentre i nostri dati vi sostano?

L’anatomia di un’azione quotidiana

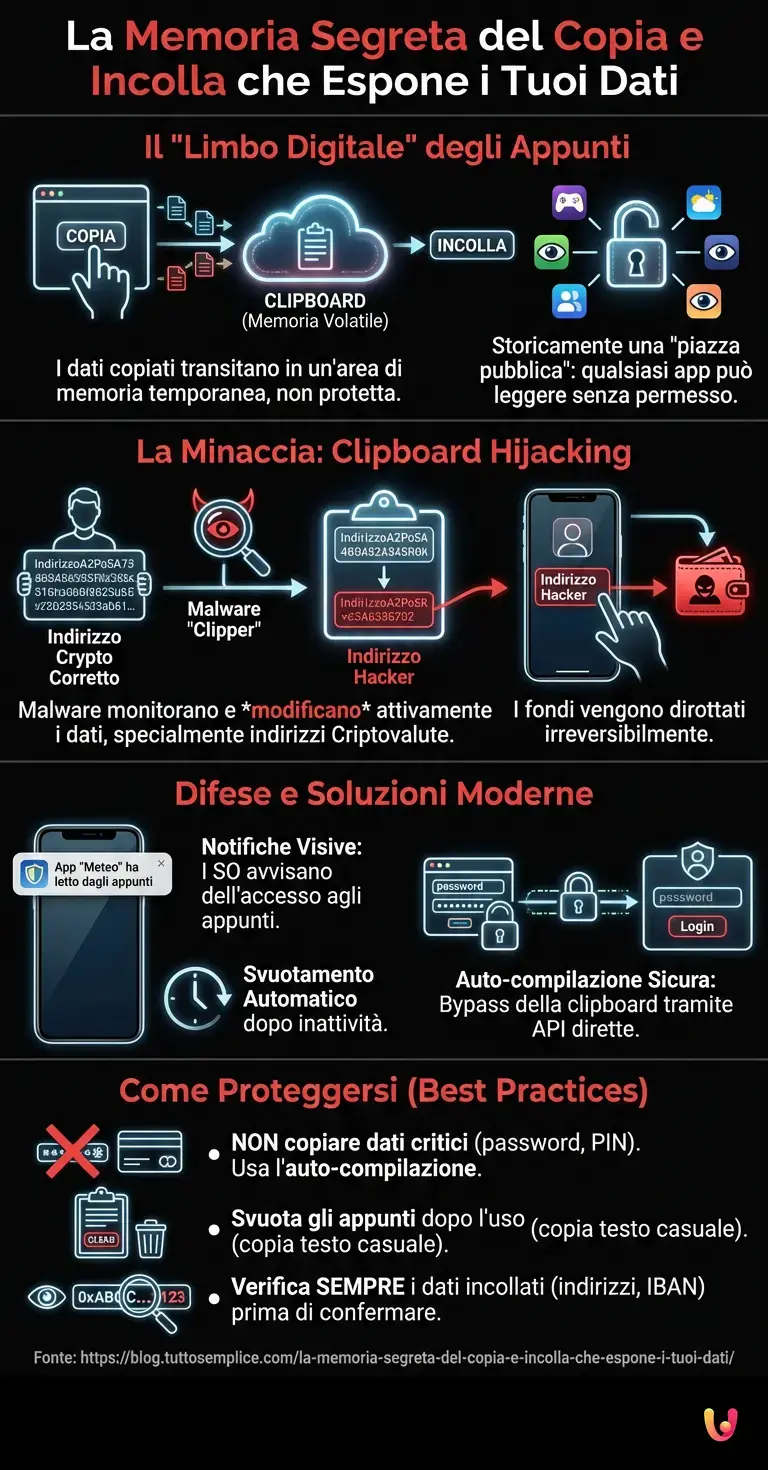

Per comprendere la natura di questa trappola invisibile, dobbiamo prima smontare l’azione stessa. Quando selezioniamo un testo e diamo il comando di copia, il sistema operativo del nostro dispositivo (che sia Windows, macOS, iOS o Android) preleva quei dati e li alloca in una specifica porzione della memoria RAM (Random Access Memory). La Clipboard di sistema non è un file fisico salvato sul disco rigido, ma un’area di memoria volatile, progettata per essere estremamente veloce e facilmente accessibile.

L’invenzione di questo meccanismo risale agli anni ’70, grazie al genio informatico Larry Tesler, che cercava un modo per semplificare l’interazione tra uomo e macchina. All’epoca, l’idea che un frammento di testo potesse essere “trattenuto” in memoria per essere riutilizzato era rivoluzionaria. Oggi, la tecnologia si è evoluta al punto che gli appunti non contengono solo testo semplice, ma formattazioni complesse, immagini, file e persino metadati. Tuttavia, l’architettura di base è rimasta fedele alla sua concezione originale: uno spazio di archiviazione temporaneo, condiviso e, storicamente, aperto a tutti i processi in esecuzione sul dispositivo.

La piazza pubblica del tuo dispositivo

È proprio in questa natura “condivisa” che risiede il nocciolo della questione. Per decenni, i sistemi operativi hanno trattato la Clipboard di sistema come una sorta di piazza pubblica. Qualsiasi applicazione attiva sul computer o sullo smartphone poteva, senza richiedere alcun permesso speciale, “affacciarsi” su questa piazza e leggere cosa vi fosse scritto. L’intento originale era nobile: garantire la massima fluidità e interoperabilità tra programmi diversi. Se copio un testo da un elaboratore di testi, il mio client di posta elettronica deve poterlo leggere istantaneamente per incollarlo.

Tuttavia, nel panorama odierno della cybersecurity, questa apertura rappresenta una vulnerabilità strutturale di proporzioni enormi. Immaginate di copiare la password del vostro conto corrente dal vostro password manager per incollarla nell’app della banca. In quei pochi secondi in cui la password risiede negli appunti, un’applicazione malevola in background (magari un innocuo gioco gratuito o un’app per il meteo) potrebbe leggere quel dato, registrarlo e inviarlo a un server remoto. Tutto questo avviene nel silenzio più totale, senza che l’utente si accorga di nulla.

Il fenomeno del Clipboard Hijacking

Questa vulnerabilità ha dato vita a una specifica e insidiosa forma di attacco informatico nota come Clipboard Hijacking (dirottamento degli appunti). I criminali informatici hanno sviluppato malware specializzati, chiamati “Clipper”, che non si limitano a spiare passivamente ciò che copiamo, ma intervengono attivamente per modificarlo.

Il bersaglio preferito di questi attacchi è il mondo delle criptovalute. Gli indirizzi dei portafogli crittografici (wallet) sono stringhe alfanumeriche lunghe e complesse, impossibili da memorizzare e difficili da digitare manualmente. L’utente medio si affida inevitabilmente al copia-incolla per trasferire fondi. Un malware Clipper, in esecuzione silenziosa sul dispositivo, monitora costantemente la Clipboard di sistema. Non appena rileva una stringa di testo che corrisponde al formato di un indirizzo Bitcoin o Ethereum, la sostituisce istantaneamente con l’indirizzo del portafoglio dell’hacker.

Quando l’utente incolla l’indirizzo nell’app di scambio e preme “invia”, i fondi vengono trasferiti irreversibilmente al criminale. La vittima, convinta di aver incollato ciò che aveva copiato, si rende conto del furto solo quando è troppo tardi. Questo scenario dimostra in modo inequivocabile come la sicurezza informatica debba occuparsi non solo delle grandi infrastrutture di rete, ma anche dei micro-processi che avvengono all’interno dei nostri dispositivi personali.

L’evoluzione dei sistemi operativi e le contromisure

Fortunatamente, l’industria tecnologica non è rimasta a guardare. Negli ultimi anni, abbiamo assistito a un cambio di paradigma nella gestione degli appunti. I colossi del software hanno iniziato a implementare restrizioni severe per trasformare quella “piazza pubblica” in un ambiente controllato.

Sui dispositivi mobili, ad esempio, l’introduzione di notifiche visive ha segnato un punto di svolta. Quando un’app legge il contenuto degli appunti, il sistema operativo mostra un piccolo avviso sullo schermo (un banner o un “toast message”). Questa semplice notifica ha smascherato decine di applicazioni popolari che, fino a quel momento, leggevano sistematicamente gli appunti degli utenti a ogni avvio, spesso per scopi di profilazione pubblicitaria o tracciamento. Inoltre, i sistemi operativi moderni tendono a svuotare automaticamente la Clipboard di sistema dopo un certo periodo di inattività, riducendo la finestra temporale in cui i dati sensibili rimangono esposti.

Il ruolo delle startup e l’innovazione digitale

In questo contesto di crescente consapevolezza, l’innovazione digitale sta giocando un ruolo cruciale. Diverse startup stanno sviluppando soluzioni avanzate per mitigare i rischi associati al copia-incolla. Alcune di queste aziende si concentrano sulla creazione di “enclavi sicure” all’interno della memoria del dispositivo: aree crittografate e isolate dove i dati sensibili possono transitare senza essere esposti al resto del sistema operativo.

Altre startup stanno rivoluzionando il concetto stesso di inserimento dei dati, promuovendo tecnologie che bypassano completamente la Clipboard di sistema. I moderni gestori di password, ad esempio, utilizzano le API di auto-compilazione (Autofill) fornite dai sistemi operativi. Invece di costringere l’utente a copiare e incollare la password, il gestore comunica direttamente e in modo crittografato con il campo di testo dell’applicazione di destinazione, eliminando del tutto il passaggio nel “limbo” degli appunti e neutralizzando alla radice il rischio di intercettazione.

Come proteggere i propri dati nel quotidiano

Nonostante i progressi tecnologici, la prima linea di difesa rimane la consapevolezza dell’utente. Comprendere dove finiscono le parole prima di essere inviate ci permette di adottare comportamenti più sicuri. Ecco alcune pratiche fondamentali:

- Evitare di copiare dati critici: Quando possibile, non copiare mai password, codici PIN, numeri di carte di credito o chiavi di recupero (seed phrase). Utilizzare sempre le funzioni di auto-compilazione sicura.

- Svuotare gli appunti: Se si è costretti a copiare un dato sensibile, è buona norma sovrascriverlo immediatamente dopo l’uso, copiando una parola a caso (come “ciao” o uno spazio vuoto), in modo da cancellare la traccia precedente dalla memoria volatile.

- Gestire i permessi delle app: Prestare attenzione alle applicazioni installate e ai permessi che richiedono. Un’app per la torcia o una calcolatrice non ha alcun motivo legittimo per accedere agli appunti o alla rete internet.

- Verificare sempre prima di inviare: Soprattutto quando si incollano indirizzi web complessi, IBAN bancari o indirizzi di criptovalute, è vitale controllare visivamente almeno i primi e gli ultimi caratteri della stringa incollata prima di confermare l’operazione.

In Breve (TL;DR)

La funzione copia e incolla salva temporaneamente i nostri dati sensibili negli appunti di sistema, un’area di memoria estremamente vulnerabile e accessibile.

Senza richiedere permessi speciali, applicazioni malevole in background possono spiare gli appunti del dispositivo per rubare silenziosamente informazioni critiche come le password bancarie.

Gli attacchi informatici noti come Clipboard Hijacking sfruttano gli appunti per alterare gli indirizzi delle criptovalute e rubare irreversibilmente i fondi delle vittime.

Conclusioni

Il copia-incolla è uno degli strumenti più potenti e ubiqui che la tecnologia ci abbia mai fornito. Ha plasmato il nostro modo di lavorare, comunicare e interagire con le macchine, rendendo il trasferimento delle informazioni un gesto fluido e naturale. Tuttavia, la comodità non deve mai farci abbassare la guardia. Quel breve istante in cui le nostre parole, i nostri numeri e i nostri segreti risiedono nella memoria temporanea del dispositivo rappresenta un crocevia critico per la nostra privacy.

La transizione da un modello di condivisione aperta a uno di sicurezza integrata è in corso, guidata dalle grandi aziende e dalle menti brillanti delle nuove imprese tecnologiche. Ma fino a quando l’architettura dei nostri dispositivi non sarà a prova di intrusione, spetta a noi ricordare che nel mondo digitale nulla scompare veramente nel nulla: ogni dato ha un suo percorso, un suo spazio di sosta e, potenzialmente, uno spettatore indesiderato pronto ad approfittarne. La consapevolezza di questo meccanismo invisibile è il primo, fondamentale passo per riprendere il controllo delle nostre informazioni più preziose.

Domande frequenti

Il Clipboard Hijacking rappresenta una tecnica informatica malevola in cui un software nascosto spia o modifica i dati copiati negli appunti del dispositivo. I criminali usano programmi specifici per intercettare informazioni sensibili, sostituendo ad esempio gli indirizzi dei portafogli di criptovalute con i propri per rubare fondi durante il copia e incolla.

Quando si copia un elemento, il sistema operativo lo salva temporaneamente nella Clipboard, ovvero una specifica area della memoria RAM del dispositivo. Non si tratta di un file fisico sul disco rigido, ma di uno spazio volatile e condiviso a cui diverse applicazioni in esecuzione possono accedere per leggere le informazioni salvate.

Per proteggere le informazioni critiche risulta consigliabile utilizzare le funzioni di autocompilazione sicura dei gestori di password, evitando del tutto di copiare i codici segreti. Se si risulta obbligati a farlo, diventa fondamentale sovrascrivere subito la memoria copiando una parola casuale e controllare sempre i permessi richiesti dalle applicazioni installate sul telefono.

Storicamente i sistemi operativi permettevano a qualsiasi programma di accedere agli appunti per facilitare lo scambio di dati tra software diversi. Oggi molte applicazioni sfruttano questa vulnerabilità per raccogliere dati a scopo di profilazione pubblicitaria o tracciamento, motivo per cui i sistemi moderni mostrano un avviso visivo quando avviene questo accesso.

Il metodo più semplice e veloce per cancellare i dati sensibili dagli appunti consiste nel copiare immediatamente un testo innocuo, come una parola a caso o uno spazio vuoto. Questa semplice azione sovrascrive le informazioni precedenti nella memoria volatile, impedendo a eventuali software malevoli di leggere password o codici bancari copiati in precedenza.

Hai ancora dubbi su La memoria segreta del copia e incolla che espone i tuoi dati?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.