È una mattina come tante di questo inizio 2026. Il telefono squilla e sul display appare il nome della vostra banca. Rispondete tranquilli, ma dall’altra parte non c’è il solito consulente, bensì l’inizio di un incubo finanziario che sta mettendo in ginocchio migliaia di correntisti in tutta Europa. Le autorità italiane e gli esperti di cybersecurity hanno lanciato un allarme rosso per quella che è stata ribattezzata “la truffa dei wallet digitali”, un meccanismo sofisticato che permette ai criminali di svuotare le carte di credito senza mai averle toccate fisicamente.

Secondo i dati recenti riportati da testate come Fanpage e Tom’s Hardware, questa nuova ondata di frodi rappresenta un’evoluzione pericolosa del classico phishing. Non serve più clonare la banda magnetica o rubare il PIN allo sportello: oggi ai ladri basta una telefonata e la collaborazione involontaria della vittima per prendere il controllo totale delle finanze tramite Apple Pay, Google Pay o Samsung Pay. Il fenomeno, esploso inizialmente nel Regno Unito con banche come Santander e HSBC che hanno registrato perdite record, si è ora diffuso capillarmente anche in Italia.

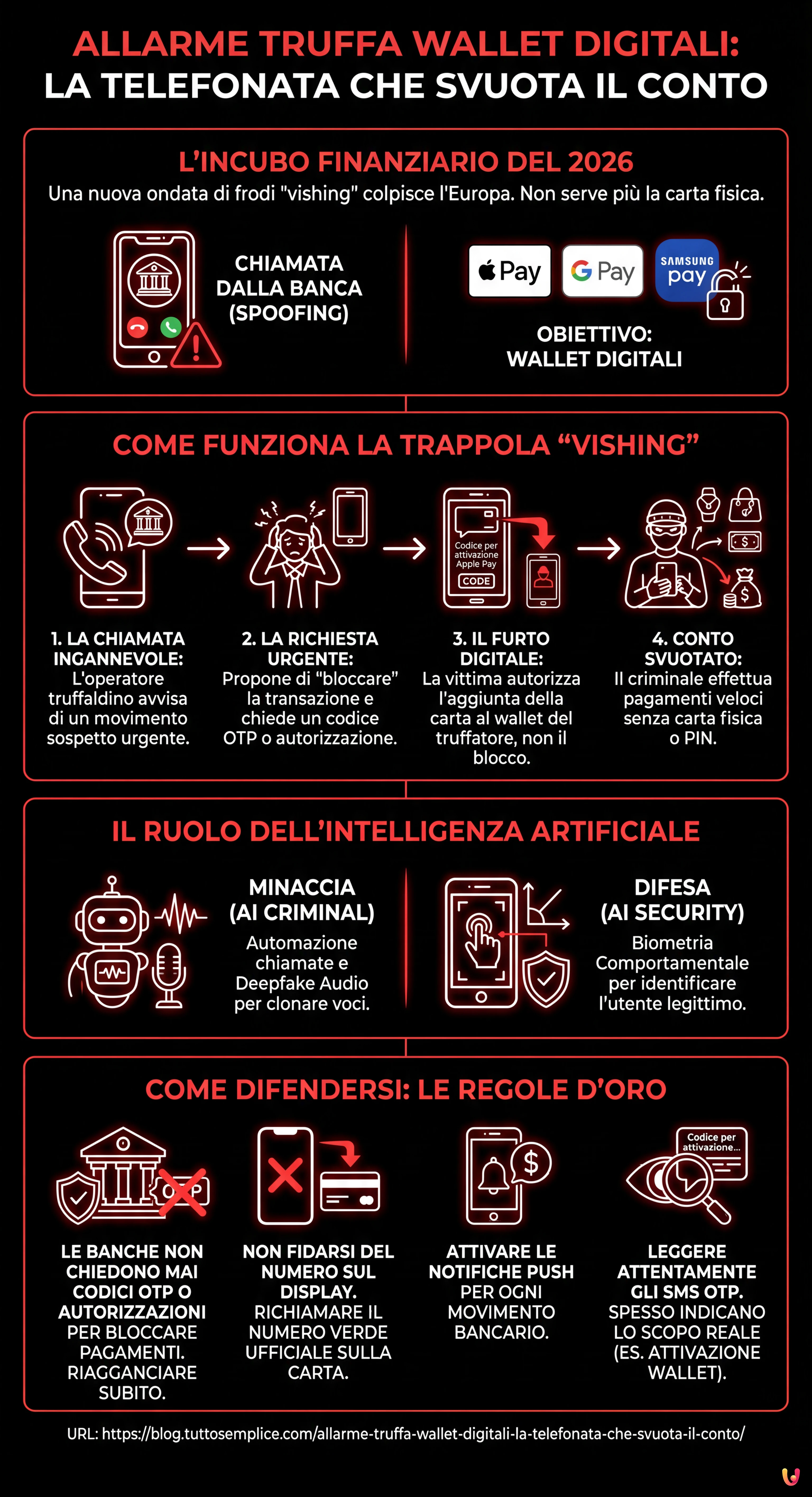

Come funziona la trappola “vishing”

Il modus operandi è studiato nei minimi dettagli e sfrutta tecniche di ingegneria sociale potenziate dalla tecnologia. Tutto inizia spesso settimane prima, con messaggi esca (smishing) che mirano a raccogliere dati preliminari. Ma il colpo vero e proprio avviene via voce. La vittima riceve una chiamata che sembra provenire dal numero ufficiale del proprio istituto di credito; una tecnica nota come spoofing telefonico che inganna l’ID chiamante dello smartphone.

L’operatore truffaldino, con tono professionale e urgente, avvisa il cliente di movimenti sospetti: “Signore, vediamo un tentativo di addebito di 300 euro da un negozio di elettronica. È stato lei?”. Di fronte al diniego spaventato della vittima, il truffatore propone di “bloccare” immediatamente la transazione e mettere in sicurezza il conto. Qui scatta la trappola: per completare la procedura, viene chiesto di leggere un codice OTP (One Time Password) arrivato via SMS o di approvare una notifica sull’app bancaria.

In realtà, quel codice non serve a bloccare nulla. Secondo gli esperti di sicurezza, la vittima sta autorizzando l’aggiunta della propria carta di credito al wallet digitale del truffatore. Una volta che la carta è virtualizzata sul dispositivo del criminale, questi può effettuare pagamenti ovunque, aggirando la necessità della carta fisica e spesso anche del PIN, svuotando il plafond in pochi minuti con acquisti di beni di lusso facilmente rivendibili.

Il ruolo dell’Intelligenza Artificiale: minaccia e difesa

Ciò che rende questa truffa particolarmente insidiosa nel 2026 è l’uso massiccio dell’intelligenza artificiale. Secondo i report di settore, i gruppi criminali utilizzano ormai software basati su AI per automatizzare le chiamate e, in alcuni casi più avanzati, per clonare la voce di veri operatori bancari o addirittura di familiari (deepfake audio), rendendo l’inganno quasi indistinguibile dalla realtà.

Tuttavia, l’AI è anche l’arma principale della difesa. Diverse startup innovative nel campo della cybersecurity stanno implementando soluzioni di “biometria comportamentale”. Questi sistemi analizzano come l’utente interagisce con il dispositivo (velocità di digitazione, angolazione del telefono, pressione sullo schermo) per capire se chi sta autorizzando l’aggiunta della carta al wallet è davvero il legittimo proprietario o se sta agendo sotto dettatura o coercizione.

Come difendersi: le regole d’oro

Per proteggersi è fondamentale comprendere un principio tecnico inderogabile: le banche non chiedono mai codici OTP o autorizzazioni per bloccare un pagamento. I sistemi di sicurezza bancari agiscono in autonomia per congelare le carte sospette. Se ricevete una richiesta di questo tipo, riagganciate immediatamente.

Gli esperti consigliano inoltre di:

- Non fidarsi mai del numero che appare sul display: in caso di dubbio, chiudere la chiamata e richiamare il numero verde ufficiale stampato sul retro della propria carta.

- Attivare le notifiche push per ogni movimento bancario, così da accorgersi subito di eventuali addebiti reali.

- Leggere attentamente il testo degli SMS contenenti i codici OTP: spesso c’è scritto chiaramente “Codice per attivazione Apple Pay/Google Pay”, un dettaglio che nella fretta viene ignorato.

In Breve (TL;DR)

Una sofisticata truffa telefonica permette ai criminali di associare le carte delle vittime ai propri wallet digitali e svuotare i conti.

I truffatori sfruttano l’intelligenza artificiale e lo spoofing per fingere di essere la banca ed estorcere i codici di sicurezza.

Per proteggersi è essenziale non comunicare mai i codici OTP e verificare ogni richiesta contattando direttamente il proprio istituto.

Conclusioni

La truffa dei wallet digitali segna un cambio di passo nella criminalità informatica, spostando il mirino dalla vulnerabilità tecnologica a quella psicologica. Mentre le banche e le startup tecnologiche corrono ai ripari sviluppando nuovi scudi basati sull’intelligenza artificiale, la difesa più efficace rimane la consapevolezza dell’utente. Nel 2026, la sicurezza del nostro denaro passa paradossalmente per un gesto antico: avere il coraggio di riagganciare il telefono in faccia a chi ci mette fretta.

Domande frequenti

Questa frode inizia con una telefonata in cui i criminali si fingono operatori bancari, spesso utilizzando la tecnica dello spoofing per far apparire il numero reale della banca sul display. Con la scusa di dover bloccare transazioni sospette, convincono la vittima a fornire codici OTP o ad approvare notifiche sull’app. In realtà, queste azioni servono ad autorizzare l’aggiunta della carta di credito sul dispositivo mobile del truffatore, permettendogli di svuotare il conto tramite pagamenti digitali.

Il segnale inequivocabile di una truffa è la richiesta di leggere codici ricevuti via SMS o di autorizzare operazioni per bloccare un pagamento. È fondamentale sapere che gli istituti di credito non chiedono mai codici di sicurezza o approvazioni per fermare movimenti sospetti, poiché i loro sistemi agiscono in autonomia. Se l’operatore mette fretta o usa toni allarmistici, si consiglia di riagganciare immediatamente e contattare il numero verde ufficiale stampato sulla propria carta.

Bisogna leggere con estrema attenzione il testo del messaggio SMS ricevuto. Spesso, mentre il truffatore al telefono parla di blocco transazioni, il messaggio indica chiaramente che il codice serve per l’attivazione di servizi come Apple Pay, Google Pay o Samsung Pay. Ignorare le pressioni psicologiche dell’interlocutore e verificare il contenuto reale del messaggio è l’unica difesa per evitare di consegnare l’accesso al proprio conto ai criminali.

I gruppi criminali sfruttano software basati su intelligenza artificiale per automatizzare le chiamate e, nei casi più sofisticati, per clonare la voce di veri operatori bancari o familiari tramite deepfake audio, rendendo l’inganno quasi indistinguibile dalla realtà. Tuttavia, l’AI viene utilizzata anche come strumento di difesa attraverso la biometria comportamentale, che analizza l’interazione dell’utente con lo smartphone per rilevare se sta agendo sotto coercizione.

Hai ancora dubbi su Allarme truffa wallet digitali: la telefonata che svuota il conto?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Banca d’Italia – La sicurezza dei pagamenti digitali e online

- Europol – Guida ufficiale per non cadere vittima di truffe informatiche (Vishing e Smishing)

- Garante per la protezione dei dati personali – Focus su Phishing e furto di credenziali

- Federal Communications Commission (.gov) – Cos’è lo Spoofing telefonico e come funziona

- Commissariato di P.S. Online (Polizia Postale) – Alert su Vishing e Smishing

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.