Ogni mattina, milioni di persone compiono lo stesso identico gesto: spengono la sveglia sullo smartphone e, ancora prima di alzarsi dal letto, aprono l’applicazione della posta elettronica. Scorrono le newsletter, eliminano lo spam, leggono le comunicazioni di lavoro. Sembra un’azione intima, privata, confinata tra l’utente e lo schermo del proprio dispositivo. Eppure, in quella frazione di secondo in cui un messaggio viene aperto, un osservatore silenzioso si attiva. Questo osservatore è il Pixel di tracciamento, un elemento microscopico e del tutto invisibile all’occhio umano, progettato per registrare e trasmettere una quantità sorprendente di informazioni personali a chi ha inviato quel messaggio.

Per comprendere la portata di questo fenomeno, è necessario fare un passo indietro e guardare all’evoluzione della tecnologia alla base delle comunicazioni digitali. Quando inviamo un’email testuale, stiamo trasmettendo un semplice pacchetto di caratteri. Tuttavia, la stragrande maggioranza delle email che riceviamo oggi, specialmente quelle promozionali o aziendali, sono scritte in HTML, lo stesso linguaggio utilizzato per costruire le pagine web. Questo permette di inserire colori, formattazioni complesse e, soprattutto, immagini. Ed è proprio qui che si nasconde il trucco che ha rivoluzionato il marketing e sollevato enormi interrogativi sulla privacy.

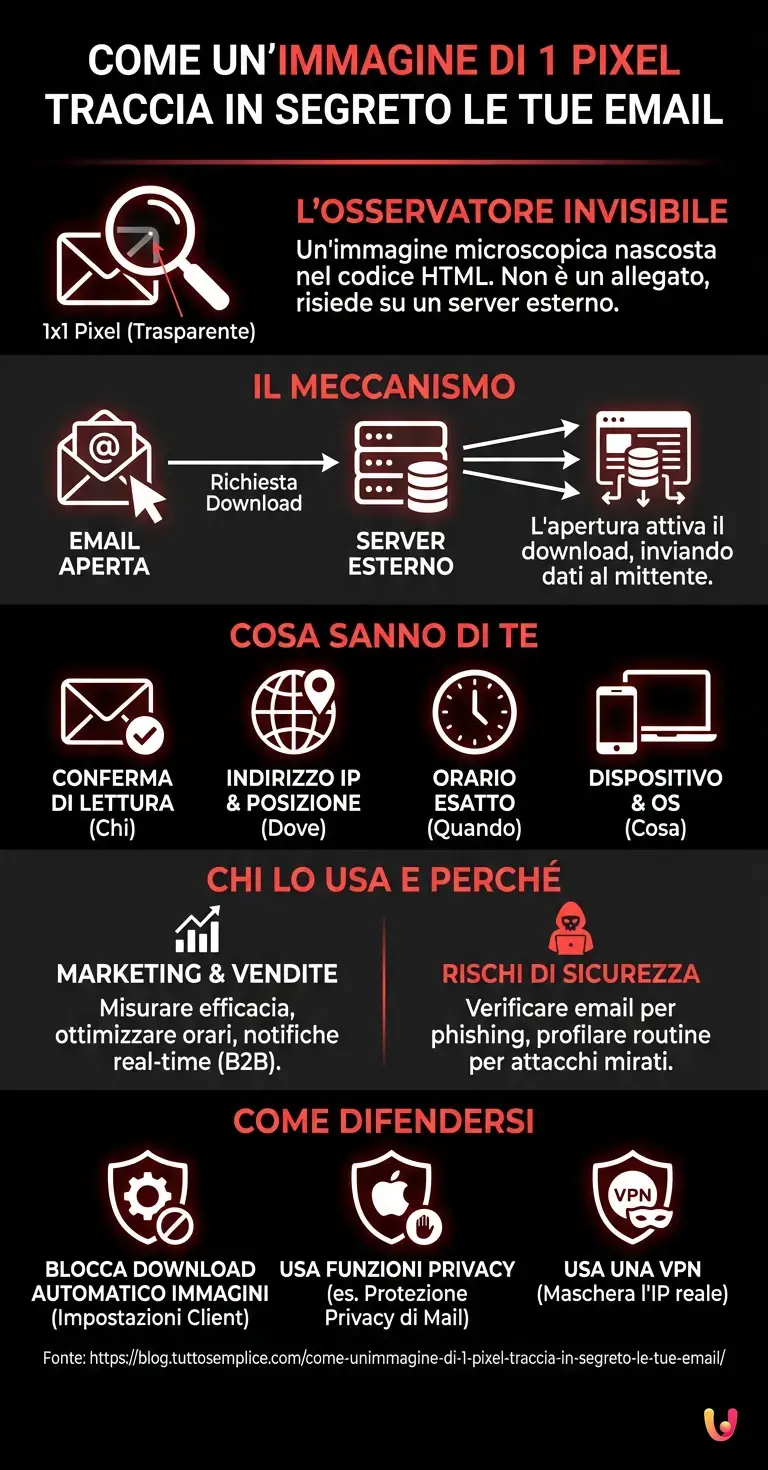

Come un’immagine invisibile diventa una spia perfetta

Il meccanismo alla base di questa sorveglianza silenziosa è tanto semplice quanto geniale. Chi invia l’email inserisce nel codice HTML del messaggio un’immagine grande esattamente un pixel per un pixel (1×1). Per renderla del tutto impercettibile, questa immagine viene resa trasparente o dello stesso colore dello sfondo. Quando apri l’email, il tuo programma di posta elettronica (che sia un’app sullo smartphone o un client sul computer) cerca di mostrare il messaggio esattamente come è stato formattato. Per farlo, deve scaricare tutte le immagini presenti al suo interno, compreso quel minuscolo puntino invisibile.

Il punto cruciale è che le immagini non sono quasi mai allegate fisicamente all’email per non appesantirla; risiedono invece su un server esterno. Nel momento in cui il tuo dispositivo si connette a quel server per scaricare l’immagine invisibile, avviene lo scambio di dati. Il server registra la richiesta e, insieme ad essa, cattura una serie di metadati fondamentali. L’indirizzo web di quell’immagine è unico e personalizzato per te. Ad esempio, potrebbe essere qualcosa come immagine.gif?utente=mario.rossi. Quando il server riceve la richiesta per quell’indirizzo specifico, sa con assoluta certezza che Mario Rossi ha appena aperto l’email.

Cosa sanno di te: la mappatura della tua routine

Se pensi che questa tecnologia si limiti a fornire una semplice “conferma di lettura”, ti sbagli di grosso. Il download di quel singolo pixel invisibile trasmette un pacchetto di informazioni che, se analizzato nel tempo, è in grado di mappare la tua intera routine quotidiana.

In primo luogo, il server registra l’indirizzo IP del dispositivo che ha effettuato la richiesta. L’indirizzo IP può rivelare la tua posizione geografica approssimativa (città e, a volte, il quartiere) e il fornitore di servizi internet che stai utilizzando. In secondo luogo, viene registrato il timestamp, ovvero l’orario esatto al millisecondo in cui l’email è stata aperta. Infine, viene catturato lo User-Agent, una stringa di testo che identifica il tipo di dispositivo (iPhone, smartphone Android, PC Windows, Mac), il sistema operativo e il programma di posta utilizzato.

Mettendo insieme questi dati giorno dopo giorno, chi invia le email può costruire un profilo comportamentale estremamente accurato. Sanno che ti svegli alle 7:00 perché è l’ora in cui apri la prima newsletter dal tuo smartphone tramite la rete Wi-Fi di casa. Sanno che arrivi in ufficio alle 9:00 perché apri un’altra email dal computer aziendale, con un indirizzo IP diverso. Sanno se viaggi spesso, se controlli la posta a tarda notte e persino se inoltri l’email a qualcun altro (perché il pixel verrebbe scaricato nuovamente da un IP e un dispositivo differenti).

Chi utilizza questa tecnologia e perché?

L’uso dei pixel invisibili è nato come strumento legittimo di innovazione digitale nel campo del marketing. Le aziende, dalle grandi multinazionali fino alla piccola startup in cerca di investitori, utilizzano questi dati per misurare l’efficacia delle loro campagne. Sapere quanti utenti aprono un’email (Open Rate), a che ora lo fanno e su quali dispositivi, permette di ottimizzare le comunicazioni future. Se un’azienda scopre che il suo pubblico legge le email principalmente la sera da tablet, adatterà l’orario di invio e la formattazione grafica di conseguenza.

Anche nel mondo del business to business (B2B), i venditori utilizzano estensioni del browser che inseriscono questi pixel nelle email dirette ai potenziali clienti. In questo modo, il venditore riceve una notifica in tempo reale non appena il cliente apre il preventivo, potendo così calcolare il momento perfetto per una telefonata di follow-up, sfruttando l’attenzione massima dell’interlocutore.

I rischi per la sicurezza informatica

Tuttavia, come spesso accade nel mondo della tecnologia, uno strumento nato per l’analisi statistica può trasformarsi in un’arma se finisce nelle mani sbagliate. Nel campo della cybersecurity, l’uso malevolo dei pixel di tracciamento rappresenta una minaccia concreta e insidiosa.

I criminali informatici utilizzano questa tecnica per la fase di “ricognizione” prima di lanciare un attacco. Quando un database di indirizzi email viene rubato o acquistato sul dark web, gli hacker inviano messaggi contenenti pixel invisibili per fare pulizia nelle loro liste. Se il pixel viene scaricato, l’hacker ha la conferma matematica che quell’indirizzo email non solo è valido, ma appartiene a una persona reale e attiva. Questo fa schizzare alle stelle il valore di quell’indirizzo per futuri attacchi di phishing.

Inoltre, nel contesto di attacchi mirati (spear-phishing), conoscere la routine della vittima è fondamentale per violare la sicurezza informatica di un’azienda. Se un hacker sa che il direttore finanziario controlla sempre le email dal suo iPad personale (magari meno protetto della rete aziendale) la domenica mattina alle 8:30, programmerà l’invio di un’email fraudolenta contenente malware esattamente per quell’orario, massimizzando le probabilità che la vittima, magari ancora assonnata e fuori dal contesto lavorativo, clicchi su un link malevolo.

Come difendersi e riprendere il controllo

Fortunatamente, riprendere il controllo della propria privacy nella posta in arrivo è possibile e richiede solo poche semplici accortezze. La difesa principale consiste nell’impedire al client di posta di scaricare automaticamente le immagini. Quasi tutti i provider di posta elettronica (come Gmail, Outlook, Yahoo) e le applicazioni per smartphone offrono un’opzione nelle impostazioni chiamata “Chiedi prima di mostrare le immagini esterne” o “Blocca il download automatico delle immagini”. Attivando questa funzione, le email verranno visualizzate solo in formato testuale; sarai tu a decidere, cliccando su un apposito pulsante, se scaricare le immagini (e quindi attivare l’eventuale pixel) solo per i mittenti di cui ti fidi.

Negli ultimi anni, anche i colossi del tech hanno iniziato a prendere sul serio questo problema. Apple, ad esempio, ha introdotto la funzione “Protezione della privacy di Mail” (Mail Privacy Protection) nei suoi sistemi operativi. Questa funzione nasconde l’indirizzo IP dell’utente e scarica privatamente tutti i contenuti delle email in background, instradandoli attraverso server proxy multipli. Il risultato è che il mittente vedrà l’email come “aperta” quasi subito, indipendentemente dal fatto che l’utente l’abbia letta o meno, e riceverà un indirizzo IP generico, rendendo di fatto inutilizzabili i dati del pixel per la profilazione comportamentale.

Anche l’utilizzo di una VPN (Virtual Private Network) può mitigare parte del problema: pur non bloccando il pixel, maschera il tuo vero indirizzo IP, impedendo a chi invia l’email di tracciare la tua reale posizione geografica.

In Breve (TL;DR)

Un’immagine invisibile di un solo pixel, nascosta all’interno delle email in formato HTML, agisce come un tracciatore silenzioso ogni volta che apriamo un messaggio.

Il download automatico di questi microscopici elementi grafici trasmette a server esterni dati fondamentali come indirizzo IP, posizione geografica e orario di lettura.

Le aziende sfruttano le informazioni raccolte tramite questo sistema per profilare le abitudini quotidiane degli utenti e ottimizzare le proprie campagne promozionali.

Conclusioni

Il puntino invisibile nascosto nelle nostre email è l’emblema perfetto di come il mondo digitale operi costantemente sotto la superficie della nostra percezione. Quello che consideriamo un semplice atto di lettura è, in realtà, un complesso scambio di dati che alimenta un’industria miliardaria basata sull’attenzione e sull’analisi comportamentale. Che sia utilizzato da un’agenzia di marketing per vendere un prodotto, o da un criminale informatico per pianificare un attacco, il meccanismo rimane lo stesso. La consapevolezza di queste dinamiche è il primo, fondamentale passo per navigare in sicurezza nel panorama digitale odierno. Comprendere il funzionamento di queste tecnologie silenziose ci permette di smettere di essere semplici generatori passivi di dati e di tornare a essere utenti attivi, in grado di scegliere consapevolmente a chi, come e quando rivelare i dettagli della nostra vita quotidiana.

Domande frequenti

Un pixel di tracciamento è un elemento grafico microscopico e invisibile inserito nel codice HTML di un messaggio di posta elettronica. Quando apri la comunicazione, il tuo programma scarica questa immagine da un server esterno, segnalando al mittente che hai letto il testo. Questo sistema permette di raccogliere informazioni sulle tue abitudini digitali senza che tu te ne accorga.

Il download di questa immagine invisibile trasmette al mittente diverse informazioni sensibili sul tuo comportamento. Il server registra il tuo indirizzo IP rivelando la tua posizione geografica, il momento esatto di apertura del messaggio e il tipo di dispositivo utilizzato. La combinazione di questi dettagli permette alle aziende di creare un profilo preciso della tua routine quotidiana.

Le agenzie di marketing e i professionisti delle vendite sfruttano questa tecnologia per misurare il successo delle proprie campagne promozionali. Conoscere il tasso di apertura, gli orari preferiti dagli utenti e i dispositivi maggiormente usati aiuta a ottimizzare gli invii futuri. Nel settore commerciale, sapere il momento esatto in cui un potenziale cliente legge un preventivo facilita un contatto telefonico tempestivo.

Gli hacker usano questa tecnica per verificare se un indirizzo di posta rubato appartiene a una persona reale e attiva. Se il sistema conferma la lettura del messaggio, il valore di quel contatto aumenta per futuri attacchi mirati. Conoscendo le abitudini della vittima, i truffatori possono inviare software malevoli nei momenti in cui il bersaglio risulta meno attento o protetto.

La difesa principale consiste nel disattivare il download automatico delle immagini nelle impostazioni del proprio programma di posta. In questo modo i messaggi verranno mostrati solo in formato testuale e sarai tu a decidere quando scaricare i contenuti visivi. Inoltre puoi utilizzare una rete privata virtuale per mascherare il tuo indirizzo IP oppure affidarti alle funzioni di protezione integrate nei sistemi operativi più recenti.

Hai ancora dubbi su Come un’immagine di 1 pixel traccia in segreto le tue email?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Web beacon (Pixel di tracciamento) – Wikipedia

- Linee guida sui cookie e gli altri strumenti di tracciamento – Garante per la Protezione dei Dati Personali

- Web beacon e funzionamento tecnico – Wikipedia

- Linee guida cookie e altri strumenti di tracciamento (inclusi web beacon e pixel) – Garante per la protezione dei dati personali

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.