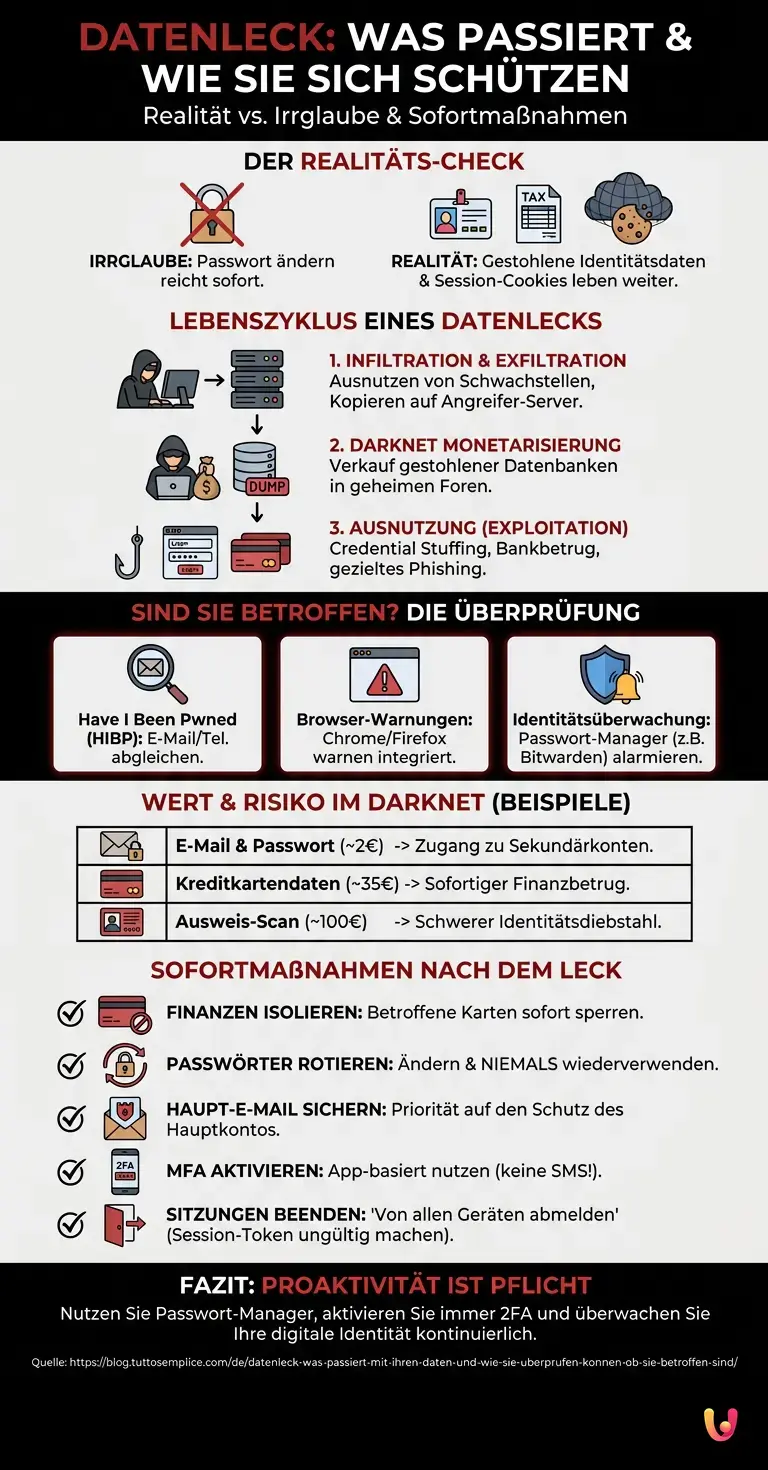

Der weitverbreitetste Irrglaube in Sachen IT-Sicherheit ist, dass im Falle eines Datenlecks das bloße Ändern des Passworts sofort wieder für Sicherheit sorgt. Die Realität ist brutal anders und kontraintuitiv: Wenn Cyberkriminelle Ihre Session-Cookies, Ihre Steuernummer oder Ihre Ausweisdaten erbeutet haben, ist das Aktualisieren der Anmeldedaten völlig nutzlos. Ihre sensiblen Daten existieren nun ein Eigenleben in den Tiefen des Netzes. Um sich wirklich zu schützen, ist der erste Schritt nicht das zwanghafte Zurücksetzen von Passwörtern, sondern die genaue Bestandsaufnahme der kompromittierten Informationen.

Der Lebenszyklus eines Datenlecks

Um zu verstehen, wie man Datenlecks effektiv aufdeckt, ist es wichtig, den Lebenszyklus einer Sicherheitsverletzung zu kennen: von der anfänglichen Datenexfiltration von Unternehmensservern über den Verkauf auf Darknet-Foren bis hin zur böswilligen Verwendung für Betrug oder Identitätsdiebstahl.

Wenn ein Unternehmen einen Cyberangriff erleidet, werden die Benutzerdaten nicht sofort verwendet. Der Prozess folgt einer gut strukturierten kriminellen Lieferkette, die sich in drei Hauptphasen unterteilt:

- Infiltration und Exfiltration: Hacker nutzen Schwachstellen (wie Softwarefehler oder Social-Engineering-Angriffe) aus, um in Datenbanken einzudringen. Die Daten werden kopiert und auf sichere Server exfiltriert, die von den Angreifern kontrolliert werden.

- Monetarisierung im Darknet: Gestohlene Datenbanken (oft als „Dumps“ bezeichnet) werden auf geheimen Foren zum Verkauf angeboten. Die Käufer sind andere Kriminelle, die auf bestimmte Betrugsarten spezialisiert sind.

- Ausnutzung (Exploitation): Die erworbenen Daten werden für Credential-Stuffing- Angriffe (Testen derselben Anmeldeinformationen auf Tausenden von Websites), Bankbetrug oder hochgradig zielgerichtete Phishing-Kampagnen (Spear-Phishing) verwendet.

Das Verständnis dieser zeitlichen Verzögerung ist entscheidend: Zwischen dem Zeitpunkt des Diebstahls und der Veröffentlichung oder Nutzung der Daten können Monate vergehen. Deshalb ist proaktive Überwachung die einzig wirkliche Verteidigung.

Wie Sie überprüfen können, ob Sie betroffen sind

Die sicherste und schnellste Methode, um Datenlecks zu überprüfen, ist die Verwendung von seriösen und kostenlosen Tools wie Have I Been Pwned. Durch Eingabe der E-Mail-Adresse oder Telefonnummer gleicht das System die Daten mit öffentlich gemachten, kompromittierten Datenbanken ab.

Die Überprüfung der Exposition sollte keine einmalige Aktion sein, sondern eine Routine der digitalen Hygiene. Hier sind die effektivsten Tools und Methoden, um herauszufinden, ob Ihre Daten in die falschen Hände geraten sind:

- Have I Been Pwned (HIBP): Diese von Sicherheitsexperte Troy Hunt entwickelte Datenbank ist die weltweit größte öffentliche Datenbank. Wenn Sie Ihre E-Mail-Adresse eingeben, zeigt sie Ihnen genau an, an welchen spezifischen Datenlecks Sie beteiligt waren und welche Arten von Daten offengelegt wurden.

- Native Browser-Überwachung: Moderne Browser wie Google Chrome und Mozilla Firefox integrieren Warnsysteme. Wenn Sie versuchen, auf eine Website mit einem Passwort zuzugreifen, das in einer kompromittierten Datenbank gefunden wurde, werden Sie vom Browser sofort gewarnt.

- Identitätsüberwachungsdienste: Viele Passwortmanager (wie Bitwarden oder 1Password) und Antiviren-Suiten bieten eine kontinuierliche Überwachung des Darknets an und senden Push-Benachrichtigungen, sobald Ihre Daten in einem neuen Datenleck auftauchen.

Laut offizieller Dokumentation des NIST (National Institute of Standards and Technology) bildet die Verwendung von Passwortmanagern in Kombination mit der regelmäßigen Überprüfung auf Kompromittierungen die Grundlage für die Sicherheit moderner digitaler Identitäten.

Welche Daten sind am stärksten gefährdet und welchen Wert haben sie?

Wenn Sie sich entscheiden, Datenlecks zu überprüfen, sollten Sie wissen, dass nicht alle Daten für Kriminelle den gleichen Wert haben. Bankdaten und vollständige Ausweisdokumente sind auf dem Schwarzmarkt des Darknets am kritischsten und lukrativsten.

Um das Ausmaß des potenziellen Schadens zu verstehen, ist es hilfreich, die durchschnittlichen „Preise“ gestohlener Daten auf dem Schwarzmarkt zu betrachten. Dies verdeutlicht, warum Hacker bestimmte Plattformen ins Visier nehmen.

| Art der Daten | Durchschnittlicher Wert im Darknet | Risiko für den Nutzer |

|---|---|---|

| E-Mail und Passwort (Kombinationsliste) | 0,50 € – 2,00 € | Unbefugter Zugriff auf sekundäre Konten. |

| Kreditkartendaten (mit CVV) | 15,00 € – 35,00 € | Sofortige betrügerische Abbuchungen. |

| Ausweisdokument scannen | 40,00 € – 100,00 € | Identitätsdiebstahl , Eröffnung von Girokonten auf eigenen Namen. |

| Bankkonto mit Guthaben | 10 % – 20 % des Restbetrags | Kontoentleerung, nicht autorisierte Überweisungen. |

Wie die Tabelle zeigt, stellt die Kompromittierung einer einfachen E-Mail ein beherrschbares Risiko dar, doch der Verlust von Ausweisdokumenten birgt verheerende rechtliche und finanzielle Folgen, die eine formelle Anzeige bei den Behörden erfordern.

Unmittelbare Maßnahmen nach einer Sicherheitsverletzung

Nach Abschluss der Überprüfung auf Datenlecks und der Feststellung einer tatsächlichen Sicherheitslücke umfassen die sofortigen Maßnahmen die Sperrung der Karten, die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) und die Änderung der kompromittierten Passwörter.

Panik ist der größte Feind bei einer Sicherheitsverletzung. Befolgen Sie diese Schritte zur Schadensbegrenzung in der angegebenen Reihenfolge:

- Finanzielle Probleme isolieren: Wenn die Sicherheitsverletzung einen E-Commerce-Shop oder eine Bank betrifft, sperren Sie sofort die auf diesem Portal gespeicherten Kreditkarten über die App Ihrer Bank.

- Führen Sie eine Passwortrotation durch: Ändern Sie das Passwort des kompromittierten Dienstes. Achtung: Wenn Sie dasselbe Passwort auf anderen Websites verwendet haben (eine unbedingt zu vermeidende Praxis), müssen Sie es überall ändern. Priorisieren Sie Ihr Haupt-E-Mail-Konto: Wenn dieses kompromittiert wird, können Hacker alle anderen Passwörter zurücksetzen.

- Aktivieren Sie die MFA (Multi-Faktor-Authentifizierung): Aktivieren Sie die Zwei-Faktor-Authentifizierung überall dort, wo es möglich ist, und bevorzugen Sie dabei Code-generierende Apps (wie Google Authenticator oder Authy) gegenüber klassischen SMS, die anfällig für SIM-Swapping-Angriffe sind.

- Sitzungstoken ungültig machen: Suchen Sie in den Sicherheitseinstellungen Ihrer wichtigsten Konten (Google, Meta , Microsoft) nach der Option „Von allen Geräten abmelden“. Dadurch werden gestohlene Sitzungscookies ungültig.

Fallstudie: Der MOAB (Mother of all Breaches) von 2024

Anfang 2024 entdeckten Sicherheitsforscher eine offene Datenbank mit sage und schreibe 26 Milliarden exponierten Datensätzen. Es handelte sich nicht um einen einzelnen Angriff, sondern um eine monströse Ansammlung früherer Sicherheitsverletzungen (unter anderem von LinkedIn, Twitter, Tencent und Adobe). Dieses Ereignis zeigte, dass gestohlene Daten niemals verschwinden: Sie werden kontinuierlich zusammengeführt, angereichert und weiterverkauft. Millionen von Nutzern, die sich in Sicherheit wähnten, waren plötzlich anfällig für übergreifende Credential-Stuffing-Angriffe, was die Ineffektivität alter, statischer Passwörter deutlich machte.

Schlussfolgerungen

Absolute Cybersicherheit gibt es nicht. Im digitalen Zeitalter stellt sich nicht die Frage , ob Ihre Daten von einer Sicherheitsverletzung betroffen sein werden, sondern wann . Methodisches Überprüfen von Datenschutzverletzungen und das Wissen, wie man darauf reagiert, macht den Unterschied zwischen einer kleinen digitalen Unannehmlichkeit und einer finanziellen Katastrophe.

Vergessen Sie die Vorstellung, dass ein komplexes Passwort allein ausreicht, um unverwundbar zu sein. Verwenden Sie einen Passwort-Manager, um für jeden Dienst einzigartige Anmeldeinformationen zu generieren, aktivieren Sie immer die Zwei-Faktor-Authentifizierung und richten Sie automatische Warnmeldungen zur Überwachung Ihrer digitalen Identität ein. Proaktivität ist der einzige wirkliche Schutzschild gegen die kriminelle Datenindustrie.

Häufig gestellte Fragen

Die schnellste und effektivste Methode ist die Nutzung kostenloser und sicherer Tools wie Have I Been Pwned. Durch Eingabe Ihrer E-Mail-Adresse oder Telefonnummer zeigt Ihnen das System an, an welchen Datenlecks Sie beteiligt waren. Darüber hinaus können Sie die in modernen Browsern integrierten Warnsysteme oder die Überwachungsdienste von Passwortmanagern nutzen, um Echtzeitbenachrichtigungen zu erhalten.

Die erste wichtige Maßnahme besteht darin, das Problem zu isolieren, indem Sie alle mit dem kompromittierten Dienst verbundenen Kreditkarten sperren. Anschließend müssen Sie das kompromittierte Passwort ändern und sicherstellen, dass Sie es auch auf anderen Websites ändern, falls Sie es wiederverwendet haben. Es ist entscheidend, Ihr Haupt-E-Mail-Konto zu sichern, die Zwei-Faktor-Authentifizierung über spezielle Apps zu aktivieren und alle Geräte abzumelden, um aktive Sitzungen zu ungültig zu machen.

Das Aktualisieren der Anmeldeinformationen ist nutzlos, wenn Cyberkriminelle sensible Daten gestohlen haben, die nicht von einem Passwort abhängen, wie z. B. Steuernummer, Ausweisdokumente oder Session-Cookies. Diese personenbezogenen Daten zirkulieren weiterhin und können im Darknet verkauft werden, um Betrug oder Identitätsdiebstahl zu begehen. Daher ist es unerlässlich, genau zu erfassen, welche Informationen offengelegt wurden.

Nach dem Abfluss von Daten von Unternehmensservern werden diese Informationen üblicherweise auf illegalen Foren im Darknet zum Verkauf angeboten. Die Käufer nutzen diese Datenbanken dann, um gezielte Phishing-Angriffe zu starten, die Zugangsdaten auf Tausenden anderer Websites zu testen oder Bankbetrug zu begehen. Der Prozess kann Monate dauern, weshalb die proaktive Überwachung der eigenen digitalen Identität die beste Verteidigung darstellt.

Die kritischsten und lukrativsten Informationen auf dem Schwarzmarkt sind Bankdaten und vollständige Scans von Ausweisdokumenten. Während die Kompromittierung einer einfachen E-Mail überschaubare Risiken birgt, eröffnet der Diebstahl eines Dokuments den Weg zu schwerwiegenden rechtlichen und finanziellen Konsequenzen, wie z. B. die unbefugte Eröffnung von Girokonten, was oft formelle Anzeigen bei den zuständigen Behörden erfordert.

Haben Sie noch Zweifel an Datenleck: Was passiert mit Ihren Daten und wie Sie überprüfen können, ob Sie betroffen sind?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

- HPI Identity Leak Checker: Überprüfen Sie, ob Ihre persönlichen Daten bei einem Datenleck gestohlen wurden

- NIST Special Publication 800-63B – Offizielle Richtlinien für digitale Identität und Passwortsicherheit (Englisch)

- Have I Been Pwned? – Wikipedia

- Hasso-Plattner-Institut (HPI) Identity Leak Checker: Überprüfen Sie, ob Ihre Daten von einem Datenleck betroffen sind (Offizielle Empfehlung des BSI)

- Europol – Cybercrime: Informationen zu Infiltration, Datenexfiltration und illegalem Handel im Darknet (Englisch)

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.