Wir gehen durch die Straßen unserer Städte, durchqueren überfüllte Flughäfen und setzen uns in Cafés, in der festen Überzeugung, in eine beruhigende Anonymität gehüllt zu sein. Wir gehen davon aus, dass unsere Bewegungen Privatsache bleiben, solange wir unseren Standort nicht aktiv in den sozialen Medien veröffentlichen. Doch genau in diesem Moment schreit das Gerät, das wir in der Tasche tragen, die Geschichte unserer vergangenen Reisen buchstäblich in die Welt hinaus. Der Verursacher dieses stillen Datenverlusts trägt einen ganz bestimmten technischen Namen: Wi-Fi Probe Request . Dieser Mechanismus, der in fast alle modernen Geräte integriert ist, ist das unsichtbare Signal, das Fremden von Ihren vergangenen Reisen, Ihren Gewohnheiten und in einigen Fällen sogar von Ihren intimsten Geheimnissen erzählt.

Die Illusion der digitalen Anonymität

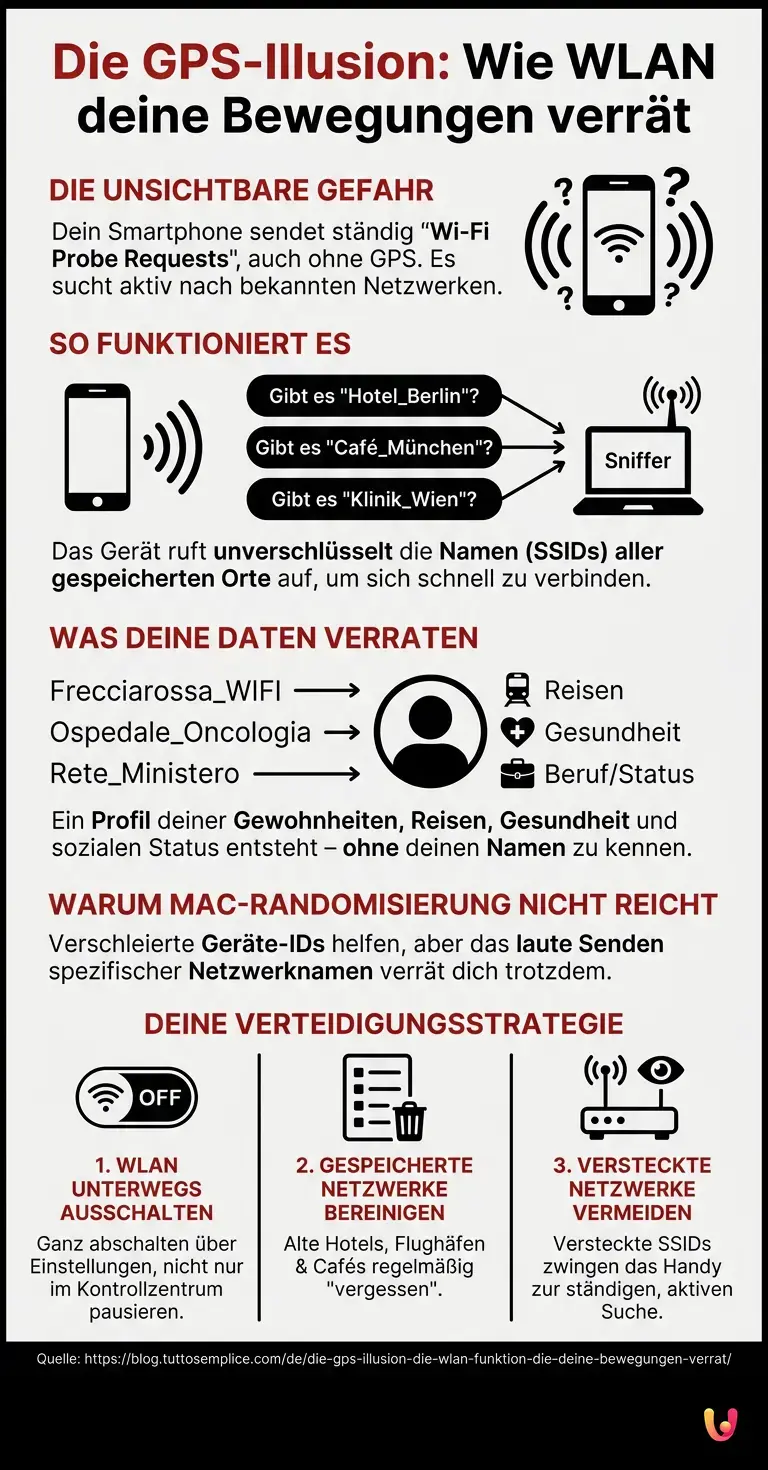

Die meisten Nutzer glauben, dass es zum Schutz ihrer Privatsphäre ausreicht , die GPS-Ortung zu deaktivieren oder einzelnen Anwendungen die Berechtigung zum Tracking zu verweigern. Dies ist eine der größten Illusionen der modernen Zeit. Die Technologie , die wir täglich nutzen, ist so konzipiert, dass sie in erster Linie komfortabel und erst in zweiter Linie sicher ist. Unser Smartphone ist darauf programmiert, uns das Leben zu erleichtern: Es möchte sich so schnell wie möglich mit dem Internet verbinden, sobald wir unser Zuhause, das Büro oder unser Stammcafé betreten. Um dies zu erreichen, wartet es nicht passiv darauf, dass ein Netzwerk verfügbar wird, sondern handelt proaktiv. Genau hier kommt eine grundlegende Dynamik ins Spiel, die selbst den Nutzern, die besonders auf ihre Privatsphäre achten, oft entgeht.

Die Anatomie eines Signals: Wie die Netzsuche funktioniert

Um diese Schwachstelle umfassend zu verstehen, müssen wir uns fragen: Wie genau funktioniert die drahtlose Verbindung unseres Telefons? Wenn das WLAN aktiviert ist, aber keine Verbindung zu einem Netzwerk besteht (zum Beispiel, während wir die Straße entlanggehen), verwendet das Gerät ein Protokoll zur aktiven Suche. Konkret sendet das Telefon kontinuierlich unverschlüsselte Datenpakete in den Äther, die sogenannten „Wi-Fi Probe Requests“. Diese Pakete enthalten eine sehr einfache Frage an die Umgebung: „Gibt es hier in der Nähe zufällig das Netzwerk ‚Casa_Rossi‘? Und das Netzwerk ‚Hotel_Hilton_Roma‘? Oder vielleicht ‚Starbucks_JFK_Airport‘?“

Das Telefon geht die gesamte Liste der Netzwerke durch, mit denen wir in der Vergangenheit verbunden waren, und ruft sie namentlich auf – eines nach dem anderen, dutzende Male pro Minute. Dies geschieht, weil versteckte Netzwerke (jene, die ihren Namen nicht öffentlich übertragen) nur dann gefunden werden können, wenn das Gerät sie zuerst anspricht. Um also sicherzustellen, dass du dich sofort mit dem versteckten Netzwerk deines Büros verbinden kannst, überträgt dein Telefon im Klartext die Liste fast aller Orte, an denen du warst und für die du ein Passwort gespeichert hast.

Der Signaljäger: Wer zuhört und warum

Was geschieht, wenn sich jemand dazu entschließt, mitzuhören? In der weiten und komplexen Welt der Cybersicherheit ist das Abfangen dieser Signale ein trivialer Vorgang. Es bedarf weder einer Ausrüstung im Wert von Millionen Euro noch der Fähigkeiten eines staatlichen Hackers. Jeder Informatikstudent mit einem Laptop für wenige hundert Euro, einer kompatiblen Netzwerkkarte und kostenloser „Packet Sniffing“-Software (wie Wireshark) kann sich auf eine Parkbank setzen und sämtliche Probe Requests erfassen, die von den Telefonen der Passanten in einem Umkreis von mehreren Dutzend Metern ausgesendet werden.

Doch es sind nicht nur Personen mit bösen Absichten, die „zuhören“. In den letzten Jahren haben verschiedene Start-ups und Marketingunternehmen kommerzielle Sensoren entwickelt, die genau auf diesem Prinzip basieren. Diese Sensoren werden in Einkaufszentren, auf Einkaufsstraßen oder an Flughäfen installiert. Ihr Zweck? Die Nachverfolgung von Personenströmen. Auch wenn sie Ihren Vor- und Nachnamen nicht kennen, können sie durch das Erfassen des eindeutigen Signals Ihres Telefons (der MAC-Adresse) und der von Ihnen gesuchten Netzwerke feststellen, wie lange Sie vor einem Schaufenster verweilen und ob Sie ein Stammkunde sind. Durch den Abgleich der Netzwerknamen, nach denen Ihr Telefon sucht, können sie sogar auf Ihre Einkommensklasse oder Ihre geografische Herkunft schließen.

Das Mosaik deines Lebens: Was die Namen der Netzwerke verraten

Nehmen wir ein praktisches Beispiel, um den Ernst der Lage zu verstehen. Stellen wir uns vor, ein IT-Sicherheitsanalyst fängt die Probe Requests Ihres Smartphones ab, während Sie auf den Bus warten. Ihr Telefon sendet die folgende Liste von Netzwerknamen (SSIDs): „Frecciarossa_WIFI“, „Resort_Maldives_Guest“, „Ospedale_San_Raffaele_Oncologia“, „Rete_Aziendale_Ministero_Interno“ .

Ohne jemals Ihr Gesicht gesehen oder Ihren Namen erfahren zu haben, hat der Unbekannte soeben herausgefunden, dass Sie häufig mit Hochgeschwindigkeitszügen reisen, über genügend finanzielle Mittel verfügen, um sich Urlaub auf den Malediven zu leisten, dass Sie oder ein Angehöriger mit der Onkologie eines bestimmten Krankenhauses zu tun hatten und dass Sie wahrscheinlich für eine hochrangige Regierungsbehörde arbeiten. Indem er diese Einzelheiten verknüpft, kann ein Angreifer ein äußerst präzises Profil Ihres Privatlebens, Ihrer Gewohnheiten, Ihrer gesundheitlichen Schwachstellen und Ihres sozioökonomischen Status erstellen. Dies ist ein Grad an psychologischer und verhaltensbezogener Profilbildung, der herkömmliche Website-Cookies in den Schatten stellt.

Die Gegenmaßnahmen der Industrie und die digitale Innovation

Angesichts dieser offensichtlichen Verletzung der strukturellen Privatsphäre hat die digitale Innovation versucht, Gegenmaßnahmen zu ergreifen. Technologiegiganten wie Apple und Google haben in den letzten Jahren eine Funktion namens „MAC Randomization“ (MAC-Adressen-Randomisierung) eingeführt. Konkret bedeutet dies: Wenn das Telefon diese Suchanfragen sendet, verwendet es eine gefälschte und temporäre Kennung, die es in kurzen Abständen ändert. Dies verhindert, dass Einzelhändler Ihre physischen Bewegungen über mehrere Tage hinweg anhand der Hardware-Kennung Ihres Telefons nachverfolgen können.

Diese Lösung behebt jedoch nur einen Teil des Problems. Auch wenn die Kennung des Telefons maskiert ist, bleiben die Netzwerknamen (die SSIDs), die das Telefon weiterhin lautstark aussendet, oft im Klartext sichtbar. Wenn Ihr Telefon ständig „Netzwerk_Zuhause_von_Mario_Rossi_Via_Roma_10“ herausposaunt, spielt die Verwendung einer gefälschten Kennung keine Rolle mehr: Der Inhalt der Nachricht selbst verrät Ihre Identität und Ihren Standort. Zudem implementieren viele ältere Geräte oder IoT-Geräte (Internet der Dinge) wie Smartwatches und Tablets diese Schutzmaßnahmen nicht korrekt, wodurch sie völlig ungeschützt bleiben.

Praktischer Leitfaden zur Selbstverteidigung

Wie können wir uns gegen diesen unsichtbaren Datenabfluss schützen? Das Bewusstsein dafür ist der erste Schritt, doch es sind praktische Maßnahmen erforderlich. Hier sind die goldenen Regeln, um Ihr Gerät abzusichern:

1. WLAN beim Verlassen des Hauses ausschalten: Dies ist die einfachste und effektivste Lösung. Wenn Sie keine Verbindung zu einem WLAN-Netzwerk benötigen, deaktivieren Sie die WLAN-Antenne über das Einstellungsmenü (Achtung: Bei modernen iPhones wird das WLAN durch die Deaktivierung über das Kontrollzentrum lediglich pausiert; es muss über die allgemeinen Einstellungen ausgeschaltet werden).

2. Gespeicherte Netzwerke bereinigen: Rufe regelmäßig die WLAN-Einstellungen deines Smartphones auf und wähle „Dieses Netzwerk vergessen“ für alle Hotels, Flughäfen, Restaurants und öffentlichen Netzwerke, mit denen du dich in der Vergangenheit verbunden hast und die du nicht täglich nutzt. Je weniger Netzwerke dein Smartphone speichert, desto weniger Geheimnisse kann es preisgeben.

3. Vermeiden Sie versteckte Netzwerke: Wenn Sie Ihr heimisches WLAN einrichten, verbergen Sie nicht den Netzwerknamen (SSID). Entgegen der früheren Annahme erhöht das Verbergen des Netzwerks die Sicherheit nicht, sondern zwingt Ihre Geräte dazu, den Namen Ihres Netzwerks überall auf der Welt „herauszuposaunen“, um es zu finden.

Schlussfolgerungen

Wir leben in einer Zeit, in der unsere Geräte Erweiterungen unseres Geistes und unseres Gedächtnisses sind. Das unsichtbare Signal der Wi-Fi Probe Requests ist das perfekte Beispiel dafür, wie sich technologischer Komfort in ein zweischneidiges Schwert gegen unsere Privatsphäre verwandeln kann. Es geht nicht darum, der Paranoia zu verfallen, sondern eine gesunde digitale Hygiene zu entwickeln. Die unsichtbaren Mechanismen zu verstehen, die unsere Smartphones steuern, gibt uns die Kontrolle über unsere Daten zurück. Wenn Sie das nächste Mal die Straße entlanggehen, denken Sie daran, dass Ihr Telefon ein unermüdlicher Plauderer ist: Es liegt an Ihnen zu entscheiden, wann es an der Zeit ist, ihm Schweigen zu gebieten.

Häufig gestellte Fragen

Es handelt sich um ein unsichtbares Signal, das dein Smartphone kontinuierlich in die Umgebung aussendet, um nach WLAN-Netzwerken zu suchen, mit denen du in der Vergangenheit verbunden warst. Dieser automatische Mechanismus dient dazu, dir eine schnelle Verbindung zu gewährleisten, überträgt jedoch die Namen aller Orte, die du besucht hast, im Klartext. Folglich kann jeder, der den Datenverkehr überwacht, deine Gewohnheiten und Bewegungen nachverfolgen, ohne GPS zu verwenden.

Viele Nutzer glauben, dass das Deaktivieren der Standortbestimmung ausreicht, doch moderne Geräte geben den Standort weiterhin durch die Suche nach WLAN-Netzwerken preis. Selbst ohne GPS signalisiert das Telefon öffentlich die im Speicher abgelegten Netzwerke, was es böswilligen Akteuren oder Marketingunternehmen ermöglicht, Ihre Bewegungen nachzuvollziehen und ein detailliertes Verhaltensprofil zu erstellen.

Jede Person mit einem Laptop und kostenloser Netzwerkanalyse-Software kann die Signale abfangen, die Ihr Telefon aussendet, während Sie die Straße entlanggehen. Durch das Erfassen der Netzwerknamen, nach denen Ihr Gerät automatisch sucht, kann ein Fremder herausfinden, welche Krankenhäuser, Hotels oder Unternehmen Sie aufsuchen. Dies ermöglicht es, leicht Rückschlüsse auf Ihren Lebensstil, Ihre Einkommensklasse und Ihre persönlichen Schwachstellen zu ziehen.

Die Randomisierung der MAC-Adresse ist eine von Apple und Google eingeführte Sicherheitsfunktion, die dem Telefon während der Netzwerksuche eine gefälschte und temporäre Kennung zuweist. Diese Maßnahme löst das Datenschutzproblem jedoch nur teilweise. Wenn das Gerät weiterhin die spezifischen Namen der gespeicherten Netzwerke lautstark übermittelt, verrät der Inhalt der Nachricht dennoch Ihre Identität sowie die Orte, die Sie regelmäßig aufsuchen.

Um Ihre Daten zu schützen, ist es entscheidend, die WLAN-Verbindung beim Verlassen des Hauses über die Haupteinstellungen des Telefons vollständig zu deaktivieren. Zudem ist es unerlässlich, die im Speicher abgelegten öffentlichen Netzwerke regelmäßig zu löschen, indem Sie die Funktion zum Entfernen von Netzwerken nutzen. Schließlich wird dringend davon abgeraten, versteckte Heimnetzwerke einzurichten, da diese das Gerät dazu zwingen, deren Namen überallhin zu übertragen.

Haben Sie noch Zweifel an Die GPS-Illusion: Die WLAN-Funktion, die deine Bewegungen verrät?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.