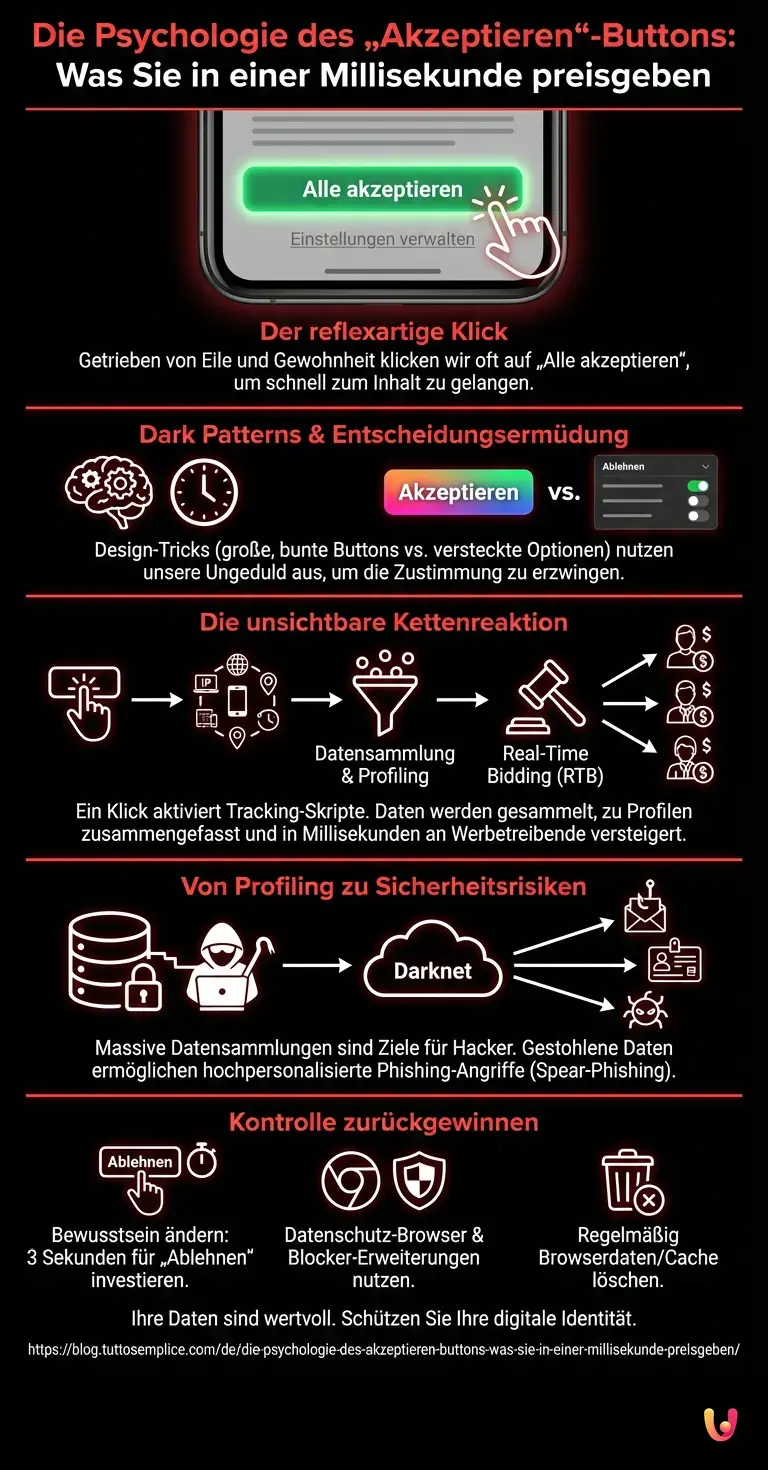

Wir alle tun es Dutzende, vielleicht Hunderte Male pro Woche. Wir öffnen eine Webseite auf unserem Smartphone oder Computer, um eine wichtige Nachricht zu lesen, ein Rezept zu suchen oder den Preis eines Produkts zu überprüfen, und werden sofort blockiert . Eine Wand aus Text, oft begleitet von grellbunt leuchtenden Schaltflächen, versperrt uns den Zugriff auf den gewünschten Inhalt. Es ist das berüchtigte Cookie-Banner , die digitale Entität, mit der wir – ob wir wollen oder nicht – am häufigsten in unserem Online-Leben interagieren. Getrieben von Eile, Gewohnheit und dem Wunsch, sofort das zu bekommen, wonach wir suchen, schnellt unser Finger automatisch auf die auffälligste Schaltfläche, meist beschriftet mit „Alle akzeptieren“ oder „Zustimmen“. Der Ärger verschwindet sofort, die Seite wird freigeschaltet und wir setzen unsere Navigation fort, überzeugt davon, lediglich ein lästiges bürokratisches Hindernis überwunden zu haben. Aber haben Sie sich jemals gefragt, was der wahre Preis dieses einen, hastigen Klicks ist? Hinter dieser scheinbaren Formalität verbirgt sich ein technologisches und wirtschaftliches Ökosystem von kolossalen Ausmaßen, ein stiller Mechanismus, der unsere Ungeduld in eine der wertvollsten und am häufigsten gehandelten Währungen des 21. Jahrhunderts verwandelt.

Die psychologische Ingenieurskunst hinter dem Hindernis: Dark Patterns

Um das Phänomen umfassend zu verstehen, müssen wir zunächst analysieren, warum wir so leichtfertig klicken. Es handelt sich nicht um bloße Faulheit, sondern um das Ergebnis einer sorgfältigen psychologischen Planung, die in der Welt des Interface-Designs als Dark Pattern (dunkle Muster) bekannt ist. Diejenigen, die diese Warnmeldungen entwerfen, wissen genau, dass der durchschnittliche Nutzer eine sehr geringe Aufmerksamkeitsspanne hat und ein bestimmtes Ziel vor Augen hat, wenn er auf einer Webseite landet. Jedes Element, das sich zwischen den Nutzer und sein Ziel stellt, wird als stark störend empfunden.

Dark Patterns nutzen unsere „Entscheidungsmüdigkeit“ aus. Der Button zum Akzeptieren aller Cookies ist fast immer groß, an einer für den Daumen leicht erreichbaren Stelle platziert (auf Mobilgeräten) und in beruhigenden und einladenden Farben wie Grün oder Blau gehalten. Im Gegensatz dazu sind die Optionen zum Ablehnen oder Anpassen der Einstellungen oft klein geschrieben, hinter grauen Textlinks auf hellgrauem Hintergrund versteckt oder erfordern die Navigation durch komplexe Untermenüs und das manuelle Deaktivieren von Dutzenden von Schaltern. Dieses visuelle und funktionale Ungleichgewicht ist kein Designfehler, sondern eine bewusste Strategie, um die Ablehnung kognitiv aufwendig und zeitintensiv zu gestalten. Die Erpressung durch Zeitdruck basiert genau darauf: Ich gebe dir deine Zeit und deine flüssige Navigation zurück, aber im Gegenzug verlange ich deine bedingungslose Zustimmung.

Was passiert in der Millisekunde nach dem Klick?

In dem Moment, in dem die Fingerspitze den „Alle akzeptieren“-Knopf berührt, löst dies eine unsichtbare Kettenreaktion aus, die mit Lichtgeschwindigkeit durch die Glasfaserkabel der halben Welt rast. Wir sagen der Webseite nicht einfach nur „Okay, merke dir, dass ich hier war“. Wir öffnen buchstäblich die Türen unserer digitalen Identität für Dutzende, manchmal Hunderte von Drittanbietern, von denen wir noch nie gehört haben.

Technisch gesehen aktiviert unsere Zustimmung eine Reihe von Tracking-Skripten und -Pixeln. Diese kleinen Codefragmente beginnen, eine beeindruckende Menge an Metadaten zu sammeln: unsere IP-Adresse, das genaue Modell des von uns verwendeten Geräts, das Betriebssystem, die Bildschirmauflösung, unsere ungefähre geografische Position, die Zeit, die wir auf der Seite verbringen, die Mausbewegungen und natürlich den Verlauf unserer Suchanfragen und zuvor besuchten Seiten. All diese Informationen werden in einem anonymisierten (aber hochspezifischen) Benutzerprofil zusammengefasst und sofort an Datenhandelsplattformen gesendet.

Hier kommt ein Mechanismus namens Real-Time Bidding (RTB) ins Spiel. In Sekundenbruchteilen, während die Webseite auf unserem Bildschirm geladen wird, unser Profil versteigert. Werbetreibende bieten automatisch darauf, um das Recht zu erwerben, uns gezielte Werbung zu zeigen, die genau auf unsere Interessen, Schwächen oder latenten Wünsche zugeschnitten ist, die aus den gerade gesammelten Daten abgeleitet wurden. Unsere Eile hat gerade eine globale Industrie im Wert von Hunderten von Milliarden Dollar befeuert.

Von der Profilerstellung bis zu den Risiken der Cybersicherheit

Viele Nutzer neigen dazu, das Problem zu verharmlosen und vertreten die klassische Einstellung „Ich habe nichts zu verbergen, gezielte Werbung darf mir ruhig angezeigt werden“. Die Sache geht jedoch weit über einfaches Marketing hinaus. Die massive und unkontrollierte Sammlung persönlicher Daten durch Dritte (sogenannte Datenbroker) stellt eine der größten Herausforderungen für die moderne Cybersicherheit dar.

Die Datenbanken dieser Unternehmen, die Milliarden detaillierter Profile zusammenfassen, sind für Cyberkriminelle hochattraktive Ziele. Wenn eine dieser Datenbanken gehackt wird (ein leider immer häufiger vorkommendes Ereignis), landen unsere Verhaltensdaten im Darknet. Dort werden die Informationen, die wir durch unsere leichtfertigen Zustimmungen preisgegeben haben, nicht dazu verwendet, uns ein Paar Schuhe zu verkaufen, sondern um extrem raffinierte Social-Engineering-Angriffe zu orchestrieren.

Die persönliche IT-Sicherheit ist gefährdet, wenn ein Angreifer unsere Surfgewohnheiten, unsere Banken, die Symptome von Krankheiten, nach denen wir gesucht haben, oder unsere politischen Präferenzen kennt. Diese Informationen ermöglichen die Erstellung hochgradig personalisierter Phishing-Kampagnen (Spear-Phishing), bei denen der Köder so glaubwürdig und kontextbezogen ist, dass er selbst erfahrene Nutzer täuscht. Ein heute unbedachter Klick könnte morgen zu einer kritischen Sicherheitslücke werden und Hackern die fehlenden Teile liefern, um unsere Identität zu stehlen oder auf unsere Konten zuzugreifen.

Der Datenmarkt und die neuen Grenzen der Verteidigung

Die gesamte Infrastruktur der modernen Webtechnologie hat sich um dieses Modell der Monetarisierung von Aufmerksamkeit und Daten herum entwickelt. Das Bewusstsein dafür wächst jedoch langsam. Internationale Regelungen wie die DSGVO in Europa haben versucht, dem Phänomen durch die Einführung von Transparenz entgegenzuwirken, doch wie wir gesehen haben, hat die Industrie darauf mit der Verfeinerung psychologischer Überzeugungstechniken reagiert.

In diesem Szenario von ständigem digitalen Katz-und-Maus-Spiel erleben wir eine regelrechte Welle datenschutzorientierter digitaler Innovationen . Diverse Startups entwickeln fortschrittliche technologische Lösungen, um dem Erpressungsversuch durch Zeitdruck auf Augenhöhe zu begegnen. Die Rede ist von KI-basierten Browser-Erweiterungen, die in der Lage sind, alle nicht essentiellen Hintergrund-Trackings automatisch zu lesen, zu interpretieren und abzuweisen, ohne dass der Nutzer einen Finger rühren oder eine Sekunde seiner Zeit opfern muss. Diese Technologien agieren wie ein persönlicher digitaler Anwalt, der die Nutzungsbedingungen in Millisekunden aushandelt, während wir ungestört surfen können.

Darüber hinaus integrieren die wichtigsten Browser zunehmend aggressivere Tracking-Blocker und verschieben das Paradigma von einem Web, das auf expliziter (oft erzwungener) Zustimmung basiert, hin zu einem Web, in dem Datenschutz die Standardeinstellung ist (Privacy by Design). Es ist ein regelrechter technologischer Kampf zwischen denen, die Wert aus unseren Daten extrahieren wollen, und denen, die Schutzschilde bauen, um sie zu schützen.

Wie man die Kontrolle zurückgewinnt, ohne Zeit zu verlieren

Bis die Technologie unsere Verteidigung vollständig automatisiert, gibt es praktische Strategien, um dem Druck der Eile nicht nachzugeben. Die wichtigste Regel ist, die eigene Wahrnehmung zu ändern: Die drei Sekunden, die man zum Suchen des Buttons „Alle ablehnen“ oder „Nur technische Cookies“ benötigt, sind keine verlorene Zeit, sondern eine direkte Investition in die eigene Sicherheit und Privatsphäre. Viele Websites integrieren, um den neuesten Datenschutzrichtlinien zu entsprechen, endlich den Button zum globalen Ablehnen auf der gleichen visuellen Ebene wie den Button zum Akzeptieren.

Eine weitere wichtige Gewohnheit ist die Verwendung von datenschutzorientierten Browsern oder die Installation zuverlässiger Erweiterungen, die Tracker bereits im Vorfeld blockieren, wodurch die Interaktion mit die Warnmeldung oft sogar überflüssig wird. Schließlich ist es ratsam, regelmäßig den Cache und die Browserdaten des eigenen Geräts zu löschen, um die digitale Identität, die verschiedene Werbenetzwerke mühsam über uns aufbauen, regelmäßig zurückzusetzen.

Schlussfolgerungen

Die Erpressung durch die Eile ist vielleicht das deutlichste Beispiel dafür, wie die moderne digitale Wirtschaft die Schwachstellen der menschlichen Psychologie ausnutzt. Dieses lästige Banner, das unsere Lektüre unterbricht, ist kein einfacher technischer Hinderungsgrund, sondern ein echter, bindender Vertrag, den wir Dutzende Male am Tag unterzeichnen, ohne die Klauseln zu lesen. Der wahre Preis, den wir dafür zahlen, dass diese Warnung verschwindet, misst sich nicht in Geld, sondern in Fragmenten unserer Identität, unserer Privatsphäre und letztendlich unserer Sicherheit. Das Bewusstsein dafür zu entwickeln, was hinter den Kulissen geschieht, ist der erste und wichtigste Schritt, um aufzuhören, die unwissende Handelsware des Internets zu sein und wieder Herr unseres digitalen Raums zu werden. Wenn Sie das nächste Mal vor dieser grauen Textwand stehen, atmen Sie tief durch, investieren Sie drei Sekunden Ihrer Zeit und suchen Sie nach dem Ablehnungsbutton: Ihre zukünftige Identität wird es Ihnen danken.

Häufig gestellte Fragen

Dark Patterns sind psychologische Designstrategien, die zur Manipulation von Nutzern eingesetzt werden. In Cookie-Bannern nutzen sie die Entscheidungsermüdung aus, indem sie die Schaltfläche zum Akzeptieren mit leuchtenden Farben hervorheben, während die Optionen zum Ablehnen des Trackings versteckt werden. Dies macht die Ablehnung zu einem langen und mühsamen Prozess und verleitet die Nutzer dazu, aus Zeitgründen ihre Daten preiszugeben.

Durch Anklicken des Akzeptanzbuttons werden Tracking-Skripte und -Pixel aktiviert, die sofort Ihre Metadaten wie geografische Position und Browserverlauf erfassen. Diese Informationen bilden ein spezifisches Nutzerprofil, das in Echtzeit-Auktionen an Werbetreibende verkauft wird. In Sekundenbruchteilen wird Ihre digitale Identität mit Dutzenden von Drittunternehmen geteilt.

Die massive Sammlung personenbezogener Daten durch Drittunternehmen führt zur Entstehung riesiger Datenbanken, die häufig zum Ziel von Cyberkriminellen werden. Gelangen diese Informationen auf den digitalen Schwarzmarkt, können Hacker sie für hochgradig personalisierte Phishing-Angriffe nutzen. Da die Betrüger Ihre Surfgewohnheiten und Interessen kennen, können sie Sie leichter täuschen und Ihre Identität stehlen oder auf Ihre Bankkonten zugreifen.

Um Ihre Daten schnell zu schützen, empfiehlt es sich, datenschutzorientierte Browser zu verwenden oder spezielle Erweiterungen zu installieren, die Tracking automatisch blockieren. Viele neue Datenschutzbestimmungen verpflichten Webseiten außerdem, einen gut sichtbaren Button für die globale Ablehnung von Cookies einzubinden. Ein paar Sekunden in die Suche nach der Ablehnungsoption zu investieren und regelmäßig den Speicher des Geräts zu leeren, sind grundlegende Gewohnheiten zum Schutz Ihrer digitalen Identität.

Der Mechanismus der Echtzeitauktionen greift, sobald eine Webseite auf Ihrem Bildschirm geladen wird. Ihr Verhaltensprofil wird zum Verkauf angeboten, und Werbetreibende geben automatisch Gebote ab, um Ihnen zielgerichtete Werbung basierend auf Ihren Interessen anzuzeigen. Dieses System verwandelt Ihre Browserdaten in eine wertvolle Ware für den globalen Werbemarkt.

Haben Sie noch Zweifel an Die Psychologie des „Akzeptieren“-Buttons: Was Sie in einer Millisekunde preisgeben?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

- FAQ zu Cookies und Tracking (Der Landesbeauftragte für den Datenschutz und die Informationsfreiheit Baden-Württemberg)

- Dark Pattern (Benutzeroberflächen-Design) – Wikipedia

- Datenschutz in der EU: Rechte der Bürger und Regeln für Unternehmen (Europäische Kommission)

- Guidelines 03/2022 on Deceptive Design Patterns (European Data Protection Board – EDPB)

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.