Sie schließen die Tür ab, aktivieren das Alarmsystem der neuesten Generation, vergewissern sich, dass die Kameras in Betrieb sind, und machen sich auf den Weg – in der festen Überzeugung, Ihr Zuhause lückenlos gesichert zu haben. Doch während Sie sich entfernen, gibt es ein scheinbar harmloses Gerät, das weiterhin wertvolle und detaillierte Informationen über Sie, Ihre Familie und Ihre Gewohnheiten übermittelt. Der Hauptakteur dieses stillen Datenabflusses ist der intelligente Stromzähler (oder Smart Meter), jenes elektronische Gerät, das in fast allen italienischen und europäischen Haushalten die alten Zähler mit Drehscheibe ersetzt hat. Doch was genau verrät das Stromnetz, wenn Sie nicht da sind, und warum stellt diese Datenübermittlung eine der faszinierendsten und komplexesten Herausforderungen unserer Zeit dar?

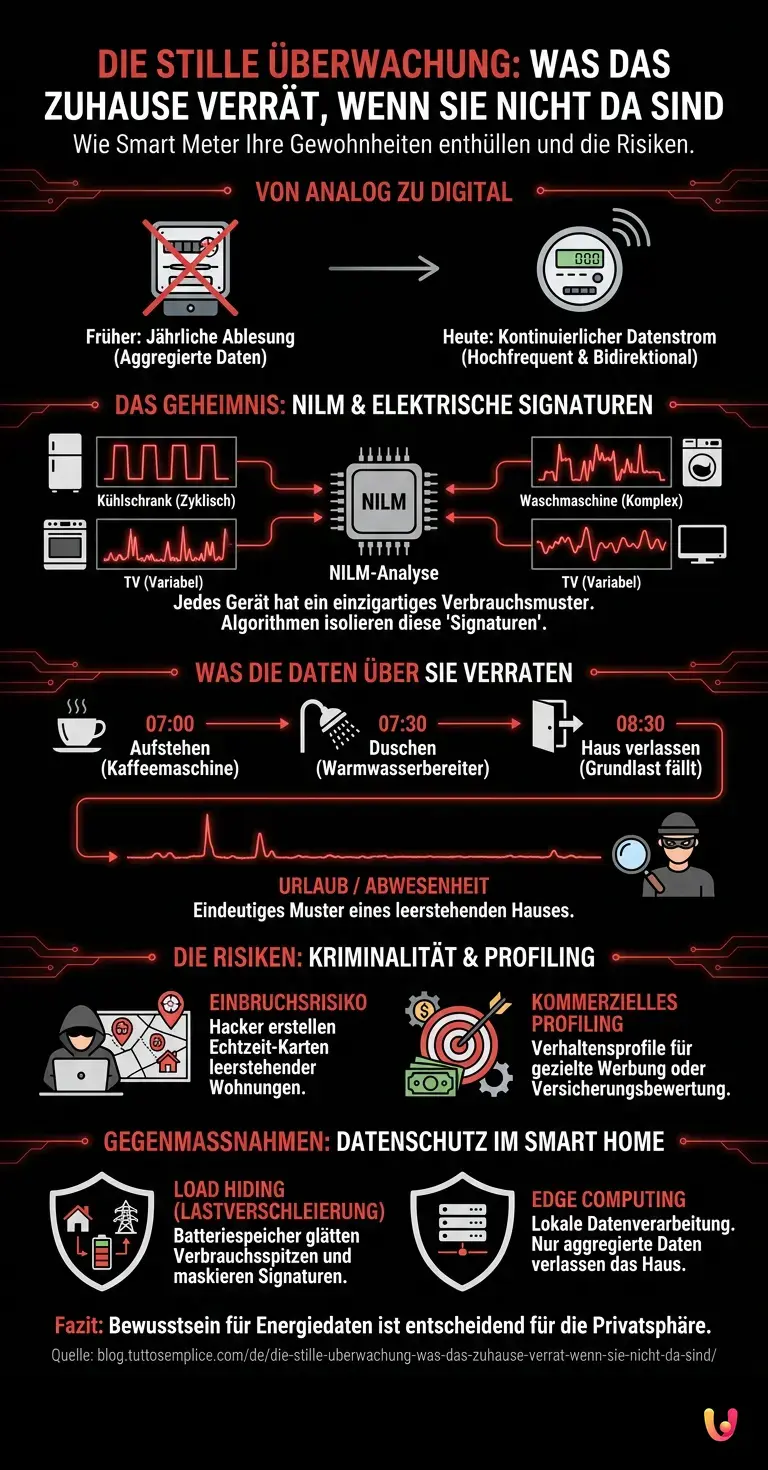

Um die Tragweite dieses Phänomens zu verstehen, muss man einen Schritt zurücktreten und die eigentliche Natur der Energie analysieren, die wir verbrauchen. Bis vor wenigen Jahrzehnten war der Stromverbrauch ein aggregierter Wert: Ein Techniker kam einmal im Jahr vorbei, um einen fortlaufenden Zählerstand abzulesen, aus dem der Gesamtverbrauch ermittelt wurde. Heute erfordert die Technologie, die den intelligenten Stromnetzen (Smart Grids) zugrunde liegt, eine bidirektionale und kontinuierliche Kommunikation. Moderne Zähler erfassen die Energieentnahme in einem Intervall, das vom Viertelstundentakt bis hin – bei einigen fortschrittlichen Systemen – zu Bruchteilen einer Sekunde reichen kann. Dieser kontinuierliche Datenstrom ist das Herzstück der digitalen Innovation im Energiesektor und von entscheidender Bedeutung für die Netzstabilisierung, die Integration erneuerbarer Energien und die Vermeidung von Stromausfällen. Doch genau diese Granularität verwandelt den Zähler in ein potenzielles digitales Auge, das auf die häusliche Privatsphäre gerichtet ist.

Der digitale Fußabdruck von Haushaltsgeräten

Das Geheimnis hinter dieser Fähigkeit zur Profilerstellung liegt in einem Verfahren, das Fachleuten als NILM (Non-Intrusive Load Monitoring) bekannt ist – also der nicht-invasiven Lastüberwachung. Die Grundidee ist ebenso einfach wie genial: Jedes Haushaltsgerät verbraucht beim Einschalten Energie auf eine einzigartige und unverwechselbare Weise. Dabei geht es nicht nur um die Menge der aufgenommenen Watt, sondern um die „Form“, die diese Energieaufnahme im Zeitverlauf annimmt.

Ein Kühlschrank weist beispielsweise einen sehr regelmäßigen Ein- und Ausschaltzyklus des Kompressors auf, gekennzeichnet durch eine anfängliche Anlaufspitze, gefolgt von einem konstanten Verbrauch. Eine Waschmaschine hingegen zeigt ein komplexes Lastprofil, das aus der Wassererwärmung (hoher, linearer Verbrauch) im Wechsel mit den Motorzyklen für die Trommeldrehung besteht. Ein modernes Fernsehgerät, insbesondere bei OLED- oder LED-Technologie, variiert seine Stromaufnahme je nach Helligkeit der auf dem Bildschirm dargestellten Szenen. Durch die Analyse der Gesamtlastkurve eines Haushalts mittels Algorithmen des maschinellen Lernens ist es möglich, die Daten zu disaggregieren und die einzelnen „elektrischen Signaturen“ zu isolieren.

Was bedeutet das in der Praxis? Es bedeutet, dass derjenige, der Zugang zu diesen hochfrequenten Rohdaten hat, nicht nur sieht, wie viele Kilowattstunden Sie verbraucht haben. Er sieht, wann Sie aufgewacht sind (Einschalten der Kaffeemaschine oder des Wasserkochers), ob Sie heiß geduscht haben (Aktivierung des Warmwasserbereiters oder des Elektroboilers), wann Sie das Haus verlassen haben (drastischer Abfall des Grundverbrauchs), wann Sie zurückgekehrt sind und – in Szenarien extrem detaillierter Analysen – sogar, welchen Fernsehsender Sie gerade angesehen haben. Wenn Sie in den Urlaub fahren, registriert Ihr Smart Meter ein unmissverständliches Muster: das Ausbleiben menschlicher Interaktionen mit Schaltern, unterbrochen lediglich durch die automatischen Zyklen des Kühlschranks. Dies ist die eindeutige Signatur eines leerstehenden Hauses.

Die Schattenseite der digitalen Innovation

Während die Analyse von Energiedaten einerseits die Erstellung präziserer Abrechnungen und individueller Energiespartipps für die Nutzer ermöglicht, reißt sie andererseits gravierende Lücken beim Datenschutz auf. Das Paradoxon ist offensichtlich: Um das Netz effizienter und umweltfreundlicher zu gestalten, müssen wir einen erheblichen Teil unserer Privatsphäre preisgeben. Werden die Verbrauchsdaten mit anderen Informationen verknüpft, lassen sich Verhaltensprofile von höchster Präzision erstellen.

Stellen wir uns die wirtschaftlichen Auswirkungen vor. Ein Unternehmen könnte aus Ihrem Verbrauch ableiten, dass Sie einen alten, ineffizienten Kühlschrank besitzen, und Sie mit gezielter Werbung für den Kauf eines neuen Geräts ansprechen. Versicherungsgesellschaften könnten Ihren Lebensstil bewerten: Gehen Sie spät schlafen? Lassen Sie häufig gefährliche Elektrogeräte eingeschaltet, wenn Sie nicht zu Hause sind? Diese Daten könnten theoretisch die Versicherungsprämien beeinflussen. Auch wenn die aktuellen europäischen Vorschriften, wie die DSGVO, einen wirksamen Schutz gegen die willkürliche Nutzung dieser Informationen zur kommerziellen Profilbildung ohne ausdrückliche Zustimmung bieten, bleiben das Risiko von Datenmissbrauch oder Datenlecks zentrale Themen in der heutigen technologischen Debatte.

Ein Ziel für Kriminalität und Cybersicherheit

Die Problematik gestaltet sich noch kritischer, wenn wir den Fokus vom Marketing auf die Cybersicherheit verlagern. Intelligente Zähler sind im Grunde genommen IoT-Geräte (Internet of Things), die mit einem Netzwerk verbunden sind. Sie übermitteln Daten mittels Powerline-Kommunikation (PLC) oder über Mobilfunknetze an die Transformatorenstationen und von dort weiter an die Server der Energieversorger. Auch wenn die von den nationalen Netzbetreibern eingesetzten Verschlüsselungsprotokolle in der Regel auf höchstem Niveau sind, lehrt uns die Geschichte der IT-Sicherheit , dass kein System absolut unknackbar ist.

Was geschieht, wenn es einer Gruppe von Hackern gelingt, Datenbanken abzufangen oder zu hacken, die Echtzeit-Verbrauchsdaten enthalten? Die Folgen gehen weit über Identitätsdiebstahl hinaus. Die Täter könnten eine Echtzeit-Karte der leerstehenden Wohnungen in einem bestimmten Viertel erstellen. Einbrecher müssten sich nicht mehr tagelang auf die Lauer legen, um die Gewohnheiten ihrer Opfer auszuspähen: Es würde genügen, eine Datenbank abzufragen, um mit mathematischer Gewissheit zu wissen, dass Familie Rossi in den Urlaub gefahren ist, da ihr Stromverbrauch seit 48 Stunden unverändert niedrig ist.

Darüber hinaus liegt die Schwachstelle nicht allein im Zähler selbst, sondern im häuslichen Ökosystem. Viele Nutzer verbinden ihre Zähler mit Smart-Home-Geräten von Drittanbietern, um ihren Verbrauch über Apps auf dem Smartphone zu überwachen. Sind diese Apps oder die Server, über die sie betrieben werden, nicht ausreichend geschützt, stellen sie ein ideales Einfallstor für Cyberkriminelle dar, wodurch die vom Energieversorger errichteten Schutzmaßnahmen faktisch umgangen werden.

Die Gegenmaßnahmen: Verschlüsselung und die Rolle der Start-ups

Angesichts dieser Gefahren sind Forschung und Industrie nicht untätig geblieben. Der Schutz von Energiedaten hat oberste Priorität erlangt. Auf infrastruktureller Ebene wird kontinuierlich an der Aktualisierung kryptografischer Protokolle sowie an der Implementierung von Zero-Trust-Netzwerkarchitekturen gearbeitet, bei denen jedes einzelne Datenpaket authentifiziert werden muss, bevor es verarbeitet wird.

Der interessanteste Aspekt betrifft jedoch die Lösungen, die entwickelt wurden, um die Privatsphäre direkt an der Quelle zu schützen. In den letzten Jahren haben verschiedene Technologie -Start-ups damit begonnen, Lösungen für das sogenannte „Load Hiding“ (Lastverbergen) oder die Lastverschleierung anzubieten. Wie funktionieren diese? Die Idee besteht darin, ein intelligentes Gerät – oft ausgestattet mit einem kleinen Batteriespeicher – zwischen den Stromzähler und die Hausinstallation zu schalten. Dieses System fungiert wie ein Filter: Wenn Sie ein Haushaltsgerät einschalten, wird die Energie teils aus dem Netz und teils aus der Batterie bezogen, und zwar entweder völlig zufällig oder nach spezifischen Algorithmen. Das Ergebnis ist, dass der intelligente Stromzähler einen „verrauschten“ und konstanten Stromverbrauch registriert, dem jene Spitzen und Täler fehlen, die eine Identifizierung der einzelnen Haushaltsgeräte ermöglichen würden. Der elektrische Fingerabdruck Ihres Haushalts wird auf diese Weise maskiert, was es für jeden – vom Netzbetreiber bis zum Hacker – unmöglich macht, Rückschlüsse auf Ihre Gewohnheiten zu ziehen oder festzustellen, ob Sie zu Hause sind oder nicht.

Andere Lösungen basieren auf Edge Computing: Die Datenverarbeitung erfolgt lokal innerhalb eines sicheren Smart-Home-Hubs. In diesem Szenario analysiert das System den Verbrauch, um Ihnen Einspartipps zu geben, übermittelt jedoch nur stark aggregierte Daten (beispielsweise den gesamten Tagesverbrauch) nach außen, während die für die NILM-Disaggregation erforderlichen hochfrequenten Daten im häuslichen Bereich verbleiben.

Schlussfolgerungen

Der Übergang zu intelligenten Stromnetzen ist ein unverzichtbarer Schritt, um eine nachhaltige und effiziente Energiezukunft zu gewährleisten, die in der Lage ist, die Revolution der erneuerbaren Energien zu unterstützen. Diese Entwicklung bringt jedoch neuartige Herausforderungen mit sich, die das Konzept der häuslichen Privatsphäre grundlegend neu definieren. Der intelligente Stromzähler hat sich von einem einfachen Messinstrument zu einem äußerst leistungsstarken Umgebungssensor gewandelt, der in der Lage ist, unsere Verhaltensweisen in Bytes zu übersetzen.

Sich bewusst zu machen, was unser Stromnetz über uns preisgibt, wenn wir das Haus verlassen, ist der erste Schritt, um uns zu schützen. Während einerseits die gesetzlichen Vorschriften und die IT-Sicherheitsinfrastrukturen der großen Netzbetreiber bieten wichtige Garantien, ist es andererseits entscheidend, dass der Endverbraucher den Wert seiner Energiedaten erkennt. Die Integration neuer Verschleierungstechnologien und ein umsichtiger Umgang mit vernetzten Smart-Home-Geräten werden dabei zunehmend an Bedeutung gewinnen. In dem sensiblen Gleichgewicht zwischen digitaler Innovation und dem Recht auf Privatsphäre wird die eigentliche Herausforderung der kommenden Jahre nicht nur darin bestehen, saubere Energie zu erzeugen, sondern auch sicherzustellen, dass die Art und Weise unseres Verbrauchs – sofern wir dies wünschen – eine rein private Angelegenheit bleibt.

Häufig gestellte Fragen

Ein Zähler der neuesten Generation überwacht den Stromverbrauch mit extrem hoher Frequenz und registriert dabei Schwankungen im Viertelstundentakt oder sogar im Bruchteil einer Sekunde. Dieser kontinuierliche Datenstrom dient dazu, das nationale Stromnetz zu stabilisieren und erneuerbare Energiequellen zu integrieren, erstellt jedoch zugleich ein sehr detailliertes Profil der häuslichen Gewohnheiten jedes Nutzers.

Die Erkennung erfolgt mithilfe eines Verfahrens, das als nicht-intrusive Lastüberwachung bezeichnet wird. Jedes Elektrogerät besitzt eine eigene, unverwechselbare Energiesignatur, die auf der aufgenommenen Energiemenge und deren zeitlichen Schwankungen basiert. Durch die Analyse dieser Verbrauchsspitzen können fortschrittliche Algorithmen feststellen, ob eine Person eine Waschmaschine, einen Kühlschrank oder ein Fernsehgerät eingeschaltet hat.

Informationen zum Stromverbrauch geben intime Details des Alltags preis, wie etwa die Zeiten, zu denen man aufsteht oder das Haus verlässt. Gelangen diese Daten in die Hände von Kriminellen, verraten sie eindeutig, wann eine Wohnung leer steht, was das Einbruchsrisiko erhöht. Zudem besteht die Gefahr einer unbefugten kommerziellen Profilbildung auf der Grundlage des eigenen Lebensstils.

Zum Schutz der Privatsphäre können Systeme zur Lastverschleierung eingesetzt werden, die kleine Batterien nutzen, um den Stromverbrauch konstant zu halten und den Betrieb einzelner Haushaltsgeräte zu verschleiern. Ein anderer Lösungsansatz sieht die lokale Datenverarbeitung vor, bei der die Informationen innerhalb des Heimnetzwerks analysiert und lediglich allgemeine, aggregierte Statistiken an den Betreiber übermittelt werden.

Cyberkriminelle nehmen vernetzte Geräte ins Visier, um auf Echtzeit-Verbrauchsdatenbanken zuzugreifen. Durch den Erhalt dieser Informationen können sie präzise Karten von Häusern erstellen, die zu einem bestimmten Zeitpunkt unbewohnt sind, und so Einbrüche erleichtern, ohne dass eine physische Überwachung vor Ort erforderlich ist. Unzureichend geschützte externe Anwendungen dienen dabei häufig als bevorzugter Zugangspunkt, um Sicherheitsvorkehrungen zu umgehen.

Haben Sie noch Zweifel an Die stille Überwachung: Was das Zuhause verrät, wenn Sie nicht da sind?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.