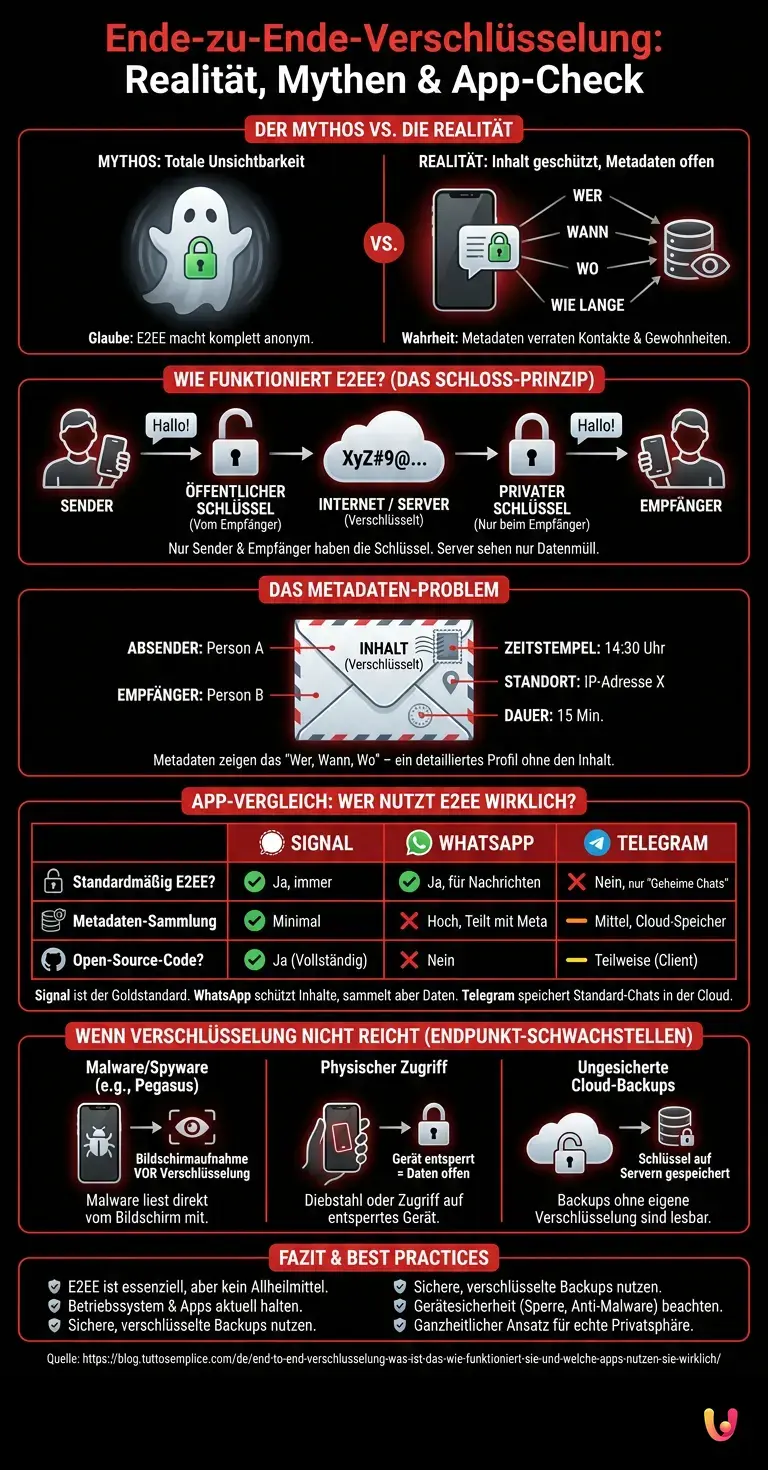

Der gefährlichste falsche Mythos des modernen Webs ist der Glaube, dass die Nutzung einer Ende-zu-Ende-verschlüsselten App einen vollständig unsichtbar und anonym macht. Die kontraintuitive Wahrheit ist, dass, während der Inhalt Ihrer Nachrichten geschützt ist, Ihre „Metadaten“ – mit wem Sie sprechen, wann, von wo und wie lange – oft auf den Servern der Unternehmen offengelegt bleiben. Wenn Sie denken, dass ein grünes Vorhängeschloss ausreicht, um Ihnen absolute Privatsphäre zu garantieren, ignorieren Sie die verletzlichere Hälfte Ihres digitalen Fußabdrucks.

Schreiben Sie eine Nachricht, um zu sehen, wie sie während der Übertragung auf dem Server verändert wird und wie sie beim Empfänger ankommt.

Was ist Ende-zu-Ende-Verschlüsselung und wie funktioniert sie?

End-to-End-Verschlüsselung ist ein sicheres Kommunikationssystem, bei dem nur der Absender und der Empfänger die Nachrichten lesen können. Es funktioniert über ein Paar digitaler Schlüssel und verhindert, dass Hacker, Internetanbieter und sogar die Betreiber der App den Inhalt entschlüsseln können.

Um diesen Mechanismus ohne komplexe mathematische Formeln zu verstehen, stellen Sie sich den Prozess als ein System aus Schlössern und physischen Schlüsseln vor. Wenn Sie mit einem Freund kommunizieren möchten, erzeugen Ihr Gerät und seines jeweils zwei Schlüssel: einen öffentlichen und einen privaten Schlüssel .

- Öffentlicher Schlüssel: Das ist wie ein offenes Schloss, das Sie an jeden verteilen können. Jeder, der Ihnen schreiben möchte, verwendet Ihr Schloss, um die Nachricht zu verschließen.

- Privater Schlüssel: Dies ist der einzige Schlüssel, der dieses Schloss tatsächlich öffnen kann. Dieser Schlüssel verlässt niemals Ihr Gerät und wird vom Betriebssystem streng gehütet.

Wenn Sie eine Nachricht senden, verwendet Ihr Telefon das „Schloss“ (öffentlicher Schlüssel) des Empfängers, um den Text zu verschlüsseln. Während der Übertragung über das Internet und die Server des Unternehmens bleibt die Nachricht verschlüsselt. Niemand, nicht einmal das Unternehmen, das die Server betreibt, besitzt den Schlüssel, um sie zu öffnen. Erst wenn sie auf dem Telefon Ihres Freundes ankommt, entsperrt sein privater Schlüssel die Nachricht und gibt den ursprünglichen Text frei.

Das Problem der Metadaten: Was bleibt unentdeckt?

Selbst bei Verwendung von Ende-zu-Ende-Verschlüsselung bleiben die Metadaten der Kommunikation ungeschützt. Diese Daten umfassen den Zeitpunkt der Nachricht, die IP-Adressen und die Identität der Kommunikationspartner und liefern ein detailliertes Bild Ihrer Gewohnheiten, ohne den Text selbst preiszugeben.

Metadaten sind der wahre Schatz des digitalen Zeitalters. Sagen die Inhalte der Nachricht, was Sie sagen, so sagen die Metadaten , wer Sie sind und was Sie tun . Zu wissen, dass Sie um 2 Uhr morgens ein Onkologiezentrum angerufen und 45 Minuten lang gesprochen haben, offenbart extrem sensible Informationen, selbst wenn niemand ein einziges Wort des Gesprächs gehört hat.

Strafverfolgungsbehörden und Geheimdienste müssen Nachrichten oft gar nicht erst entschlüsseln; sie analysieren lediglich Metadaten, um Kontaktnetzwerke, Gewohnheiten und geografische Standorte zu kartieren. Deshalb erfordert vollständige Privatsphäre zusätzliche Maßnahmen, wie die Nutzung von VPNs oder dezentralen Netzwerken, um auch die Verbindungsspuren zu verschleiern.

Welche Messenger-Apps verwenden tatsächlich E2EE?

Nicht alle Apps implementieren die Ende-zu-Ende-Verschlüsselung auf dieselbe Weise. Signal bietet sie standardmäßig mit maximaler Privatsphäre an, WhatsApp verwendet sie für Nachrichten , sammelt aber Metadaten, während Telegram sie nur in Geheimchats anbietet und normale Chats auf seinen Servern speichert.

Es herrscht große Verwirrung darüber, welche Anwendungen tatsächlich Sicherheit bieten. Lassen Sie uns die drei gängigsten Plattformen analysieren, um die strukturellen Unterschiede zu verstehen:

| Anwendung | Standardmäßig E2EE? | Metadatenverwaltung | Open-Source-Code |

|---|---|---|---|

| Signal | Ja, immer aktiv. | Minimal (nur Registrierungsdatum) | Ja (Client und Server) |

| Ja, immer aktiv. | Hoch (geteilt mit dem Meta-Ökosystem) | Nein | |

| Telegram | Nein (nur in „Geheime Chats“) | Medien (auf Cloud-Servern gespeichert) | Teilweise (nur Kunde) |

Laut offizieller Dokumentation von Signal gilt dessen Open-Source-Protokoll als Goldstandard der IT-Sicherheit. WhatsApp verwendet dasselbe Protokoll wie Signal zur Nachrichtenverschlüsselung, sammelt aber als Meta-Unternehmen umfangreiche Metadaten für analytische und kommerzielle Zwecke. Telegram hingegen speichert, entgegen der landläufigen Meinung, Standardchats unverschlüsselt (oder besser gesagt, verschlüsselt, aber mit Schlüsseln, die Telegram selbst besitzt) auf seinen Cloud-Servern, wodurch die Ende-zu-Ende-Verschlüsselung (E2EE) lediglich eine manuelle und keine Standardoption darstellt.

Wenn Kryptografie nicht ausreicht

Sich allein auf Ende-zu-Ende-Verschlüsselung zu verlassen, reicht nicht aus, wenn das Gerät selbst kompromittiert ist . Malware, nicht autorisierte Screenshots, unverschlüsselte Cloud-Backups oder der physische Diebstahl des Smartphones können Ihre Nachrichten preisgeben, bevor sie verschlüsselt oder nachdem sie entschlüsselt wurden.

Die Sicherheit eines IT-Systems ist nur so stark wie sein schwächstes Glied. In der Kryptographie sind die schwächsten Glieder die „Endpunkte“, also Ihr Telefon und das des Empfängers. Wenn Ihr Betriebssystem mit Spyware infiziert ist, kann diese den Bildschirm ablesen oder die Tastatureingaben aufzeichnen, bevor die App die Verschlüsselung anwendet.

Ein weiterer häufiger Fehler ist die Aktivierung von Cloud-Backups (wie Google Drive oder iCloud), ohne die erweiterte Verschlüsselung für die Backups selbst zu aktivieren. In diesem Szenario werden die Entschlüsselungsschlüssel in der Cloud gespeichert, sodass jeder, der Zugriff auf Ihr Konto hat, den gesamten Chatverlauf lesen kann.

Fallstudie aus der Praxis: Die Pegasus-Spionage-Software

Im Jahr 2019 wurde bekannt, dass die Spionagesoftware Pegasus, entwickelt von der Firma NSO Group, verwendet wurde, um Smartphones von Journalisten und Aktivisten weltweit zu infizieren. Durch die Ausnutzung von „Zero-Day“-Schwachstellen erlangte Pegasus Root-Zugriff auf die Geräte. Dies ermöglichte es den Angreifern, WhatsApp- und Signal-Nachrichten direkt vom Bildschirm der Opfer zu lesen und die Ende-zu-Ende-Verschlüsselung vollständig zu umgehen, da die Daten abgefangen wurden, nachdem sie vom Gerät selbst rechtmäßig entschlüsselt worden waren.

Schlussfolgerungen

Zusammenfassend lässt sich sagen, dass Ende-zu-Ende-Verschlüsselung ein grundlegendes Werkzeug für die IT-Sicherheit ist, aber kein Allheilmittel. Das Verständnis ihrer Grenzen und der Schutz der eigenen Geräte sind unerlässlich, um im modernen Zeitalter echte digitale Privatsphäre zu gewährleisten.

Wir haben gesehen, wie der Austausch öffentlicher und privater Schlüssel den Inhalt unserer Unterhaltungen vor neugierigen Blicken schützt, aber wir haben auch die Illusion der absoluten Anonymität entlarvt. Metadaten erzählen unsere Geschichte still und heimlich, und die architektonischen Unterschiede zwischen Apps wie Signal, WhatsApp und Telegram zeigen, dass nicht alle grünen Schlösser das gleiche Maß an Sicherheit bieten.

Für umfassende Sicherheit ist es unerlässlich, die Nutzung sicherer Anwendungen mit guten Praktiken der digitalen Hygiene zu kombinieren: Betriebssysteme aktuell halten, verdächtige Links vermeiden und ungeschützte Cloud-Backups deaktivieren. Nur durch einen ganzheitlichen Ansatz können Sie die volle Kontrolle über Ihre persönlichen und beruflichen Kommunikationen zurückgewinnen.

Häufig gestellte Fragen

Signal stellt den höchsten Standard für Cybersicherheit dar, da es standardmäßig Verschlüsselung bietet und die Erfassung persönlicher Daten minimiert. WhatsApp schützt Texte standardmäßig, teilt aber viele Begleitinformationen mit seinem Unternehmensökosystem, während bei Telegram die geheimen Chats manuell aktiviert werden müssen, um einen echten Schutz zu erhalten.

Metadaten sind digitale Spuren, die aufzeigen, mit wem Sie kommunizieren, von welchem geografischen Standort aus, zu welcher Uhrzeit und wie lange, wobei der Text der Konversation verborgen bleibt. Diese Kontextinformationen ermöglichen es Unternehmen und Regierungsbehörden, Ihre Gewohnheiten extrem präzise zu profilieren und Ihr Kontaktnetzwerk zu kartieren, ohne eine einzige Nachricht entschlüsseln zu müssen.

Die Verschlüsselung schützt die Daten nur während ihrer Übertragung im Internet zwischen dem Gerät des Absenders und dem des Empfängers. Wenn Ihr Smartphone mit Spyware infiziert wird oder physisch gestohlen wird, können die Täter die Konversationen direkt vom Bildschirm ablesen, bevor sie vom Betriebssystem gesperrt oder unmittelbar nachdem sie vom Betriebssystem entsperrt wurden.

Um zu verhindern, dass Konversationen von Unbefugten gelesen werden, ist es unbedingt erforderlich, die erweiterte Verschlüsselung auch für in externen Cloud-Diensten gespeicherte Archive zu aktivieren. Ohne diese spezielle Vorsichtsmaßnahme werden die Entschlüsselungsschlüssel im Klartext auf den Servern des Anbieters gespeichert, wodurch der ursprünglich von der Messaging-Software während des Sendeprozesses angewendete Schutz völlig nutzlos wird.

Der Sicherheitsmechanismus basiert auf zwei komplementären digitalen Elementen, die vom Gerät jedes einzelnen Benutzers automatisch generiert werden. Der öffentliche Schlüssel funktioniert wie ein offenes Schloss, mit dem jeder einen Text verschlüsseln kann, während der private Schlüssel stets auf dem Telefon des Empfängers verborgen bleibt und das einzige mathematische Werkzeug darstellt, das den Inhalt entschlüsseln und den ursprünglichen Text wiederherstellen kann.

Haben Sie noch Zweifel an End-to-End-Verschlüsselung: Was ist das, wie funktioniert sie und welche Apps nutzen sie wirklich??

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.