Es ist Zeit für den Abschied. Sie haben Ihren Koffer geschlossen, ein letztes Mal die Schubladen überprüft und sich in die Lobby begeben. Am Empfang angekommen, wiederholt sich das Ritual stets auf die gleiche Weise: Sie begleichen die Rechnung, lächeln und geben die Hotelkarte ab. Während der Rezeptionist sie entgegennimmt und beiläufig auf ein Lesegerät oder in eine Schublade legt, drängt sich vielen Reisenden unweigerlich eine Frage auf: Was steht eigentlich auf diesem kleinen Stück Plastik? Welche Fragmente unserer Identität, unserer Zahlungen oder unserer Gewohnheiten bleiben im Mikrochip oder auf dem Magnetstreifen dieses elektronischen Schlüssels gespeichert?

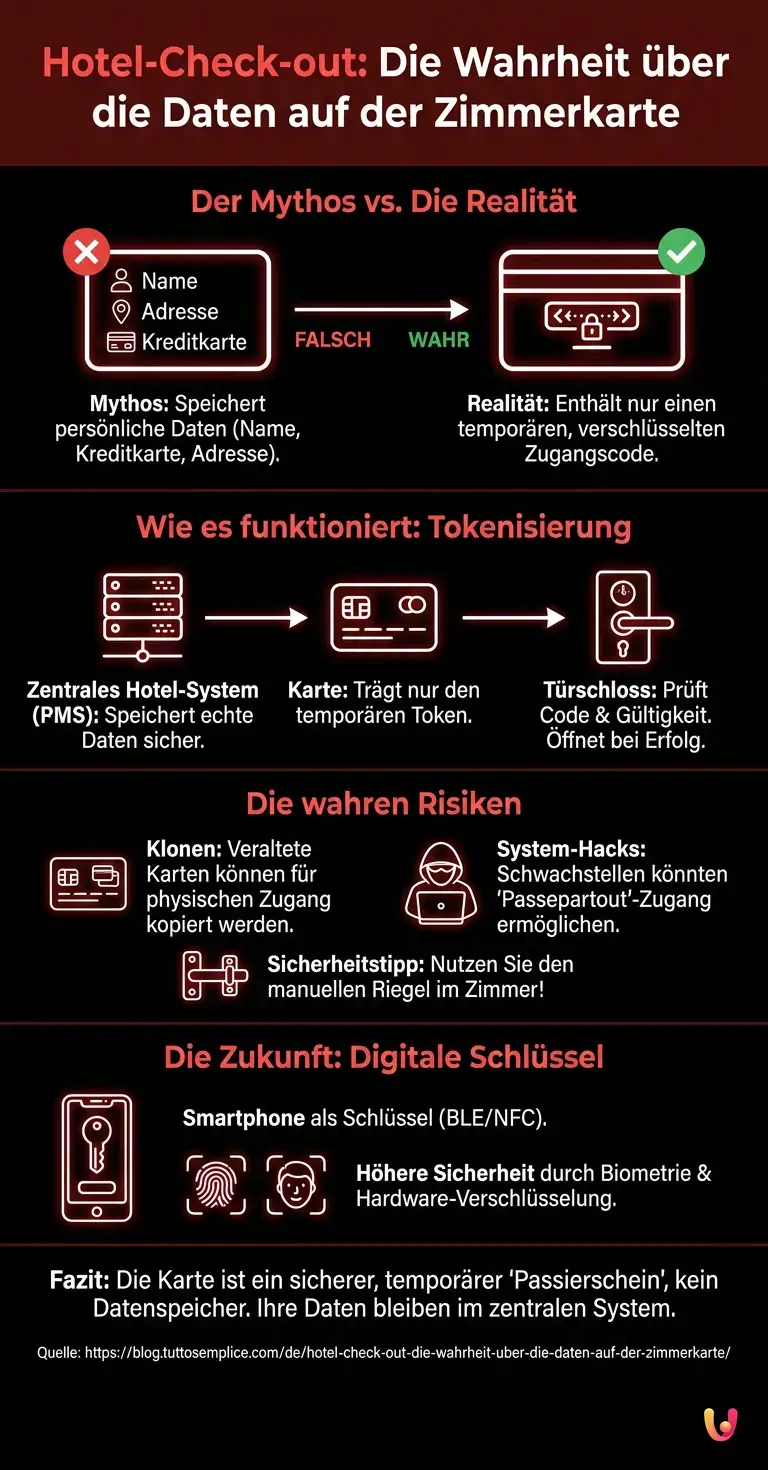

Jahrelang hat sich eine hartnäckige urbane Legende gehalten, die die Sorgen von Touristen weltweit schürte. Es hieß, Hotelkarten würden die Kreditkartennummer, die Privatadresse, die Telefonnummer und sogar Einzelheiten zu den Konsumationen aus der Minibar enthalten. Ein wahrer Schatz an sensiblen Daten, der bei Verlust oder Diebstahl der Karte in die falschen Hände zu geraten drohte. Doch wie viel Wahrheit steckt in dieser Erzählung? Um das Geheimnis der Zimmerkarte vollständig zu ergründen, müssen wir uns auf eine faszinierende Reise durch die Tiefen der Hoteltechnologie begeben, dabei falsche Mythen entlarven und die tatsächlichen Risiken für unsere Privatsphäre analysieren.

Anatomie eines Mythos: Sind personenbezogene Daten in Gefahr?

Beruhigen wir zunächst die besonders besorgten Reisenden: Die überwiegende Mehrheit der Hotelkarten – ob sie nun mit einem Magnetstreifen oder einem RFID-Chip (Radio Frequency Identification) ausgestattet sind – enthält keinerlei persönliche Daten. Weder Name noch Adresse und vor allem keinerlei Hinweise auf Ihre Kreditkarte. Diese moderne Sage entstand Anfang der 2000er Jahre, als ein amerikanischer Polizeidetektiv eine Warnung verbreitete (die sich später als unzutreffend und auf einem falsch interpretierten Einzelfall beruhend herausstellte), in der behauptet wurde, Kriminelle könnten Finanzdaten von verlorenen Hotelschlüsseln auslesen.

Die technische Realität ist weitaus pragmatischer und – glücklicherweise – sicherer. Der Speicherplatz auf einer typischen Magnetkarte oder einem einfachen RFID-Tag ist äußerst begrenzt und lässt sich oft nur in wenigen Byte oder Kilobyte messen. Komplexe und sensible Daten auf einem so leicht zu verlierenden Datenträger zu speichern, wäre nicht nur ein Selbstmord aus Sicht der IT-Sicherheit , sondern auch eine unnötige Ressourcenverschwendung für den Hotelier. Doch wenn unsere Daten dort nicht gespeichert sind: Woher weiß die Tür dann, dass wir es sind, und öffnet sich?

Wie das „Gehirn“ deines Zimmers wirklich funktioniert

Das Geheimnis der Funktionsweise von Hotelkarten liegt in einem grundlegenden Konzept der modernen Informatik: der Tokenisierung . Die Karte, die Sie in der Hand halten, ist kein Datenspeicher, sondern lediglich ein „Verweisschlüssel“, ein temporärer Token. Beim Check-in verwendet der Rezeptionist eine zentrale Software, das sogenannte PMS (Property Management System). Dieses System ist das eigentliche Gehirn des Hotels: Hier sind Ihre persönlichen Daten, Ihre Zahlungsdetails und die Daten Ihres Aufenthalts hinterlegt.

Das PMS generiert eine eindeutige Codefolge – eine verschlüsselte und zeitlich befristete Seriennummer – und ordnet diese für den exakten Zeitraum Ihrer Reservierung Ihrem Zimmer zu. Dieser Code wird anschließend auf die Zimmerkarte geschrieben. Wenn Sie die Karte an das Schloss Ihres Zimmers halten, liest die Tür nicht Ihren Namen. Sie liest lediglich diesen Code und überprüft zwei grundlegende Parameter: „Ist dieser Code für diese spezifische Tür autorisiert?“ und „Liegen das aktuelle Datum und die Uhrzeit innerhalb des Gültigkeitszeitraums?“. Fallen beide Antworten positiv aus, löst der Mechanismus aus und die Tür öffnet sich.

Zum Zeitpunkt des Check-outs oder beim Erreichen der festgelegten Uhrzeit am Abreisetag entwertet das System diesen Code automatisch. Die Karte wird zu einem funktionslosen Stück Plastik, mit dem sich keine Tür mehr öffnen lässt, bis sie für den nächsten Gast mit einem völlig neuen und anderen Code neu programmiert wird.

Die wahren Schwachstellen: Klone und Geisterzugriffe

Während unsere persönlichen und finanziellen Daten einerseits in der zentralen Datenbank des Hotels sicher aufgehoben sind – geschützt durch Firewalls und Sicherheitsprotokolle, die weitaus robuster sind als eine Plastikkarte –, ist die Cybersicherheit elektronischer Türschlösser andererseits nicht frei von Schwachstellen. Das eigentliche Risiko besteht nicht darin, dass jemand Ihre Identität über die Karte stiehlt, sondern dass jemand die Karte kopiert, um sich physisch Zutritt zu Ihrem Zimmer zu verschaffen, während Sie sich darin aufhalten oder sich dort Ihre Wertsachen befinden.

Viele Hotels, insbesondere jene, die ihre Systeme in jüngster Zeit nicht aktualisiert haben, verwenden noch immer veraltete RFID-Standards wie das Mifare-Classic-Protokoll. Diese Systeme wurden von Sicherheitsforschern eingehend untersucht, und ihre kryptografischen Schlüssel lassen sich mithilfe von Geräten, die online leicht erhältlich sind, innerhalb weniger Sekunden knacken. Eine Person mit böswilliger Absicht, die mit einem versteckten Lesegerät an Ihnen vorbeigeht, könnte theoretisch den eindeutigen Code Ihrer Karte kopieren und auf eine leere Karte übertragen, um so einen perfekten Klon Ihres Schlüssels zu erstellen.

Darüber hinaus hat die Hacker-Community in den letzten Jahren weitaus schwerwiegendere Schwachstellen auf Systemebene aufgedeckt. Forscher haben nachgewiesen, dass es möglich ist, ausgehend von einer beliebigen abgelaufenen Hotelkarte Schwachstellen in der Software zur Code-Generierung auszunutzen, um einen digitalen „Passepartout“ zu erstellen – einen Hauptschlüssel, der sämtliche Türen des Gebäudes öffnen kann. Diese Vorfälle zwangen die großen Hersteller von Hotelschließsystemen zur Veröffentlichung umfangreicher Firmware-Updates und verdeutlichten, dass physische und digitale Sicherheit mittlerweile untrennbar miteinander verbunden sind.

Die Evolution: Vom Smartphone zu Startup-Lösungen

Um diesen Herausforderungen zu begegnen und das Nutzererlebnis zu verbessern, setzt die Hotellerie auf rasante digitale Innovationen . Die Plastikkarte wird allmählich von Smartphones abgelöst. Viele internationale Hotelketten ermöglichen es mittlerweile, den Check-in per App vorzunehmen und das eigene Telefon als Zimmerschlüssel zu nutzen, wobei Technologien wie Bluetooth Low Energy (BLE) oder NFC (Near Field Communication) zum Einsatz kommen.

Dieser Schritt ist nicht nur eine Frage des Komforts, sondern stellt einen Quantensprung in der Sicherheit dar. Die in den Wallets unserer Smartphones gespeicherten digitalen Schlüssel sind durch die kryptografische Hardware des Telefons selbst geschützt (wie etwa Apples Secure Enclave oder der Titan-Chip von Google) und erfordern für ihre Nutzung eine biometrische Authentifizierung (Fingerabdruck oder Gesichtserkennung). Darüber hinaus entwickeln verschiedene Start-ups Zugangssysteme, die auf Blockchain-Technologie und dezentraler Identität basieren, bei denen der Zugangstoken eindeutig mit dem Gerät des Nutzers verknüpft ist und weder abgefangen noch von Dritten kopiert werden kann.

Diese neuen Technologien ermöglichen es Hotels zudem, den Zugang wesentlich differenzierter zu steuern. So lässt sich beispielsweise ein temporärer digitaler Schlüssel an eine Reinigungskraft senden, der nur für 15 Minuten gültig ist, oder bei Problemen der Zugang eines Gastes augenblicklich entziehen – und das alles aus der Ferne, ohne dass eine Interaktion mit physischen Schlössern oder verlorenen Schlüsselkarten erforderlich ist.

Schlussfolgerungen

Wenn Sie das nächste Mal Ihre elektronische Schlüsselkarte am Empfang abgeben, können Sie dies mit der Gelassenheit dessen tun, der das Geheimnis des Zimmers kennt. Dieses kleine Stück Plastik ist kein Tagebuch, das Ihre Bankdaten oder persönlichen Informationen hütet, sondern lediglich ein einfacher, temporärer digitaler Passierschein. Der wahre Hüter Ihrer Privatsphäre ist das zentrale IT-System des Hotels, dessen Schutzmaßnahmen von der Seriosität und den Investitionen des Hauses im Bereich des Datenschutzes abhängen.

Dennoch darf dieses Bewusstsein nicht in Nachlässigkeit umschlagen. Auch wenn Ihre Daten sicher sind, hängt die physische Sicherheit Ihres Zimmers weiterhin von der Robustheit der verwendeten Schließtechnik ab. Den manuellen Riegel oder die Türkette zu nutzen, solange man sich im Zimmer aufhält, bleibt eine zeitlose goldene Regel. Die Technik entwickelt sich weiter, die Systeme werden intelligenter und Schlüssel lösen sich in unseren Smartphones auf, doch der gesunde Menschenverstand des Reisenden bleibt – heute wie gestern – die erste und wirksamste Verteidigungslinie.

Häufig gestellte Fragen

Hotelkarten enthalten weder personenbezogene Daten noch Adressen oder Kreditkartennummern. Sie speichern lediglich einen temporären, verschlüsselten Code, der dem Türschloss des Zimmers mitteilt, ob Sie zum jeweiligen Zeitpunkt Zutrittsberechtigung haben. Ihre sensiblen Daten verbleiben sicher im zentralen IT-System des Hotels, wodurch die Karte zu einem einfachen, zeitlich begrenzten Zutrittsausweis wird.

Das Hauptrisiko besteht nicht im Diebstahl persönlicher Daten, sondern in der möglichen Vervielfältigung der Zimmerkarte, um sich physischen Zugang zum Zimmer zu verschaffen. Veraltete Systeme können von Unbefugten manipuliert werden, um Kopien des Schlüssels anzufertigen. Aus diesem Grund ist es stets ratsam, den manuellen Riegel oder die Sicherheitskette zu verwenden, wenn man sich im eigenen Zimmer aufhält.

Zum Zeitpunkt Ihrer Abreise oder bei Ablauf der für Ihren Aufenthalt vorgesehenen Zeit deaktiviert das zentrale System automatisch den mit Ihrem Zimmer verknüpften Code. Ab diesem Moment ist die Karte funktionslos und kann keine Türen mehr öffnen. Sie funktioniert erst wieder, wenn sie an der Rezeption mit einem völlig neuen Code für den nächsten Gast neu programmiert wird.

Viele Einrichtungen ermöglichen es, das eigene Smartphone mithilfe fortschrittlicher Funktechnologien als Schlüssel zu verwenden. Diese Lösung bietet eine deutlich höhere Sicherheit als Schlüssel aus Kunststoff, da die digitalen Schlüssel durch die Verschlüsselungssysteme des Mobilgeräts geschützt sind. Zudem erfordern sie eine Entsperrung per Fingerabdruck oder Gesichtserkennung, wodurch ein unbefugtes Betreten des Zimmers durch Dritte nahezu unmöglich gemacht wird.

Finanzinformationen und persönliche Daten der Kunden werden ausschließlich in der zentralen Verwaltungssoftware gespeichert. Diese Datenbank ist durch Firewalls und sehr strenge IT-Sicherheitsprotokolle geschützt. Keine dieser sensiblen Informationen wird jemals auf die Magnetkarte übertragen oder kopiert, die Ihnen bei Ihrer Ankunft in der Einrichtung ausgehändigt wird.

Haben Sie noch Zweifel an Hotel-Check-out: Die Wahrheit über die Daten auf der Zimmerkarte?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.