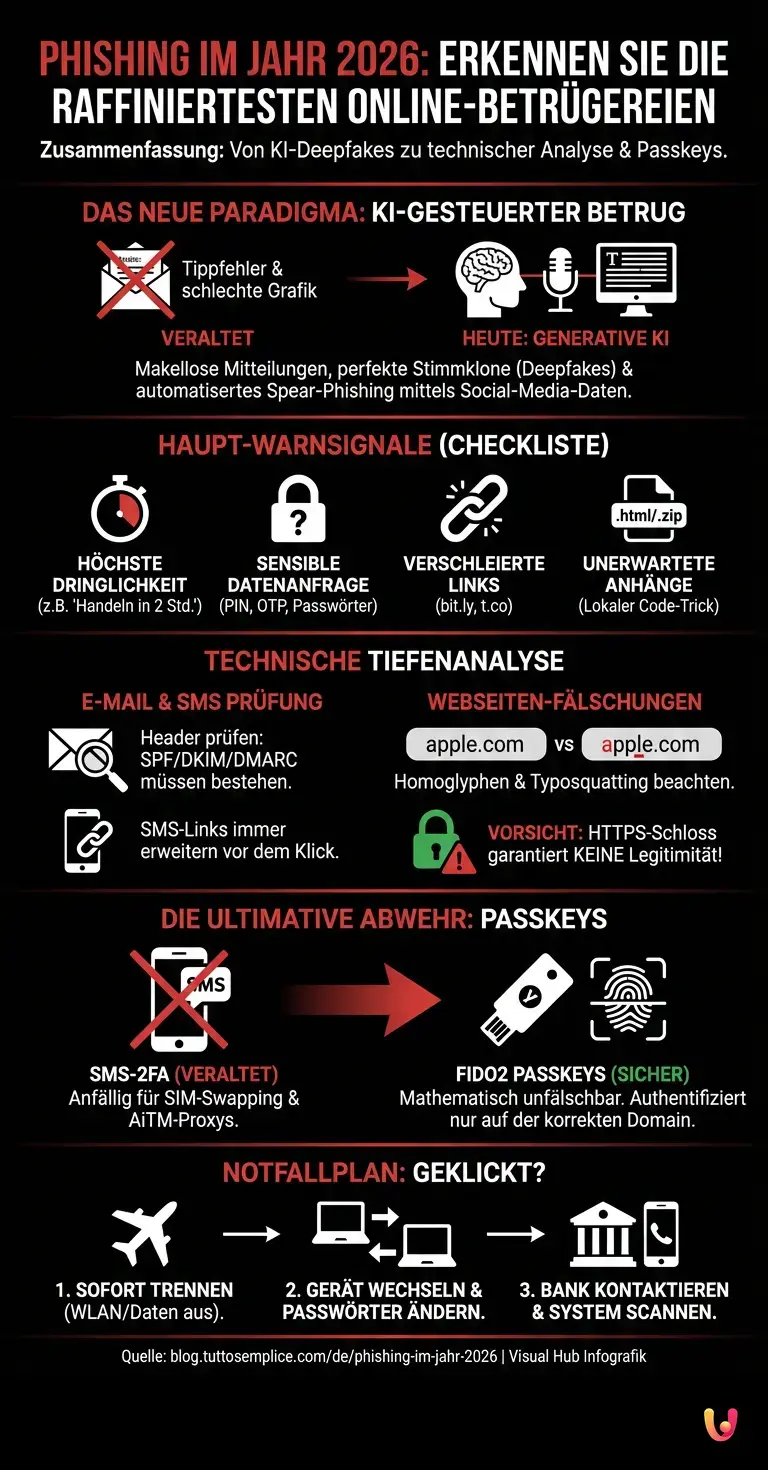

Der gefährlichste Irrglaube im Jahr 2026 ist die Annahme, dass betrügerische E-Mails immer noch voller Grammatikfehler, ungenauer Übersetzungen oder verpixelter Grafiken sind. Vergessen Sie den alten „nigerianischen Prinzen“: Heutzutage erstellen Cyberkriminelle dank generativer künstlicher Intelligenz makellose Mitteilungen, perfekte Stimmklone und Webseiten, die von den Originalen nicht zu unterscheiden sind. Wenn Sie sich immer noch auf die Suche nach Tippfehlern verlassen, um Phishing zu erkennen , sind Sie bereits das ideale Opfer. Der wahre Schutz erfordert einen radikalen Paradigmenwechsel, der auf technischer Analyse und proaktiven Prüfwerkzeugen basiert.

Wählen Sie die Elemente in der Nachricht (E-Mail, SMS oder Chat) aus, um die Betrugswahrscheinlichkeit in Echtzeit zu berechnen.

Keine Warnmeldungen ausgewählt. Bleiben Sie dennoch wachsam und überprüfen Sie stets die Quelle.

Die Evolution von Betrugsfällen: Die Rolle der künstlichen Intelligenz

Um Phishing im Zeitalter der KI zu erkennen , ist es unerlässlich, die neuen Angriffsvektoren zu analysieren. Kriminelle nutzen große Sprachmodelle (LLMs), um hyperpersonalisierte Texte und Deepfake-Audio/-Videos zu generieren, wodurch Online-Betrügereien extrem raffiniert und mit bloßem Auge schwer zu erkennen sind.

Bis vor wenigen Jahren waren Phishing-Kampagnen massenhaft und generisch (der sogenannte „Spray-and-Pray“-Ansatz). Heute ist die größte Bedrohung automatisiertes Spear-Phishing . Angreifer nutzen KI-basierte Skripte, um Ihre Daten von LinkedIn, Instagram und öffentlichen Datenbanken zu extrahieren. Das Ergebnis? Sie erhalten eine E-Mail, die exakt Ihre berufliche Position, den Namen Ihres Chefs und ein Projekt erwähnt, an dem Sie arbeiten, und Sie werden aufgefordert, einen gefälschten, dringenden Bericht herunterzuladen.

Darüber hinaus erlebte das Jahr 2026 eine explosionsartige Zunahme von Vishing (Voice Phishing), verstärkt durch Audio-Deepfakes . Nur wenige Sekunden eines öffentlichen Videos von Ihnen reichen aus, um Ihre Stimme zu klonen. Betrüger rufen Mitarbeiter oder Familienmitglieder an und simulieren finanzielle Notfälle, wodurch sie textbasierte Abwehrmaßnahmen vollständig umgehen.

Warnsignale: Betrügerische E-Mails und SMS erkennen

Das Erkennen von Phishing-Versuchen per E-Mail und SMS erfordert Aufmerksamkeit für technische Details. Überprüfen Sie stets die tatsächliche Absenderadresse anhand der E-Mail-Header, seien Sie misstrauisch gegenüber ungerechtfertigter Dringlichkeit und klicken Sie niemals auf gekürzte Links in SMS-Nachrichten, ohne diese vorher zu erweitern.

Die goldene Regel lautet: Vertrauen Sie niemals dem „Anzeigenamen“ in Ihrem E-Mail-Client. Eine E-Mail kann „Intesa Sanpaolo Support“ anzeigen, aber die dahinter verborgene tatsächliche Adresse könnte security-alert@banca-intesa-update.com lauten. Um solche Betrugsversuche aufzudecken, müssen Sie die technischen Details analysieren:

- Überprüfung der Sicherheitsprotokolle: Laut der offiziellen Dokumentation von Google Workspace und Microsoft 365 bestehen legitime E-Mails von Finanzinstituten immer die SPF-, DKIM- und DMARC-Prüfungen. Wenn Ihr E-Mail-Client anzeigt, dass die Identität des Absenders nicht verifiziert werden kann, löschen Sie die Nachricht.

- Smishing (SMS-Phishing) und verschleierte Links: Textnachrichten, die vor „ausstehenden Paketen“ oder „gesperrten Konten“ warnen, enthalten oft Links wie t.co oder bit.ly. Nutzen Sie kostenlose URL-Expander-Dienste, um das endgültige Ziel zu sehen, bevor Sie auf den Bildschirm tippen.

- Der HTML-Anhang-Trick: Eine der gängigsten Techniken im Jahr 2026 ist das Versenden von .html -Anhängen. Beim Anklicken öffnet sich kein Dokument, sondern ein lokaler Code im Browser wird ausgeführt, der die Anmeldeseite von Microsoft oder Google perfekt simuliert und so herkömmliche Spamfilter umgeht.

Visuelle Analyse: Fälschungen von Webseiten erkennen

Zu wissen, wie man Phishing auf geklonten Webseiten erkennt, schützt Ihre Bankdaten . Überprüfen Sie immer die genaue URL, achten Sie auf Homoglyphen (z. B. ein kyrillisches „a“ anstelle eines lateinischen) und vertrauen Sie nicht blind dem HTTPS-Schlosssymbol, das mittlerweile auch von Betrügern verwendet wird.

Das grüne Vorhängeschloss oder das Symbol für eine sichere Verbindung (HTTPS) bedeutet lediglich, dass die Verbindung zwischen Ihnen und der Website verschlüsselt ist. Es garantiert in keiner Weise, dass die Website legitim ist. Heutzutage verfügen über 90 % der Phishing-Websites über ein gültiges SSL-Zertifikat. Achten Sie auf Folgendes:

| Fälschungstechnik | Wie es funktioniert | Wie man sich verteidigt |

|---|---|---|

| Punycode-Angriffe (Homoglyphen) | Verwendung von Zeichen verschiedener Alphabete (z. B. Kyrillisch), die lateinischen Zeichen ähneln (z. B. apple.com vs. аpple.com ). | Prüfen Sie, ob der Browser die URL in ein Format übersetzt, das mit xn-- beginnt. |

| Typosquatting | Registrierung von Domains mit häufigen Tippfehlern (z. B. facebok.com oder netflix-login.com ). | Verwenden Sie Lesezeichen, um auf sensible Websites zuzugreifen, oder geben Sie die URL manuell ein. |

| Falsche Captchas und Pop-ups | Seiten, die die Lösung eines gefälschten Captchas erfordern, um Malware herunterzuladen oder Sitzungen zu stehlen. | Überprüfen Sie vor der Interaktion, ob die Hauptdomain dem angeforderten Dienst entspricht. |

Anti-Phishing-Tools und aktive Abwehrmechanismen

Neben menschlicher Aufmerksamkeit sind geeignete Werkzeuge notwendig, um Phishing zu erkennen und zu blockieren. Verwenden Sie browserbasierte Erweiterungen mit maschinellem Lernen, aktivieren Sie die FIDO2-Authentifizierung über Passkeys und konfigurieren Sie erweiterte Filter in Ihrem E-Mail-Client .

Menschliches Versagen ist unvermeidlich, daher muss Technologie dort eingreifen, wo das menschliche Auge versagt. Im Jahr 2026 gilt die SMS-basierte Zwei-Faktor-Authentifizierung (2FA) als veraltet und anfällig für SIM-Swapping-Angriffe und AiTM-Proxys (Adversary-in-the-Middle). Die endgültige Lösung ist die Einführung von Passkeys .

Laut offizieller Dokumentation der FIDO Alliance machen Hardware-Sicherheitsschlüssel (wie YubiKey) oder in biometrische Geräte integrierte Passkeys das Phishing von Anmeldeinformationen mathematisch unmöglich. Selbst wenn ein Benutzer getäuscht wird und seine Daten auf einer gefälschten Website eingibt, wird der Passkey die Sitzung nicht authentifizieren, da die kryptografische Domain nicht mit der ursprünglichen übereinstimmt.

Auf Softwareebene ist es unerlässlich, spezielle Browser-Erweiterungen für die Sicherheit zu verwenden (wie Malwarebytes Browser Guard oder Bitdefender TrafficLight), die die Reputation von Domains in Echtzeit analysieren und die Ausführung bösartiger Skripte blockieren, bevor die Seite gerendert wird.

Notfallmanagement: Was tun, nachdem Sie auf einen verdächtigen Link geklickt haben?

Wenn Sie Phishing nicht rechtzeitig erkannt und auf einen Link geklickt haben, trennen Sie Ihr Gerät sofort vom Netzwerk. Ändern Sie die Passwörter auf Ihren anderen Geräten, kontaktieren Sie Ihre Bank und überwachen Sie Ihre wichtigsten Konten auf ungewöhnliche Aktivitäten.

Panik ist der schlimmste Feind bei einer Kompromittierung. Wenn Sie feststellen, dass Sie Daten auf einem betrügerischen Portal eingegeben oder eine verdächtige Datei heruntergeladen haben, befolgen Sie diese Eindämmungsmaßnahmen:

- Isolation: Deaktivieren Sie WLAN und mobile Daten auf dem betroffenen Gerät. Dies verhindert, dass Malware mit den Command-and-Control-Servern (C2) der Kriminellen kommuniziert.

- Bereinigung der Anmeldeinformationen: Melden Sie sich mit einem anderen, sicheren Gerät sofort bei Ihren wichtigsten Konten (E-Mail, Bank, soziale Medien) an und ändern Sie die Passwörter. Stellen Sie sicher, dass Sie alle aktiven Sitzungen beenden.

- Finanzielle Sperre: Wenn Sie Ihre Kreditkartendaten eingegeben haben, wenden Sie sich an die gebührenfreie Nummer Ihrer Bank, um Ihre Karte zu sperren . Moderne Betrugsmethoden können ein Konto innerhalb weniger Minuten leeren oder Verluste in Höhe von Tausenden von Euro verursachen.

- Tiefenscan: Führen Sie einen vollständigen Systemscan mit einer aktuellen Antivirensoftware durch, um nach im Hintergrund installierten Trojanern oder Datendiebstahlprogrammen zu suchen.

Fallstudie aus der Praxis: Der Social-Engineering-Angriff auf MGM Resorts

Ein Paradebeispiel für die Weiterentwicklung von Betrugsmethoden ist der verheerende Angriff auf MGM Resorts. Die Kriminellen der Gruppe Scattered Spider umgingen keine komplexen Firewalls, sondern nutzten hochentwickelte Social-Engineering-Techniken (Vishing), um den IT-Helpdesk zu täuschen. Indem sie sich als legitime Mitarbeiter ausgaben, deren Daten sie auf LinkedIn gefunden hatten, erlangten sie die Zurücksetzung der MFA-Anmeldeinformationen. Dieser Fall zeigt, dass der menschliche Faktor weiterhin die Schwachstelle darstellt, und unterstreicht die Bedeutung strenger Identitätsprüfverfahren, unabhängig von der eingesetzten Technologie.

Schlussfolgerungen

Die Phishing-Bedrohung im Jahr 2026 hat ein beispielloses Maß an Raffinesse erreicht und sich von einfachen, grammatikalisch fehlerhaften E-Mails zu regelrechten, KI-gesteuerten psychologischen Manipulationskampagnen entwickelt. Das Erkennen von Phishing heute bedeutet, alte Gewissheiten aufzugeben und einen Ansatz nach dem Prinzip „Zero Trust“ zu verfolgen: Niemals blindlings unerwarteten Mitteilungen vertrauen, egal wie authentisch sie erscheinen.

Die Kombination aus menschlicher Achtsamkeit, proaktiver Quellenprüfung und dem Einsatz von kryptografischen Anti-Phishing-Technologien wie FIDO2-Passkeys stellt den einzigen wirksamen Schutz gegen moderne Online-Betrügereien dar. Cybersicherheit ist nicht mehr nur ein Problem für Techniker, sondern eine essentielle Lebenskompetenz zum Schutz der eigenen Identität und des Vermögens in der digitalen Welt.

Häufig gestellte Fragen

Um moderne Betrugsversuche zu erkennen, reicht es nicht mehr aus, nach grammatikalischen Fehlern zu suchen, da die Texte mittlerweile perfekt sind. Sie müssen die technischen Details der Nachricht analysieren und die tatsächliche Absenderadresse und die Sicherheitsprotokolle überprüfen. Achten Sie besonders auf ungerechtfertigte Dringlichkeiten und öffnen Sie niemals Anhänge im HTML-Format oder gekürzte Links, ohne diese vorher über entsprechende Dienste erweitert zu haben.

Die erste und wichtigste Maßnahme ist, das Gerät sofort vom WLAN und den mobilen Daten zu trennen, um jegliche schädliche Kommunikation im Hintergrund zu unterbinden. Anschließend sollten Sie einen anderen, sicheren Computer verwenden, um die Passwörter Ihrer wichtigsten Konten zu ändern und einen vollständigen Virenscan durchzuführen. Wenn Sie Finanzdaten eingegeben haben, kontaktieren Sie umgehend Ihre Bank.

Das Vorhandensein einer sicheren Verbindung zeigt lediglich an, dass der Datenverkehr verschlüsselt ist, garantiert aber in keiner Weise die tatsächliche Identität des besuchten Portals. Um eine gefälschte Website zu entlarven, müssen Sie die Webadresse sorgfältig prüfen, um ungewöhnliche Zeichen oder kleine Tippfehler auszuschließen. Am besten verwenden Sie gespeicherte Lesezeichen, um auf sensible Dienste zuzugreifen.

Die absolut effektivste Methode ist die Verwendung von Passkeys, die auf dem FIDO2-Standard basieren, oder von Hardware-Sicherheitsschlüsseln, die einen Diebstahl der Anmeldeinformationen mathematisch unmöglich machen. Auf Softwareebene wird dringend empfohlen, spezielle Browser-Erweiterungen zur Sicherheit zu installieren, die die Reputation von Domains analysieren und bösartige Skripte in Echtzeit vor dem Laden blockieren.

Temporäre Codes, die per SMS verschickt werden, gelten als veraltet, da sie anfällig für raffinierte Angriffe wie die SIM-Karten-Klonung sind. Cyberkriminelle können diese Sicherheitsmaßnahmen leicht umgehen, indem sie den Code genau in dem Moment abfangen, in dem das Opfer ihn auf der gefälschten Seite eingibt, und zwar mithilfe automatisierter Zwischenserver.

Haben Sie noch Zweifel an Phishing im Jahr 2026: So erkennen Sie die raffiniertesten Online-Betrügereien?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.