Wir leben in einer hypervernetzten Welt, in der sofortige Kommunikation unverzichtbar geworden ist. Jeden Tag nutzen wir digitale Werkzeuge, um Nachrichten auszutauschen, Informationen zu teilen und in Echtzeit zu interagieren. Doch hinter den Kulissen dieser Interaktionen verbergen sich komplexe Technologien, die wir oft ignorieren und die manchmal auch für weniger noble Zwecke genutzt werden können. Eine davon ist der Ping Call, ein scheinbar einfacher Mechanismus, der jedoch grundlegend für das Funktionieren vieler Anwendungen ist, die wir täglich nutzen, aber auch Tücken verbergen kann.

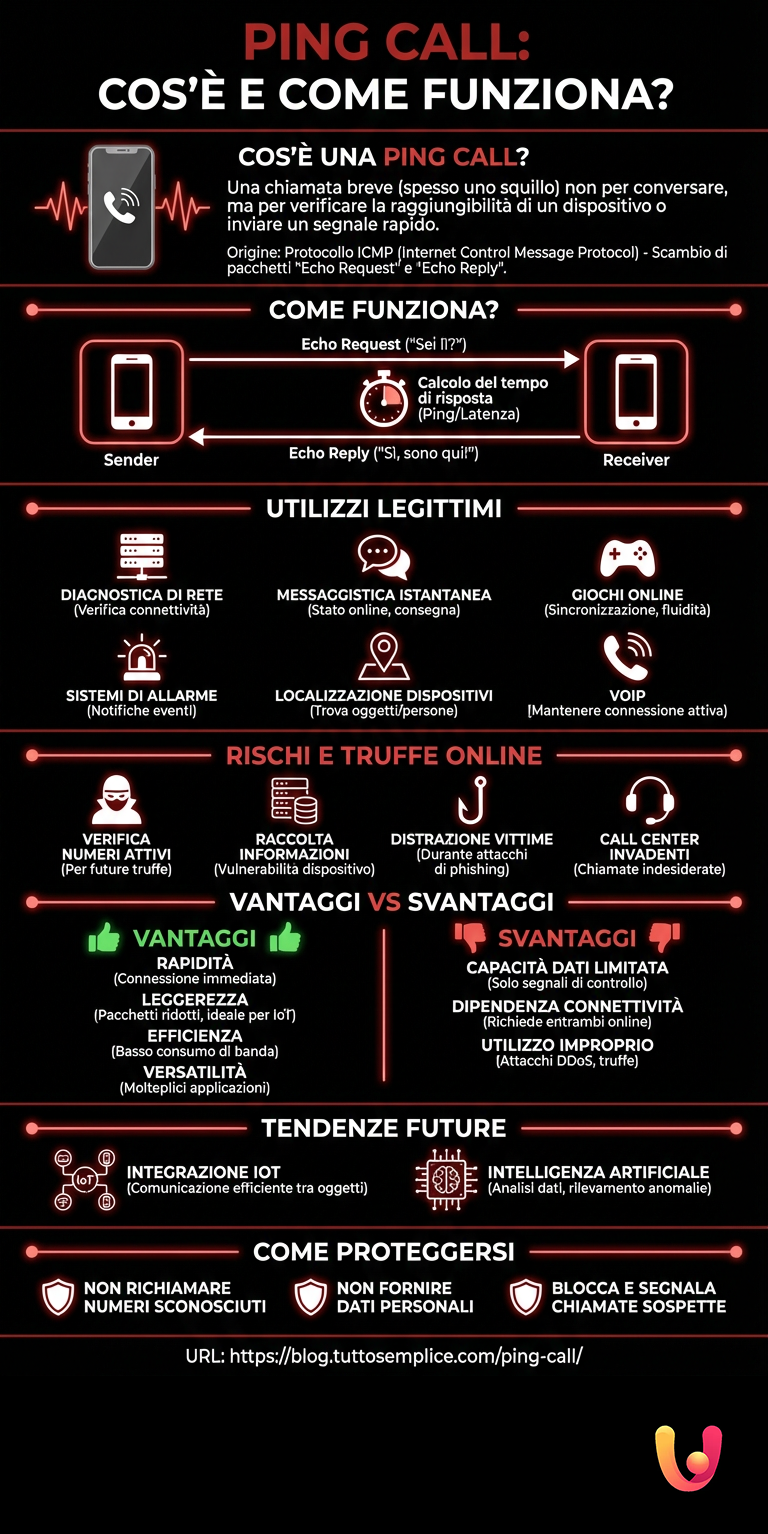

Vielleicht haben Sie schon von Ping Calls im Zusammenhang mit Online-Spielen oder Alarmsystemen gehört, oder vielleicht haben Sie einen verdächtigen Anruf erhalten, der nur einmal geklingelt hat, bevor er abbrach. Wissen Sie wirklich, worum es sich dabei handelt? In diesem Artikel führen wir Sie durch die Entdeckung dieses vielseitigen Werkzeugs und enthüllen seine Geheimnisse, seine vielfältigen Anwendungen und auch seine Schattenseiten. Wir werden die Ursprünge des Ping Calls im ICMP-Protokoll erforschen, seine entscheidende Rolle in der Netzwerkdiagnose und seine Entwicklung in Bereichen wie Instant Messaging, Online-Spielen und Alarmsystemen. Aber wir machen hier nicht Halt: Wir analysieren auch, wie Ping Calls von Betrügern genutzt werden, um aktive Telefonnummern zu verifizieren, Informationen zu sammeln und sogar Opfer abzulenken während Phishing-Angriffen oder Identitätsdiebstahl.

Sie werden entdecken, wie eine einfache «Echo»-Anfrage genutzt werden kann, um die Konnektivität eines Geräts zu überprüfen, die Latenz eines Netzwerks zu messen und sogar verlorene Personen oder Gegenstände zu orten. Wir werden die Vorteile und Nachteile des Ping Calls analysieren und ihn mit anderen Arten von Anrufen wie Sprachanrufen und Videoanrufen vergleichen. Schließlich werfen wir einen Blick in die Zukunft und erkunden die Trends und Entwicklungen, die den Ping Call im Zeitalter des Internets der Dinge und der künstlichen Intelligenz noch wichtiger machen könnten, aber auch die möglichen Bedrohungen, die aus seiner missbräuchlichen Verwendung entstehen könnten.

Bereiten Sie sich darauf vor, in die faszinierende Welt des Ping Calls einzutauchen, ein kleines, aber mächtiges Werkzeug, das dazu beiträgt, die digitale Kommunikation, wie wir sie heute kennen, zu ermöglichen, das aber auch Gefahren bergen kann. Lesen Sie weiter, um alles zu erfahren, was es über diese Technologie zu wissen gibt, wie sie Ihre Online-Erfahrung beeinflusst und wie Sie sich vor ihren potenziellen Gefahren schützen können.

Was ist ein Ping Call?

Ein Ping Call ist eine Art von Anruf, der sich von traditionellen Sprachanrufen durch seine primäre Funktion unterscheidet: Er zielt nicht darauf ab, ein Gespräch aufzubauen, sondern die Erreichbarkeit eines Geräts zu überprüfen oder ein schnelles Signal zu senden. In der Praxis ist es wie ein kurzes «Klingeln», das an ein Gerät gesendet wird, welches daraufhin seine Anwesenheit und seine Fähigkeit, Kommunikation zu empfangen, bestätigt.

Der Ursprung des Ping Calls liegt im ICMP-Protokoll (Internet Control Message Protocol), einem grundlegenden Element der Internet-Protokoll-Suite. Das ICMP verwaltet Kontrollnachrichten und Kommunikationsfehler, und der Ping Call nutzt genau dieses Protokoll, um ein Datenpaket, genannt «Echo Request», an ein bestimmtes Gerät zu senden. Wenn das Gerät aktiv und erreichbar ist, antwortet es mit einem anderen ICMP-Paket, genannt «Echo Reply». Dieser Paketaustausch ermöglicht es, die Konnektivität des Geräts zu überprüfen und seine Antwortzeit, bekannt als «Ping», zu messen.

Anwendungsbeispiele

Die Ping Calls finden in verschiedenen Kontexten Anwendung, darunter:

- Überprüfung der Konnektivität: Netzwerkadministratoren nutzen Ping Calls, um den Status der verbundenen Geräte zu überwachen und eventuelle Netzwerkprobleme zu identifizieren. Ein Administrator kann beispielsweise einen Ping Call an einen Server senden, um sicherzustellen, dass dieser online ist und korrekt auf Anfragen reagiert.

- Instant Messaging: Einige Messaging-Apps nutzen Ping Calls, um die Online-Präsenz der Benutzer und die Zustellung von Nachrichten zu signalisieren. Auf diese Weise kann man wissen, ob ein Kontakt bereit ist, Nachrichten zu empfangen, ohne auf eine explizite Antwort warten zu müssen.

- Online-Spiele: In Multiplayer-Videospielen werden Ping Calls verwendet, um die Spieler zu synchronisieren und ein flüssiges Spielerlebnis zu gewährleisten. Durch Messung der Antwortzeit der Spieler kann das System das Gameplay anpassen, um eventuelle Netzwerkverzögerungen auszugleichen und ein faires und fesselndes Spielerlebnis zu garantieren.

- Alarmsysteme: In einigen Sicherheitssystemen werden Ping Calls verwendet, um Benachrichtigungen bei spezifischen Ereignissen zu senden, wie dem Öffnen einer Tür oder der Erkennung einer Bewegung. So ist es möglich, Warnungen in Echtzeit zu erhalten und im Bedarfsfall sofort einzugreifen.

- Ortung von Geräten: Ping Calls können verwendet werden, um verlorene oder gestohlene Geräte zu orten. Apps wie Findmykids oder Life360 nutzen diese Technologie, um den Standort von Personen oder Objekten in Echtzeit zu überwachen.

- VoIP (Voice over IP): Ping Calls werden in VoIP-Anwendungen verwendet, um die Verbindung zwischen zwei Geräten aktiv zu halten und NAT-Timeouts (Network Address Translation) zu verhindern. Durch das periodische Senden von Ping Calls signalisieren die Geräte ihre Anwesenheit und halten die Kommunikation offen, was eine flüssige Sprachübertragung während der Anrufe ermöglicht.

Wie funktioniert ein Ping Call?

Die Funktionsweise eines Ping Calls kann auf einfache Weise erklärt werden, auch wenn sie auf komplexen technischen Mechanismen beruht. Um den Prozess vollständig zu verstehen, stellen wir uns eine Analogie mit dem Versenden eines Briefes vor.

Wenn ein Ping Call getätigt wird, sendet das Absendergerät ein ICMP-Paket «Echo Request» an das Zielgerät. Dieses Paket ist wie ein Brief, der eine sehr einfache Nachricht enthält: «Bist du da?». Das Zielgerät empfängt das Paket und überprüft dessen Integrität, so als würde es kontrollieren, ob der Brief während des Transports beschädigt wurde. Wenn alles korrekt ist, generiert es ein ICMP-Paket «Echo Reply», das an den Absender zurückgesendet wird, wie eine Antwort, die sagt: «Ja, ich bin hier!».

Beschreibung des technischen Prozesses

Auf technischer Ebene kann der Prozess eines Ping Calls in folgende Schritte unterteilt werden:

- Senden des Echo Request: Das Absendergerät erstellt ein ICMP-Paket «Echo Request», das die IP-Adresse des Absenders, die IP-Adresse des Empfängers und eine Sequenznummer enthält. Dieses Paket wird über das Netzwerk an das Zielgerät gesendet.

- Empfang des Echo Request: Das Zielgerät empfängt das Paket «Echo Request» und überprüft dessen Integrität. Wenn das Paket gültig ist, fährt das Gerät mit der Erstellung eines Antwortpakets fort.

- Erstellung des Echo Reply: Das Zielgerät erstellt ein ICMP-Paket «Echo Reply», das die IP-Adresse des Absenders, die IP-Adresse des Empfängers und dieselbe Sequenznummer wie das Paket «Echo Request» enthält.

- Senden des Echo Reply: Das Zielgerät sendet das Paket «Echo Reply» über das Netzwerk an das Absendergerät.

- Empfang des Echo Reply: Das Absendergerät empfängt das Paket «Echo Reply» und überprüft, ob die Sequenznummer mit der des zuvor gesendeten Pakets «Echo Request» übereinstimmt. Auf diese Weise stellt es sicher, dass die Antwort tatsächlich vom Zielgerät stammt.

- Berechnung der Antwortzeit: Das Absendergerät berechnet die Zeit, die zwischen dem Senden des Pakets «Echo Request» und dem Empfang des Pakets «Echo Reply» vergangen ist. Diese Zeit, gemessen in Millisekunden, stellt den «Ping» dar und gibt die Latenz der Verbindung zwischen den beiden Geräten an.

Beteiligte Protokolle und Technologien

Neben ICMP sind weitere Protokolle und Technologien am Prozess eines Ping Calls beteiligt:

- IP (Internet Protocol): Das IP ist für die Adressierung der Datenpakete im Netzwerk verantwortlich. Jedes mit dem Internet verbundene Gerät hat eine eindeutige IP-Adresse, die es ermöglicht, es zu identifizieren und die Pakete korrekt zu adressieren.

- ARP (Address Resolution Protocol): ARP wird verwendet, um IP-Adressen in MAC-Adressen (Media Access Control) zu übersetzen. MAC-Adressen sind eindeutige Kennungen, die auf Hardwareebene den Netzwerkkarten der Geräte zugewiesen sind. ARP ermöglicht es, die MAC-Adresse des Zielgeräts anhand seiner IP-Adresse zu ermitteln, was das Senden des Pakets «Echo Request» an das richtige Gerät ermöglicht.

Vorteile und Nachteile des Ping Calls

Wie jede Technologie hat auch der Ping Call Vorteile und Nachteile, die berücksichtigt werden müssen.

Analyse der Vor- und Nachteile

Vorteile:

- Schnelligkeit: Ping Calls sind extrem schnell und ermöglichen den Aufbau einer Verbindung in kürzester Zeit. Dies macht sie ideal für Anwendungen, die eine sofortige Antwort erfordern, wie die Überwachung von Systemen in Echtzeit.

- Leichtigkeit: Die in Ping Calls verwendeten ICMP-Pakete sind klein, was sie ideal für Geräte mit begrenzten Ressourcen macht, wie Sensoren oder IoT-Geräte.

- Effizienz: Ping Calls verbrauchen wenig Bandbreite, was sie auch für langsame oder instabile Verbindungen geeignet macht. Dies ist besonders wichtig in Kontexten, in denen die Bandbreite begrenzt ist, wie bei Mobilfunknetzen oder Satellitenverbindungen.

- Vielseitigkeit: Ping Calls können in verschiedenen Kontexten eingesetzt werden, von der Überprüfung der Konnektivität bis hin zum Instant Messaging, was ihre Flexibilität und Anpassungsfähigkeit an unterschiedliche Bedürfnisse beweist.

Nachteile:

- Begrenzte Datenübertragungskapazität: Ping Calls sind nicht dafür ausgelegt, große Datenmengen zu übertragen. Ihr Hauptzweck ist das Senden eines Kontrollsignals, nicht der Transfer komplexer Informationen.

- Abhängigkeit von der Konnektivität: Damit ein Ping Call erfolgreich ist, müssen beide Geräte mit dem Netzwerk verbunden und erreichbar sein. Wenn eines der beiden Geräte offline oder nicht erreichbar ist, schlägt der Ping Call fehl.

- Möglicher Missbrauch: In einigen Fällen können Ping Calls für böswillige Zwecke verwendet werden, wie DDoS-Angriffe (Denial of Service). Bei einem DDoS-Angriff sendet ein Angreifer eine große Anzahl von Ping Calls an ein Zielgerät, überlastet dessen Ressourcen und macht es für legitime Benutzer unzugänglich.

Ping Calls und Online-Betrug

Neben den legitimen Anwendungen können Ping Calls auch für böswillige Zwecke missbraucht werden, wie Online-Betrug. Betrüger nutzen Ping Calls aus verschiedenen Gründen:

- Verifizierung aktiver Telefonnummern: Durch das Senden eines Ping Calls können Betrüger aktive Telefonnummern identifizieren und Listen potenzieller Opfer für zukünftige Betrügereien erstellen.

- Sammeln von Informationen: Einige Ping Calls können verwendet werden, um Informationen über Geräte zu sammeln, wie den Typ des Betriebssystems oder die Version der installierten Software. Diese Informationen können genutzt werden, um Schwachstellen zu finden und gezielte Angriffe zu starten.

- Ablenkung der Opfer: Betrüger können Ping Calls als Ablenkungsmanöver nutzen, während sie andere Betrügereien durchführen, wie Phishing oder Identitätsdiebstahl. Ein Betrüger könnte beispielsweise einen Ping Call senden, um das Opfer abzulenken, während er versucht, auf dessen Online-Bankkonto zuzugreifen.

Aufdringliche Callcenter

Ping Calls werden oft auch von aufdringlichen Callcentern genutzt, um potenzielle Kunden zu kontaktieren. Diese oft unerwünschten Anrufe können lästig sein und die täglichen Aktivitäten unterbrechen. In einigen Fällen nutzen aufdringliche Callcenter aggressive Verkaufstechniken oder versuchen, durch Täuschung an persönliche Informationen zu gelangen.

Es ist wichtig, sich dieser missbräuchlichen Verwendungen von Ping Calls bewusst zu sein und Maßnahmen zu ergreifen, um sich vor Betrug zu schützen. Antworten Sie nicht auf Anrufe von unbekannten Nummern und geben Sie keine persönlichen Informationen an nicht verifizierte Gesprächspartner weiter. Wenn Sie einen verdächtigen Ping Call erhalten, ist es ratsam, die Nummer zu blockieren und den Vorfall den zuständigen Behörden zu melden.

Ping Call vs. Andere Arten von Anrufen

Es ist grundlegend, den Ping Call von anderen Arten von Anrufen zu unterscheiden, wie traditionellen Sprachanrufen und Videoanrufen. Während letztere für die interaktive Kommunikation zwischen Personen konzipiert sind, hat der Ping Call hauptsächlich einen diagnostischen Zweck.

Vergleich mit Sprachanrufen und Videoanrufen

| Art des Anrufs | Zweck | Protokoll | Eigenschaften | Dienstqualität (QoS) | Sicherheit | Datenübertragungskapazität |

|---|---|---|---|---|---|---|

| Ping Call | Konnektivitätsprüfung, Senden von Signalen | ICMP | Schnell, leicht, geringer Bandbreitenverbrauch | Nicht zutreffend | Niedrig | Sehr begrenzt |

| Sprachanruf | Audiogespräch | VoIP (Voice over IP) | Sprachübertragung in Echtzeit | Variabel je nach Codec und Netzwerk | Variabel je nach Protokoll | Auf Audio beschränkt |

| Videoanruf | Audio- und Videogespräch | VoIP, Video-Streaming-Protokolle | Übertragung von Audio und Video in Echtzeit | Variabel je nach Codec, Netzwerk und Bandbreite | Variabel je nach Protokoll | Hoch, beinhaltet Audio und Video |

Trends und zukünftige Entwicklungen

Die Ping Call-Technologie entwickelt sich ständig weiter, mit neuen Anwendungen und Entwicklungen am Horizont.

Prognosen und Innovationen

Es wird erwartet, dass Ping Calls zunehmend in IoT-Geräte (Internet of Things) und Anwendungen integriert werden, was eine effiziente und energiearme Kommunikation zwischen verbundenen Objekten ermöglicht. Ein intelligenter Kühlschrank könnte beispielsweise Ping Calls nutzen, um den Bedarf an Milch zu melden, oder ein Temperatursensor könnte einen Ping Call senden, um vor einer Anomalie zu warnen. Darüber hinaus könnte der Einsatz von künstlicher Intelligenz und maschinellem Lernen die Effektivität von Ping Calls verbessern, indem Antwortdaten analysiert und Anomalien oder potenzielle Probleme erkannt werden. Ein auf KI basierendes Netzwerküberwachungssystem könnte beispielsweise Ping Calls nutzen, um automatisch Geräte zu identifizieren, die Konnektivitäts- oder Leistungsprobleme aufweisen .

Kurz gesagt (TL;DR)

Der Ping Call ist eine Art von Anruf, der dazu dient, die Konnektivität eines Geräts zu überprüfen oder ein schnelles Signal zu senden.

Er basiert auf dem Senden von ICMP-Paketen und ermöglicht die Messung der Antwortzeit (Ping).

Er findet Anwendung in verschiedenen Bereichen wie Netzwerküberwachung, Messaging, Alarmsystemen und VoIP-Anwendungen.

Fazit

Der Ping Call, obwohl oft übersehen, stellt ein vielseitiges und effizientes Kommunikationswerkzeug dar, das eine fundamentale Rolle in der heutigen digitalen Landschaft spielt. Seine Fähigkeit, schnelle und leichte Verbindungen herzustellen, macht ihn ideal für verschiedene Anwendungen, von der Überprüfung der Konnektivität bis zur Überwachung von Geräten, über Instant Messaging und Alarmsysteme. Mit dem Fortschritt der Technologie ist es wahrscheinlich, dass Ping Calls neue und innovative Anwendungen finden werden, die dazu beitragen, die digitale Kommunikation immer allgegenwärtiger und vernetzter zu machen. Die Entwicklung von Ping Calls ist eng mit der Entwicklung des Internets der Dinge (IoT) und der Integration von Technologien wie künstlicher Intelligenz und maschinellem Lernen verbunden. Diese Innovationen versprechen, die Effizienz und Zuverlässigkeit von Ping Calls weiter zu verbessern und neue Möglichkeiten in Bereichen wie Hausautomation, Industrie 4.0 und Telemedizin zu eröffnen.

Dennoch ist es wichtig, sich der Schattenseite von Ping Calls bewusst zu sein. Wie wir gesehen haben, kann diese Technologie von böswilligen Akteuren für illegale Zwecke missbraucht werden, wie Online-Betrug und unerwünschte Anrufe durch aufdringliche Callcenter. Betrüger nutzen Ping Calls, um aktive Telefonnummern zu verifizieren, Informationen über Geräte zu sammeln und Opfer abzulenken während Phishing-Angriffen oder Identitätsdiebstahl.

Es ist wichtig, Sicherheitsmaßnahmen zu ergreifen, um sich vor diesen Risiken zu schützen, wie nicht auf Anrufe von unbekannten Nummern zu antworten (es sei denn, man hat herausgefunden, wem sie gehören), keine persönlichen Informationen an nicht verifizierte Gesprächspartner weiterzugeben und eventuelle verdächtige Anrufe den zuständigen Behörden zu melden. Letztendlich bestätigt sich der Ping Call als ein fundamentales Werkzeug, um die Kommunikation zwischen Geräten zu gewährleisten und neue Formen der Interaktion zwischen Mensch und Maschine zu ermöglichen. Es ist jedoch ein bewusster und verantwortungsvoller Ansatz erforderlich, um sein Potenzial voll auszuschöpfen und die mit seinem Missbrauch verbundenen Risiken zu mindern.

Häufig gestellte Fragen

Ein Ping Call ist ein sehr kurzer Anruf, oft nur ein Klingeln, der für verschiedene Zwecke verwendet wird, wie zum Beispiel um zu überprüfen, ob eine Telefonnummer aktiv ist, oder um den Benutzer zu einem Rückruf zu verleiten.

Ein Ping Call funktioniert, indem ein Signal an Ihr Telefon gesendet wird. Wenn das Telefon eingeschaltet und erreichbar ist, wird der Anruf als verpasster Anruf registriert, auch wenn es nur für kurze Zeit klingelt.

Sie könnten aus verschiedenen Gründen Ping Calls erhalten. Callcenter nutzen sie, um zu überprüfen, ob eine Nummer aktiv ist, bevor sie Sie kontaktieren. Betrüger nutzen sie, um Sie dazu zu bringen, kostenpflichtige Nummern zurückzurufen oder um Informationen zu sammeln.

Nicht alle Ping Calls sind gefährlich, aber es ist wichtig, vorsichtig zu sein. Wenn Sie die Nummer nicht erkennen, rufen Sie nicht zurück. Wenn Sie den Verdacht haben, dass es sich um einen Betrug handelt, blockieren Sie die Nummer und melden Sie den Vorfall den zuständigen Behörden.

Sie können Ping Calls auf Ihrem Smartphone blockieren, indem Sie die integrierten Blockierfunktionen nutzen oder spezielle Apps herunterladen. Sie können sich auch in Sperrlisten eintragen, um unerwünschte Anrufe zu reduzieren.

Wenn Sie einen Ping Call zurückgerufen haben und feststellen, dass es sich um eine kostenpflichtige Nummer oder einen Betrug handelt, legen Sie sofort auf. Kontaktieren Sie Ihren Telefonanbieter, um den Vorfall zu melden und zu überprüfen, ob Ihnen Kosten entstanden sind.

Verdächtige Ping Calls stammen oft von unbekannten Nummern mit internationalen Vorwahlen. Wenn Sie einen Anruf von einer Nummer erhalten, die Sie nicht kennen, und es nur einmal klingelt, handelt es sich wahrscheinlich um einen Ping Call.

Wenn Sie Opfer eines Betrugs durch Ping Calls geworden sind, kontaktieren Sie sofort die zuständigen Behörden und Ihren Telefonanbieter. Den Betrug zu melden kann helfen, andere Personen zu schützen.

Haben Sie noch Zweifel an Ping Call: Was ist das und wie funktioniert es??

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.