Wenn wir uns vor den Computerbildschirm setzen oder zum Smartphone greifen, um auf unser Bankkonto zuzugreifen, führen wir eine Reihe von Handlungen aus, die wir als banal und rein mechanisch betrachten. Wir geben einen Benutzernamen ein, tippen ein Passwort ein, bestätigen den Zugriff vielleicht über einen SMS-Code oder einen Fingerabdruck. Doch in diesen wenigen Sekunden haben wir einem Computersystem bereits mitgeteilt, wer wir sind, lange bevor wir die Eingabetaste drücken. Das Geheimnis dieser unsichtbaren Identifizierung liegt in der Verhaltensbiometrie , einem faszinierenden und komplexen Feld, das unsere unwillkürlichen Bewegungen analysiert, um unsere Identität mit nahezu absoluter Genauigkeit zu bestimmen.

Jahrzehntelang basierte die Kontosicherheit auf einem sehr einfachen Paradigma: den eigenen Identitätsnachweis durch etwas, das man kennt (ein Passwort), oder etwas, das man besitzt (einen Token oder ein Smartphone). Doch im heutigen Cyber-Security- Umfeld reicht dieser Ansatz nicht mehr aus. Passwörter werden gestohlen, Codes abgefangen und Geräte geklont. Die wahre Grenze des digitalen Schutzes liegt nicht mehr darin, was man in das Anmeldeformular eingibt, sondern wie man es eingibt.

Die Illusion des Passworts und das neue Paradigma

Stellen Sie sich die Szene vor: Ein Cyberkrimineller hat Ihre Bankdaten im Darknet erbeutet . Er hat Ihren Benutzernamen, Ihr komplexes Passwort und sogar eine Möglichkeit, die Zwei-Faktor-Authentifizierung zu umgehen. Er setzt sich an seinen Computer, gibt die Daten ein und klickt auf „Anmelden“. Das System blockiert die Transaktion jedoch. Warum? Weil der Kriminelle die Maus nicht so bewegt wie Sie. Er tippt nicht mit dem gleichen Rhythmus wie Sie auf der Tastatur. Er zögert nicht in den gleichen Millisekunden wie Sie.

Die moderne IT-Sicherheit hat erkannt, dass der Mensch ein Gewohnheitstier ist, dessen Gewohnheiten tief im neuromotorischen System verwurzelt sind. Jedes Mal, wenn wir mit einem Gerät interagieren, hinterlassen wir eine unsichtbare digitale Signatur, einen Verhaltensabdruck, der so einzigartig ist wie unsere DNA oder unsere Netzhaut. Diese Signatur besteht aus Hunderten von Mikrobewegungen, derer wir uns nicht im Geringsten bewusst sind.

Wie funktioniert das Lesen unserer unsichtbaren Gesten?

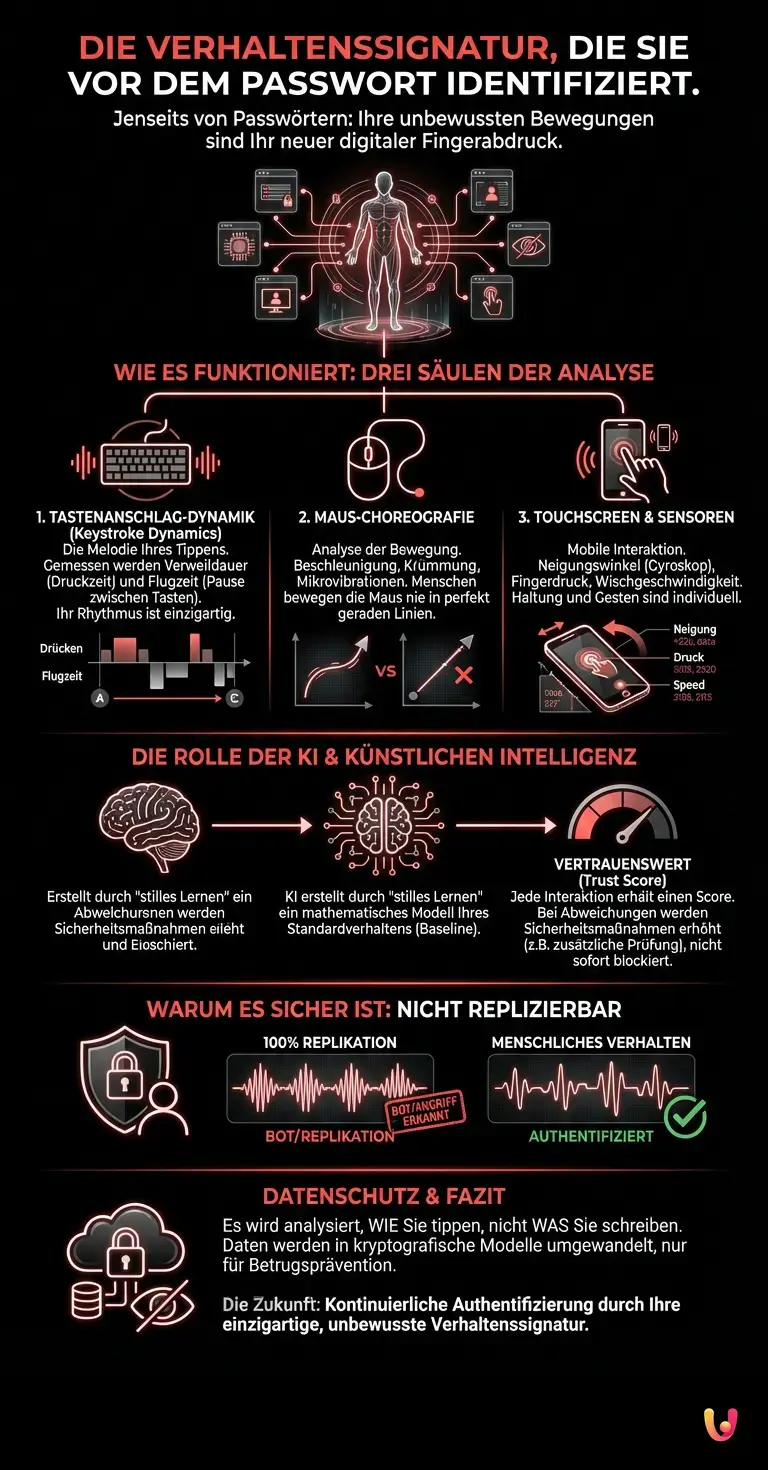

Um zu verstehen, wie die Technologie dieses Profil erstellen kann, müssen wir die Parameter analysieren, die moderne Sicherheitssysteme im Hintergrund erfassen. Der Prozess gliedert sich hauptsächlich in drei große Bereiche der neuromotorischen Analyse.

1. Die Dynamik des Tastenanschlags (Keystroke Dynamics)

Es geht nicht darum, wie schnell Sie tippen, sondern um die Melodie, die in Ihrem Tippverhalten verborgen liegt. Die Systeme messen zwei entscheidende Faktoren: die Verweildauer (die genaue Zeit, die eine Taste gedrückt bleibt, bevor sie losgelassen wird) und die Flugzeit (die Zeit zwischen dem Loslassen einer Taste und dem Drücken der nächsten). Sie könnten beispielsweise die Taste „A“ 90 Millisekunden lang gedrückt halten und 120 Millisekunden benötigen, um die Taste „C“ zu erreichen. Ein Betrüger oder ein automatisierter Bot wird völlig andere Zeitabläufe haben, die sich nicht willentlich nachahmen lassen.

2. Die Choreografie der Maus

Ob Sie einen Desktop-PC oder einen Laptop verwenden, Ihre Mausbewegungen sind ein offenes Buch. Verhaltensbiometrische Software analysiert die anfängliche Beschleunigung, die Krümmung der Bewegungsbahn, Mikrovibrationen der Hand, wenn der Cursor über einem Button stoppt, und sogar die Tendenz, das Ziel leicht zu überziehen und dann nachzukorrigieren. Ein Mensch bewegt die Maus nie in einer perfekt geraden Linie; eine bösartige Software, die einen Klick simulieren soll, hingegen schon, was ihre künstliche Natur sofort verrät.

3. Die Interaktion mit dem Touchscreen und den Sensoren

Auf Mobilgeräten wird die Analyse noch detaillierter. Wenn Sie Ihr Smartphone in der Hand halten, erfassen interne Sensoren (Gyroskop und Beschleunigungsmesser) den Neigungswinkel des Geräts. Der Touchscreen registriert die berührte Oberfläche des Fingers, den ausgeübten Druck und die Geschwindigkeit des Wischens (Swipes). Wenn Sie es gewohnt sind, das Telefon mit der linken Hand zu halten und mit dem rechten Daumen bei einem Druck von 40 Gramm zu wischen, würde ein Dieb, der Ihr entsperrtes Telefon mit der rechten Hand hält, sofort eine Anomalie erzeugen, was das System zu einer zusätzlichen Identitätsprüfung veranlasst.

Die Rolle der künstlichen Intelligenz

All diese Rohdaten wären für sich genommen bedeutungslos. Hier kommt die digitale Innovation , angetrieben von Künstlicher Intelligenz und maschinellem Lernen, ins Spiel. Wenn Sie ein Konto erstellen oder eine Banking-App nutzen, beginnt der Algorithmus eine Phase des „stillen Lernens“. Er sammelt Tausende von Datenpunkten während Ihrer normalen Nutzung und erstellt ein mathematisches Modell Ihres Standardverhaltens.

Sobald diese Basislinie (Baseline) festgelegt ist, weist die künstliche Intelligenz jeder Ihrer zukünftigen Interaktionen einen Vertrauenswert (Trust Score) zu. Fällt dieser Wert unter eine bestimmte Schwelle – beispielsweise, weil Sie ungewöhnlich steif tippen oder Ihre Mausbewegungen ruckartig sind – blockiert das System Sie nicht unbedingt sofort, sondern erhöht die Sicherheitsmaßnahmen. Es könnte eine zusätzliche Gesichtserkennung verlangen oder vorübergehend Überweisungen hoher Beträge sperren. Es ist ein flüssiges Sicherheitssystem, das sich in Echtzeit anpasst, ohne die Erfahrung des legitimen Benutzers zu unterbrechen.

Warum können Cyberkriminelle es nicht replizieren?

Die Frage liegt auf der Hand: Wenn ein Hacker weiß, dass das System die Mausbewegungen steuert, kann er dann nicht einfach eine Schadsoftware programmieren, die diese Bewegungen imitiert? Die kurze Antwort lautet nein, und genau hier liegt das wahre Genie dieser Technologie.

Die Replikation eines Passworts ist ein binärer Vorgang: Es ist entweder richtig oder falsch. Die Replikation menschlichen Verhaltens erfordert die Simulation von Unvollkommenheit. Selbst wenn es einem Kriminellen gelänge, Ihre exakte Tippdynamik während einer Sitzung aufzuzeichnen, würde deren identische Reproduktion in der nächsten Sitzung als Anomalie gemeldet werden. Wir Menschen sind in unseren Gewohnheiten konsistent, aber wir sind keine Maschinen: Wir führen niemals dieselbe Bewegung zweimal mit Millisekundenpräzision aus. Wenn das System eine exakte 100%ige Replikation eines vorherigen Logins erkennt, versteht es sofort, dass es sich um einen „Replay“-Angriff handelt, der von einer Software orchestriert wird.

Die Startups, die die Revolution anführen

Dieser Sektor ist keine Science-Fiction mehr, sondern eine etablierte und schnell wachsende Realität. Mehrere Start-ups, die in den letzten Jahren gegründet wurden, haben sich ausschließlich auf die Bereitstellung von APIs für verhaltensbasierte Biometrie für große Finanzinstitute, E-Commerce-Plattformen und Regierungsbehörden spezialisiert. Diese Unternehmen arbeiten im Hintergrund: Der Endnutzer sieht nie ihr Logo, aber ihr Code ist in die Apps integriert, die wir täglich verwenden.

Das Ziel dieser aufstrebenden Technologien ist es, ein Ökosystem zu schaffen, in dem die kontinuierliche Authentifizierung das Konzept des einmaligen Logins vollständig ersetzt. Sie werden nicht mehr nur beim Eingeben Ihres Passworts authentifiziert, sondern bleiben so lange authentifiziert, wie Ihr Verhalten Ihrem Profil entspricht. Wenn Sie sich vom Computer entfernen und ein böswilliger Kollege versucht, eine E-Mail von Ihrem Konto aus zu senden, wird der einfache Akt, wie er die Maus greift und auf der Tastatur tippt, den Bildschirm in Sekundenbruchteilen sperren.

Datenschutz und Überwachung: Was passiert mit unseren Daten?

Natürlich wirft die Vorstellung, dass eine Software jede unserer Mikrobewegungen aufzeichnet, berechtigte Bedenken hinsichtlich des Datenschutzes auf. Geben wir etwa die Schlüssel zu unserem Nervensystem an große Technologiekonzerne ab?

Branchenexperten beruhigen in einem wesentlichen Punkt: Biometrische Verhaltenssysteme erfassen nicht, was Sie schreiben, sondern nur , wie Sie es schreiben. Die gesammelten Daten werden sofort in kryptografische Zeichenketten (Hashes) und mathematische Modelle umgewandelt. Das System weiß nicht, dass Sie das Wort „Geheimnis123“ eingegeben haben, sondern nur, dass Sie 400 Millisekunden gebraucht haben, um vom ersten zum achten Zeichen zu gelangen. Darüber hinaus schreiben internationale Datenschutzbestimmungen vor, dass diese Verhaltensprofile nicht für Werbezwecke zwischen verschiedenen Unternehmen ausgetauscht werden dürfen, sondern innerhalb des Rahmens der Betrugsbekämpfung bleiben müssen.

Schlussfolgerungen

Der Übergang von der wissensbasierten zur verhaltensbasierten Authentifizierung stellt einen der wichtigsten Entwicklungsschritte in der Geschichte der digitalen Sicherheit dar. Das Passwort, so komplex es auch sein mag, bleibt ein externes Artefakt, etwas, das verloren gehen, vergessen oder gestohlen werden kann. Unsere unwillkürlichen Bewegungen hingegen sind die Essenz unserer körperlichen Präsenz, übertragen in die digitale Welt.

Wenn Sie das nächste Mal auf Ihr Girokonto zugreifen oder Ihr Smartphone entsperren, halten Sie einen Moment inne und denken Sie nach. Noch bevor Sie mit dem Tippen fertig sind, noch bevor das System Sie begrüßt, haben Ihre Muskeln, Ihre Nerven und Ihre unbewussten Gewohnheiten bereits für Sie gebürgt. In einer Welt, in der Daten gefälscht und Identitäten geklont werden können, ist unsere unvollkommene Menschlichkeit mit ihren Zittern und Zögern paradoxerweise zum undurchdringlichsten Schutzschild geworden, das wir besitzen.

Häufig gestellte Fragen

Verhaltensbiometrie ist eine fortschrittliche Sicherheitstechnologie, die unwillkürliche Bewegungen von Nutzern analysiert, um deren Identität zu überprüfen. Anstatt auf Codes oder Fingerabdrücke zu setzen, untersucht das System einzigartige Gewohnheiten wie Tippgeschwindigkeit, Mausbewegungen und Bildschirmdruck. Dieser Ansatz erstellt ein nicht fälschbares neuromotorisches Profil und gewährleistet so ein höheres Schutzniveau gegen digitale Betrugsversuche.

Moderne Sicherheitssysteme messen die Tippdynamik, indem sie die Druckdauer jeder Taste und die Pause zwischen den einzelnen Buchstaben berechnen. Diese Tippmelodie ist hochgradig individuell und variiert von Person zu Person aufgrund etablierter neuromotorischer Muster. Schadsoftware oder Betrüger hätten völlig andere Zeitabläufe, was sofort die Sicherheitssysteme des Systems auslösen würde.

Die Nachbildung menschlichen Verhaltens erfordert die Simulation von konstanten Unvollkommenheiten, die automatisierte Bots nicht reproduzieren können. Wir Menschen sind zwar in unseren Gewohnheiten konsistent, führen aber niemals dieselbe Bewegung zweimal mit millimetergenauer Präzision aus. Wenn ein System eine exakte Kopie eines vorherigen Zugriffs erkennt, versteht es sofort, dass es sich um einen Cyberangriff handelt und blockiert die Transaktion.

Diese Schutzsysteme erfassen nicht den Inhalt dessen, was Sie schreiben, sondern analysieren ausschließlich Ihre Interaktion mit den Geräten. Die gesammelten Informationen werden sofort in mathematische Modelle und kryptografische Zeichenketten umgewandelt, um höchste Vertraulichkeit zu gewährleisten. Internationale Vorschriften verbieten streng die Weitergabe dieser Profile für Werbezwecke und beschränken deren Verwendung auf die reine Betrugsprävention im IT-Bereich.

Mobile Geräte nutzen interne Sensoren wie das Gyroskop, um die übliche Haltung des Besitzers und die Neigung des Telefons zu erfassen. Der Touchscreen registriert außerdem die genutzte Fingerkuppenfläche, den ausgeübten Druck und die Geschwindigkeit des Fingergleitens. Jede Abweichung vom Standardprofil führt zu einer Herabsetzung des Vertrauensscores, wodurch das System zusätzliche Identitätsprüfungen anfordert.

Haben Sie noch Zweifel an Die Verhaltenssignatur, die Sie vor dem Passwort identifiziert.?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

- Biometrie: Grundlagen zu biologischen und verhaltensbasierten Erkennungsmerkmalen (Wikipedia)

- Behavioral Biometrics: Technologische Hintergründe und Funktionsweise der Verhaltensbiometrie (Wikipedia, Englisch)

- Keystroke Dynamics: Die wissenschaftliche Analyse der Tastatur-Tippdynamik (Wikipedia, Englisch)

- NIST Digital Identity Guidelines: Offizielle Richtlinien für Authentifizierung und biometrische Faktoren (National Institute of Standards and Technology, US-Regierung)

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.