La computación cuántica ya no es solo un concepto teórico confinado a los laboratorios de física experimental, sino una realidad tecnológica en rápida evolución que está redefiniendo las fronteras de la informática global. Para el año 2026, la potencia de los procesadores cuánticos ha alcanzado umbrales críticos, planteando una pregunta fundamental: ¿siguen estando seguros nuestros contraseñas bancarias, nuestros ahorros y nuestros datos financieros? La respuesta reside en la compleja arquitectura de los algoritmos matemáticos que protegen la web moderna y en la carrera contrarreloj para actualizarlos antes del llamado “Q-Day”, el día en que los ordenadores cuánticos se vuelvan criptográficamente relevantes (CRQC).

Introducción a la Amenaza Cuántica

La intersección entre la computación cuántica y la criptografía representa uno de los desafíos informáticos más apremiantes de nuestra década. Los ordenadores cuánticos poseen una potencia de cálculo tal que podrían romper los sistemas de seguridad que actualmente protegen nuestras contraseñas bancarias y transacciones financieras.

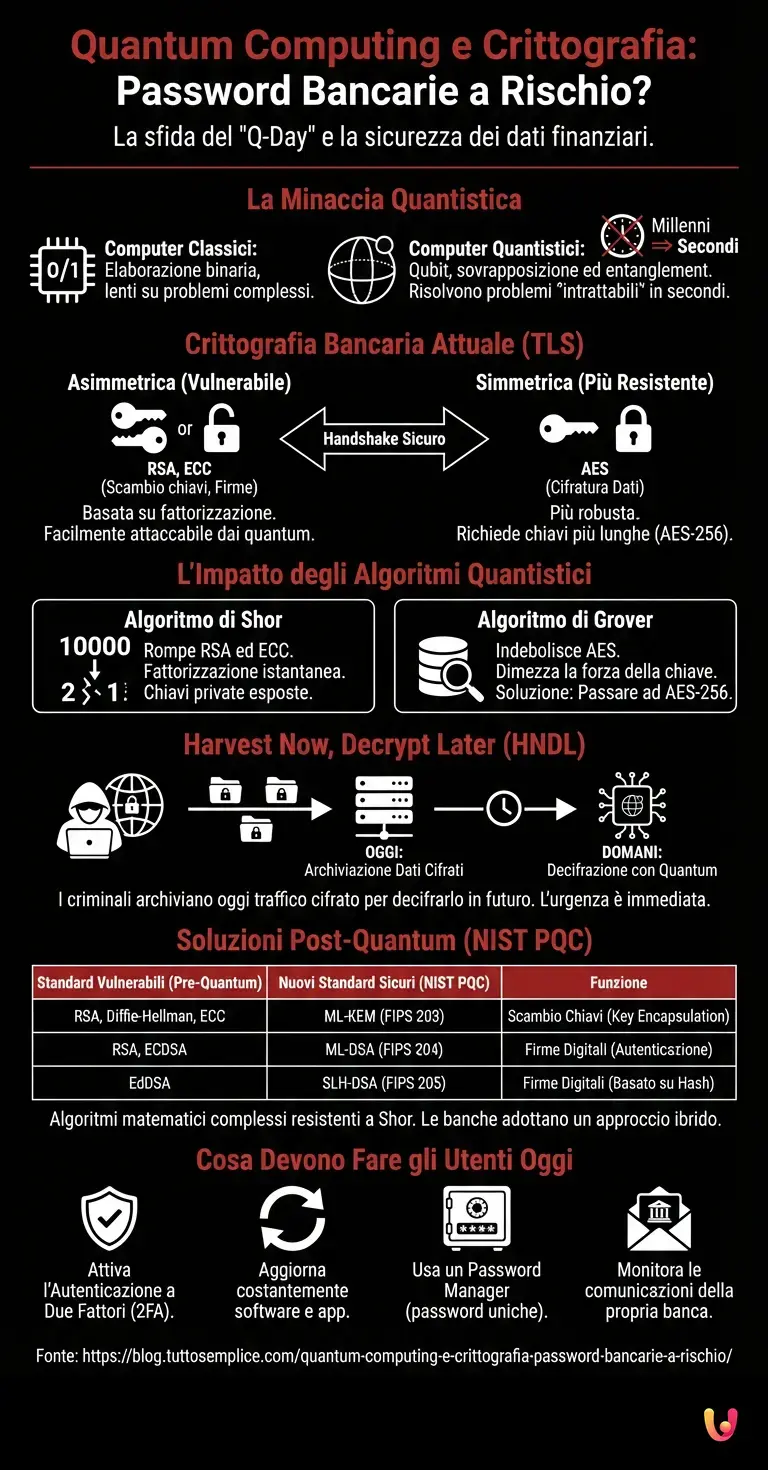

A diferencia de los ordenadores clásicos, que procesan la información en bits (0 o 1), los ordenadores cuánticos utilizan cúbits . Gracias a los principios de la mecánica cuántica, como la superposición y el entrelazamiento, un ordenador cuántico puede analizar un número incalculable de combinaciones simultáneamente. Según datos del sector e informes de las principales agencias de inteligencia informática, esta arquitectura no solo acelera los procesos existentes, sino que resuelve clases específicas de problemas matemáticos en fracciones de segundo, problemas que a un superordenador tradicional le llevaría milenios descifrar. Es precisamente en estos problemas matemáticos “intratables” en los que se basa toda la seguridad del sistema bancario actual.

Cómo funciona el cifrado bancario actual

Para comprender la relación entre la computación cuántica y la criptografía, es esencial analizar cómo los bancos protegen los datos en la actualidad. Las instituciones financieras utilizan una combinación de criptografía simétrica y asimétrica para garantizar que las contraseñas y las transacciones permanezcan ilegibles para los hackers.

Cuando accedemos a nuestra banca en línea, nuestro navegador y el servidor del banco establecen un canal de comunicación seguro mediante el protocolo TLS (Transport Layer Security). Este proceso, conocido como “handshake” , se basa en dos familias principales de algoritmos criptográficos, cada una con un propósito específico y un grado diferente de vulnerabilidad a la amenaza cuántica.

Algoritmos asimétricos RSA y ECC

Los algoritmos RSA y ECC son el núcleo de la seguridad web, pero en el contexto de la computación cuántica, la criptografía resulta extremadamente vulnerable. Se basan en problemas matemáticos complejos, como la factorización de números primos, que los sistemas cuánticos pueden resolver instantáneamente.

La criptografía asimétrica (o de clave pública) utiliza dos claves: una pública para cifrar los datos y una privada para descifrarlos. El algoritmo RSA (Rivest-Shamir-Adleman) basa su seguridad en la extrema dificultad de factorizationar el producto de dos números primos enormes. El algoritmo ECC (Elliptic Curve Cryptography), ampliamente utilizado hoy en día por su eficiencia, se basa en el problema del logaritmo discreto en curvas elípticas. Ambos sistemas son pilares que protegen el intercambio inicial de claves de sesión y las firmas digitales de las transacciones bancarias. Desafortunadamente, son precisamente los objetivos principales de los futuros ataques cuánticos.

Criptografía Simétrica AES

A diferencia de los sistemas asimétricos, el algoritmo AES resiste mejor las amenazas relacionadas con la computación cuántica en la criptografía. Utilizado para cifrar datos en reposo en servidores bancarios, solo requiere duplicar la longitud de la clave para mantener un nivel de seguridad inexpugnable.

Una vez establecida la conexión segura, los bancos utilizan criptografía simétrica , como el Advanced Encryption Standard ( AES ), para cifrar el flujo de datos real (incluida la transmisión de la contraseña). El algoritmo cuántico de Grover puede, teóricamente, reducir a la mitad la seguridad de una clave AES, pero según la documentación oficial del NIST, cambiar de claves AES-128 a claves AES-256 es suficiente para neutralizar completamente la amenaza cuántica en este frente.

El impacto de la computación cuántica en la criptografía

El verdadero impacto de la computación cuántica en la criptografía se manifiesta en su capacidad para descifrar comunicaciones seguras en tiempo récord. Esta revolución tecnológica hace obsoletos los protocolos de seguridad estándar, obligando al sector bancario a una transición inmediata hacia nuevas y más robustas arquitecturas defensivas.

El problema central no reside en el hardware en sí, sino en los algoritmos cuánticos que dicho hardware es capaz de ejecutar. La comunidad científica ha identificado amenazas específicas que hacen que la actual infraestructura de clave pública (PKI) sea fundamentalmente insegura a largo plazo.

El algoritmo de Shor y el colapso de RSA

El algoritmo de Shor es la principal razón por la que la combinación de computación cuántica y criptografía genera alarma. Este algoritmo cuántico puede factorizationar números grandes exponencialmente más rápido que los ordenadores clásicos, destruyendo de hecho la fiabilidad del estándar RSA actual.

Desarrollado por el matemático Peter Shor en 1994, este algoritmo demuestra que un ordenador cuántico suficientemente potente y estable (con corrección de errores) puede resolver tanto el problema de la factorización de enteros como el del logaritmo discreto en tiempo polinómico. En términos prácticos, esto significa que una clave RSA-2048 , que requeriría miles de millones de años para ser forzada por un ordenador tradicional, podría ser descifrada en pocas horas o minutos por un ordenador cuántico maduro. En el momento en que esto suceda, cualquier contraseña bancaria interceptada durante la fase de protocolo de enlace asimétrico quedará expuesta en texto plano.

La amenaza “Harvest Now, Decrypt Later”

Un peligro actual en el panorama de la computación cuántica y la criptografía es la estrategia “cosechar ahora, descifrar después”. Los ciberdelincuentes interceptan y almacenan datos bancarios cifrados hoy, a la espera de tener a su disposición un ordenador cuántico para descifrarlos en un futuro próximo.

No es necesario esperar al “Día Q” para sufrir los daños de la revolución cuántica. Actores malintencionados (a menudo vinculados a estados-nación) ya están implementando la estrategia HNDL (Cosechar ahora, descifrar después) . Registran enormes volúmenes de tráfico de internet cifrado, incluyendo inicios de sesión bancarios y bases de datos financieras , almacenándolos en vastos centros de datos. Aunque hoy no pueden leer estos datos, su objetivo es conservarlos hasta que dispongan de la tecnología cuántica necesaria para descifrarlos retroactivamente. Esto hace que la migración a nuevos estándares sea una urgencia inmediata, no un problema del futuro.

Soluciones y estándares poscuánticos (NIST)

Para contrarrestar las vulnerabilidades que el cómputo cuántico ha revelado en la criptografía, el NIST ha oficializado nuevos estándares criptográficos postcuánticos. Estos algoritmos matemáticos avanzados están diseñados para resistir los ataques de los ordenadores cuánticos, garantizando la seguridad a largo plazo de los sistemas bancarios globales.

En respuesta a esta amenaza existencial, el NIST (National Institute of Standards and Technology) de Estados Unidos inició un largo proceso de selección para identificar algoritmos resistentes a los ordenadores cuánticos. Ya en 2024, y con implementaciones a gran escala en curso en 2026, se publicaron los estándares definitivos para la Criptografía Postcuántica (PQC) .

Estos nuevos algoritmos no requieren hardware cuántico para funcionar; son algoritmos matemáticos complejos que se pueden ejecutar en nuestros ordenadores y teléfonos inteligentes actuales , pero están estructurados de manera que resisten al algoritmo de Shor.

| Estándar precuántico (vulnerable) | Nuevos Estándares NIST PQC (Seguros) | Función principal |

|---|---|---|

| RSA, Diffie-Hellman, ECC | ML-KEM (FIPS 203), anteriormente Kyber | Intercambio de claves (Encapsulación de claves) |

| RSA, ECDSA | ML-DSA (FIPS 204) anteriormente Dilithium | Firmas Digitales (Autenticación) |

| EdDSA | SLH-DSA (FIPS 205) anteriormente SPHINCS+ | Firmas Digitales (Basadas en Hash) |

Los principales bancos globales están adoptando actualmente un enfoque híbrido, combinando algoritmos clásicos (como ECC) con algoritmos postcuánticos (como ML-KEM) para garantizar la máxima seguridad durante el período de transición.

¿Qué deben hacer los usuarios hoy?

A pesar de las preocupaciones sobre la criptografía y la computación cuántica, los usuarios bancarios no deben entrar en pánico. Los bancos ya están implementando las defensas necesarias, pero es fundamental adoptar prácticas rigurosas de higiene digital para proteger sus credenciales de acceso.

Mientras las instituciones financieras y los gigantes tecnológicos trabajan entre bastidores para actualizar la infraestructura criptográfica global, la responsabilidad de la seguridad básica sigue recayendo en el usuario. Las contraseñas bancarias corren hoy mucho más riesgo por ataques de phishing tradicionales que por ataques cuánticos en el futuro. Estas son las medidas fundamentales que se deben tomar:

- Activar la autenticación de dos factores (2FA) : Utilizar aplicaciones de autenticación (como Google Authenticator o Microsoft Authenticator) o tokens de hardware. Aunque una contraseña fuera descifrada en el futuro, el segundo factor dinámico bloquearía el acceso.

- Actualización constante del software: Los navegadores web, los sistemas operativos y las aplicaciones bancarias incorporarán gradualmente la compatibilidad con los estándares PQC (criptografía poscuántica) a través de actualizaciones de software normales.

- Utilizar un gestor de contraseñas: Crear contraseñas largas, complejas y únicas para cada servicio financiero.

- Supervisar las comunicaciones de su banco: Las entidades financieras más avanzadas ya están notificando a sus clientes la transición a protocolos de cifrado resistentes a la computación cuántica.

En Breve (TL;DR)

La evolución de la computación cuántica amenaza seriamente la seguridad de los sistemas bancarios actuales, poniendo en riesgo nuestras contraseñas y datos financieros.

Los algoritmos asimétricos como RSA y ECC son extremadamente vulnerables, mientras que la criptografía simétrica AES solo requiere claves más largas para resistir.

La llegada de los ordenadores cuánticos está volviendo obsoletos los protocolos estándar, obligando al sector financiero a una rápida transición hacia nuevas arquitecturas defensivas criptográficas.

Conclusiones

En resumen, la evolución de la computación cuántica y la criptografía marcan el fin de una era para la ciberseguridad tradicional. Si bien las contraseñas bancarias actuales enfrentan riesgos teóricos, la adopción oportuna de los estándares postcuánticos asegurará la resiliencia del sistema financiero global en los años venideros.

La amenaza cuántica es real, y la estrategia de “cosechar ahora, descifrar después” demuestra que el momento de actuar es ahora. Sin embargo, gracias a los esfuerzos conjuntos del NIST, los investigadores criptográficos y el sector bancario, la transición a la criptografía poscuántica ya está en marcha. Nuestras contraseñas bancarias y nuestros datos financieros permanecerán seguros, siempre y cuando la industria informática complete la migración a los nuevos estándares antes de que los ordenadores cuánticos alcancen la madurez comercial. Mientras tanto, mantener una alta higiene digital personal sigue siendo el escudo más eficaz contra las amenazas informáticas de hoy y de mañana.

Preguntas frecuentes

El Q-Day representa el momento en que los ordenadores cuánticos serán lo suficientemente potentes como para vulnerar los sistemas de seguridad informática actuales. Cuando esta tecnología alcance la madurez comercial, los algoritmos matemáticos que hoy protegen las transacciones financieras podrían ser descifrados en cuestión de minutos. Los bancos ya están trabajando para actualizar sus defensas antes de que este escenario se haga realidad.

Esta estrategia criminal consiste en robar y almacenar actualmente enormes cantidades de datos bancarios cifrados que, por el momento, resultan ilegibles. Los hackers guardan esta información en sus servidores a la espera de tener acceso a un procesador cuántico en el futuro. Tan pronto como la tecnología lo permita, utilizarán la nueva potencia de cálculo para descifrar retroactivamente las antiguas bases de datos y acceder a los ahorros de los usuarios.

Actualmente, las credenciales de acceso a los servicios financieros están protegidas por sistemas criptográficos muy robustos contra ataques tradicionales. Sin embargo, los futuros procesadores cuánticos aprovecharán algoritmos específicos capaces de romper las actuales claves de seguridad asimétricas en tiempos récord. Por este motivo, las entidades de crédito están adoptando progresivamente nuevos estándares matemáticos avanzados para garantizar una protección a largo plazo.

Se trata de nuevos protocolos matemáticos de seguridad diseñados específicamente para resistir la potencia de cálculo de los futuros superordenadores. Estos algoritmos avanzados no requieren hardware especial y pueden ejecutarse en nuestros smartphones u ordenadores normales mediante sencillas actualizaciones de software. Su implementación global permitirá neutralizar las amenazas informáticas de nueva generación y mantener seguras las comunicaciones web.

La principal defensa consiste en mantener una rigurosa higiene digital, activando siempre la verificación en dos pasos para cada servicio financiero. Asimismo, es fundamental actualizar constantemente el sistema operativo y las aplicaciones bancarias para recibir los nuevos protocolos de seguridad poscuánticos. Finalmente, se recomienda utilizar un gestor de credenciales para crear contraseñas largas y complejas para cada plataforma.

¿Todavía tienes dudas sobre Computación cuántica y criptografía: ¿Contraseñas bancarias en riesgo??

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.