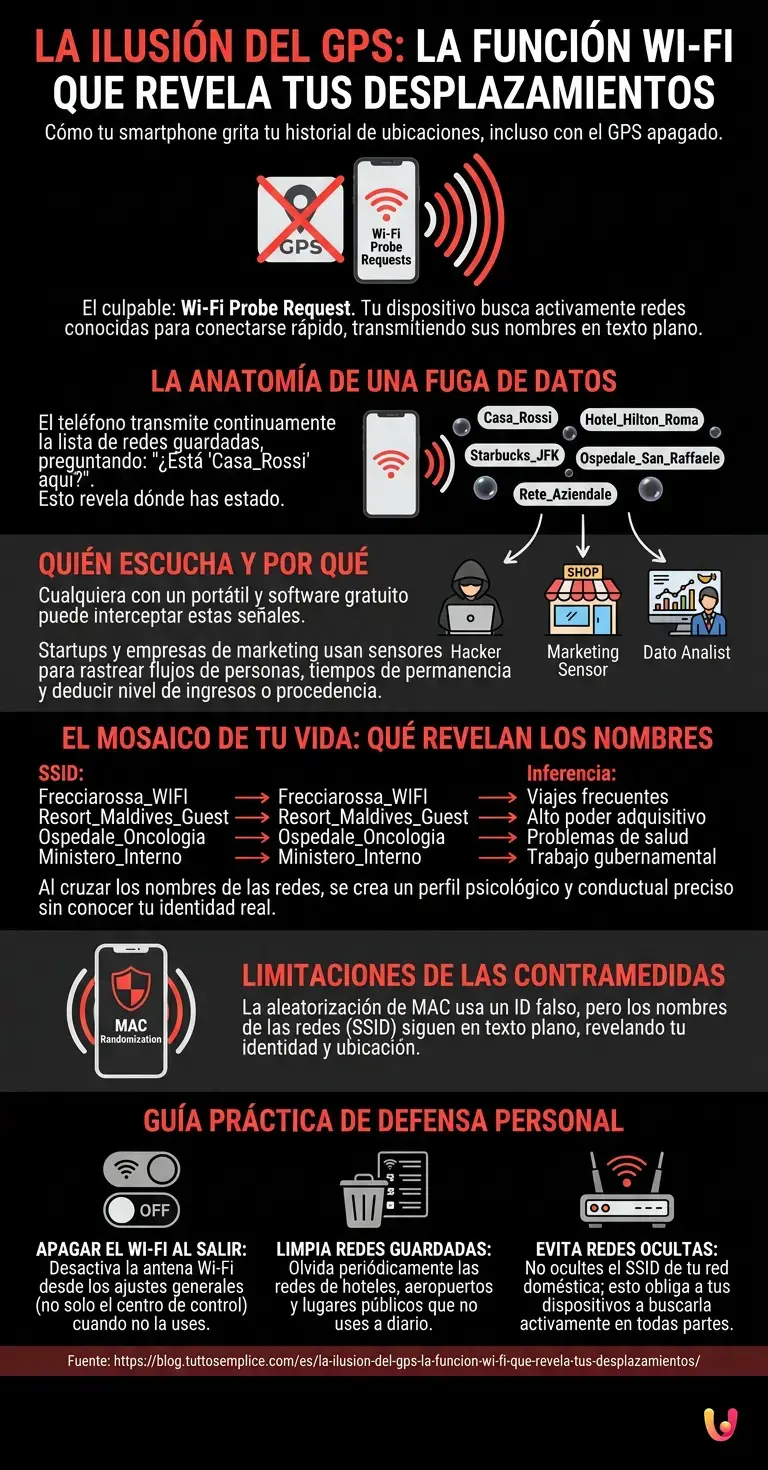

Caminamos por las calles de nuestras ciudades, atravesamos aeropuertos abarrotados y nos sentamos en cafeterías, convencidos de estar inmersos en un reconfortante anonimato. Creemos que, a menos que publiquemos activamente nuestra ubicación en las redes sociales, nuestros desplazamientos siguen siendo un asunto privado. Sin embargo, justo en este momento, el dispositivo que llevamos en el bolsillo está literalmente gritando a los cuatro vientos la historia de nuestros viajes pasados . El culpable de esta silenciosa hemorragia de datos tiene un nombre técnico muy preciso: se llama * Wi-Fi Probe Request* . Este mecanismo, integrado en casi todos los dispositivos modernos, es la señal invisible que revela a los desconocidos tus viajes pasados, tus hábitos y, en algunos casos, incluso tus secretos más íntimos.

La ilusión del anonimato digital

La mayoría de los usuarios cree que, para proteger su privacidad, basta con desactivar la geolocalización GPS o denegar los permisos de rastreo a las distintas aplicaciones. Esta es una de las mayores ilusiones de la era moderna. La tecnología que utilizamos a diario está diseñada para ser, ante todo, cómoda y, solo en un segundo plano, segura. Nuestro teléfono inteligente está programado para facilitarnos la vida: busca conectarse a internet lo más rápido posible tan pronto como entramos en casa, en la oficina o en nuestro bar de confianza. Para ello, no espera pasivamente a que aparezca una red, sino que actúa de manera proactiva. Aquí es donde entra en juego una dinámica fundamental que a menudo pasa desapercibida incluso para los usuarios más atentos a su privacidad.

La anatomía de una señal: cómo funciona la búsqueda de redes

Para comprender a fondo esta vulnerabilidad, debemos preguntarnos: ¿cómo funciona exactamente la conexión inalámbrica de nuestro teléfono? Cuando el Wi-Fi está activo pero no conectado a ninguna red (por ejemplo, mientras caminamos por la calle), el dispositivo utiliza un protocolo de escaneo activo. En la práctica, el teléfono envía continuamente paquetes de datos sin cifrar al aire, denominados precisamente *Wi-Fi Probe Requests*. Estos paquetes contienen una pregunta muy sencilla dirigida al entorno circundante: «¿Se encuentra por casualidad la red “Casa_Rossi” cerca de aquí? ¿Y la red “Hotel_Hilton_Roma”? ¿O tal vez “Starbucks_JFK_Airport”?».

El teléfono recorre la lista completa de las redes a las que nos hemos conectado en el pasado y las llama por su nombre, una por una, decenas de veces por minuto. Esto sucede porque las redes ocultas (aquellas que no transmiten públicamente su nombre) solo pueden ser detectadas si es el dispositivo el que las llama primero. En consecuencia, para garantizar que puedas conectarte al instante a la red oculta de tu oficina, tu teléfono transmite en texto plano la lista de casi todos los lugares en los que has estado y de los cuales has guardado la contraseña.

El cazador de señales: quién escucha y por qué

¿Qué sucede si alguien decide ponerse a escuchar? En el vasto y complejo mundo de la ciberseguridad , interceptar estas señales es una operación trivial. No se necesitan equipos de millones de euros ni competencias de hacker gubernamental. Cualquier estudiante de informática con un ordenador portátil de unos pocos cientos de euros, una tarjeta de red compatible y un software gratuito de «packet sniffing» (como Wireshark) puede sentarse en un banco y capturar todas las Probe Requests emitidas por los teléfonos de los transeúntes en un radio de decenas de metros.

Pero no son solo los malintencionados quienes escuchan. En los últimos años, diversas startups y empresas de marketing han desarrollado sensores comerciales basados exactamente en este principio. Estos sensores se instalan en centros comerciales, calles comerciales o aeropuertos. ¿Su objetivo? Rastrear los flujos de personas. Aunque no conozcan tu nombre y apellidos, al captar la señal única de tu teléfono (la dirección MAC) y las redes que buscas, pueden determinar cuánto tiempo te detienes frente a un escaparate, si eres un cliente habitual y, cruzando los nombres de las redes que busca tu teléfono, pueden incluso deducir tu nivel de ingresos o tu procedencia geográfica.

El mosaico de tu vida: qué revelan los nombres de las redes

Pongamos un ejemplo práctico para comprender la gravedad de la situación. Imaginemos que un analista de seguridad informática intercepta las *Probe Requests* de tu teléfono inteligente mientras esperas el autobús. Tu teléfono transmite la siguiente lista de nombres de redes (SSID): “Frecciarossa_WIFI”, “Resort_Maldives_Guest”, “Ospedale_San_Raffaele_Oncologia”, “Rete_Aziendale_Ministero_Interno” .

Sin haber visto nunca tu rostro ni conocido tu nombre, el desconocido acaba de descubrir que: viajas a menudo en tren de alta velocidad, dispones de la solvencia económica suficiente para permitirte vacaciones en las Maldivas, tú o un ser querido habéis tenido relación con el departamento de oncología de un hospital específico y, probablemente, trabajas para una entidad gubernamental de alto nivel. Al atar estos cabos, una persona malintencionada puede crear un perfil extremadamente preciso de tu vida privada, tus hábitos, tus vulnerabilidades médicas y tu estatus socioeconómico. Se trata de un nivel de perfilado psicológico y conductual que hace que las tradicionales cookies de los sitios web parezcan insignificantes.

Las contramedidas de la industria y la innovación digital

Ante esta flagrante violación de la privacidad estructural, la innovación digital ha intentado poner remedio. Los gigantes tecnológicos, como Apple y Google, han introducido en los últimos años una función denominada “MAC Randomization” (aleatorización de la dirección MAC). En la práctica, cuando el teléfono envía estas solicitudes de búsqueda, utiliza una dirección de identificación falsa y temporal, cambiándola con frecuencia. Esto impide a los comerciantes rastrear tus movimientos físicos de un día para otro utilizando el identificador de hardware del teléfono.

Sin embargo, esta solución solo resuelve la mitad del problema. Aunque el identificador del teléfono esté enmascarado, los nombres de las redes (los SSID) que el teléfono sigue anunciando a viva voz a menudo permanecen en texto plano. Si tu teléfono sigue gritando “Red_Casa_de_Mario_Rossi_Via_Roma_10”, el hecho de que esté utilizando un identificador falso resulta irrelevante: el contenido mismo del mensaje revela tu identidad y tu ubicación. Además, muchos dispositivos antiguos o dispositivos IoT (Internet de las cosas), como relojes inteligentes y tabletas, no implementan correctamente estas defensas, por lo que permanecen completamente expuestos.

Guía práctica de defensa personal

¿Cómo podemos defendernos de esta invisible fuga de datos? La concienciación es el primer paso, pero se necesitan acciones prácticas. Aquí están las reglas de oro para blindar su dispositivo:

1. Apagar el Wi-Fi al salir de casa: Es la solución más sencilla y eficaz. Si no necesitas conectarte a una red inalámbrica, desactiva la antena Wi-Fi desde el menú de ajustes (atención: en los iPhone modernos, desactivarlo desde el centro de control solo lo pone en pausa; es necesario apagarlo desde los Ajustes generales).

2. Limpia las redes guardadas: Periódicamente, entra en la configuración Wi-Fi de tu teléfono y selecciona “Olvidar esta red” para todos aquellos hoteles, aeropuertos, restaurantes y redes públicas a los que te hayas conectado en el pasado y que no utilices a diario. Cuantas menos redes recuerde tu teléfono, menos secretos tendrá que contar por ahí.

3. Evita las redes ocultas: Si configuras la red Wi-Fi de tu hogar, no ocultes el nombre de la red (SSID). Contrariamente a lo que se pensaba en el pasado, ocultar la red no aumenta la seguridad, sino que obliga a tus dispositivos a gritar el nombre de tu red dondequiera que vayas en el mundo para intentar encontrarla.

En Breve (TL;DR)

Aunque desactives el GPS, tu smartphone transmite continuamente los nombres de las redes Wi-Fi a las que te has conectado en el pasado.

Estas señales invisibles, llamadas Probe Request, pueden ser fácilmente interceptadas por hackers o empresas de marketing para rastrear tus movimientos diarios.

Al analizar la lista de tus conexiones pasadas, cualquiera puede reconstruir un perfil increíblemente detallado de tus hábitos, revelando tus secretos más íntimos.

Conclusiones

Vivimos en una época en la que nuestros dispositivos son extensiones de nuestra mente y de nuestra memoria. La señal invisible de las *Wi-Fi Probe Requests* es el ejemplo perfecto de cómo la comodidad tecnológica puede convertirse en un arma de doble filo contra nuestra privacidad. No se trata de caer en la paranoia, sino de desarrollar una sana higiene digital. Comprender los mecanismos invisibles que rigen nuestros teléfonos inteligentes nos devuelve el control sobre nuestros datos. La próxima vez que camines por la calle, recuerda que tu teléfono es un charlatán incansable: de ti depende decidir cuándo es el momento de imponerle el silencio.

Preguntas frecuentes

Se trata de una señal invisible que tu smartphone envía continuamente a su alrededor para buscar redes inalámbricas a las que te has conectado en el pasado. Este mecanismo automático sirve para garantizarte una conexión rápida, pero transmite en texto plano los nombres de todos los lugares que has visitado. En consecuencia, cualquiera que esté a la escucha puede rastrear tus hábitos y tus desplazamientos sin utilizar el GPS.

Muchos usuarios creen que desactivar la geolocalización es suficiente, pero los dispositivos modernos siguen revelando la ubicación mediante la búsqueda de redes inalámbricas. Incluso sin GPS, el teléfono anuncia públicamente las redes guardadas en la memoria, permitiendo a personas malintencionadas o a empresas de marketing deducir tus desplazamientos y crear un perfil de comportamiento detallado.

Cualquier persona con un ordenador portátil y un software gratuito de análisis de redes puede interceptar las señales emitidas por tu teléfono mientras caminas por la calle. Al captar los nombres de las redes que tu dispositivo busca automáticamente, un desconocido puede descubrir qué hospitales, hoteles o empresas frecuentas. Esto permite deducir fácilmente tu estilo de vida, tu nivel de ingresos y tus vulnerabilidades personales.

La aleatorización de la dirección MAC es una función de seguridad introducida por Apple y Google que asigna al teléfono un identificador falso y temporal durante la búsqueda de redes. Sin embargo, esta medida resuelve solo parcialmente el problema de la privacidad. Si el dispositivo sigue transmitiendo abiertamente los nombres específicos de las redes guardadas, el contenido mismo del mensaje revelará, de todos modos, tu identidad y los lugares que frecuentas habitualmente.

Para proteger sus datos, resulta fundamental desactivar por completo la conexión Wi-Fi desde la configuración principal del teléfono al salir de casa. Además, es indispensable eliminar periódicamente las redes públicas guardadas en la memoria utilizando la función para olvidar la red. Por último, se desaconseja encarecidamente configurar redes domésticas ocultas, ya que obligan al dispositivo a transmitir su nombre dondequiera que usted vaya.

¿Todavía tienes dudas sobre La ilusión del GPS: la función Wi-Fi que revela tus desplazamientos?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.