Imaginen la escena: es viernes por la noche, acaban de entrar en su restaurante favorito y se acomodan en la mesa. El ambiente es relajado, la conversación fluye de manera agradable. Como ya es costumbre desde hace varios años, toman su teléfono inteligente, abren la cámara y enfocan ese pequeño laberinto en blanco y negro impreso en un soporte de plástico. En ese preciso instante, mientras el código QR los redirige al menú digital del local, están sentando potencialmente en su mesa a un invitado invisible, silencioso y decididamente indeseado.

Este escenario no es la trama de una novela de espionaje, sino una realidad cotidiana que los expertos en ciberseguridad denominan « el truco del cuadradito ». Un engaño tan sencillo como devastador, que aprovecha uno de nuestros hábitos más arraigados para eludir las defensas digitales. Pero ¿cómo funciona exactamente esta trampa? Y ¿quién es este misterioso invitado que se sienta a la mesa con nosotros?

La anatomía de un hábito: la confianza ciega en la tecnología

Para comprender el alcance de este fenómeno, debemos dar un paso atrás y analizar nuestra relación con la tecnología en los espacios físicos. Cuando navegamos por Internet desde el sofá de casa, estamos (o deberíamos estar) constantemente alerta: desconfiamos de los correos electrónicos de desconocidos, evitamos hacer clic en enlaces sospechosos y verificamos a los remitentes. Sin embargo, cuando nos encontramos en un entorno físico percibido como «seguro» —como un restaurante, un bar o el vestíbulo de un hotel—, nuestras defensas psicológicas se desploman.

El pequeño cuadrado impreso en la mesa se nos presenta como una extensión del propio establecimiento, un objeto físico avalado por el restaurador. Esta confianza incondicional es el verdadero talón de Aquiles que el invitado invisible aprovecha en su beneficio. Nunca nos preguntamos a dónde nos llevará ese código; damos por sentado que el destino es legítimo. Es precisamente en este espacio, en la brecha entre la percepción de seguridad física y la vulnerabilidad digital real, donde se consuma el ataque.

¿Quién es el invitado invisible? El mecanismo del Quishing.

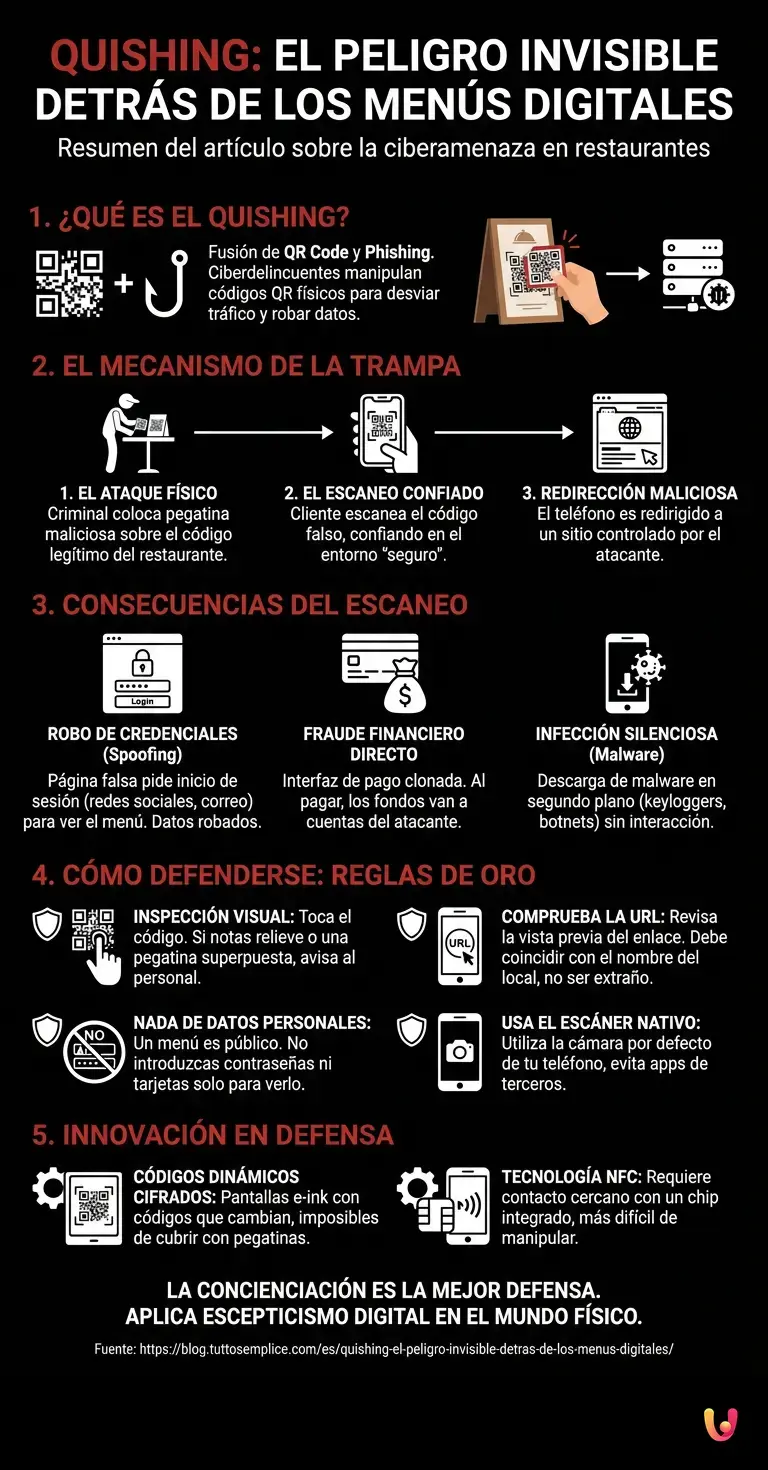

En la jerga técnica de la seguridad informática , esta práctica recibe el nombre de *Quishing* , un acrónimo de *QR Code* y *Phishing*. El invitado invisible no es más que un ciberdelincuente que ha manipulado el punto de acceso físico para desviar su tráfico de datos.

El mecanismo es pasmoso por su sencillez. Un individuo malintencionado entra en el establecimiento como un cliente más. Mientras finge leer la carta o esperar a un amigo, saca una hoja de pegatinas preimpresas. En estas pegatinas figuran códigos maliciosos, gráficamente idénticos a los originales del restaurante. Con un gesto rápido, coloca su pegatina sobre la legítima que se encuentra en la mesa. A partir de ese momento, cualquiera que escanee el código no será redirigido al sitio web del restaurante, sino a un servidor controlado por el atacante.

¿Qué sucede exactamente después del escaneo?

Una vez que la cámara ha decodificado el pequeño cuadrado falsificado, el teléfono inteligente ejecuta la instrucción sin dudar. Es aquí donde el invitado invisible comienza a operar. Las consecuencias de este escaneo pueden variar según la sofisticación del ataque, pero generalmente se dividen en tres escenarios principales.

1. El robo de credenciales (Spoofing)

El navegador de su teléfono se abre en una página web que es una copia exacta del sitio del restaurante. Los colores, los logotipos y las tipografías son idénticos. Sin embargo, para visualizar el menú o utilizar el Wi-Fi gratuito, la página le solicita que inicie sesión rápidamente a través de sus perfiles en redes sociales o introduciendo su correo electrónico y contraseña. En el momento en que pulsa “Enviar”, sus credenciales no desbloquean ningún menú, sino que van directamente a una base de datos en la dark web, listas para ser vendidas o utilizadas para vulnerar sus cuentas personales .

2. El fraude financiero directo

En algunos establecimientos, el sistema digital permite no solo realizar pedidos, sino también pagar la cuenta directamente desde el teléfono inteligente . El atacante clona la interfaz de la pasarela de pago. Ustedes introducen los datos de su tarjeta de crédito convencidos de que están saldando la cuenta de la cena, pero en realidad están autorizando una transferencia de fondos a una cuenta *offshore*. Se darán cuenta del engaño solo cuando el camarero, al final de la velada, les presente nuevamente la cuenta real.

3. La infección silenciosa (Drive-by Download)

Este es el escenario más insidioso. No se le solicita que introduzca ningún dato. La página se carga y muestra un menú (quizás sustraído del sitio web real del restaurante para no despertar sospechas), pero en segundo plano, aprovechando vulnerabilidades sin parches de su navegador móvil , inicia la descarga de un malware. Este software malicioso puede transformar su teléfono en un «zombi» dentro de una botnet, o bien instalar un keylogger capaz de registrar todo lo que escriba en el futuro, incluidas las contraseñas de la banca en línea .

El papel de las startups y la innovación digital en la defensa

Ante esta creciente amenaza, el mercado no se ha quedado de brazos cruzados. La innovación digital está proporcionando nuevas armas para combatir el Quishing. Diversas startups están desarrollando soluciones avanzadas para proteger tanto a los comerciantes como a los consumidores.

Una de las tecnologías emergentes se refiere a los códigos dinámicos cifrados. En lugar de un simple enlace estático, estas nuevas soluciones generan un código que cambia cada pocos segundos, el cual se visualiza en pequeñas pantallas de tinta electrónica (e-ink) integradas en las mesas, haciendo prácticamente imposible el uso de adhesivos físicos. Otras empresas están apostando por la tecnología NFC (Near Field Communication), que requiere un contacto cercano e intencional con un chip integrado en la mesa, lo cual resulta mucho más difícil de manipular que un trozo de papel impreso.

Además, los modernos sistemas operativos para teléfonos inteligentes están integrando escáneres nativos cada vez más inteligentes, capaces de analizar la URL de destino antes de abrirla, comparándola con bases de datos globales de sitios maliciosos y alertando al usuario si el dominio ha sido registrado hace pocos días o presenta anomalías sospechosas.

Cómo defenderse: las reglas de oro para dejar al invitado fuera de la puerta.

A pesar de los esfuerzos de la industria, la primera y más eficaz línea de defensa sigue siendo la concienciación del usuario. No es necesario renunciar a la comodidad de los menús digitales, pero es fundamental aplicar un poco de sano escepticismo digital también en el mundo físico. Aquí tiene algunas reglas prácticas para evitar sorpresas desagradables:

- La inspección visual: Antes de escanear, pase el dedo sobre el código. Si nota un grosor anómalo, un borde levantado o percibe que se trata de una pegatina adherida sobre otro soporte, deténgase y avise al personal del establecimiento.

- Comprueben la URL: Al escanear el código, su teléfono inteligente mostrará una vista previa de la dirección web (URL) antes de abrirla. Léanla detenidamente. Si están en la “Trattoria da Mario”, la URL debería ser algo como trattoriadamario.it , no una cadena incomprensible de letras y números o un dominio extraño como menu-sicuro-login-123.com .

- Nada de datos personales para un menú: un menú es, por definición, un documento público. Si una página les pide registrarse, introducir una contraseña o facilitar los datos de la tarjeta de crédito solo para leer la carta de vinos, cierren el navegador inmediatamente.

- Utilicen el escáner nativo: Eviten descargar aplicaciones de terceros para leer los códigos. A menudo, estas aplicaciones están llenas de publicidad engañosa o, lo que es peor, son en sí mismas vehículos de malware. La cámara predeterminada de su teléfono inteligente es la herramienta más segura y actualizada que pueden utilizar.

En Breve (TL;DR)

El quishing es una estafa informática que aprovecha nuestra confianza en los códigos QR de los menús digitales presentes en los restaurantes.

Los delincuentes colocan adhesivos falsificados sobre los códigos originales para engañar a los clientes y redirigir el tráfico hacia servidores maliciosos.

Escanear un código manipulado puede conllevar el robo de datos personales, fraudes financieros inmediatos o la peligrosa instalación de malware.

Conclusiones

El truco del cuadradito nos recuerda una lección fundamental de la era moderna: la línea divisoria entre el mundo físico y el digital ha desaparecido. Un objeto tangible e inofensivo, como un trozo de papel impreso sobre la mesa de un restaurante, puede transformarse en un portal directo hacia nuestra información más íntima y valiosa.

El invitado invisible cuenta con nuestra distracción, nuestras prisas y nuestra costumbre de confiar ciegamente en los automatismos tecnológicos. Sin embargo, al comprender los mecanismos de estos ataques y mantener un nivel básico de atención, podemos seguir disfrutando de nuestras cenas fuera, dejando a los ciberdelincuentes con las manos vacías. La próxima vez que se sienten en un restaurante, tómense un segundo más antes de escanear ese código: su seguridad digital vale mucho más que el tiempo ahorrado al pedir un aperitivo.

Preguntas frecuentes

El término surge de la unión de las palabras QR Code y Phishing, y designa una peligrosa estafa informática cada vez más extendida. Los delincuentes colocan adhesivos con códigos maliciosos sobre los legítimos que se encuentran en las mesas de los restaurantes para redirigir a las personas hacia sitios web falsos, con el objetivo de robar datos personales o bancarios.

Para detectar una posible estafa, es fundamental pasar el dedo sobre el soporte impreso para verificar la presencia de adhesivos sospechosos pegados sobre la impresión original. Además, siempre se debe revisar atentamente el enlace web que aparece en la vista previa del teléfono inteligente antes de abrirlo, asegurándose de que corresponda al nombre real del establecimiento y no a una secuencia aleatoria de letras.

El escaneo puede conllevar diversos peligros, entre ellos el robo de credenciales de acceso mediante páginas de registro falsas y el fraude financiero si se intenta pagar una cuenta en línea. En el peor de los casos, el teléfono podría descargar silenciosamente software malicioso capaz de registrar sus contraseñas bancarias.

La regla principal consiste en no introducir nunca contraseñas ni datos de tarjetas de crédito si la página sirve únicamente para consultar la carta. Asimismo, se recomienda encarecidamente utilizar exclusivamente la cámara predeterminada del propio teléfono inteligente, evitando aplicaciones externas que podrían contener publicidad engañosa o transmitir virus peligrosos.

Diversas empresas están desarrollando sistemas innovadores, como pequeñas pantallas electrónicas integradas en las mesas, que muestran imágenes dinámicas imposibles de cubrir con simples pegatinas de papel. Otra solución muy prometedora consiste en el uso de sensores de proximidad que requieren un contacto intencional con un chip específico, lo que los hace extremadamente difíciles de manipular.

¿Todavía tienes dudas sobre Quishing: el peligro invisible detrás de los menús digitales?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.