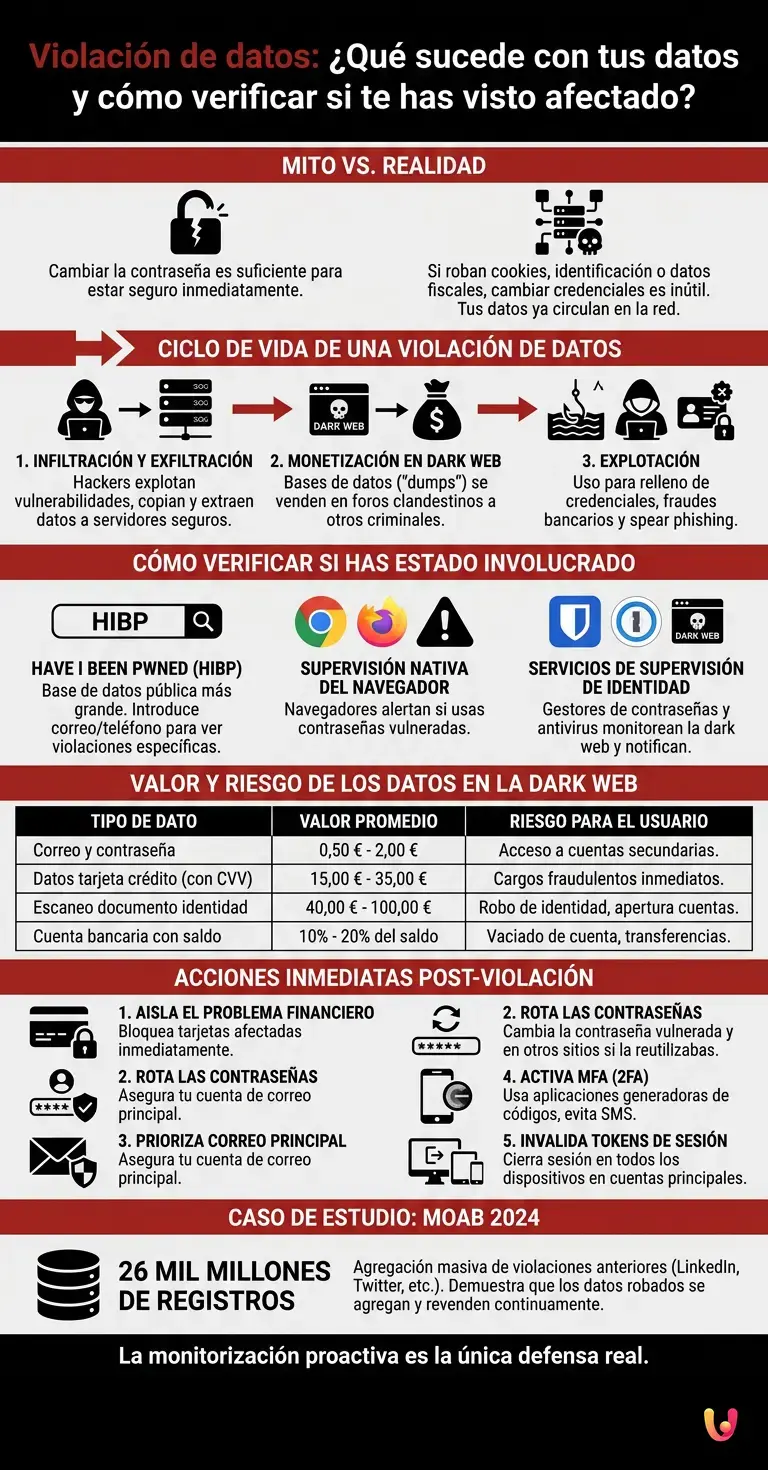

El mito más extendido sobre la ciberseguridad es que, en caso de violación de seguridad, basta con cambiar la contraseña para volver a estar inmediatamente seguro. La realidad es brutalmente diferente y contraintuitiva: si los ciberdelincuentes han extraído tus cookies de sesión, tu código fiscal o los datos de tu documento de identidad, actualizar las credenciales es una acción completamente inútil. Tus datos sensibles ya tienen vida propia en las profundidades de la red. Para defenderse realmente, el primer paso no es el reinicio compulsivo de contraseñas, sino mapear la naturaleza exacta de la información comprometida.

El ciclo de vida de una violación de datos

Para comprender cómo verificar eficazmente una filtración de datos, es esencial conocer el ciclo de vida de la violación: desde la exfiltración inicial de los datos de los servidores de la empresa, pasando por su venta en foros de la dark web, hasta su uso malintencionado para fraudes o robos de identidad.

Cuando una empresa sufre un ciberataque, los datos de los usuarios no se utilizan de inmediato. El proceso sigue una cadena delictiva bien estructurada, que se divide en tres fases principales:

- Infiltración y exfiltración: Los hackers aprovechan vulnerabilidades (como fallos en el software o ataques de ingeniería social) para penetrar en las bases de datos. Los datos se copian y se exfiltran a servidores seguros controlados por los atacantes.

- Monetización en la dark web: Las bases de datos robadas (a menudo llamadas “dumps”) se ponen a la venta en foros clandestinos. Los compradores son otros criminales especializados en fraudes específicos.

- Explotación: Los datos adquiridos se utilizan para ataques de relleno de credenciales (probar las mismas credenciales en miles de sitios), fraudes bancarios o campañas de phishing altamente dirigidas (spear phishing).

Comprender esta latencia temporal es fundamental: desde el momento en que se produce el robo hasta que los datos se hacen públicos o se utilizan, pueden pasar meses. Por eso, la monitorización proactiva es la única defensa real.

Cómo verificar si has estado involucrado

El método más seguro y rápido para verificar si ha habido una filtración de datos es utilizar herramientas fiables y gratuitas como Have I Been Pwned. Introduciendo tu correo electrónico o número de teléfono, el sistema cruza los datos con las bases de datos de violaciones de seguridad que se han hecho públicas.

La verificación de la exposición de datos no debe ser una operación ocasional, sino una rutina de higiene digital. Estas son las herramientas y los métodos más eficaces para averiguar si tus datos han caído en las manos equivocadas:

- Have I Been Pwned (HIBP): Creado por el experto en seguridad Troy Hunt, es la base de datos pública más grande del mundo. Al introducir tu correo electrónico, te mostrará exactamente en qué violaciones específicas te has visto involucrado y qué tipos de datos han sido expuestos.

- Supervisión nativa del navegador: Los navegadores modernos como Google Chrome y Mozilla Firefox integran sistemas de alerta. Si intentas acceder a un sitio con una contraseña que figura en una base de datos vulnerada, el navegador te avisará inmediatamente.

- Servicios de supervisión de identidad: Muchos gestores de contraseñas (como Bitwarden o 1Password) y suites antivirus ofrecen supervisión continua de la dark web, enviando notificaciones automáticas en cuanto tus datos aparecen en una nueva filtración.

Según la documentación oficial del NIST (National Institute of Standards and Technology), el uso de gestores de contraseñas combinado con la verificación periódica de las vulneraciones constituye la base de la seguridad de la identidad digital moderna.

¿Qué datos corren mayor riesgo y cuál es su valor?

Cuando decides verificar una filtración de datos, debes saber que no todos los datos tienen el mismo valor para los delincuentes. Las credenciales bancarias y los documentos de identidad completos son los más críticos y rentables en el mercado negro de la dark web.

Para comprender la magnitud del daño potencial, resulta útil observar la “lista de precios” promedio de los datos robados en los mercados clandestinos. Esto nos ayuda a entender por qué los hackers se enfocan en plataformas específicas.

| Tipo de dato | Valor promedio en la Dark Web | Riesgo para el usuario |

|---|---|---|

| Correo electrónico y contraseña (lista combinada) | 0,50 € – 2,00 € | Acceso no autorizado a cuentas secundarias. |

| Datos de la tarjeta de crédito (con CVV) | 15,00 € – 35,00 € | Cargos fraudulentos inmediatos. |

| Escaneo de documento de identidad | 40,00 € – 100,00 € | Robo de identidad , apertura de cuentas corrientes a nombre propio. |

| Cuenta bancaria con saldo | 10% – 20% del saldo | Vaciado de la cuenta, transferencias no autorizadas. |

Como se desprende de la tabla, la vulneración de un simple correo electrónico genera un riesgo manejable, pero la pérdida de documentos de identidad abre la puerta a consecuencias legales y financieras devastadoras que requieren denuncias formales ante las autoridades.

Acciones Inmediatas Post-Violación

Tras completar la operación para verificar la violación de datos y descubrir una exposición real, las acciones inmediatas incluyen el bloqueo de las tarjetas, la activación de la autenticación de dos factores (2FA) y el cambio de las contraseñas comprometidas.

El pánico es el peor enemigo en caso de violación. Siga este procedimiento de contención de daños en orden de prioridad:

- Aísla el problema financiero: Si la violación de seguridad afecta a una tienda online o a un banco, bloquea inmediatamente las tarjetas de crédito guardadas en ese portal a través de la aplicación de tu banco.

- Rota las contraseñas: Cambia la contraseña del servicio vulnerado. Atención: si usabas la misma contraseña en otros sitios (práctica absolutamente desaconsejable), debes cambiarla en todos ellos. Prioriza la cuenta de correo electrónico principal: si la comprometen, los hackers pueden restablecer todas las demás contraseñas.

- Activa la MFA (autenticación multifactor): Habilita la autenticación de dos factores siempre que sea posible, prefiriendo las aplicaciones generadoras de códigos (como Google Authenticator o Authy) a los SMS tradicionales, vulnerables a los ataques de SIM Swapping.

- Invalida los tokens de sesión: En la configuración de seguridad de tus cuentas principales (Google, Meta , Microsoft), busca la opción “Cerrar sesión en todos los dispositivos”. Esto invalidará las cookies de sesión robadas.

Caso de estudio: El MOAB (Madre de todas las brechas) de 2024

A principios de 2024, investigadores de seguridad descubrieron una base de datos abierta que contenía la friolera de 26 mil millones de registros expuestos. No se trató de un único ataque, sino de una monstruosa agregación de violaciones de seguridad anteriores (entre ellas, LinkedIn, Twitter, Tencent y Adobe). Este evento demostró que los datos robados nunca desaparecen: se agregan, enriquecen y revenden continuamente. Millones de usuarios que creían estar seguros se encontraron vulnerables a ataques de relleno de credenciales cruzados, poniendo de manifiesto la ineficacia de las antiguas contraseñas estáticas .

Conclusiones

La seguridad informática absoluta no existe. En la era digital, la pregunta no es si tus datos se verán involucrados en una violación de seguridad, sino cuándo ocurrirá. Aprender a verificar las violaciones de datos de forma metódica y saber exactamente cómo reaccionar marca la diferencia entre una pequeña molestia digital y un desastre financiero.

Abandona la idea de que una contraseña compleja basta para ser invulnerable. Adopta un gestor de contraseñas para generar credenciales únicas para cada servicio, activa siempre la autenticación de dos factores y configura alertas automáticas para monitorizar tu identidad digital. La proactividad es el único escudo real contra la industria criminal de datos.

Preguntas frecuentes

El método más rápido y eficaz es utilizar herramientas gratuitas y seguras como Have I Been Pwned. Al introducir tu dirección de correo electrónico o número de teléfono, el sistema te mostrará en qué violaciones de datos te has visto involucrado. Además, puedes aprovechar los sistemas de alerta integrados en los navegadores modernos o los servicios de monitorización ofrecidos por los gestores de contraseñas para recibir notificaciones en tiempo real.

La primera medida fundamental es aislar el problema bloqueando cualquier tarjeta de crédito vinculada al servicio comprometido. A continuación, debes cambiar la contraseña vulnerada y asegurarte de modificarla también en otros sitios si la reutilizabas. Es crucial proteger tu cuenta de correo electrónico principal, activar la autenticación de dos factores mediante aplicaciones específicas y cerrar la sesión en todos los dispositivos para invalidar las sesiones activas.

Actualizar las credenciales resulta inútil si los ciberdelincuentes han robado información sensible que no depende de una contraseña, como el número de identificación fiscal, los documentos de identidad o las cookies de sesión. Estos datos personales siguen circulando y pueden venderse en la dark web para cometer fraudes o robos de identidad. Por este motivo, es esencial determinar con exactitud qué información ha sido expuesta.

Tras la exfiltración de los servidores corporativos, la información suele ponerse a la venta en foros clandestinos de la dark web. Los compradores utilizan luego estas bases de datos para lanzar ataques de phishing dirigidos, probar las credenciales en miles de otros sitios o cometer fraudes bancarios. El proceso puede llevar meses, por lo que la monitorización proactiva de la propia identidad digital es la mejor defensa.

La información más crítica y rentable en el mercado negro son las credenciales bancarias y las copias escaneadas de documentos de identidad completos. Mientras que la vulneración de una simple dirección de correo electrónico conlleva riesgos manejables, el robo de un documento abre la puerta a graves consecuencias legales y financieras, como la apertura no autorizada de cuentas corrientes, lo que a menudo requiere denuncias formales ante las autoridades competentes.

¿Todavía tienes dudas sobre Violación de datos: ¿Qué sucede con tus datos y cómo verificar si te has visto afectado??

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.