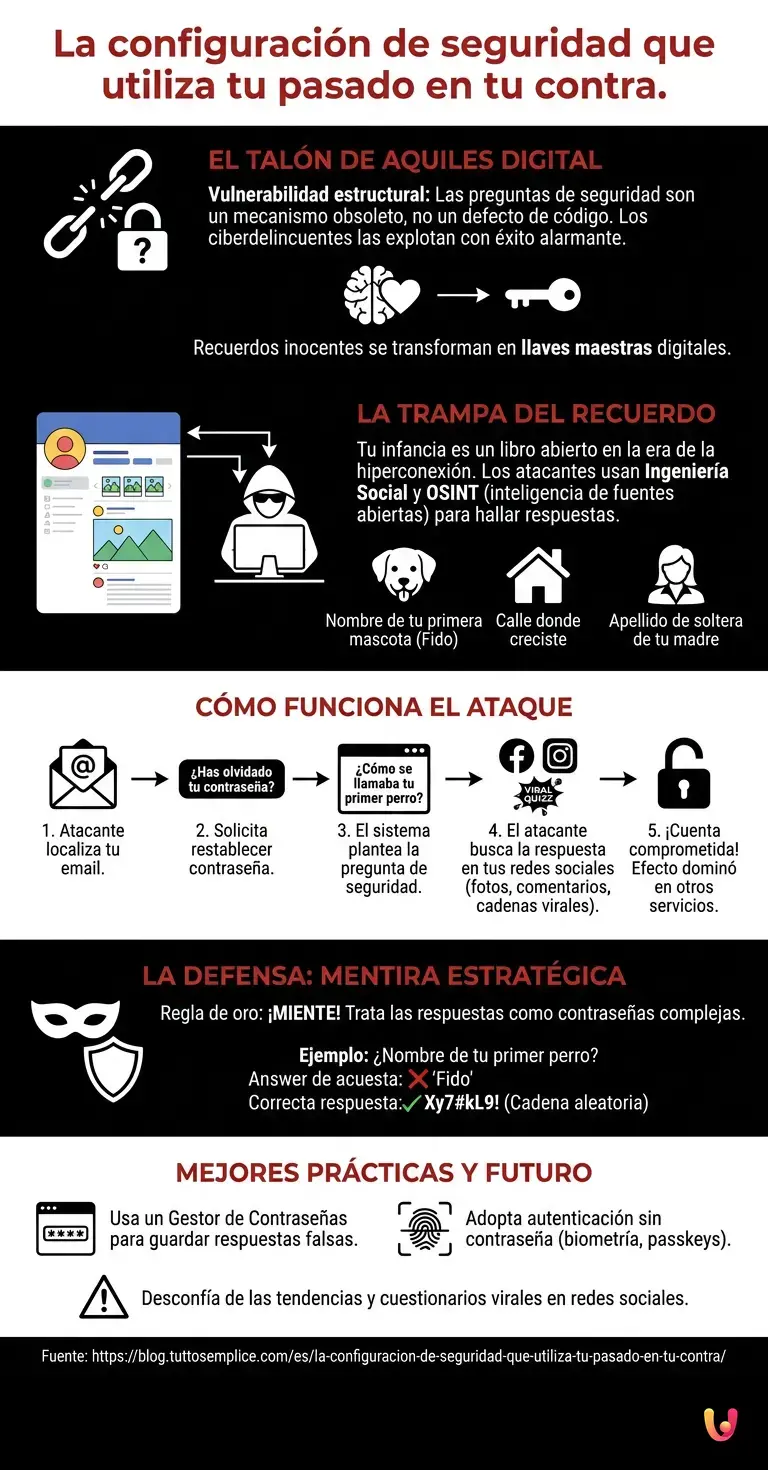

En el vasto y complejo panorama de la tecnología actual, invertimos inmensos recursos para proteger nuestras vidas digitales. Utilizamos contraseñas alfanuméricas complejas , activamos la autenticación de dos factores y confiamos en sistemas de reconocimiento biométrico de última generación. Sin embargo, existe una vulnerabilidad estructural, un verdadero talón de Aquiles que los ciberdelincuentes explotan a diario con un índice de éxito alarmante. Esta vulnerabilidad no reside en un defecto del código fuente, sino en un mecanismo obsoleto que todos hemos utilizado al menos una vez: las preguntas de seguridad . Es precisamente a través de este sistema, ideado originalmente para ayudarnos, que un inocente recuerdo de la infancia se transforma en la llave maestra digital perfecta para los estafadores.

La ilusión de la memoria compartida y el factor humano

Para comprender cómo un recuerdo puede transformarse en un arma, debemos analizar el motivo por el cual los proveedores de servicios digitales, desde los bancos hasta las plataformas de correo electrónico , han implementado este sistema. La mente humana es notoriamente ineficaz para memorizar cadenas aleatorias de caracteres, pero es extraordinariamente hábil para conservar anclajes emocionales vinculados a su propio pasado. Cuando olvidamos una contraseña, el sistema necesita verificar nuestra identidad a través de una información que, en teoría, solo nosotros deberíamos conocer.

Aquí es donde entra en juego la trampa. Las plataformas nos piden que introduzcamos detalles íntimos, pero fáciles de recordar: «¿Cuál era el nombre de tu primera mascota?» , «¿En qué ciudad se conocieron tus padres?» , «¿Cómo se llamaba tu maestra de primaria?» . Durante décadas, hemos considerado esta información como secretos inexpugnables. Sin embargo, en la era de la hiperconexión, nuestra infancia ya no es un cajón bajo llave, sino un libro abierto que puede consultar cualquiera que sepa dónde buscar.

Cómo funciona la trampa del passepartout digital

El mecanismo que utilizan los estafadores es tan sencillo como devastador. No necesitan superordenadores para descifrar tus contraseñas; recurren a la ingeniería social y a la OSINT (Open Source Intelligence), es decir, a la recopilación de información de fuentes públicas. El recuerdo de la infancia más codiciado y explotado con diferencia es el nombre de la primera mascota, seguido muy de cerca por el apellido de soltera de la madre y la calle donde uno creció.

Imaginemos un escenario típico. Un ciberdelincuente localiza tu dirección de correo electrónico. Intenta acceder y, obviamente, fracasa. Entonces hace clic en “¿Has olvidado tu contraseña?”. El sistema, para permitir el restablecimiento de las credenciales, plantea la fatídica pregunta: “¿Cómo se llamaba tu primer perro?” . Llegados a este punto, el hacker no tiene más que abrir tus perfiles en redes sociales. Puede que nunca hayas escrito explícitamente “Mi primer perro se llamaba Fido y lo usaba como respuesta de seguridad”, pero es posible que hayas participado en una de esas cadenas virales de Facebook o Instagram que piden compartir fotos del pasado. O bien, podrías haber publicado un mensaje nostálgico con motivo del Día Mundial del Perro: “Todavía te echo de menos, pequeño Fido, compañero de mi infancia”. En ese preciso instante, le has entregado las llaves de tu caja fuerte digital a un desconocido.

El papel de las redes sociales y la extracción de datos

La ciberseguridad moderna choca a diario con nuestra propensión a compartir información. Los estafadores crean ex profeso cuestionarios aparentemente inofensivos en las redes sociales. ¿Conocen esas publicaciones que dicen: “Tu nombre de elfo se compone del nombre de tu primera mascota y de la calle donde naciste. ¡Escríbelo en los comentarios!” ? No se trata de juegos inocentes, sino de verdaderas redes de arrastre lanzadas al mar de la web para recopilar las respuestas a las preguntas de seguridad más comunes.

Una vez obtenido este dato, el atacante tiene el control total. Al responder correctamente a la pregunta, puede restablecer la contraseña principal. Y dado que la dirección de correo electrónico suele ser el eje de nuestra identidad digital, desde allí puede solicitar el restablecimiento de las contraseñas de la cuenta bancaria, los perfiles en redes sociales, las cuentas de comercio electrónico y los portales institucionales. Es un efecto dominó imparable, desencadenado por un único y tierno recuerdo de la infancia.

La evolución de la seguridad informática y las startups

Afortunadamente, el sector de la seguridad informática está tomando conciencia de esta grave falla sistémica. En los últimos años, numerosas startups están liderando una importante innovación digital , proponiendo modelos de autenticación “passwordless” (sin contraseña). Estos sistemas se basan en tokens físicos, biometría avanzada o claves criptográficas (Passkeys) almacenadas directamente en los dispositivos de los usuarios, eliminando por completo la necesidad de recordar contraseñas o, lo que es peor, de responder a preguntas basadas en datos personales.

Sin embargo, la transición es lenta. Muchas instituciones financieras y servicios heredados todavía utilizan infraestructuras obsoletas que emplean preguntas de seguridad como método de recuperación de emergencia. Hasta que todo el ecosistema digital haya abandonado esta práctica, la responsabilidad de la protección recae enteramente en el usuario final.

Cómo defenderse: la regla de la mentira estratégica

¿Qué sucede si un servicio nos obliga a configurar una pregunta de seguridad? La respuesta de los expertos es unánime: hay que mentir. La regla de oro para neutralizar este vector de ataque es tratar las respuestas a las preguntas de seguridad exactamente como si fueran contraseñas complejas.

Si el sistema pregunta “¿Cuál es el nombre de tu primera mascota?” , la respuesta nunca debería ser “Fido” o “Rex”. Debería ser una cadena aleatoria como “Xy7#kL9!” o una frase completamente descontextualizada como “FrigoriferoBlu1984”. Obviamente, la mente humana no puede recordar estas respuestas ficticias para decenas de sitios diferentes. Es aquí donde resulta indispensable el uso de un gestor de contraseñas, un software cifrado en el que almacenar no solo las contraseñas, sino también las respuestas (falsas) a las preguntas de seguridad.

Además, es fundamental desarrollar una sana desconfianza hacia las tendencias en las redes sociales. Antes de participar en un cuestionario viral o de compartir un recuerdo de la infancia, pregúntense siempre: «¿Podría utilizarse esta información para verificar mi identidad en otro lugar?» . Si la respuesta es sí, ese recuerdo debe permanecer fuera de línea.

En Breve (TL;DR)

Las preguntas de seguridad tradicionales representan una grave vulnerabilidad informática, permitiendo a los estafadores eludir fácilmente las protecciones de nuestras cuentas digitales.

Los ciberdelincuentes analizan las redes sociales y aprovechan falsos cuestionarios virales para extraer recuerdos personales, utilizándolos para restablecer tus contraseñas.

Para contrarrestar esta amenaza, las startups de seguridad están desarrollando innovadores sistemas de autenticación sin contraseña basados en biometría y claves criptográficas.

Conclusiones

La paradoja de nuestra época es que los detalles más íntimos y afectuosos de nuestro pasado se han convertido en las armas más afiladas en manos de los ciberdelincuentes. El recuerdo de la primera mascota, el nombre de la escuela primaria o la ciudad natal de los abuelos ya no son simples fragmentos de nostalgia, sino verdaderos datos sensibles. Comprender que los estafadores utilizan nuestra memoria emocional como una llave maestra digital es el primer paso para retomar el control de nuestra privacidad. Adoptar las nuevas tecnologías de autenticación y poner en práctica la “mentira estratégica” no es un acto de paranoia, sino una evolución necesaria de nuestro instinto de supervivencia en el mundo digital.

Preguntas frecuentes

Las preguntas de seguridad representan una grave vulnerabilidad, ya que se basan en información personal que hoy en día es fácilmente accesible en línea para cualquiera. De hecho, los ciberdelincuentes pueden aprovechar los datos compartidos públicamente en las redes sociales para adivinar las respuestas correctas y obtener acceso no autorizado a los perfiles personales, eludiendo las contraseñas tradicionales.

Los estafadores utilizan técnicas de ingeniería social y la recopilación dirigida de información de fuentes públicas para obtener estos datos sensibles. Con frecuencia, crean falsos tests de personalidad o cadenas virales en las redes sociales que inducen a las personas a revelar, de manera inconsciente, detalles íntimos que luego se utilizan para robar sus credenciales.

La mentira estratégica consiste en escribir respuestas completamente falsas y aleatorias cuando un servicio web obliga a establecer una pregunta de seguridad para la recuperación del perfil. En lugar de utilizar el nombre real de la madre o de la ciudad natal, se introduce una secuencia alfanumérica compleja, tratándola exactamente como si fuera una contraseña inexpugnable.

Para gestionar de forma segura las respuestas ficticias a las preguntas de seguridad, resulta absolutamente fundamental utilizar un gestor de contraseñas profesional y fiable. De hecho, estos programas cifrados permiten almacenar en un único lugar protegido tanto las credenciales de acceso principales como las cadenas aleatorias generadas específicamente para engañar a los atacantes.

El sector de la seguridad informática está adoptando progresivamente sistemas de autenticación sin contraseña que resultan mucho más fiables en comparación con los métodos tradicionales. Las soluciones modernas incluyen el reconocimiento biométrico mediante huella dactilar o rostro, así como el uso de claves criptográficas almacenadas directamente en los dispositivos para eliminar cualquier riesgo de raíz.

¿Todavía tienes dudas sobre La configuración de seguridad que utiliza tu pasado en tu contra.?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.