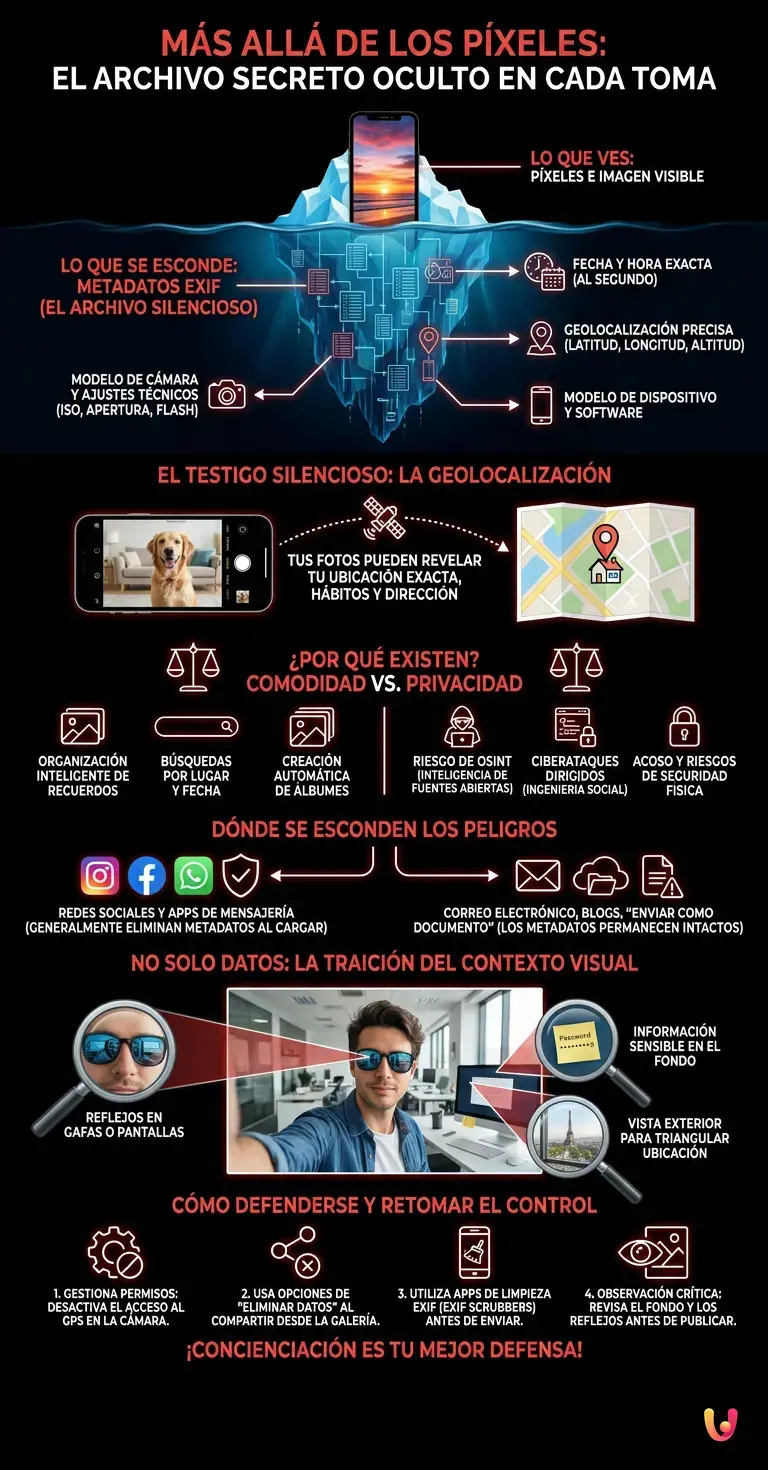

Vivimos en la era de la imagen compulsiva. Cada día, miles de millones de fotografías se toman, se filtran y se comparten en tiempo real en las redes sociales o a través de aplicaciones de mensajería. Capturamos un atardecer, el elaborado plato de un restaurante con estrellas Michelin, la sonrisa de un hijo en el parque o un simple selfi frente al espejo antes de salir de casa. Sin embargo, en este frenesí visual, ignoramos casi sistemáticamente un detalle crucial: la imagen que vemos en la pantalla es solo la punta del iceberg. Bajo la superficie de los píxeles de colores se esconde un archivo silencioso y sumamente preciso, conocido como metadatos EXIF . Esta es la entidad principal, el verdadero secreto del encuadre, la información invisible que, sin darte cuenta, empaquetas y regalas al mundo con cada disparo.

La anatomía de una toma: más allá de los píxeles

Para comprender a fondo la naturaleza de este fenómeno, debemos dar un paso atrás y analizar cómo funciona la fotografía digital moderna. Cuando pulsamos el botón de disparo en nuestro teléfono inteligente o en nuestra cámara digital, el sensor no se limita a registrar la luz y los colores. El procesador de imagen, guiado por complejos algoritmos, elabora instantáneamente una especie de “documento de identidad” del archivo. Este estándar, denominado Exchangeable Image File Format (conocido como EXIF), fue creado para incorporar datos técnicos directamente dentro del archivo de imagen (habitualmente JPEG o TIFF).

Inicialmente, los metadatos tenían fines puramente técnicos y profesionales. Registraban el modelo de la cámara, el tiempo de exposición, la apertura del diafragma, la sensibilidad ISO y el uso o no del flash. Eran, y siguen siendo, información valiosa para los fotógrafos que desean estudiar a posteriori los ajustes utilizados para obtener un resultado determinado. Sin embargo, con la llegada de los teléfonos inteligentes y la convergencia de la tecnología móvil, este conjunto de datos se ha enriquecido desmesuradamente, transformándose en un verdadero rastreador personal.

El testigo silencioso: la geolocalización

El elemento más crítico y potencialmente invasivo de los metadatos modernos es, sin duda, el geoetiquetado. Nuestros teléfonos están equipados con chips GPS extremadamente precisos, capaces de triangular nuestra posición con un margen de error de muy pocos metros. Si la configuración de ubicación de la cámara está activa (y a menudo lo está por defecto), cada foto que tomamos queda marcada con las coordenadas exactas de latitud, longitud e incluso altitud.

Imagina que le haces una foto a tu nuevo cachorro en el salón de tu casa y la envías como archivo original a un foro de aficionados o por correo electrónico. Cualquiera que descargue esa imagen y consulte sus propiedades (una operación que requiere dos clics en cualquier ordenador) no verá solo un perro adorable. Verá la dirección exacta de tu casa, la planta en la que te encuentras, la fecha y la hora exacta —al segundo— en la que estabas en esa habitación, y el modelo exacto de teléfono que tienes. Acabas de facilitar, de forma totalmente invisible, un dossier completo sobre tus hábitos y tu ubicación.

¿Por qué los dispositivos registran todo esto?

Surge una pregunta inevitable: ¿por qué los fabricantes de hardware y software implementan funciones que parecen socavar tan profundamente nuestra privacidad? La respuesta reside en la comodidad y en la experiencia de usuario, los verdaderos motores de la innovación digital . Los metadatos permiten a las galerías fotográficas de nuestros teléfonos organizar los recuerdos de manera inteligente. Es gracias a esta información invisible que puedes buscar “Roma 2022” o “Playa” en la barra de búsqueda de tu smartphone y ver aparecer mágicamente todas las fotos pertinentes.

Los sistemas operativos utilizan el aprendizaje automático combinado con los datos EXIF para crear esos emotivos vídeos de recuerdo automáticos, agrupando las fotos tomadas en el mismo lugar y en el mismo periodo. La tecnología, en sí misma, no es malintencionada; está diseñada para facilitarnos la vida, creando un ecosistema fluido donde nuestros recuerdos están siempre ordenados y accesibles. El problema surge cuando esta comodidad choca con la difusión indiscriminada hacia el exterior.

El lado oscuro de compartir: los riesgos para la privacidad

En el vasto mundo de la ciberseguridad , el análisis de metadatos se considera una de las técnicas fundamentales de la OSINT ( Open Source Intelligence ), es decir, la recopilación de información a través de fuentes abiertas y públicas. Lo que para el usuario promedio es una simple fotografía, para un analista o, peor aún, para un atacante, es una mina de oro.

Muchos creen estar a salvo porque comparten sus fotos en las redes sociales más populares. En parte, esto es cierto: plataformas como Instagram, Facebook o X (antes Twitter), así como las aplicaciones de mensajería como WhatsApp o Telegram (cuando se envían imágenes comprimidas), eliminan automáticamente los metadatos EXIF durante el proceso de carga, precisamente para proteger la privacidad de los usuarios y reducir el peso de los archivos en sus servidores. Sin embargo, los peligros se esconden en otra parte.

Si envías una foto por correo electrónico , si la subes a un blog personal, si la compartes en plataformas de alojamiento de archivos o si la envías a través de aplicaciones de mensajería seleccionando la opción “enviar como documento” (a menudo utilizada para no perder calidad de imagen), los metadatos permanecen intactos. En el ámbito empresarial, la seguridad informática se ve constantemente amenazada por empleados que, de buena fe, comparten fotos de ferias, oficinas o prototipos, adjuntando involuntariamente datos sensibles sobre ubicaciones de la empresa u horarios de trabajo.

Cómo los ciberdelincuentes aprovechan lo invisible

Las implicaciones prácticas de esta fuga de datos invisible pueden resultar inquietantes. Los ciberdelincuentes utilizan los metadatos para orquestar ataques de ingeniería social altamente dirigidos. Saber que una persona frecuenta regularmente un determinado bar todos los martes por la mañana (información deducida de una serie de fotos subidas a un blog personal) permite a un atacante crear correos electrónicos de *phishing* extremadamente creíbles, tal vez haciéndose pasar por el encargado de dicho establecimiento.

Aún más grave es el riesgo vinculado al acoso y a la seguridad física. Existen casos documentados en los que celebridades o personas comunes han sido localizadas por individuos malintencionados que simplemente extrajeron las coordenadas GPS de fotos publicadas en sitios web que no realizaban el *stripping * (la eliminación) de los datos EXIF. No es casualidad que muchas *startups* del sector de la defensa digital estén desarrollando *software* cada vez más sofisticado para las empresas, capaz de escanear y depurar automáticamente cualquier archivo multimedia que salga de la red corporativa, previniendo así fugas de datos accidentales.

No solo datos técnicos: la traición del contexto visual

El secreto del encuadre, sin embargo, no se limita únicamente a los datos digitales incorporados en el archivo. Existe otra forma de información invisible, o mejor dicho, visible pero a menudo ignorada: el contexto físico. Las cámaras modernas han alcanzado resoluciones asombrosas. Sensores de 48, 100 o incluso 200 megapíxeles capturan detalles que el ojo humano, en el momento de la toma, no percibe en absoluto.

Los expertos en seguridad analizan regularmente los reflejos. Un selfi tomado con gafas de sol de espejo puede revelar exactamente quién está frente a ti, la arquitectura de la habitación o incluso el contenido de la pantalla del ordenador que estás mirando. El reflejo en las pupilas, en fotografías de altísima resolución, se ha utilizado en investigaciones forenses para identificar lugares o personas presentes en la habitación.

Además, están los detalles del fondo: un post-it pegado al monitor con una contraseña, un sobre de correo sobre la mesa con la dirección de casa perfectamente legible, la tarjeta de identificación de la empresa colgada al cuello o la vista desde la ventana que permite triangular con exactitud el piso y el ángulo del edificio en el que uno se encuentra. Cuando encuadramos al sujeto principal, nuestro cerebro descarta el ruido de fondo, pero el objetivo de la cámara es implacablemente objetivo: lo registra todo con la misma nitidez.

Cómo defenderse y retomar el control

La concienciación es la primera y más eficaz línea de defensa. Saber que cada foto es un posible contenedor de datos sensibles cambia radicalmente nuestro enfoque de la fotografía digital. Afortunadamente, retomar el control de nuestra privacidad es una operación relativamente sencilla que requiere solo unas pocas precauciones.

El primer paso consiste en gestionar los permisos de ubicación. Tanto en iOS como en Android, es posible acceder a la configuración de privacidad y revocar a la aplicación de Cámara el permiso para acceder al GPS. Esto impedirá desde la raíz la creación de geoetiquetas, manteniendo intactos los demás datos técnicos (como la fecha y la hora). Si se desea conservar la comodidad de tener las fotos geolocalizadas para uso personal, es fundamental aprender a eliminar los datos antes de compartirlas.

Los sistemas operativos móviles modernos ofrecen opciones integradas para hacerlo. Al compartir una foto desde la galería, a menudo aparece un botón de “Opciones” que permite excluir los datos de ubicación y el resto de los metadatos antes del envío. Asimismo, existen decenas de aplicaciones gratuitas y de código abierto dedicadas exclusivamente a la visualización y eliminación de datos EXIF (los denominados *EXIF scrubbers* o * metadata removers *).

En lo que respecta a la información visual de contexto, la regla de oro es la observación crítica. Antes de enviar una foto, especialmente si ha sido tomada en un entorno privado o laboral, es recomendable hacer zoom en los detalles del fondo. Pregúntate siempre: «¿Hay algo en este encuadre que no quisiera que un desconocido viera?».

En Breve (TL;DR)

Cada fotografía digital oculta bajo los píxeles los metadatos EXIF, un archivo invisible que registra detalles técnicos e información personal valiosa.

Nuestros teléfonos inteligentes registran coordenadas GPS y detalles técnicos para organizar los recuerdos, transformando cada fotografía en un rastreador personal extremadamente preciso.

Compartir los archivos originales nos expone a graves riesgos para la privacidad, entregando a cualquiera un dossier completo sobre nuestras ubicaciones y hábitos cotidianos.

Conclusiones

La fotografía digital ha democratizado el arte de capturar recuerdos, transformando a cada uno de nosotros en un cronista visual de su propia existencia. Sin embargo, esta facilidad de uso ha traído consigo una peligrosa ingenuidad tecnológica. El secreto del encuadre reside precisamente en esta dualidad: la imagen que admiramos es solo la interfaz estética de una base de datos mucho más profunda y reveladora.

Comprender la existencia y el funcionamiento de los metadatos EXIF, así como la importancia del contexto visual, no significa tener que dejar de tomar fotografías o de compartir los momentos felices. Significa, más bien, evolucionar de usuarios pasivos a ciudadanos digitales conscientes. En una época en la que nuestros datos personales son la moneda más valiosa del mercado global, aprender a filtrar la información invisible que cedemos con cada fotografía es un acto fundamental de autodefensa y de protección de nuestra propia identidad.

Preguntas frecuentes

Estos datos constituyen una auténtica ficha de identificación del archivo de imagen. Se trata de información oculta registrada automáticamente por el teléfono o la cámara en el momento de la captura. Incluyen detalles técnicos como el modelo del dispositivo, la fecha, el momento exacto y las coordenadas GPS del lugar donde te encontrabas.

Enviar un archivo de imagen original por correo electrónico o como un documento sin comprimir expone tus datos personales a cualquiera que reciba el archivo. Un atacante puede extraer fácilmente las coordenadas geográficas y tus hábitos, utilizando esta información para llevar a cabo ataques informáticos dirigidos o para rastrear tus desplazamientos físicos.

Las principales plataformas de redes sociales y aplicaciones de mensajería eliminan automáticamente esta información durante la carga para proteger a los usuarios y aligerar los servidores. Sin embargo, el riesgo sigue siendo elevado si decides enviar las imágenes por correo electrónico, blogs personales o servicios de almacenamiento sin haberlas depurado previamente.

El método más eficaz consiste en desactivar los permisos de ubicación de la cámara directamente desde la configuración de tu smartphone. Como alternativa, puedes utilizar las opciones integradas en los sistemas operativos móviles o descargar aplicaciones específicas para eliminar toda la información sensible antes de proceder a compartirla.

Además de los datos digitales invisibles, los sensores de altísima resolución capturan detalles físicos que a menudo pasan desapercibidos para nuestro cerebro. Los reflejos en las gafas de sol, las notas con contraseñas pegadas al monitor o las vistas desde la ventana pueden revelar tu ubicación exacta o información empresarial confidencial a cualquiera que analice la imagen.

¿Todavía tienes dudas sobre Más allá de los píxeles: el archivo secreto oculto en cada toma.?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.