Todos hemos sentido alguna vez ese escalofrío helado recorriendo la espalda: el icono de la batería del smartphone que se vuelve inexorablemente rojo, el porcentaje que cae por debajo del crítico 10%, justo cuando estamos en un largo viaje en tren, esperando un vuelo intercontinental en el aeropuerto o sentados en una sala de espera. En esos momentos de ansiedad por la desconexión, la salvación suele aparecer en forma de una cómoda y atractiva toma USB incrustada en el asiento de enfrente o en una columna pública. Conectamos nuestro cable, suspiramos aliviados al ver activarse el símbolo de carga y volvemos a navegar por nuestras redes o a trabajar. Sin embargo, en ese preciso e aparentemente inocuo instante, podríamos ser víctimas de una amenaza silenciosa y sofisticada conocida por los expertos como Juice Jacking . Este fenómeno representa el verdadero e invisible peaje que pagamos por nuestra insaciable sed de energía en movilidad. Pero, ¿por qué un gesto tan cotidiano y trivial esconde un riesgo tan elevado para nuestra privacidad?

La psicología de la batería descargada y el cebo perfecto

Para comprender a fondo la naturaleza de esta trampa, primero debemos analizar el contexto humano. Vivimos en una época en la que nuestro teléfono inteligente ya no es un simple teléfono, sino una extensión de nuestra identidad, el guardián de nuestras cuentas bancarias , de nuestras comunicaciones laborales y de nuestros recuerdos más íntimos. El miedo a desconectarnos, definido clínicamente como nomofobia (no-mobile-phone phobia), nos lleva a bajar drásticamente nuestras defensas racionales. Cuando la batería se agota, nuestra necesidad primordial se convierte en restablecer la energía a cualquier costo. Los malintencionados conocen perfectamente esta vulnerabilidad psicológica. Un puerto USB público, estratégicamente ubicado en un lugar con alto tráfico de viajeros cansados y estresados, representa el cebo perfecto. No requiere interacciones complejas, no requiere hacer clic en enlaces sospechosos: aprovecha una necesidad física de nuestro dispositivo, transformando una infraestructura de servicio en un potencial caballo de Troya.

La anatomía de un cable: la doble vía de la tecnología

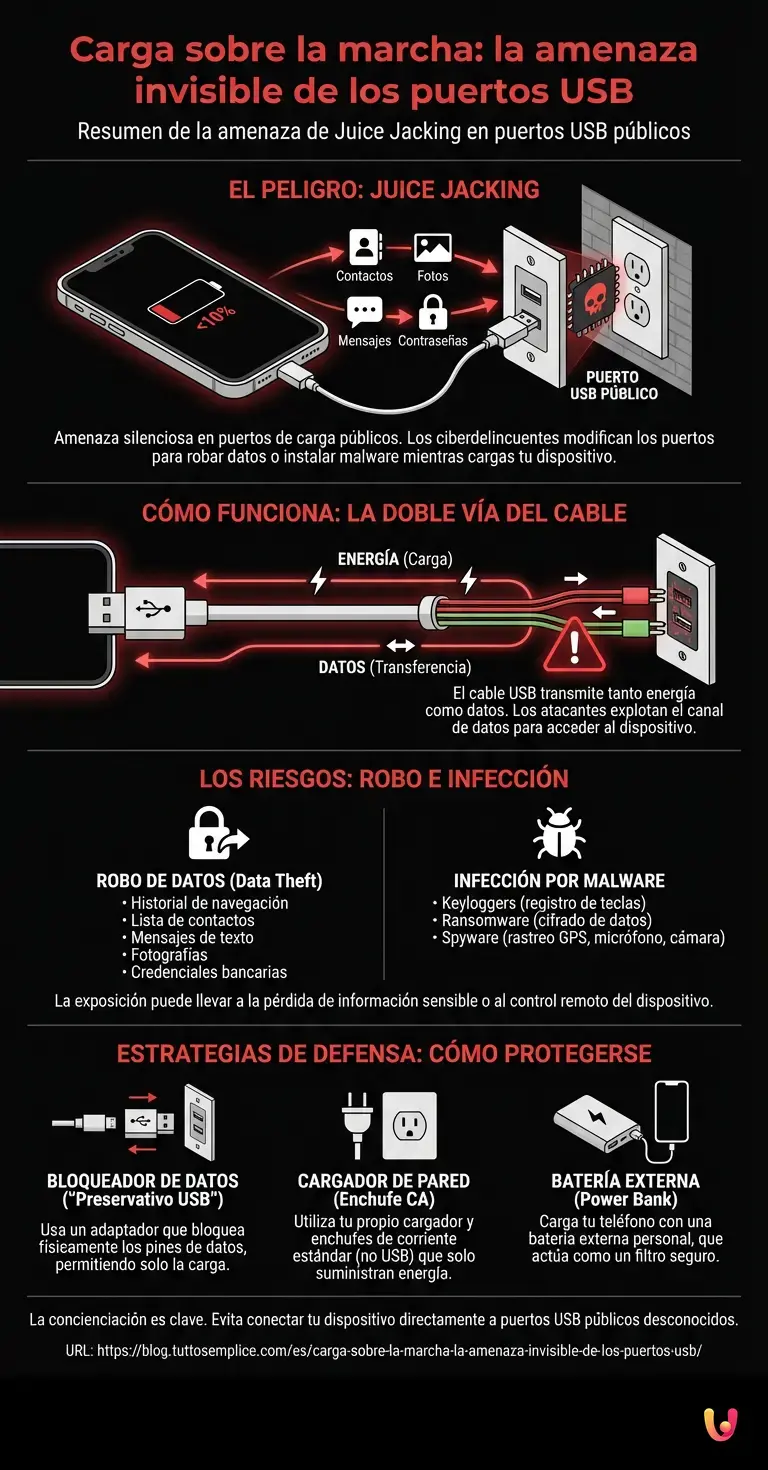

El secreto de esta vulnerabilidad reside en la propia naturaleza de la tecnología USB (Universal Serial Bus). Cuando miramos el conector de nuestro cable de carga , tendemos a pensar en él como un simple tubo por el que fluye la electricidad. La realidad ingenieril es muy diferente. Un cable USB estándar está compuesto por varios pines (o contactos metálicos) e hilos internos. Algunos de estos están dedicados exclusivamente a la transmisión de energía eléctrica (los pines de alimentación y de tierra), pero otros están diseñados específicamente para la transferencia de datos. Es este “doble carril” lo que hace que nuestros dispositivos sean vulnerables. Cuando conectamos nuestro teléfono inteligente al ordenador de casa, usamos el mismo cable tanto para cargar la batería como para transferir fotos o sincronizar archivos. El protocolo USB fue diseñado para ser plug-and-play , es decir, para iniciar una comunicación inmediata entre los dispositivos conectados. Cuando conectamos el cable a una toma pública, no podemos saber con certeza si detrás de ese panel de plástico solo hay un inofensivo transformador de corriente o un microordenador programado para interrogar nuestro dispositivo a través de los pines de datos.

El peaje invisible: cómo se produce el ataque entre bastidores

¿Qué ocurre exactamente en el momento en que el conector se introduce en la toma comprometida? Se inicia lo que en jerga técnica se denomina una fase de “handshake” (apretón de manos). El dispositivo y la fuente de alimentación intercambian información básica para determinar cuánta energía suministrar y si es posible establecer una conexión de datos. En un escenario de Juice Jacking, el puerto USB público ha sido secretamente modificado o reemplazado por un ciberdelincuente. Detrás de la toma se esconde un hardware malicioso, a menudo del tamaño de una caja de cerillas, capaz de eludir los controles de seguridad normales. Aunque los sistemas operativos modernos (tanto iOS como Android) han introducido medidas de protección, preguntando al usuario si desea “Autorizar este ordenador” o seleccionar el modo “Solo carga”, los especialistas en ciberseguridad advierten que estas defensas no son infalibles. Existen exploits sofisticados capaces de eludir estas indicaciones, aprovechando vulnerabilidades aún no parcheadas en el controlador USB del teléfono, forzando la apertura de un canal de datos mientras el usuario cree que simplemente está recibiendo energía.

Las dos caras de la amenaza: exfiltración e infección.

Una vez comprometido el canal de datos, el ataque puede tomar dos direcciones principales, ambas devastadoras para la seguridad informática del usuario. La primera es el robo de datos (Data Theft ). En cuestión de segundos, el dispositivo malicioso oculto tras el puerto puede comenzar a copiar silenciosamente archivos sensibles. Hablamos de listas de contactos, mensajes de texto, fotografías, historial de navegación y, en el peor de los casos, credenciales de acceso guardadas en texto plano o tokens de sesión de aplicaciones bancarias. Todo esto ocurre en segundo plano, sin que la pantalla del teléfono muestre ninguna anomalía. La segunda dirección es la instalación de malware (infección por código malicioso). En lugar de robar datos inmediatamente, el puerto comprometido inyecta un software malicioso en el smartphone. Este malware puede adoptar diversas formas: desde un keylogger que registrará cada contraseña escrita en los días siguientes, hasta un ransomware que cifrará los datos exigiendo un rescate, pasando por spyware diseñado para rastrear la ubicación GPS y activar el micrófono y la cámara a distancia. En este escenario, el peaje que se paga por la recarga se prolonga mucho más allá de la duración del viaje.

La evolución de la amenaza y el papel de la innovación

El panorama de las amenazas está en constante evolución. Recientemente, los investigadores han demostrado cómo es posible aprovechar los puertos USB-C y los protocolos de carga rápida (Fast Charging) para llevar a cabo ataques aún más complejos. La carga rápida requiere una negociación continua de datos entre el cargador y el teléfono para ajustar el voltaje y la corriente; esta necesidad de comunicación constante ofrece a los criminales nuevas ventanas de vulnerabilidad que explotar. Sin embargo, el mundo de la innovación digital no se queda de brazos cruzados. Muchas empresas están desarrollando soluciones de hardware y software para mitigar estos riesgos. Por ejemplo, más de una startup tecnológica ha lanzado al mercado dispositivos de protección pasiva, demostrando cómo el ingenio puede contrarrestar las amenazas emergentes. Los fabricantes de teléfonos inteligentes también están implementando protocolos de aislamiento de hardware cada vez más estrictos, intentando separar físicamente, a nivel de chip, la gestión de la energía de la de los datos hasta que el usuario proporcione una autenticación biométrica explícita.

Estrategias de defensa: cómo proteger tus datos mientras viajas

La concienciación es la primera y más importante línea de defensa. Saber que el asidero del asiento del tren o el poste de carga en el aeropuerto podrían estar comprometidos cambia radicalmente nuestro enfoque. Pero, ¿cómo podemos sobrevivir a largos viajes sin renunciar a la energía vital para nuestros dispositivos? Existen varias estrategias prácticas e infalibles.

En primer lugar, el uso de un bloqueador de datos (a menudo llamado coloquialmente “preservativo USB”). Se trata de un pequeño adaptador, que cuesta pocos euros, que se interpone entre nuestro cable y la toma de corriente pública. Su función es tan simple como genial: carece de los pines físicos dedicados a la transferencia de datos. Solo permite el paso de la corriente eléctrica, haciendo físicamente imposible cualquier tipo de “Juice Jacking”.

En segundo lugar, la regla de oro de los viajeros experimentados: llevar siempre consigo el propio adaptador de corriente de pared (el enchufe tradicional) y utilizar las tomas de corriente estándar (CA) de 220 V o 110 V. Las tomas de corriente tradicionales no tienen capacidad de transmisión de datos; solo suministran energía. Aunque son menos comunes que los puertos USB en los medios de transporte más antiguos, son la opción más segura.

Finalmente, el uso de una batería externa personal. Recargar la batería externa en una toma de corriente pública y, posteriormente o simultáneamente, cargar el teléfono con la batería externa crea una “capa” de seguridad. Las baterías externas estándar no tienen sistemas operativos complejos vulnerables al robo de datos, actuando de hecho como un filtro infranqueable entre la fuente de energía potencialmente infectada y nuestro valioso teléfono inteligente.

Simulador de Extracción de Datos

Descubre cuántos datos pueden ser robados en los primeros 60 segundos de conexión a un puerto USB público manipulado.

Tráfico interceptado

En Breve (TL;DR)

El miedo a quedarnos sin batería en el móvil nos lleva a usar puertos USB públicos, exponiéndonos al peligroso fenómeno del “Juice Jacking”.

El riesgo se deriva de la propia naturaleza de los cables USB, diseñados para transferir simultáneamente tanto energía eléctrica como nuestros datos personales más sensibles.

Al conectar el dispositivo a estaciones comprometidas, el hardware malicioso oculto puede robar rápidamente nuestra información privada o infectar el sistema con virus peligrosos.

Conclusiones

El mundo hiperconectado en el que nos movemos ofrece comodidades inimaginables hace apenas unas décadas, transformando nuestros medios de transporte en oficinas móviles y salas de entretenimiento. Sin embargo, esta comodidad conlleva nuevas responsabilidades. El puerto USB incrustado en el asiento del tren o del avión es el símbolo perfecto de esta dualidad: un salvavidas energético que puede convertirse en una trampa para nuestra privacidad. El peaje invisible del Juice Jacking nos recuerda que, en el dominio digital, la confianza nunca debe concederse a ciegas, ni siquiera a un trozo de plástico y metal que solo promete recargar nuestra batería. Adoptar precauciones sencillas, como el uso de un bloqueador de datos o de un enchufe eléctrico tradicional, no es un acto de paranoia, sino de una sana higiene digital. La próxima vez que la batería baje al 1%, deténgase un instante antes de conectar el cable al primer puerto disponible: proteger sus datos vale mucho más que una carga rápida.

Preguntas frecuentes

El Juice Jacking es una amenaza informática silenciosa que ocurre cuando se utiliza un puerto USB público comprometido para cargar un teléfono inteligente. Los ciberdelincuentes modifican físicamente estos puertos para robar datos personales sensibles o instalar software malicioso en el dispositivo de la víctima. Este ataque aprovecha la doble función de los cables de carga, diseñados para transportar simultáneamente energía eléctrica e información digital.

Los puertos USB públicos que se encuentran en trenes o aeropuertos pueden ocultar hardware malicioso invisible desde el exterior. Al conectar tu dispositivo, el cable no solo transmite corriente eléctrica, sino que también abre un canal de comunicación de datos. Si el puerto ha sido manipulado, los hackers pueden eludir los controles de seguridad del sistema operativo para copiar tus archivos privados o infectar tu teléfono con virus informáticos.

Para recargar con total seguridad durante los viajes, se recomienda utilizar una toma de corriente tradicional de pared con su propio cargador, ya que esta solo transmite energía. Alternativamente, puede usar un power bank personal como intermediario seguro. Si necesita usar un puerto USB público, la mejor solución es adquirir un bloqueador de datos, un pequeño adaptador que bloquea físicamente los pines dedicados a la transferencia de información.

Un bloqueador de datos es un pequeño y económico adaptador de seguridad que se coloca entre el cable de carga y el puerto USB público. Su estructura interna está diseñada para permitir únicamente el paso de la corriente eléctrica, eliminando físicamente los contactos metálicos necesarios para la transferencia de información. Utilizando este dispositivo, se hace físicamente imposible cualquier intento de intrusión o robo de datos, garantizando una carga segura al cien por cien.

A través de un puerto USB comprometido, los ciberdelincuentes pueden extraer en cuestión de segundos una gran cantidad de información sensible de su dispositivo. Entre los objetivos principales se encuentran la agenda de contactos, los mensajes privados, las fotografías, el historial de navegación web y las credenciales de acceso. En los casos más graves, los atacantes consiguen robar las contraseñas bancarias o instalar programas espía capaces de rastrear su ubicación y activar el micrófono a distancia.

¿Todavía tienes dudas sobre Carga sobre la marcha: la amenaza invisible de los puertos USB?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

Fuentes y Profundización

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.