Wir alle kennen diesen leichten, kalten Schauer, der uns über den Rücken läuft: Das Akkusymbol unseres Smartphones leuchtet unaufhaltsam rot, der Prozentsatz sinkt unter die kritische Marke von 10 %, gerade wenn wir eine lange Zugfahrt vor uns haben, auf einen interkontinentalen Flug am Flughafen warten oder in einem Wartezimmer sitzen. In diesen Momenten der Angst vor dem digitalen Stillstand erscheint die Rettung oft in Form einer bequemen und einladenden USB-Steckdose, eingelassen in den Sitz vor uns oder in einer öffentlichen Säule. Wir stecken unser Kabel ein, atmen erleichtert auf, als das Ladesymbol erscheint, und scrollen weiter durch unsere Feeds oder arbeiten weiter. Doch in diesem präzisen und scheinbar harmlosen Moment könnten wir Opfer einer stillen und raffinierten Bedrohung werden, die Experten als Juice Jacking kennen. Dieses Phänomen stellt die wahre, unsichtbare Gebühr dar, die wir für unseren unstillbaren Hunger nach mobiler Energie zahlen. Aber warum birgt eine so alltägliche und banale Handlung ein so hohes Risiko für unsere Privatsphäre?

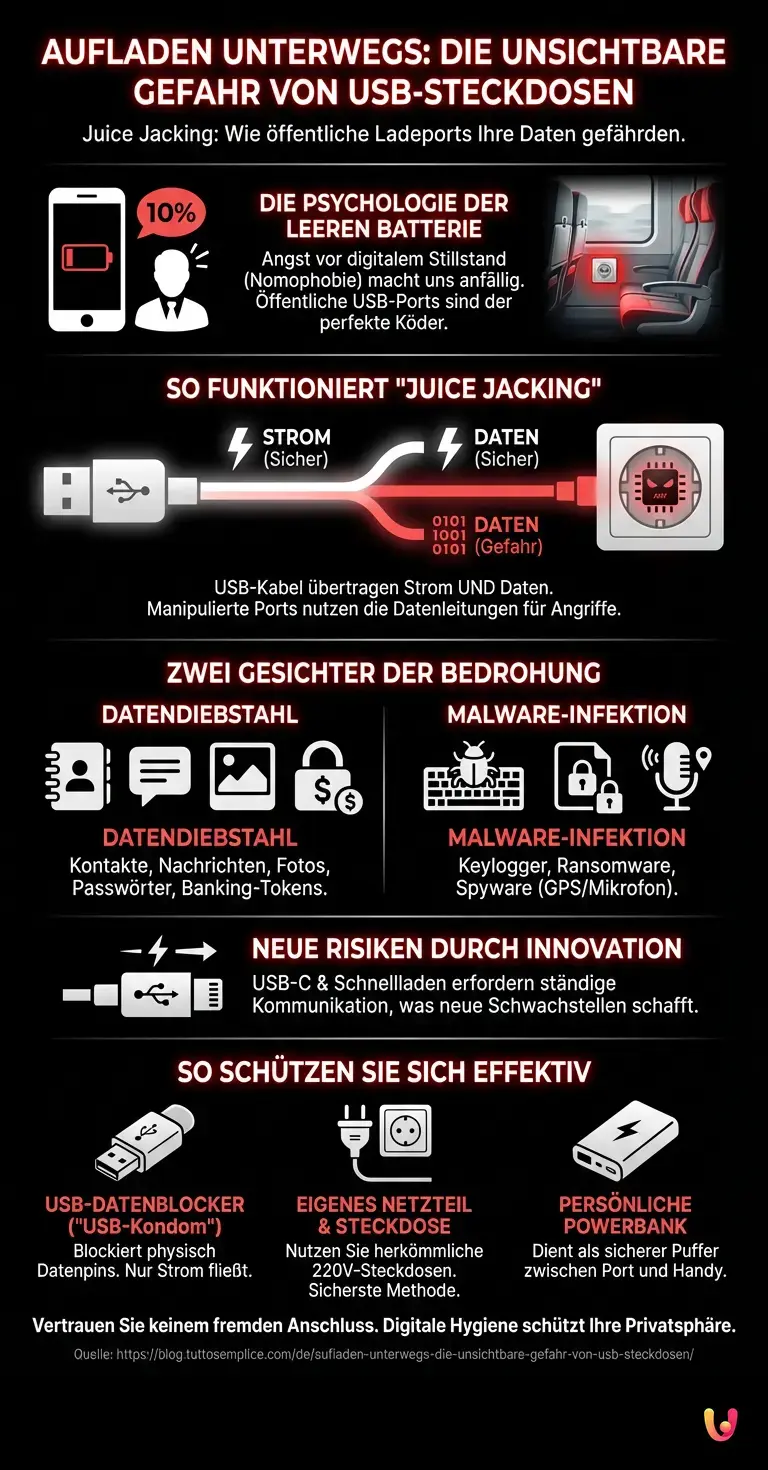

Die Psychologie des leeren Akkus und der perfekte Köder

Um die Natur dieser Falle wirklich zu verstehen, müssen wir zunächst den menschlichen Kontext analysieren. Wir leben in einer Zeit, in der unser Smartphone nicht mehr nur ein Telefon ist, sondern eine Erweiterung unserer Identität, der Hüter unserer Bankkonten , unserer beruflichen Kommunikation und unserer intimsten Erinnerungen. Die Angst, die Verbindung zu verlieren, klinisch als Nomophobie (No-Mobile-Phone-Phobia) definiert, zwingt uns dazu, unsere rationalen Abwehrmechanismen drastisch zu senken. Wenn der Akku leer ist, wird unser primäres Bedürfnis, die Energie um jeden Preis wiederherzustellen. Kriminelle kennen diese psychologische Schwachstelle genau. Ein öffentlicher USB-Anschluss, strategisch an einem Ort mit hohem Verkehrsaufkommen von müden und gestressten Reisenden platziert, stellt den perfekten Köder dar. Er erfordert keine komplexen Interaktionen, kein Anklicken verdächtiger Links: Er nutzt ein physisches Bedürfnis unseres Geräts aus und verwandelt eine Service-Infrastruktur in ein potenzielles trojanisches Pferd.

Die Anatomie eines Kabels: Die Doppelspur der Technologie

Das Geheimnis dieser Schwachstelle liegt in der Natur der USB- Technologie (Universal Serial Bus) selbst. Wenn wir den Stecker unseres Ladekabels betrachten, neigen wir dazu, ihn als einfaches Rohr zu betrachten, durch das Elektrizität fließt. Die ingenieurtechnische Realität sieht jedoch ganz anders aus. Ein Standard-USB-Kabel besteht aus mehreren Pins (oder Metallkontakten) und inneren Leitungen. Einige davon sind ausschließlich der Energieübertragung gewidmet (die Strom- und Masse-Pins), andere sind speziell für die Datenübertragung konzipiert. Diese „Doppelgleisigkeit“ macht unsere Geräte anfällig. Wenn wir unser Smartphone an den heimischen Computer anschließen, verwenden wir dasselbe Kabel sowohl zum Aufladen des Akkus als auch zum Übertragen von Fotos oder zum Synchronisieren von Dateien. Das USB-Protokoll wurde als Plug-and-Play- System konzipiert, d. h. es soll eine sofortige Kommunikation zwischen den angeschlossenen Geräten ermöglichen. Wenn wir das Kabel an eine öffentliche Steckdose anschließen, können wir nicht mit Sicherheit wissen, ob sich hinter dieser Plastikabdeckung nur ein harmloser Stromtransformator oder ein Mikrocomputer befindet, der darauf programmiert ist, unser Gerät über die Datenleitungen abzufragen.

Die unsichtbare Maut: Wie der Angriff hinter den Kulissen abläuft

Was genau passiert, wenn der Stecker in die manipulierte Buchse gesteckt wird? Es beginnt, was im Fachjargon als „ Handshake “ bezeichnet wird. Gerät und Stromquelle tauschen grundlegende Informationen aus, um zu bestimmen, wie viel Energie geliefert werden soll und ob eine Datenverbindung hergestellt werden kann. Bei Juice Jacking wurde die öffentliche USB-Buchse heimlich von einem Cyberkriminellen manipuliert oder ausgetauscht. Hinter der Buchse verbirgt sich bösartige Hardware, oft nur so groß wie eine Streichholzschachtel, die in der Lage ist, die normalen Sicherheitskontrollen zu umgehen. Obwohl moderne Betriebssysteme (sowohl iOS als auch Android) Schutzmaßnahmen eingeführt haben, die den Benutzer fragen, ob er „diesem Computer vertrauen“ möchte oder den Modus „Nur laden“ auswählen möchte, warnen Cybersicherheitsexperten davor, dass diese Abwehrmaßnahmen nicht unfehlbar sind. Es gibt hochentwickelte Exploits, die diese Abfragen umgehen und Schwachstellen im USB-Controller des Telefons ausnutzen können, die noch nicht gepatcht wurden, und so einen Datenkanal erzwingen, während der Benutzer glaubt, nur Strom zu erhalten.

Die zwei Gesichter der Bedrohung: Exfiltration und Infektion

Sobald der Datenkanal kompromittiert ist, kann der Angriff zwei Hauptrichtungen einschlagen, die beide verheerende Folgen für die IT-Sicherheit des Nutzers haben. Die erste ist der Datendiebstahl (Data Theft). Innerhalb weniger Sekunden kann das hinter der Ladebuchse versteckte Schadprogramm beginnen, heimlich sensible Dateien zu kopieren. Dabei handelt es sich um Kontaktlisten, Textnachrichten, Fotos, Browserverlauf und im schlimmsten Fall um Klartext-Zugangsdaten oder Session-Tokens von Banking-Apps. All dies geschieht im Hintergrund, ohne dass der Telefonbildschirm irgendwelche Anomalien anzeigt. Die zweite Richtung ist die Malware-Installation (Malware-Infektion). Anstatt sofort Daten zu stehlen, injiziert der kompromittierte Anschluss Schadsoftware auf das Smartphone. Diese Malware kann verschiedene Formen annehmen: von einem Keylogger, der alle in den folgenden Tagen eingegebenen Passwörter aufzeichnet, über Ransomware, die Daten verschlüsselt und Lösegeld fordert, bis hin zu Spyware, die den GPS-Standort verfolgt und Mikrofon und Kamera aus der Ferne aktiviert. In diesem Szenario dauert die Rechnung für das Aufladen weit über die Dauer der Fahrt hinaus an.

Die Entwicklung der Bedrohung und die Rolle der Innovation

Das Bedrohungsbild verändert sich ständig. Kürzlich haben Forscher gezeigt, wie sich USB-C-Anschlüsse und Schnellladeprotokolle (Fast Charging) für noch komplexere Angriffe ausnutzen lassen. Das Schnellladen erfordert einen kontinuierlichen Datenaustausch zwischen Ladegerät und Telefon zur Anpassung von Spannung und Stromstärke; dieser Bedarf an ständiger Kommunikation bietet Kriminellen neue Schwachstellen, die sie ausnutzen können. Doch die Welt der digitalen Innovation bleibt nicht untätig. Viele Unternehmen entwickeln Hardware- und Softwarelösungen zur Risikominderung. Mehrere Technologie- Startups haben beispielsweise passive Schutzvorrichtungen auf den Markt gebracht und damit gezeigt, wie Erfindungsreichtum neuen Bedrohungen entgegenwirken kann. Auch Smartphone-Hersteller implementieren immer strengere Hardware-Isolationsprotokolle und versuchen, die Energieverwaltung auf Chipebene physisch von der Datenverwaltung zu trennen, bis der Benutzer eine explizite biometrische Authentifizierung vornimmt.

Verteidigungsstrategien: So schützen Sie Ihre Daten auf Reisen

Achtsamkeit ist die erste und wichtigste Verteidigungslinie. Zu wissen, dass der Griff am Zugsitz oder die Säule am Flughafen möglicherweise kontaminiert sind, verändert unseren Ansatz grundlegend. Aber wie können wir lange Reisen überstehen, ohne auf die lebenswichtige Energie für unsere Geräte verzichten zu müssen? Es gibt verschiedene praktische und zuverlässige Strategien.

Erstens die Verwendung eines Datenblockers (oft umgangssprachlich als „USB-Kondom“ bezeichnet). Dabei handelt es sich um einen kleinen Adapter, der nur wenige Euro kostet und zwischen unser Kabel und die öffentliche Steckdose geschaltet wird. Seine Funktion ist so einfach wie genial: Er verfügt über keine physischen Pins für die Datenübertragung. Er lässt nur Strom durch, wodurch jegliche Art von Juice Jacking physisch unmöglich gemacht wird.

Zweitens, die goldene Regel erfahrener Reisender: Immer das eigene Netzteil (den herkömmlichen „Stecker“) mitführen und Standard-Steckdosen (Wechselstrom) mit 220 V oder 110 V verwenden. Herkömmliche Steckdosen können keine Daten übertragen; sie liefern ausschließlich Strom. Obwohl sie in älteren Verkehrsmitteln weniger verbreitet sind als USB-Anschlüsse, sind sie die absolut sicherste Wahl.

Schließlich die Verwendung einer persönlichen Powerbank. Das Aufladen der Powerbank an einer öffentlichen Steckdose und das anschließende oder gleichzeitige Aufladen des Telefons über die Powerbank schafft einen Sicherheits-“Puffer”. Standard-Powerbanks verfügen nicht über komplexe Betriebssysteme, die anfällig für Datendiebstahl sind, und fungieren somit als uneinnehmbarer Filter zwischen der potenziell infizierten Energiequelle und unserem wertvollen Smartphone.

Datenextraktionssimulator

Finden Sie heraus, wie viele Daten in den ersten 60 Sekunden nach dem Anschließen an eine manipulierte öffentliche USB-Buchse gestohlen werden können.

Abgefangener Verkehr

Schlussfolgerungen

Die hypervernetzte Welt, in der wir uns bewegen, bietet einen Komfort, der vor wenigen Jahrzehnten noch unvorstellbar war und unsere Verkehrsmittel in mobile Büros und Unterhaltungsräume verwandelt. Dieser Komfort bringt jedoch neue Verantwortlichkeiten mit sich. Die im Zug- oder Flugzeugsitz eingebaute USB-Buchse ist das perfekte Symbol dieser Dualität: ein Energiespender, der sich in eine Falle für unsere Privatsphäre verwandeln kann. Die unsichtbare Gebühr des Juice Jacking erinnert uns daran, dass im digitalen Bereich Vertrauen niemals blind gewährt werden sollte, nicht einmal einem Stück Plastik und Metall, das nur verspricht, unsere Batterie aufzuladen. Einfache Vorsichtsmaßnahmen, wie die Verwendung eines Datenblockers oder einer herkömmlichen Steckdose, sind kein Akt der Paranoia, sondern gesunder digitaler Hygiene. Wenn das nächste Mal der Akku auf 1 % sinkt, halten Sie einen Moment inne, bevor Sie das Kabel an den ersten verfügbaren Anschluss anschließen: Der Schutz Ihrer Daten ist viel mehr wert als schnelles Aufladen.

Häufig gestellte Fragen

Juice Jacking ist eine heimliche Cyberbedrohung, die auftritt, wenn ein kompromittierter öffentlicher USB-Anschluss zum Aufladen eines Smartphones verwendet wird. Cyberkriminelle manipulieren diese Anschlüsse physisch, um sensible persönliche Daten zu stehlen oder Schadsoftware auf dem Gerät des Opfers zu installieren. Dieser Angriff nutzt die Doppelfunktion von Ladekabeln aus, die sowohl Strom als auch digitale Informationen gleichzeitig übertragen können.

Öffentliche USB-Anschlüsse in Zügen oder Flughäfen können unsichtbare, bösartige Hardware enthalten. Beim Anschließen Ihres Geräts leitet das Kabel nicht nur Strom, sondern öffnet auch einen Datenkommunikationskanal. Wenn der Anschluss manipuliert wurde, können Hacker die Sicherheitsvorkehrungen des Betriebssystems umgehen, um Ihre privaten Dateien zu kopieren oder Ihr Telefon mit Computerviren zu infizieren.

Für ein absolut sicheres Aufladen auf Reisen empfiehlt es sich, eine herkömmliche Steckdose mit dem eigenen Netzteil zu verwenden, da dieses nur Energie überträgt. Alternativ können Sie eine persönliche Powerbank als sicheren Zwischenspeicher nutzen. Sollten Sie unbedingt einen öffentlichen USB-Anschluss verwenden müssen, ist die beste Lösung der Kauf eines Datenblockers, eines kleinen Adapters, der die für die Datenübertragung vorgesehenen Pins physisch blockiert.

Ein Data Blocker ist ein kleiner und günstiger Sicherheitsadapter, der zwischen das Ladekabel und die öffentliche USB-Buchse gesteckt wird. Seine interne Struktur ist so konzipiert, dass er ausschließlich elektrischen Strom durchlässt und die für die Datenübertragung notwendigen Metallkontakte physisch unterbricht. Mit diesem Gerät wird jeder Versuch von Datendiebstahl oder unbefugtem Zugriff physisch unmöglich gemacht und ein hundertprozentig sicheres Aufladen gewährleistet.

Über einen kompromittierten USB-Anschluss können Angreifer innerhalb weniger Sekunden eine große Menge an sensiblen Daten von Ihrem Gerät entwenden. Zu den Hauptzielen gehören das Adressbuch, private Nachrichten, Fotos, der Browserverlauf und Anmeldeinformationen. In schwereren Fällen gelingt es den Angreifern, Bankpasswörter zu stehlen oder Spionageprogramme zu installieren, die Ihren Standort verfolgen und das Mikrofon aus der Ferne aktivieren können.

Quellen und Vertiefung

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.