Todos nós já sentimos, pelo menos uma vez, aquele arrepio frio na espinha: o ícone da bateria do smartphone ficando inexoravelmente vermelho, a porcentagem caindo abaixo do limite crítico de 10%, justamente quando estamos em uma longa viagem de trem, esperando um voo intercontinental no aeroporto ou sentados em uma sala de espera. Nesses momentos de ansiedade pela desconexão, a salvação muitas vezes aparece na forma de uma conveniente e convidativa tomada USB embutida no assento à nossa frente ou em uma coluna pública. Conectamos nosso cabo, suspiramos de alívio ao ver o símbolo de carregamento ativado e voltamos a rolar nossos feeds ou a trabalhar. No entanto, nesse instante preciso e aparentemente inofensivo, podemos ser vítimas de uma ameaça silenciosa e sofisticada conhecida pelos especialistas como Juice Jacking . Esse fenômeno representa o verdadeiro e invisível pedágio que pagamos por nossa insaciável fome de energia em mobilidade. Mas por que um gesto tão cotidiano e banal esconde um risco tão elevado para nossa privacidade?

A psicologia da bateria descarregada e a isca perfeita

Para compreender profundamente a natureza dessa armadilha, precisamos primeiro analisar o contexto humano. Vivemos em uma época em que nosso smartphone não é mais um simples telefone, mas uma extensão de nossa identidade, o guardião de nossas contas bancárias , de nossas comunicações profissionais e de nossas memórias mais íntimas. O medo de ficar desconectado, clinicamente definido como nomofobia (no-mobile-phone phobia), nos leva a baixar drasticamente nossas defesas racionais. Quando a bateria morre, nossa necessidade primária se torna restaurar a energia a qualquer custo. Os criminosos conhecem perfeitamente essa vulnerabilidade psicológica. Uma porta USB pública, estrategicamente posicionada em um local de alto tráfego de viajantes cansados e estressados, representa a isca perfeita. Não requer interações complexas, não requer clicar em links suspeitos: explora uma necessidade física de nosso dispositivo, transformando uma infraestrutura de serviço em um potencial cavalo de Troia.

A anatomia de um cabo: o duplo trilho da tecnologia

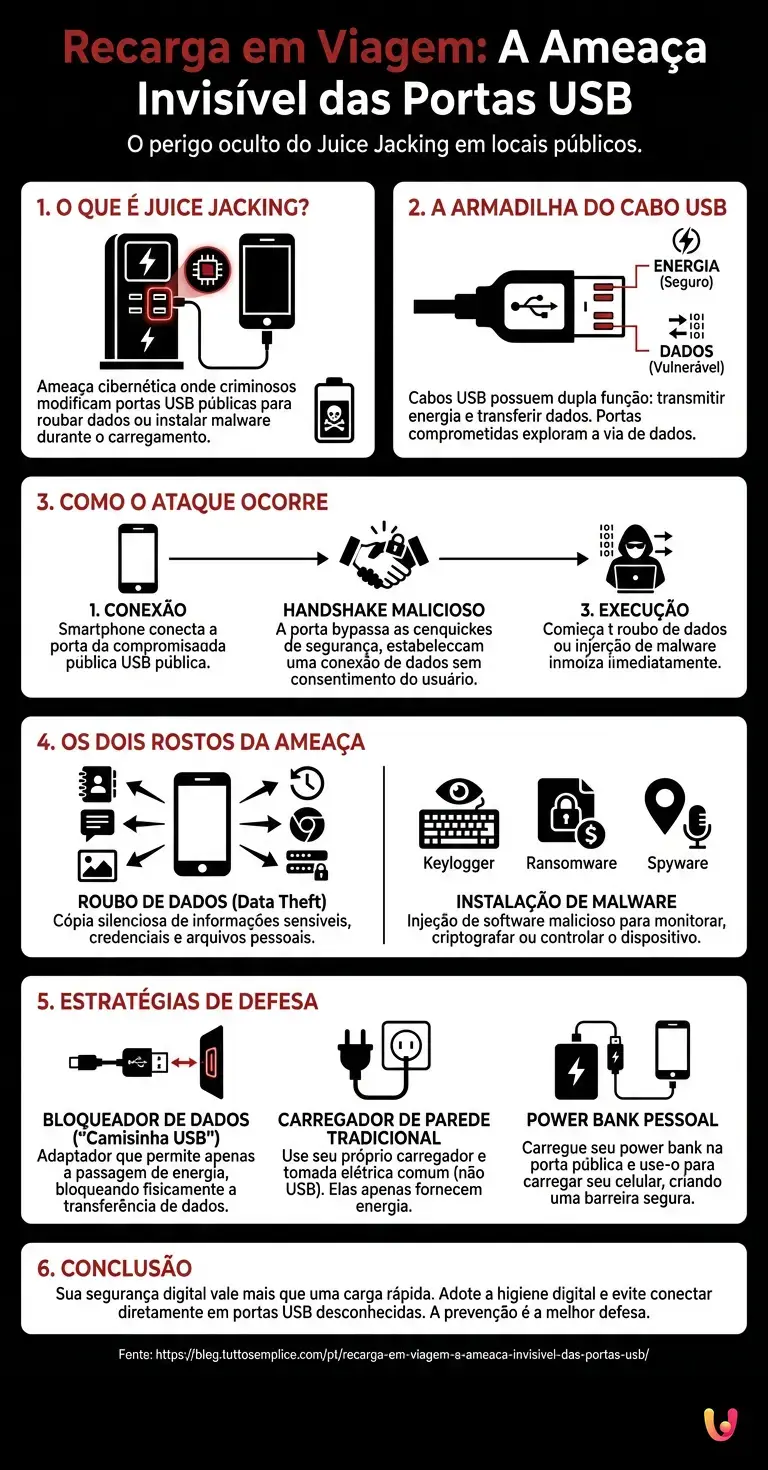

O segredo por trás dessa vulnerabilidade reside na própria natureza da tecnologia USB (Universal Serial Bus). Quando olhamos para o conector do nosso cabo de carregamento , tendemos a pensar nele como um simples tubo pelo qual flui a eletricidade. A realidade da engenharia é bem diferente. Um cabo USB padrão é composto por vários pinos (ou contatos metálicos) e fios internos. Alguns deles são dedicados exclusivamente à transmissão de energia elétrica (os pinos de alimentação e aterramento), mas outros são projetados especificamente para a transferência de dados. É essa “dupla via” que torna nossos dispositivos vulneráveis. Quando conectamos o smartphone ao computador de casa, usamos o mesmo cabo para recarregar a bateria e para transferir fotos ou sincronizar arquivos. O protocolo USB foi projetado para ser plug-and-play , ou seja, para iniciar uma comunicação imediata entre os dispositivos conectados. Ao conectar o cabo em uma tomada pública, não podemos saber com certeza se por trás daquele painel de plástico há apenas um inofensivo transformador de corrente ou um microcomputador programado para interrogar nosso dispositivo através dos pinos de dados.

A pedagem invisível: come ocorre o ataque nos bastidores

O que acontece exatamente no momento em que o conector entra na tomada comprometida? Inicia-se o que, em jargão técnico, é definido como uma fase de “handshake” (aperto de mão). O dispositivo e a fonte de alimentação trocam informações básicas para determinar quanta energia fornecer e se é possível estabelecer uma conexão de dados. Em um cenário de Juice Jacking, a porta USB pública foi secretamente modificada ou substituída por um criminoso cibernético. Atrás da tomada, esconde-se um hardware malicioso, muitas vezes do tamanho de uma caixa de fósforos, capaz de contornar os controles de segurança normais. Embora os sistemas operacionais modernos (tanto iOS quanto Android) tenham introduzido medidas de proteção, perguntando ao usuário se ele deseja “Autorizar este computador” ou selecionar o modo “Apenas carregar”, especialistas em segurança cibernética alertam que essas defesas não são infalíveis. Existem exploits sofisticados capazes de contornar esses avisos, explorando vulnerabilidades ainda não corrigidas no controlador USB do telefone, forçando a abertura de um canal de dados enquanto o usuário acredita que está apenas recebendo energia.

Os dois rostos da ameaça: exfiltração e infeção

Uma vez comprometido o canal de dados, o ataque pode seguir duas direções principais, ambas devastadoras para a segurança cibernética do usuário. A primeira é o roubo de dados ( Data Theft ). Em poucos segundos, o dispositivo malicioso oculto atrás da entrada pode começar a copiar silenciosamente arquivos sensíveis. Estamos falando de listas de contatos, mensagens de texto, fotos, histórico de navegação e, nos piores casos, credenciais de acesso salvas em texto simples ou tokens de sessão de aplicativos bancários. Tudo isso acontece em segundo plano, sem que a tela do telefone mostre qualquer anomalia. A segunda direção é a instalação de malware (Malware Installation). Em vez de roubar dados imediatamente, a porta comprometida injeta um software malicioso no smartphone. Esse malware pode assumir diversas formas: desde um keylogger que registrará cada senha digitada nos dias seguintes, até um ransomware que criptografará os dados exigindo um resgate, passando por spyware projetado para rastrear a localização GPS e ativar remotamente o microfone e a câmera. Nesse cenário, o preço pago pelo carregamento se estende muito além da duração da viagem.

A evolução da ameaça e o papel da inovação

O cenário de ameaças está em constante evolução. Recentemente, pesquisadores demonstraram como é possível explorar as portas USB-C e os protocolos de carregamento rápido (Fast Charging) para realizar ataques ainda mais complexos. O carregamento rápido exige uma negociação contínua de dados entre o carregador e o telefone para ajustar a voltagem e a amperagem; essa necessidade de comunicação constante oferece aos criminosos novas janelas de vulnerabilidade para explorar. No entanto, o mundo da inovação digital não fica parado. Muitas empresas estão desenvolvendo soluções de hardware e software para mitigar esses riscos. Por exemplo, mais de uma startup de tecnologia lançou no mercado dispositivos de proteção passiva, demonstrando como a engenhosidade pode combater as ameaças emergentes. Os fabricantes de smartphones também estão implementando protocolos de isolamento de hardware cada vez mais rígidos, buscando separar fisicamente, ao nível do chip, o gerenciamento de energia do gerenciamento de dados até que o usuário forneça uma autenticação biométrica explícita.

Estratégias de defesa: como proteger os seus dados em viagem

A consciência é a primeira e mais importante linha de defesa. Saber que a alça do assento do trem ou o totem no aeroporto podem estar comprometidos muda radicalmente a nossa abordagem. Mas como podemos sobreviver a viagens longas sem esgotar a energia vital dos nossos dispositivos? Existem diversas estratégias práticas e infalíveis.

Primeiramente, o uso de um bloqueador de dados (muitas vezes chamado coloquialmente de “preservativo USB”). Trata-se de um pequeno adaptador, que custa poucos euros, que se interpõe entre o nosso cabo e a tomada pública. A sua função é tão simples quanto genial: não possui os pinos físicos dedicados à transferência de dados. Deixa passar apenas a corrente elétrica, tornando fisicamente impossível qualquer tipo de Juice Jacking.

Em segundo lugar, a regra de ouro dos viajantes experientes: leve sempre consigo o seu próprio carregador de parede (a “ficha” tradicional) e utilize as tomadas de corrente padrão (CA) de 220V ou 110V. As tomadas elétricas tradicionais não têm capacidade de transmissão de dados; fornecem apenas energia. Embora sejam menos comuns do que as portas USB nos meios de transporte mais antigos, são a opção mais segura de todas.

Por fim, o uso de um power bank pessoal. Recarregar o seu power bank numa tomada pública e, posteriormente ou simultaneamente, recarregar o telemóvel a partir do power bank cria uma “almofada” de segurança. Os power banks padrão não possuem sistemas operativos complexos vulneráveis ao roubo de dados, atuando de facto como um filtro inexpugnável entre a fonte de energia potencialmente infeta e o nosso precioso smartphone.

Simulador de Extração de Dados

Descubra quantos dados podem ser roubados nos primeiros 60 segundos de conexão a uma porta USB pública adulterada.

Tráfego Interceptado

Conclusões

O mundo hiperconectado em que vivemos oferece conveniências inimagináveis há poucas décadas, transformando nossos meios de transporte em escritórios móveis e salas de entretenimento. No entanto, essa conveniência traz consigo novas responsabilidades. A tomada USB embutida no assento do trem ou do avião é o símbolo perfeito dessa dualidade: uma âncora de energia que pode se transformar em uma armadilha para nossa privacidade. O pedágio invisível do Juice Jacking nos lembra que, no domínio digital, a confiança nunca deve ser concedida cegamente, nem mesmo a um pedaço de plástico e metal que promete apenas recarregar nossa bateria. Adotar precauções simples, como o uso de um bloqueador de dados ou de uma tomada elétrica tradicional, não é um ato de paranoia, mas de higiene digital saudável. Da próxima vez que a bateria chegar a 1%, pare um instante antes de conectar o cabo à primeira porta disponível: proteger seus dados vale muito mais do que uma carga rápida.

Perguntas frequentes

O Juice Jacking é uma ameaça cibernética silenciosa que ocorre quando se utiliza uma porta USB pública comprometida para recarregar o smartphone. Os criminosos cibernéticos modificam fisicamente essas tomadas para roubar dados pessoais sensíveis ou instalar software malicioso no dispositivo da vítima. Este ataque explora a dupla natureza dos cabos de carregamento, que são projetados para transportar simultaneamente energia elétrica e informações digitais.

As portas USB públicas em trens ou aeroportos podem esconder hardware malicioso invisível do lado de fora. Ao conectar seu dispositivo, o cabo não transmite apenas corrente elétrica, mas também abre um canal de comunicação de dados. Se a porta tiver sido adulterada, os hackers podem contornar as verificações de segurança do sistema operacional para copiar seus arquivos privados ou infectar o telefone com vírus.

Para recarregar com total segurança durante as viagens, é recomendável usar uma tomada de parede tradicional com o seu próprio carregador, pois esta apenas transmite energia. Como alternativa, pode usar um power bank pessoal como intermediário seguro. Se precisar de usar uma porta USB pública, a melhor solução é comprar um bloqueador de dados, um pequeno adaptador que bloqueia fisicamente os pinos dedicados à transferência de informações.

Um bloqueador de dados é um pequeno e barato adaptador de segurança que se conecta entre o cabo de carregamento e a tomada USB pública. Sua estrutura interna é projetada para permitir apenas a passagem de corrente elétrica, eliminando fisicamente os contatos metálicos necessários para a transferência de informações. Usando este dispositivo, qualquer tentativa de intrusão ou roubo de dados torna-se fisicamente impossível, garantindo um carregamento 100% seguro.

Através de uma porta USB comprometida, os criminosos podem extrair em poucos segundos uma grande quantidade de informações sensíveis presentes no seu dispositivo. Entre os alvos principais estão a lista de contatos, mensagens privadas, fotos, histórico de navegação na web e credenciais de acesso. Nos casos mais graves, os agressores conseguem roubar senhas bancárias ou instalar programas espiões capazes de rastrear sua localização e ativar o microfone remotamente.

Ainda tem dúvidas sobre Recarga em viagem: a ameaça invisível das portas USB?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.