Cu toții am simțit, măcar o dată, acea furnicătură rece pe șira spinării: pictograma bateriei smartphone-ului care devine implacabil roșie, procentul care scade sub pragul critic de 10%, exact atunci când ne aflăm într-o călătorie lungă cu trenul, așteptăm un zbor intercontinental în aeroport sau stăm într-o sală de așteptare. În acele momente de anxietate cauzată de deconectare, salvarea apare adesea sub forma unei prize USB confortabile și atrăgătoare, încastrată în scaunul din fața noastră sau într-o coloană publică. Introducem cablul, răsuflăm ușurați văzând simbolul de încărcare activându-se și revenim la derularea feed-urilor sau la lucru. Cu toate acestea, în acel moment precis și aparent inofensiv, am putea fi victimele unei amenințări silențioase și sofisticate, cunoscută experților sub numele de Juice Jacking . Acest fenomen reprezintă adevăratul, invizibilul pe鐩 দাম pe care îl plătim pentru setea noastră nesfârșită de energie în mobilitate. Dar de ce un gest atât de cotidian și banal ascunde un risc atât de mare pentru intimitatea noastră?

Psihologia bateriei descărcate și momeala perfectă

Pentru a înțelege pe deplin natura acestei capcane, trebuie mai întâi să analizăm contextul uman. Trăim într-o epocă în care smartphone-ul nostru nu mai este un simplu telefon, ci o extensie a identității noastre, custodele conturilor noastre bancare , al comunicărilor noastre profesionale și al amintirilor noastre cele mai intime. Teama de a rămâne deconectați, definită clinic ca nomofobie (fobia de a nu avea telefonul mobil), ne determină să ne coborâm drastic apărarea rațională. Când bateria se descarcă, nevoia noastră primară devine restabilirea energiei cu orice preț. Infractorii cibernetici cunosc perfect această vulnerabilitate psihologică. Un port USB public, plasat strategic într-un loc cu trafic intens de călători obosiți și stresați, reprezintă momeala perfectă. Nu necesită interacțiuni complexe, nu necesită clicuri pe linkuri suspecte: exploatează o nevoie fizică a dispozitivului nostru, transformând o infrastructură de servicii într-un potențial cal troian.

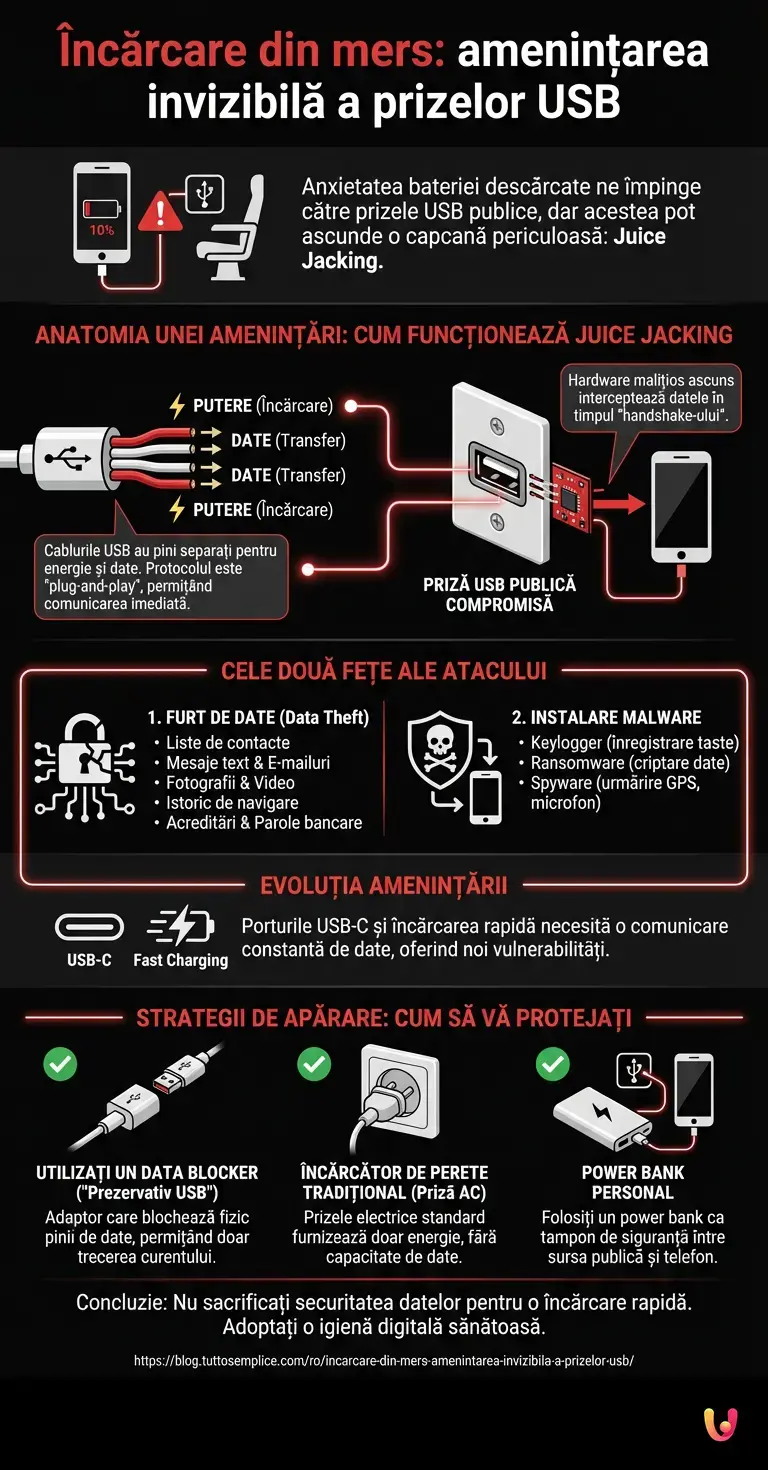

Anatomia unui cablu: șina dublă a tehnologiei

Secretul din spatele acestei vulnerabilități rezidă în însăși natura tehnologiei USB (Universal Serial Bus). Când ne uităm la conectorul cablului nostru de încărcare , tindem să-l considerăm un simplu tub prin care curge electricitatea. Realitatea inginerească este însă cu totul alta. Un cablu USB standard este compus din mai mulți pini (sau contacte metalice) și fire interne. Unii dintre aceștia sunt dedicați exclusiv transmisiei energiei electrice (pinii de alimentare și de împământare), dar alții sunt proiectați special pentru transferul de date. Această „dublă cale” este cea care face ca dispozitivele noastre să fie vulnerabile. Când conectăm smartphone-ul la computerul de acasă, folosim același cablu atât pentru a încărca bateria, cât și pentru a transfera fotografii sau a sincroniza fișiere. Protocolul USB a fost conceput pentru a fi plug-and-play , adică pentru a iniția o comunicare imediată între dispozitivele conectate. Când introducem cablul într-o priză publică, nu putem ști cu siguranță dacă în spatele acelui panou de plastic se află doar un transformator de curent inofensiv sau un microcomputer programat să interogheze dispozitivul nostru prin intermediul pinilor de date.

Taxa invizibilă: cum are loc atacul din culise

Ce se întâmplă exact în momentul în care conectorul intră în priza compromisă? Începe ceea ce, în jargon tehnic, se numește o fază de handshake (strângere de mână). Dispozitivul și sursa de alimentare schimbă informații de bază pentru a determina câtă energie să furnizeze și dacă este posibilă stabilirea unei conexiuni de date. Într-un scenariu de Juice Jacking, portul USB public a fost modificat sau înlocuit în secret de către un infractor cibernetic. În spatele prizei se ascunde un hardware malițios, adesea de dimensiunea unui pachet de chibrituri, capabil să ocolească controalele de securitate normale. Deși sistemele de operare moderne (atât iOS, cât și Android) au introdus măsuri de protecție, întrebând utilizatorul dacă dorește să „Autorizeze acest computer” sau să selecteze modul „Doar încărcare”, specialiștii în securitate cibernetică avertizează că aceste apărări nu sunt infailibile. Există exploit-uri sofisticate capabile să ocolească aceste solicitări, exploatând vulnerabilități care nu au fost încă patch-uite în controlerul USB al telefonului, forțând deschiderea unui canal de date în timp ce utilizatorul crede că primește doar energie.

Cele două fețe ale amenințării: exfiltrare și infecție

Odată ce canalul de date a fost compromis, atacul poate lua două direcții principale, ambele devastatoare pentru securitatea cibernetică a utilizatorului. Prima este Furtul de Date ( Data Theft ). În câteva secunde, dispozitivul malițios ascuns în spatele prizei poate începe să copieze în tăcere fișiere sensibile. Vorbim despre liste de contacte, mesaje text, fotografii, istoricul de navigare și, în cel mai rău caz, acreditări de acces salvate în text clar sau jetoane de sesiune ale aplicațiilor bancare. Toate acestea se întâmplă în fundal, fără ca ecranul telefonului să afișeze vreo anomalie. A doua direcție este Instalarea de Malware (Malware Installation). În loc să fure date imediat, portul compromis injectează un software malițios în smartphone. Acest malware poate lua diferite forme: de la un keylogger care va înregistra fiecare parolă digitată în zilele următoare, la un ransomware care va cripta datele cerând o răscumpărare, până la spyware conceput pentru a urmări locația GPS și a activa microfonul și camera de la distanță. În acest scenariu, costul reîncărcării se prelungește mult dincolo de durata călătoriei.

Evoluția amenințării și rolul inovației

Peisajul amenințărilor este în continuă evoluție. Recent, cercetătorii au demonstrat cum este posibilă exploatarea porturilor USB-C și a protocoalelor de încărcare rapidă (Fast Charging) pentru a desfășura atacuri și mai complexe. Încărcarea rapidă necesită o negociere continuă de date între încărcător și telefon pentru a regla tensiunea și amperajul; această nevoie de comunicare constantă oferă infractorilor noi oportunități de vulnerabilitate de exploatat. Cu toate acestea, lumea inovației digitale nu stă degeaba. Multe companii dezvoltă soluții hardware și software pentru a atenua aceste riscuri. De exemplu, mai multe startup-uri tehnologice au lansat pe piață dispozitive de protecție pasivă, demonstrând cum ingeniozitatea poate contracara amenințările emergente. De asemenea, producătorii de smartphone-uri implementează protocoale de izolare hardware din ce în ce mai stricte, încercând să separe fizic, la nivel de cip, gestionarea energiei de cea a datelor până când utilizatorul nu oferă o autentificare biometrică explicită.

Strategii de apărare: cum să vă protejați datele în călătorie

Conștientizarea este prima și cea mai importantă linie de apărare. Știind că mânerul de pe scaunul din tren sau stâlpul din aeroport ar putea fi compromise, abordarea noastră se schimbă radical. Dar cum putem supraviețui călătoriilor lungi fără a renunța la energia vitală pentru dispozitivele noastre? Există diverse strategii practice și infailibile.

În primul rând, utilizarea unui Data Blocker (adesea denumit colocvial „prezervativ USB”). Acesta este un mic adaptor, care costă doar câțiva euro, ce se intercalează între cablul nostru și priza publică. Funcția sa este atât de simplă, pe cât de ingenioasă: nu are pinii fizici dedicați transferului de date. Lasă să treacă doar curentul electric, făcând fizic imposibil orice tip de Juice Jacking.

În al doilea rând, regula de aur a călătorilor experimentați: purtați întotdeauna cu dumneavoastră propriul încărcător de perete (ștechărul tradițional) și utilizați prizele standard (AC) de 220V sau 110V. Prizele electrice tradiționale nu au nicio capacitate de a transmite date; ele furnizează exclusiv energie. Deși sunt mai puțin răspândite decât porturile USB în mijloacele de transport mai vechi, acestea reprezintă cea mai sigură opțiune.

În cele din urmă, utilizarea unui power bank personal. Încărcarea power bank-ului de la o priză publică și, ulterior sau simultan, încărcarea telefonului de la power bank creează un „tampon” de siguranță. Power bank-urile standard nu au sisteme de operare complexe vulnerabile la furtul de date, acționând practic ca un filtru impenetrabil între sursa de energie potențial infectată și prețiosul nostru smartphone.

Simulator de Extragere a Datelor

Descoperă câte date pot fi furate în primele 60 de secunde de conectare la o priză USB publică compromisă.

Trafic interceptat

Pe Scurt (TL;DR)

Teama de a rămâne fără baterie la smartphone ne împinge să folosim prize USB publice, expunându-ne la fenomenul periculos al Juice Jacking.

Riscul provine din însăși natura cablurilor USB, proiectate pentru a transfera simultan atât energie electrică, cât și datele noastre personale cele mai sensibile.

Prin conectarea dispozitivului la stații compromise, hardware-ul rău intenționat ascuns poate fura rapid informațiile noastre private sau poate infecta sistemul cu viruși periculoși.

Concluzii

Lumea hiperconectată în care trăim oferă un confort de neimaginat cu doar câteva decenii în urmă, transformând mijloacele noastre de transport în birouri mobile și săli de divertisment. Totuși, acest confort vine la pachet cu noi responsabilități. Priza USB încorporată în scaunul trenului sau al avionului este simbolul perfect al acestei dualități: o ancoră de salvare energetică ce se poate transforma într-o capcană pentru intimitatea noastră. Taxa invizibilă a Juice Jacking-ului ne amintește că, în domeniul digital, încrederea nu ar trebui niciodată acordată orbește, nici măcar unui obiect din plastic și metal care promite doar să ne reîncarce bateria. Adoptarea unor simple măsuri de precauție, cum ar fi utilizarea unui data blocker sau a unei prize electrice tradiționale, nu este un act de paranoia, ci de o sănătoasă igienă digitală. Data viitoare când bateria va ajunge la 1%, opriți-vă o clipă înainte de a conecta cablul la prima priză disponibilă: protejarea datelor personale valorează mult mai mult decât o încărcare rapidă.

Întrebări frecvente

Juice Jacking este o amenințare cibernetică silențioasă care apare atunci când se utilizează un port USB public compromis pentru a încărca smartphone-ul. Infractorii cibernetici modifică fizic aceste prize pentru a fura date personale sensibile sau pentru a instala software rău intenționat pe dispozitivul victimei. Acest atac exploatează natura duală a cablurilor de încărcare, care sunt proiectate să transporte simultan atât energie electrică, cât și informații digitale.

Prizele USB publice din trenuri sau aeroporturi pot ascunde hardware malițios, invizibil din exterior. Când îți conectezi dispozitivul, cablul nu transmite doar curent electric, ci deschide și un canal de comunicare pentru date. Dacă portul a fost manipulat, hackerii pot ocoli controalele de securitate ale sistemului de operare pentru a copia fișierele tale private sau pentru a infecta telefonul cu viruși informatici.

Pentru a reîncărca în deplină siguranță în timpul călătoriilor, este recomandabil să utilizați o priză de curent tradițională de perete cu propriul încărcător, deoarece aceasta transmite doar energie. Alternativ, puteți folosi un power bank personal ca intermediar sigur. Dacă trebuie neapărat să utilizați un port USB public, cea mai bună soluție este să achiziționați un data blocker, un mic adaptor care blochează fizic pinii dedicați transferului de informații.

Un blocator de date este un adaptor de securitate mic și ieftin, care se introduce între cablul de încărcare și priza USB publică. Structura sa internă este proiectată să permită trecerea exclusivă a curentului electric, eliminând fizic contactele metalice necesare pentru transferul de informații. Utilizând acest instrument, orice tentativă de intruziune sau furt de date devine fizic imposibilă, garantând o încărcare sigură sută la sută.

Prin intermediul unui port USB compromis, răufăcătorii pot extrage în câteva secunde o cantitate mare de informații sensibile prezente pe dispozitivul dumneavoastră. Printre principalele ținte se numără agenda de contacte, mesajele private, fotografiile, istoricul de navigare web și datele de autentificare. În cazurile cele mai grave, atacatorii reușesc să fure parolele bancare sau să instaleze programe spion capabile să vă urmărească locația și să activeze microfonul de la distanță.

Surse și Aprofundare

Ați găsit acest articol util? Există un alt subiect pe care ați dori să-l tratez?

Scrieți-l în comentariile de mai jos! Mă inspir direct din sugestiile voastre.