Imagina la escena: acabas de aterrizar tras un largo vuelo de trabajo o para el inicio de tus merecidas vacaciones. Recoges las llaves en el mostrador de alquiler de coches, te diriges al aparcamiento, abres la puerta y te sientas en el asiento del conductor. Incluso antes de abrocharte el cinturón de seguridad o de ajustar los retrovisores, realizas un gesto que te parece totalmente natural, casi un reflejo incondicionado. Es un rito moderno, un automatismo dictado por nuestra profunda dependencia de la conectividad. Y, sin embargo, justo en ese preciso instante, estás confiando tus secretos más íntimos al sistema de infoentretenimiento de un vehículo que no te pertenece y que, en cuestión de pocos días, pasará a manos de perfectos desconocidos.

Este gesto, aparentemente inofensivo y motivado por la búsqueda de la máxima comodidad, representa hoy en día una de las vulnerabilidades más subestimadas en la gestión de nuestra privacidad personal. En una época en la que protegemos nuestros teléfonos inteligentes con reconocimiento facial, huellas dactilares y contraseñas complejas, paradójicamente tendemos a bajar la guardia precisamente cuando nos encontramos en el interior de un vehículo. Pero, ¿qué sucede realmente cuando conectamos nuestro dispositivo al automóvil? ¿Y por qué los expertos en seguridad lanzan advertencias cada vez más insistentes sobre esta práctica?

La ilusión de la comodidad: qué sucede detrás de escena

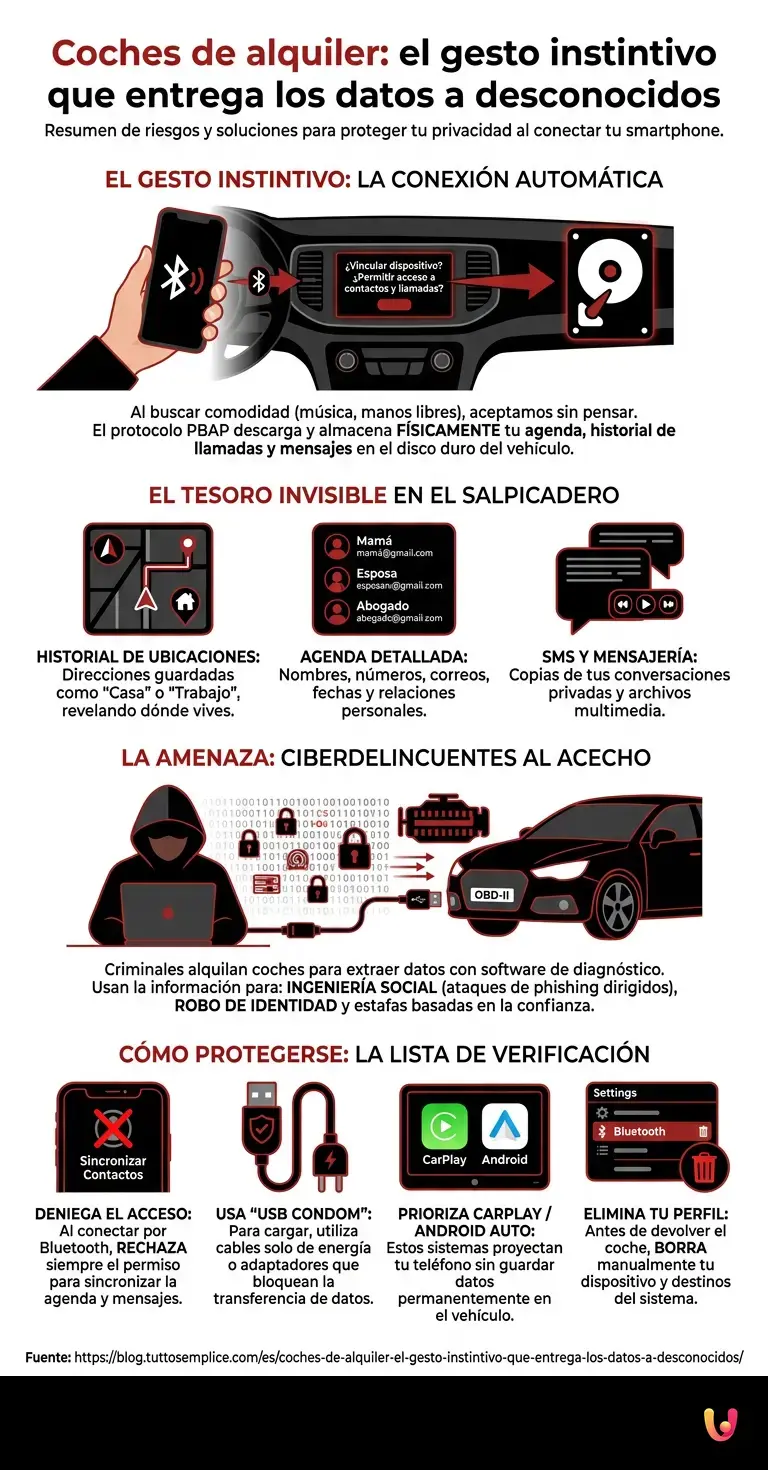

El ritual comienza casi siempre con una solicitud en la pantalla del salpicadero o en el display de nuestro teléfono: «¿Quieres vincular este dispositivo?» . Inmediatamente después surge otra pregunta, la crucial: «¿Quieres permitir el acceso a tus contactos y al historial de llamadas?» . La mayoría de los conductores, deseosos de reproducir su lista de reproducción favorita o de poder responder a las llamadas en manos libres mientras conducen, pulsan distraídamente en «Permitir» sin pensárselo dos veces.

En ese momento, se activa un protocolo Bluetooth específico conocido como PBAP (Phone Book Access Protocol) . La tecnología que sustenta este estándar ha sido diseñada para descargar rápidamente toda la agenda telefónica , el registro de llamadas entrantes y salientes y, en muchos casos, incluso los SMS y los mensajes de las principales aplicaciones de mensajería, directamente en la memoria interna del automóvil. No se trata de una simple lectura temporal: los datos se copian y almacenan físicamente en el disco duro o en la memoria flash del vehículo para garantizar un acceso rápido a la información cada vez que el teléfono se vuelve a conectar.

El problema fundamental es que los automóviles modernos ya no son simples medios de transporte mecánicos; son, a todos los efectos, ordenadores sobre ruedas, dotados de capacidades de cálculo y almacenamiento comparables a las de un portátil de gama media. Cuando devuelves el coche de alquiler, recoges tus maletas y te marchas, tus datos permanecen allí, silenciosamente almacenados en el salpicadero, a la espera del próximo conductor.

El tesoro invisible dejado en el salpicadero

Para comprender la gravedad de esta imprudencia, debemos analizar la naturaleza de la información que dejamos atrás. No se trata solo de números de teléfono. Un sistema de navegación integrado, por ejemplo, almacena con precisión el historial de los desplazamientos. Si has configurado el navegador para regresar al hotel o, peor aún, si has alquilado el coche en tu propia ciudad y has guardado la dirección bajo el apartado “Casa”, acabas de facilitar a un desconocido las coordenadas exactas de tu vivienda.

A esto se suman los datos de los contactos. En las agendas modernas, un contacto no es solo un nombre y un número. A menudo incluye direcciones de correo electrónico, fechas de cumpleaños, notas personales, direcciones físicas e incluso vínculos de parentesco (p. ej., “Mamá”, “Esposa”, “Abogado”). Dejar esta información en un coche de alquiler equivale a olvidar la cartera abierta en el asiento del pasajero.

Además, si has utilizado el puerto USB del vehículo para cargar el teléfono, es posible que hayas autorizado inadvertidamente una transferencia de datos aún más exhaustiva. Algunos sistemas más antiguos o configurados de forma agresiva intentan indexar todos los archivos multimedia presentes en el dispositivo, creando registros y cachés que permanecen ocultos en los entresijos del software de a bordo.

Cómo los ciberdelincuentes aprovechan estos descuidos

Podrías pensar: «¿A quién le va a importar mi agenda de contactos? El próximo cliente de la agencia de alquiler la ignorará o la borrará» . Aunque en la mayoría de los casos sea así, el mundo de la ciberseguridad nos enseña que los datos agregados tienen un valor inmenso en el mercado negro. Los ciberdelincuentes son perfectamente conscientes de esta mina de oro sin vigilancia.

Existen individuos que alquilan vehículos con el propósito específico de extraer datos de los sistemas de a bordo. Utilizando software de diagnóstico o sencillas interfaces de hardware conectadas a los puertos USB u OBD-II (On-Board Diagnostics) del automóvil, un atacante experto en seguridad informática puede descargar decenas de perfiles de usuario dejados por los conductores anteriores en cuestión de minutos.

¿Qué hacen con estos datos? Las aplicaciones son múltiples y todas perjudiciales. La primera es la ingeniería social . Al conocer tus contactos, tus hábitos de viaje y a tus familiares, los estafadores pueden orquestar ataques de *phishing* extremadamente dirigidos y creíbles. Podrían enviar un mensaje a tu esposa haciéndose pasar por ti, o contactar a tus compañeros de trabajo con solicitudes fraudulentas, aprovechando la confianza intrínseca en las relaciones interpersonales. Además, el cruce de estos datos con otra información disponible en línea facilita enormemente el robo de identidad.

El papel de las startups y de la innovación digital

Ante esta amenaza silenciosa, la industria automotriz y el sector tecnológico están tratando de tomar medidas preventivas. En los últimos años, la innovación digital ha dado lugar al surgimiento de diversas startups especializadas exclusivamente en la seguridad de los datos dentro del ecosistema automotriz.

Estas empresas emergentes están desarrollando soluciones de software avanzadas para flotas de alquiler de vehículos. El objetivo es crear sistemas que, al finalizar el contrato de alquiler, ejecuten un “wipe” (borrado seguro) automático e irreversible de todos los datos personales del usuario tan pronto como el vehículo se registre como devuelto en el sistema de gestión de la empresa. Algunas de estas tecnologías utilizan geofencing: cuando el automóvil regresa al estacionamiento de la agencia, un comando inalámbrico restablece el sistema de infoentretenimiento a la configuración de fábrica.

Sin embargo, la adopción de estas tecnologías aún no es universal. Muchas agencias de alquiler, especialmente las más pequeñas o las que operan en mercados menos regulados, todavía dependen de la buena voluntad del personal de limpieza para eliminar manualmente los perfiles de Bluetooth, una operación que se ignora sistemáticamente por falta de tiempo o de formación específica.

Cómo protegerse: la lista de verificación del viajero consciente

A la espera de que la tecnología resuelva el problema de raíz, la responsabilidad de la protección de los datos recae enteramente en el usuario. Afortunadamente, evitar este grave error es sencillo, siempre y cuando se adopte una rigurosa higiene digital. Estos son los pasos fundamentales que se deben seguir cada vez que se suba a un coche de alquiler:

- Deniega el acceso a los contactos: Cuando conectes el teléfono por Bluetooth para escuchar música, el sistema te solicitará permiso para sincronizar la agenda y los mensajes. Recházalo rotundamente. Podrás seguir reproduciendo audio y respondiendo llamadas, pero solo verás el número en la pantalla del coche en lugar del nombre del contacto. Un pequeño precio a pagar por tu privacidad.

- Utiliza un “USB Condom”: Si necesitas recargar el teléfono a través del puerto USB del coche, utiliza un cable “power-only” (que no transmite datos) o un adaptador conocido en la jerga como “USB condom” . Este pequeño dispositivo bloquea los pines de datos de la toma USB, permitiendo únicamente el paso de corriente eléctrica e impidiendo cualquier transferencia oculta de archivos.

- Prioriza Apple CarPlay o Android Auto: si el coche los admite, utiliza estos sistemas de proyección. A diferencia de la conexión Bluetooth nativa del vehículo, CarPlay y Android Auto proyectan la interfaz del teléfono en la pantalla sin transferir datos de forma permanente al disco duro del vehículo. Al desconectar el cable o interrumpir la conexión inalámbrica, tus datos se van contigo.

- El paso fundamental: elimina tu perfil. Si has tenido que sincronizar los datos obligatoriamente, o si lo has hecho por error, dedica dos minutos antes de devolver las llaves. Accede a la configuración de Bluetooth del sistema de infoentretenimiento, busca tu dispositivo, selecciona “Eliminar” u “Olvidar dispositivo” y asegúrate de borrar también cualquier destino guardado en el navegador por satélite.

En Breve (TL;DR)

Conectar el propio smartphone al coche de alquiler para escuchar música o hacer llamadas es un gesto habitual que esconde graves riesgos para la privacidad personal.

Al aceptar la sincronización, los sistemas de a bordo copian y almacenan la agenda, los mensajes y el historial del GPS, dejando esta información a disposición de los futuros conductores.

Los ciberdelincuentes aprovechan estos descuidos para extraer fácilmente los datos personales almacenados en los vehículos, revendiéndolos o utilizándolos con fines ilícitos en el mercado negro.

Conclusiones

El ritual de conectar el propio teléfono inteligente al coche de alquiler es el emblema de cómo la comodidad tecnológica puede a menudo nublar nuestro sentido común en materia de privacidad. En un mundo hiperconectado, nuestros datos personales son la moneda más valiosa y, al mismo tiempo, el objetivo más codiciado. Dejar la propia agenda de contactos, los mensajes y el historial de desplazamientos a merced del próximo conductor es un riesgo que nadie debería correr.

La concienciación es la primera y más eficaz línea de defensa. Adoptar pequeñas precauciones, como rechazar la sincronización automática o recordar eliminar tu perfil antes de bajar definitivamente del vehículo, requiere solo unos segundos, pero garantiza una protección inestimable frente a amenazas invisibles, aunque extremadamente reales. La próxima vez que te sientes al volante de un coche de alquiler, recuerda: el viaje comienza realmente solo cuando tus datos están seguros.

Preguntas frecuentes

Cuando conectas el teléfono a través de Bluetooth, el sistema descarga y almacena en la memoria interna del vehículo tu agenda, el registro de llamadas y los mensajes. Esta información permanece archivada en el ordenador de a bordo incluso después de devolver el vehículo, quedando accesible para los desconocidos que lo conduzcan posteriormente.

Para proteger tu información, debes denegar al sistema multimedia el permiso para sincronizar los contactos durante la conexión Bluetooth. Asimismo, es recomendable utilizar sistemas de proyección temporal de la pantalla y recordar siempre eliminar manualmente tu perfil desde la configuración antes de entregar las llaves al personal.

Estos sistemas simplemente proyectan la pantalla de tu dispositivo en el monitor del salpicadero, sin transferir ni guardar permanentemente los archivos en el disco duro del vehículo. En cuanto desconectas el cable o interrumpes la conexión inalámbrica, toda tu información personal desaparece inmediatamente de la memoria del vehículo.

Los ciberdelincuentes pueden extraer fácilmente tus datos del panel de control para orquestar estafas dirigidas y ciberataques. Al conocer tus desplazamientos, los números de tus familiares y tus hábitos, los atacantes pueden aprovechar esta información para el robo de identidad o para engañar a tus contactos laborales y personales.

El método más seguro consiste en utilizar un cable que transmita únicamente energía eléctrica o un adaptador específico que bloquee los contactos de transferencia de datos del puerto USB. Esta medida impide que el software del sistema analice los archivos multimedia y cree copias ocultas de tu información personal durante la carga de la batería.

¿Todavía tienes dudas sobre Coches de alquiler: el gesto instintivo que entrega los datos a desconocidos.?

Escribe aquí tu pregunta específica para encontrar al instante la respuesta oficial de Google.

¿Te ha resultado útil este artículo? ¿Hay otro tema que te gustaría que tratara?

¡Escríbelo en los comentarios aquí abajo! Me inspiro directamente en vuestras sugerencias.