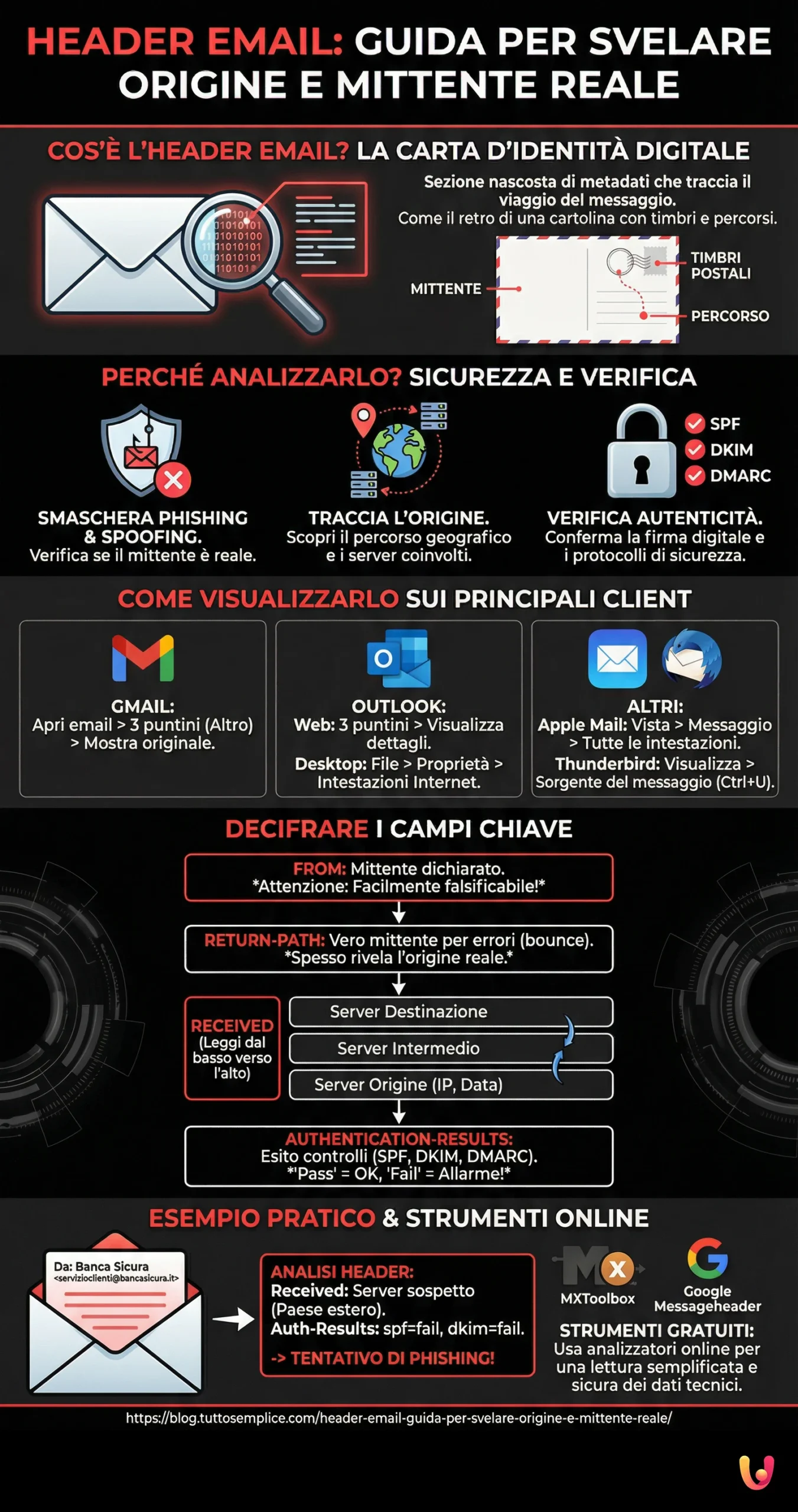

Ogni giorno inviamo e riceviamo decine di email, considerandole un mezzo di comunicazione semplice e immediato. Ma dietro la facciata visibile di ogni messaggio, si nasconde una vera e propria “carta d’identità” digitale: l’header. Immaginiamolo come il retro di una cartolina, pieno di timbri postali, date e indirizzi che ne raccontano il viaggio. Comprendere queste informazioni non è un esercizio per soli tecnici; è una competenza fondamentale per chiunque voglia navigare il mondo digitale con maggiore sicurezza, riconoscendo tentativi di truffa e verificando l’autenticità di chi ci scrive.

Analizzare l’header di un’email significa avere il potere di svelare il percorso esatto che ha compiuto, dal server di partenza fino alla nostra casella di posta. Questa operazione ci permette di smascherare mittenti contraffatti e di identificare potenziali pericoli come il phishing. In un contesto europeo, e in particolare italiano, dove la tradizione si sposa con l’innovazione, la consapevolezza digitale diventa un pilastro per proteggere le nostre attività quotidiane, sia personali che professionali, dalle minacce informatiche sempre più sofisticate.

Cos’è l’Header di un’Email? La Carta d’Identità Digitale

L’header, o intestazione, di un’email è una sezione di metadati che precede il corpo del messaggio. Mentre il corpo (body) è il contenuto che leggiamo, l’header contiene tutte le informazioni tecniche sul suo viaggio. Pensa alla differenza tra una lettera e la sua busta: la lettera è il messaggio, ma la busta con mittente, destinatario e timbri postali è ciò che ne garantisce e ne traccia la consegna. Allo stesso modo, l’header email non è immediatamente visibile, ma può essere richiamato su richiesta da qualsiasi client di posta. Al suo interno troviamo dati essenziali come il mittente, l’oggetto e la data, ma anche dettagli cruciali sul percorso e sui sistemi di autenticazione.

Perché Analizzare l’Header è Fondamentale per la Tua Sicurezza

L’analisi dell’header non è solo una curiosità tecnica, ma un potente strumento di difesa. Il motivo principale per ispezionarlo è la sicurezza. Le truffe di phishing, che in Italia rappresentano una minaccia costante, spesso si basano sulla falsificazione del mittente (spoofing). Controllando l’header, è possibile verificare se l’email proviene davvero dal server dichiarato, smascherando così i tentativi di frode. Un’email che sembra arrivare dalla nostra banca, ma il cui header rivela un percorso da server sconosciuti, è un chiaro campanello d’allarme. Per una guida completa su come riconoscere queste minacce, puoi consultare il nostro articolo sul phishing e come segnalare le email truffa.

Inoltre, l’header è indispensabile per tracciare l’origine geografica di un messaggio e per risolvere problemi di consegna. Se un’email importante non arriva a destinazione, l’analisi dell’header può rivelare in quale punto del percorso si è verificato un errore. Infine, grazie a protocolli come SPF, DKIM e DMARC, l’header ci informa sull’autenticità del mittente, funzionando come una vera e propria firma digitale. Un fallimento in questi controlli indica che il messaggio potrebbe essere stato alterato o inviato da fonti non autorizzate.

Come Visualizzare l’Header Completo sui Principali Client di Posta

Visualizzare l’header completo di un’email è un’operazione semplice, anche se i passaggi specifici variano leggermente a seconda del programma di posta elettronica utilizzato. La maggior parte dei client nasconde queste informazioni per non appesantire l’interfaccia, ma le rende accessibili tramite un paio di clic. Conoscere la procedura corretta è il primo passo per diventare un utente più consapevole e per iniziare a investigare l’origine dei messaggi che riceviamo quotidianamente.

Visualizzare l’Header in Gmail

In Gmail, trovare l’header è molto intuitivo. Apri l’email che desideri analizzare. In alto a destra del messaggio, accanto all’icona di risposta, troverai tre puntini verticali che aprono il menu “Altro”. Clicca su di essi e seleziona l’opzione “Mostra originale”. Si aprirà una nuova scheda del browser con l’header completo in alto, seguito dal corpo del messaggio. Questa visualizzazione non solo mostra i dati, ma offre anche un comodo riepilogo con informazioni su Message-ID e i risultati dei controlli SPF e DKIM.

Trovare l’Header in Outlook

Anche su Outlook, sia nella versione desktop che web, la procedura è rapida. Sulla versione web, apri l’email, clicca sui tre puntini in alto a destra del riquadro del messaggio e seleziona “Visualizza” > “Visualizza dettagli messaggio”. Per l’applicazione desktop di Outlook, fai doppio clic sull’email per aprirla in una finestra separata. Vai sulla scheda “File”, clicca su “Proprietà” e, nella finestra che si apre, troverai l’header completo nel campo “Intestazioni Internet”. Puoi copiare il testo da questa casella per analizzarlo.

Altri Client (Apple Mail, Thunderbird)

Anche altri client di posta popolari rendono facile l’accesso all’header. In Apple Mail, apri l’email, vai nel menu “Vista” in alto, seleziona “Messaggio” e poi clicca su “Tutte le intestazioni” per visualizzare i dettagli direttamente sopra il corpo dell’email. Su Mozilla Thunderbird, seleziona il messaggio, vai su “Visualizza” nel menu principale e scegli “Sorgente del messaggio” (o premi la scorciatoia Ctrl+U). Si aprirà una nuova finestra con l’header completo e il codice sorgente dell’email.

Decifrare l’Header: Guida ai Campi più Importanti

Una volta visualizzato l’header, ci si trova di fronte a un blocco di testo tecnico. Per analizzarlo correttamente, è essenziale conoscere il significato dei campi principali. Leggere queste informazioni permette di ricostruire la storia dell’email e di valutarne l’affidabilità. Alcuni campi sono semplici, come From e Subject, mentre altri, come Received e Authentication-Results, nascondono i dettagli più preziosi per la nostra indagine. La loro corretta interpretazione è la chiave per una difesa proattiva contro le minacce digitali.

Ecco i campi fondamentali da conoscere:

- From: Indica il mittente del messaggio. Attenzione: questo campo è facilmente falsificabile (spoofing).

- Return-Path: Conosciuto anche come “envelope sender”, è l’indirizzo a cui vengono inviati i messaggi di errore (bounce). Spesso rivela il vero mittente, a differenza del campo “From”.

- Received: Questo è il campo più importante per tracciare il percorso dell’email. Ogni server di posta che gestisce il messaggio aggiunge un blocco “Received”. Per ricostruire il viaggio, vanno letti dal basso verso l’alto, dal server di origine a quello di destinazione. Controllare gli indirizzi IP e i nomi dei server può svelare se il percorso è legittimo.

- Message-ID: Un identificatore unico assegnato all’email dal server di origine. Può essere utile per tracciare un messaggio specifico, sebbene anch’esso possa essere falsificato.

- Authentication-Results: Fornisce i risultati dei controlli di sicurezza come SPF, DKIM e DMARC. Un risultato “pass” indica che l’email ha superato i controlli di autenticità, mentre un “fail” è un forte segnale di allarme.

Esempio Pratico: Tracciamo un’Email Sospetta

Immaginiamo di ricevere un’email dalla nostra banca, “Banca Sicura”, che ci chiede di aggiornare urgentemente i nostri dati cliccando su un link. A prima vista, sembra legittima. Il campo From mostra “servizioclienti@bancasicura.it”. Tuttavia, un’analisi dell’header rivela una storia diversa. Leggendo i campi Received dal basso, scopriamo che il primo server a gestire l’email non è di “bancasicura.it”, ma un server con un nome sospetto e un indirizzo IP localizzato in un altro paese. Questo è già un forte indizio di frode.

Proseguendo l’analisi, esaminiamo il campo Authentication-Results. Qui troviamo “spf=fail” e “dkim=fail”. Ciò significa che il server di invio non era autorizzato a spedire email per conto del dominio “bancasicura.it” e che la firma digitale non è valida. A questo punto, abbiamo la certezza che si tratta di un tentativo di phishing. L’email va cancellata immediatamente e, se ci sentiamo sopraffatti da messaggi simili, possiamo imparare a bloccare le email su Gmail per mantenere la nostra casella di posta più pulita e sicura.

Strumenti Online per l’Analisi dell’Header

Analizzare manualmente un header può essere complesso, specialmente per chi non ha familiarità con i dettagli tecnici. Fortunatamente, esistono numerosi strumenti online gratuiti che semplificano enormemente questo processo. Piattaforme come MXToolbox Email Header Analyzer o Messageheader di Google permettono di incollare l’intero header in un campo di testo e ottenere un’analisi chiara e strutturata in pochi secondi. Questi strumenti traducono le informazioni tecniche in un formato leggibile, evidenziando il percorso dell’email su una mappa, i tempi di transito tra i server e, soprattutto, i risultati dei controlli di autenticazione SPF, DKIM e DMARC.

L’uso di questi analizzatori è altamente raccomandato. Non solo fanno risparmiare tempo, ma riducono anche il rischio di interpretare erroneamente i dati. Forniscono un riepilogo visivo immediato, con avvisi colorati per i risultati negativi dei controlli di sicurezza. In questo modo, anche un utente non esperto può capire rapidamente se un’email è legittima o se nasconde un tentativo di phishing. Questi strumenti rappresentano un valido alleato per la nostra sicurezza digitale, trasformando un’operazione complessa in un controllo accessibile a tutti.

In Breve (TL;DR)

Analizzare l’intestazione (header) di un’email è il metodo più efficace per tracciarne il percorso completo e verificarne la reale provenienza.

Scopri come leggere queste informazioni nascoste per ricostruire il viaggio di ogni messaggio e identificare il mittente effettivo.

Questa guida ti fornirà gli strumenti per analizzare gli header passo dopo passo e distinguere le email legittime dai tentativi di phishing o spam.

Conclusioni

Comprendere e saper analizzare l’header di un’email è una competenza digitale preziosa nell’era moderna. Non è più un’abilità riservata agli esperti di informatica, ma uno strumento di autodifesa alla portata di tutti. Imparare a visualizzare e decifrare queste informazioni nascoste ci permette di verificare l’autenticità del mittente, tracciare l’origine di un messaggio e, soprattutto, proteggerci efficacemente da minacce come il phishing e lo spam, che continuano a essere un veicolo primario per le truffe informatiche. In Italia, dove le PMI e i singoli cittadini sono bersagli frequenti, questa consapevolezza è ancora più cruciale.

Sfruttare gli strumenti di analisi online rende il processo ancora più semplice e immediato. Con pochi clic, possiamo trasformare un testo tecnico e complesso in un report chiaro che ci dice se possiamo fidarci di un’email. Adottare la semplice abitudine di controllare i messaggi sospetti non solo protegge i nostri dati personali e finanziari, ma contribuisce a creare una cultura della sicurezza digitale più forte e resiliente, in linea con un mondo che fonde tradizione e innovazione continua.

Domande frequenti

L’header, o intestazione, di un’email è la sua ‘carta d’identità digitale’. Contiene informazioni tecniche dettagliate sul percorso che il messaggio ha compiuto dal mittente al destinatario, inclusi i server attraversati. È fondamentale per verificare l’autenticità di un’email e smascherare tentativi di phishing o spam, analizzando la coerenza del suo tragitto e i protocolli di sicurezza.

La procedura varia a seconda del programma di posta (client) che utilizzi. In Gmail, ad esempio, si trova cliccando sui tre puntini e scegliendo ‘Mostra originale’. In Outlook, si trova nel menu ‘File’ e poi ‘Proprietà’. Per altri servizi come Apple Mail, la funzione è solitamente nel menu ‘Vista’ sotto ‘Messaggio’ e ‘Sorgente’. Generalmente, l’opzione è nascosta in un menu contestuale per non appesantire l’interfaccia.

Non offre una certezza assoluta, ma fornisce indizi molto forti e spesso decisivi. Analizzando campi come ‘Received’, puoi vedere se il percorso del server è anomalo. I risultati di autenticazione come SPF, DKIM e DMARC indicano se l’email proviene legittimamente dal dominio dichiarato. Discrepanze in questi campi sono un segnale d’allarme quasi certo di un’email fraudolenta o di spam.

Per un’analisi efficace, concentrati su alcuni campi chiave. Le righe ‘Received’ mostrano tutti i server attraverso cui è passata l’email e sono difficili da falsificare. Il campo ‘Return-Path’ indica dove verrebbe inviata una notifica di mancata consegna, che spesso nei messaggi di spam non coincide con il mittente visibile ‘From’. Infine, ‘Authentication-Results’ riassume i controlli di sicurezza (SPF, DKIM, DMARC), essenziali per confermare l’autenticità del mittente.

La prima regola è non interagire con il contenuto del messaggio. Non cliccare su alcun link, non scaricare allegati e non rispondere. La cosa migliore da fare è segnalare l’email come ‘phishing’ o ‘spam’ attraverso l’apposita funzione del tuo provider di posta. Questo aiuta a migliorare i filtri per tutti gli utenti. Dopodiché, elimina definitivamente l’email. Se hai il dubbio di aver già compromesso i tuoi dati, cambia immediatamente le password degli account coinvolti.

Hai ancora dubbi su Header Email: Guida per Svelare Origine e Mittente Reale.?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.