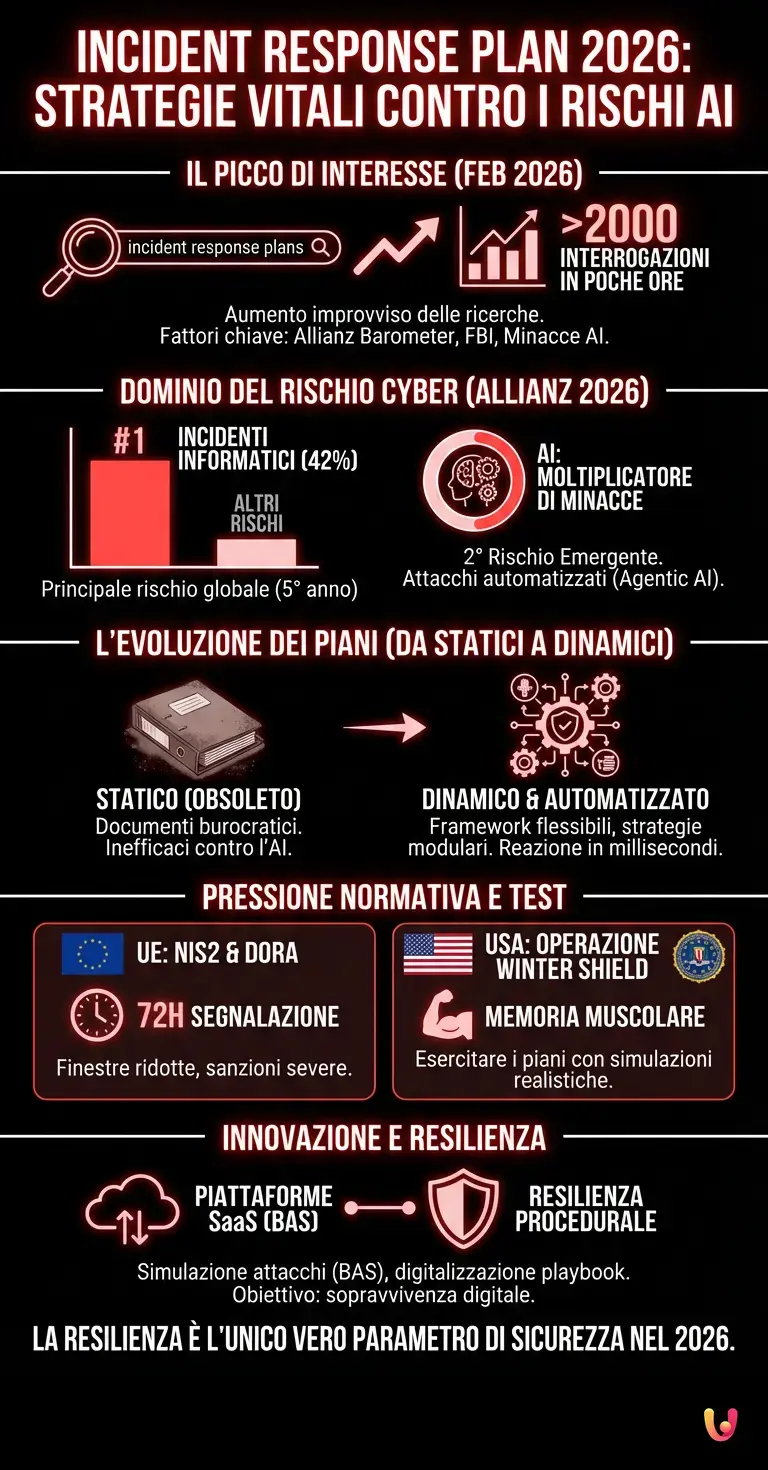

Il 9 febbraio 2026 segna un picco significativo nell’interesse globale verso la sicurezza informatica, con il termine di ricerca “incident response plans” che ha superato le 2000 interrogazioni in poche ore. Questo improvviso aumento di attenzione non è casuale, ma il risultato di una convergenza di fattori critici che stanno ridefinendo il panorama della protezione digitale: la pubblicazione del nuovo Allianz Risk Barometer 2026, le recenti iniziative dell’FBI e l’evoluzione delle minacce guidate dall’Intelligenza Artificiale. Al centro di questa tempesta perfetta si trovano gli Incident Response Plans (Piani di Risposta agli Incidenti), che da semplici documenti burocratici si stanno trasformando nell’asset più strategico per la sopravvivenza delle aziende.

La necessità di aggiornare e testare questi piani è diventata imperativa di fronte a uno scenario in cui la prevenzione totale è ormai considerata un’utopia. Le organizzazioni, dalle multinazionali alle startup innovative, stanno comprendendo che la resilienza — ovvero la capacità di reagire e ripristinare l’operatività dopo un attacco — è l’unico vero parametro di sicurezza nel 2026.

Il dominio del rischio Cyber: i dati Allianz

Secondo il report Allianz Risk Barometer 2026, pubblicato recentemente, gli incidenti informatici si confermano per il quinto anno consecutivo come il principale rischio globale per le aziende, raccogliendo il 42% delle risposte degli esperti di gestione del rischio. Il dato più allarmante, tuttavia, non è la conferma del primato, ma il margine di distacco rispetto agli altri rischi, che ha raggiunto un livello record (+10% rispetto al secondo classificato).

Il report evidenzia un cambiamento fondamentale: l’ascesa dell’Intelligenza Artificiale come fattore di rischio. L’AI è balzata al secondo posto nella classifica dei rischi emergenti, agendo come un “moltiplicatore di minacce”. Gli attaccanti utilizzano ormai sistemi di AI autonomi (Agentic AI) per condurre campagne di phishing sofisticate e attacchi automatizzati che rendono obsoleti i vecchi protocolli di difesa. In questo contesto, un piano di risposta statico è inefficace; le aziende necessitano di strategie dinamiche capaci di adattarsi alla velocità delle macchine.

L’evoluzione dei piani: l’analisi di Evrim Ağacı

Un contributo interessante alla discussione arriva da fonti di analisi tecnica e scientifica come Evrim Ağacı, citata in diverse rassegne stampa internazionali questa settimana. Secondo le analisi riportate, il concetto stesso di “piano” sta subendo una mutazione evolutiva. “I piani di risposta agli incidenti non possono più essere documenti statici che prendono polvere su uno scaffale”, sottolineano gli esperti. La complessità dei sistemi moderni richiede framework decisionali flessibili, dove ogni ruolo è pre-definito ma la strategia di contenimento è modulare.

Questa visione si allinea con la necessità di integrare la tecnologia di automazione direttamente nei piani di risposta. Non si tratta più solo di sapere “chi chiamare”, ma di avere sistemi che isolano automaticamente i segmenti di rete compromessi non appena viene rilevata un’anomalia, riducendo il tempo di reazione da ore a millisecondi.

La pressione normativa e l’intervento dell’FBI

A spingere le ricerche online contribuisce anche il panorama normativo sempre più stringente. In Europa, la piena operatività della direttiva NIS2 e del regolamento DORA impone finestre di segnalazione degli incidenti estremamente ridotte, spesso entro le 72 ore. Senza un piano di risposta collaudato, rispettare queste scadenze è quasi impossibile, esponendo le aziende a sanzioni severe.

Parallelamente, negli Stati Uniti, l’FBI ha lanciato l’operazione “Winter SHIELD” (febbraio 2026), un’iniziativa volta a sensibilizzare le infrastrutture critiche sull’importanza di “esercitare” i propri piani. Secondo SecurityWeek, che ha coperto ampiamente il tema, la differenza tra un incidente gestibile e una catastrofe aziendale risiede quasi esclusivamente nella “memoria muscolare” sviluppata attraverso simulazioni realistiche. Avere un piano su carta non basta; bisogna averlo testato sotto stress.

Il ruolo delle Startup e dell’Innovazione Digitale

In risposta a queste esigenze, il settore della innovazione digitale sta vivendo un fermento senza precedenti. Numerose startup di cybersecurity stanno lanciando piattaforme SaaS dedicate esclusivamente alla gestione e alla simulazione degli incidenti (Breach and Attack Simulation – BAS). Queste tecnologie permettono ai CISO (Chief Information Security Officers) di digitalizzare i loro playbook e di eseguirli in ambienti virtuali per testarne l’efficacia contro i nuovi ransomware potenziati dall’AI.

La tendenza è chiara: la sicurezza informatica si sta spostando dalla protezione perimetrale alla “resilienza procedurale”. Le aziende che oggi cercano “incident response plans” non stanno cercando un modello da copiare, ma soluzioni per automatizzare la loro sopravvivenza digitale.

In Breve (TL;DR)

I piani di risposta agli incidenti diventano cruciali nel 2026 per contrastare i rischi cyber dominati dall’intelligenza artificiale e dalle nuove minacce globali.

Le aziende abbandonano la prevenzione statica per adottare strategie di resilienza dinamica, essenziali per sopravvivere ad attacchi automatizzati sempre più sofisticati.

Normative stringenti e pressioni istituzionali impongono alle organizzazioni di testare regolarmente i propri piani di sicurezza attraverso simulazioni realistiche e tecnologie innovative.

Conclusioni

Il picco di interesse registrato il 9 febbraio 2026 attorno agli “incident response plans” è il sintomo di una maturazione del mercato. Di fronte ai dati inequivocabili di Allianz e alle pressioni normative globali, la sicurezza informatica ha smesso di essere un problema puramente tecnico per diventare una priorità di governance. In un’era dominata dall’AI e da minacce iper-veloci, la domanda non è più se un’azienda verrà colpita, ma quanto velocemente ed efficacemente saprà rispondere. Il piano di risposta, dunque, non è più solo un documento: è l’assicurazione sulla vita dell’impresa digitale.

Domande frequenti

L aggiornamento è vitale perché la prevenzione totale è ormai considerata un utopia e la resilienza è diventata il principale parametro di sicurezza. Con gli incidenti informatici classificati come primo rischio globale dall Allianz Risk Barometer 2026, le aziende devono possedere strategie dinamiche per contrastare minacce sempre più veloci e automatizzate, garantendo il ripristino dell operatività in tempi brevissimi.

L Intelligenza Artificiale agisce come un moltiplicatore di minacce, posizionandosi al secondo posto tra i rischi emergenti. Gli attaccanti utilizzano la cosiddetta Agentic AI per lanciare campagne di phishing sofisticate e attacchi automatizzati che superano le difese tradizionali. Questo obbliga le aziende a integrare tecnologie di automazione nei propri piani per reagire alle anomalie in millisecondi anziché in ore.

La direttiva NIS2 e il regolamento DORA rappresentano i principali riferimenti normativi che impongono finestre di segnalazione degli incidenti estremamente ridotte, spesso entro le 72 ore. Il mancato rispetto di queste scadenze, dovuto all assenza di un piano collaudato e testato, espone le organizzazioni a sanzioni severe e a rischi operativi critici.

Le Breach and Attack Simulation, o BAS, sono piattaforme SaaS innovative che permettono ai responsabili della sicurezza di digitalizzare i playbook e testarli in ambienti virtuali. Queste simulazioni sono essenziali per sviluppare una memoria muscolare aziendale, verificando l efficacia delle procedure contro ransomware potenziati dall AI e trasformando la teoria in una difesa pratica e reattiva.

Il passaggio avviene abbandonando l idea del piano come semplice documento statico a favore di framework decisionali flessibili e modulari. La resilienza procedurale implica l uso di sistemi che isolano automaticamente i segmenti di rete compromessi e l esecuzione regolare di esercitazioni realistiche, come suggerito anche dalle recenti iniziative dell FBI per le infrastrutture critiche.

Fonti e Approfondimenti

- NIST: Guida ufficiale alla gestione degli incidenti di sicurezza informatica (SP 800-61)

- Unione Europea: Testo ufficiale della Direttiva NIS2 (UE 2022/2555)

- Unione Europea: Regolamento DORA sulla resilienza operativa digitale

- NIST SP 800-61: Guida normativa ufficiale per la gestione degli incidenti di sicurezza informatica

Hai trovato utile questo articolo? C'è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.