Viviamo in un mondo iperconnesso, dove la comunicazione istantanea è ormai imprescindibile. Ogni giorno utilizziamo strumenti digitali per scambiare messaggi, condividere informazioni e interagire in tempo reale. Ma dietro le quinte di queste interazioni si celano tecnologie complesse che spesso ignoriamo, alcune delle quali possono essere utilizzate anche per scopi meno nobili. Una di queste è la ping call, un meccanismo apparentemente semplice ma fondamentale per il funzionamento di molte applicazioni che usiamo quotidianamente, ma che può nascondere anche insidie.

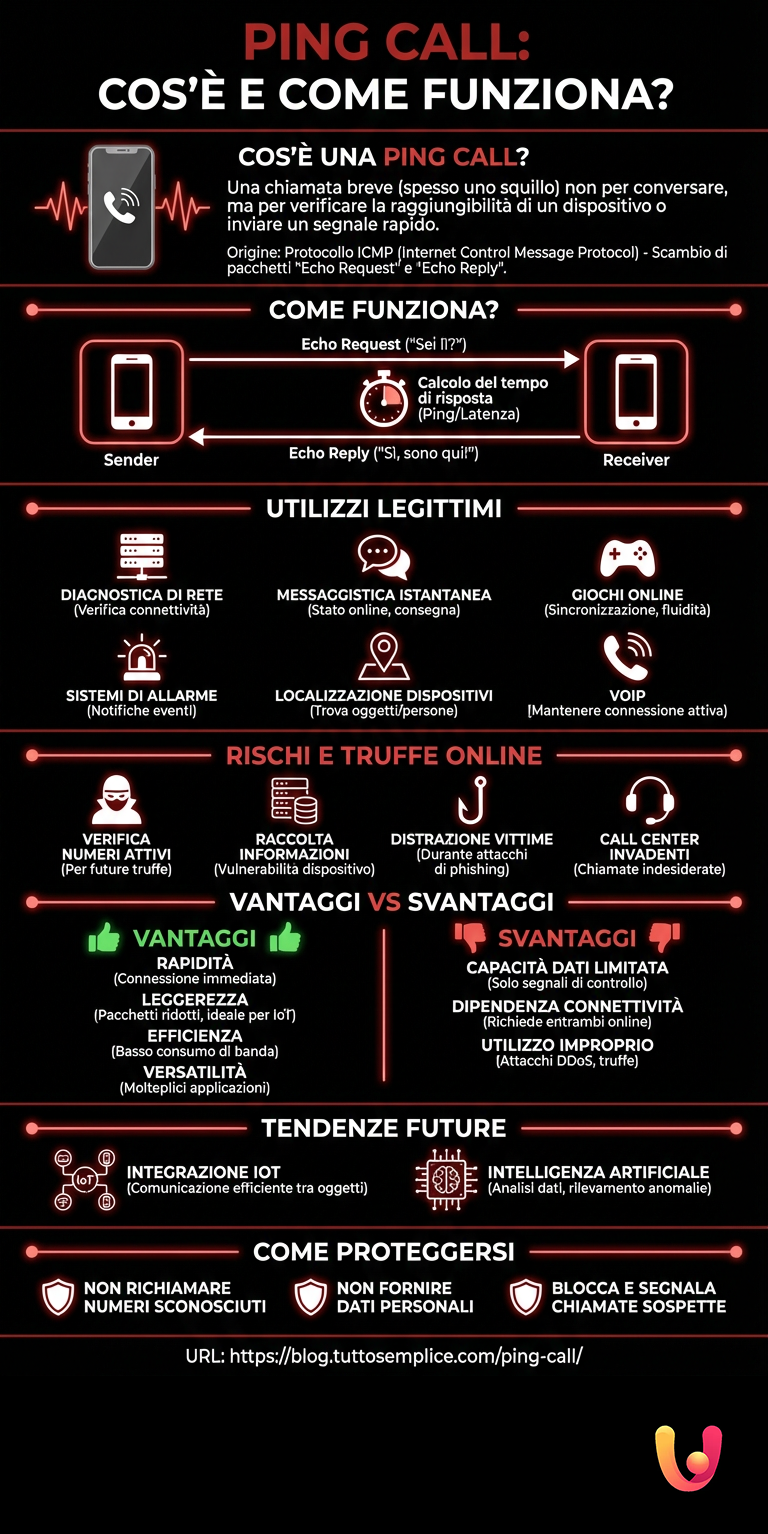

Forse hai già sentito parlare di ping call in relazione ai videogiochi online o ai sistemi di allarme, o forse hai ricevuto una chiamata sospetta che ha squillato solo una volta prima di interrompersi. Sai veramente di cosa si tratta? In questo articolo, ti guideremo alla scoperta di questo strumento versatile, svelandoti i suoi segreti, le sue molteplici applicazioni e anche i suoi lati oscuri. Esploreremo le origini della ping call nel protocollo ICMP, il suo ruolo cruciale nella diagnostica di rete e la sua evoluzione in ambiti come la messaggistica istantanea, i giochi online e i sistemi di allarme. Ma non ci fermeremo qui: analizzeremo anche come le ping call vengono utilizzate dai truffatori per verificare numeri di telefono attivi, raccogliere informazioni e persino distrarre le vittime durante attacchi di phishing o furto di identità.

Scoprirai come una semplice richiesta di “echo” può essere utilizzata per verificare la connettività di un dispositivo, misurare la latenza di una rete e persino localizzare persone o oggetti smarriti. Analizzeremo i vantaggi e gli svantaggidella ping call, confrontandola con altri tipi di chiamate come quelle vocali e le videochiamate. Infine, ti offriremo uno sguardo al futuro, esplorando le tendenze e gli sviluppi che potrebbero rendere la ping call ancora più importante nell’era dell’Internet of Things e dell’intelligenza artificiale, ma anche le possibili minacce che potrebbero derivare da un suo utilizzo improprio.

Preparati a immergerti nel mondo affascinante della ping call, un piccolo ma potente strumento che contribuisce a rendere possibile la comunicazione digitale come la conosciamo oggi, ma che può nascondere anche insidie. Continua a leggere per scoprire tutto quello che c’è da sapere su questa tecnologia, su come influenza la tua esperienza online e su come proteggerti dai suoi potenziali pericoli.

Cos’è una Ping Call?

Una ping call è una tipologia di chiamata che si distingue dalle tradizionali chiamate vocali per la sua funzione primaria: non è finalizzata a stabilire una conversazione, ma a verificare la raggiungibilità di un dispositivo o a inviare un segnale rapido. In pratica, è come uno “squillo” breve inviato a un dispositivo, il quale risponde confermando la sua presenza e la sua capacità di ricevere comunicazioni.

L’origine della ping call risiede nel protocollo ICMP (Internet Control Message Protocol), un elemento fondamentale della suite di protocolli Internet. L’ICMP gestisce i messaggi di controllo e gli errori di comunicazione, e la ping call sfrutta proprio questo protocollo per inviare un pacchetto di dati, chiamato “echo request”, a un dispositivo specifico. Se il dispositivo è attivo e raggiungibile, risponde con un altro pacchetto ICMP, chiamato “echo reply”. Questo scambio di pacchetti permette di verificare la connettività del dispositivo e di misurarne il tempo di risposta, noto come “ping”.

Esempi di Utilizzo

Le ping call trovano applicazione in diversi contesti, tra cui:

- Verifica della connettività: Gli amministratori di rete utilizzano le ping call per monitorare lo stato dei dispositivi connessi e individuare eventuali problemi di rete. Ad esempio, un amministratore può inviare una ping call a un server per assicurarsi che sia online e risponda correttamente alle richieste.

- Messaggistica istantanea: Alcune applicazioni di messaggistica utilizzano le ping call per segnalare la presenza online degli utenti e la consegna dei messaggi. In questo modo, è possibile sapere se un contatto è disponibile a ricevere messaggi senza dover attendere una risposta esplicita.

- Giochi online: Nei videogiochi multiplayer, le ping call vengono utilizzate per sincronizzare i giocatori e garantire un’esperienza di gioco fluida. Misurando il tempo di risposta dei giocatori, il sistema può adattare il gameplay per compensare eventuali ritardi di rete e garantire un’esperienza di gioco equa e coinvolgente.

- Sistemi di allarme: In alcuni sistemi di sicurezza, le ping call vengono utilizzate per inviare notifiche in caso di eventi specifici, come l’apertura di una porta o il rilevamento di un movimento. In questo modo, è possibile ricevere avvisi in tempo reale e intervenire prontamente in caso di necessità.

- Localizzazione di dispositivi: Le ping call possono essere utilizzate per localizzare dispositivi smarriti o rubati. Applicazioni come Findmykids o Life360 sfruttano questa tecnologia per monitorare la posizione in tempo reale di persone o oggetti .

- VoIP (Voice over IP): Le ping call vengono utilizzate nelle applicazioni VoIP per mantenere attiva la connessione tra due dispositivi e prevenire i timeout del NAT (Network Address Translation). Inviando periodicamente ping call, i dispositivi segnalano la loro presenza e mantengono aperta la comunicazione, consentendo una trasmissione fluida della voce durante le chiamate.

Come Funziona una Ping Call?

Il funzionamento di una ping call può essere spiegato in modo semplice, pur basandosi su meccanismi tecnici complessi. Per comprendere appieno il processo, immaginiamo un’analogia con l’invio di una lettera.

Quando si effettua una ping call, il dispositivo mittente invia un pacchetto ICMP “echo request” al dispositivo di destinazione. Questo pacchetto è come una lettera che contiene un messaggio molto semplice: “Sei lì?”. Il dispositivo di destinazione, ricevendo il pacchetto, verifica la sua integrità, come se stesse controllando che la lettera non sia stata danneggiata durante il trasporto. Se tutto è corretto, genera un pacchetto ICMP “echo reply” che viene inviato al mittente, come una risposta che dice “Sì, sono qui!”.

Descrizione del Processo Tecnico

A livello tecnico, il processo di una ping call può essere suddiviso in questi passaggi:

- Invio dell’echo request: Il dispositivo mittente crea un pacchetto ICMP “echo request” contenente l’indirizzo IP del mittente, l’indirizzo IP del destinatario e un numero di sequenza. Questo pacchetto viene inviato attraverso la rete al dispositivo di destinazione.

- Ricezione dell’echo request: Il dispositivo di destinazione riceve il pacchetto “echo request” e ne verifica l’integrità. Se il pacchetto è valido, il dispositivo procede alla creazione di un pacchetto di risposta.

- Creazione dell’echo reply: Il dispositivo di destinazione crea un pacchetto ICMP “echo reply” che contiene l’indirizzo IP del mittente, l’indirizzo IP del destinatario e lo stesso numero di sequenza del pacchetto “echo request”.

- Invio dell’echo reply: Il dispositivo di destinazione invia il pacchetto “echo reply” al dispositivo mittente attraverso la rete.

- Ricezione dell’echo reply: Il dispositivo mittente riceve il pacchetto “echo reply” e verifica che il numero di sequenza corrisponda a quello del pacchetto “echo request” inviato in precedenza. In questo modo, si assicura che la risposta provenga effettivamente dal dispositivo di destinazione.

- Calcolo del tempo di risposta: Il dispositivo mittente calcola il tempo trascorso tra l’invio del pacchetto “echo request” e la ricezione del pacchetto “echo reply”. Questo tempo, misurato in millisecondi, rappresenta il “ping” e indica la latenza della connessione tra i due dispositivi.

Protocolli e Tecnologie Coinvolte

Oltre all’ICMP, altri protocolli e tecnologie sono coinvolti nel processo di una ping call:

- IP (Internet Protocol): L’IP è responsabile dell’indirizzamento dei pacchetti di dati attraverso la rete. Ogni dispositivo connesso a Internet ha un indirizzo IP univoco che consente di identificarlo e di indirizzare correttamente i pacchetti.

- ARP (Address Resolution Protocol): L’ARP viene utilizzato per tradurre gli indirizzi IP in indirizzi MAC (Media Access Control). Gli indirizzi MAC sono identificativi univoci assegnati a livello hardware alle schede di rete dei dispositivi. L’ARP consente di individuare l’indirizzo MAC del dispositivo di destinazione a partire dal suo indirizzo IP, permettendo l’invio del pacchetto “echo request” al dispositivo corretto.

Vantaggi e Svantaggi della Ping Call

Come ogni tecnologia, la ping call presenta vantaggi e svantaggi che è importante considerare.

Analisi dei Pro e Contro

Vantaggi:

- Rapidità: Le ping call sono estremamente veloci, consentendo di stabilire una connessione in tempi brevissimi. Questo le rende ideali per applicazioni che richiedono una risposta immediata, come il monitoraggio di sistemi in tempo reale.

- Leggerezza: I pacchetti ICMP utilizzati nelle ping call sono di dimensioni ridotte, il che le rende ideali per dispositivi con risorse limitate, come sensori o dispositivi IoT.

- Efficienza: Le ping call consumano poca banda, il che le rende adatte anche a connessioni lente o instabili. Questo è particolarmente importante in contesti in cui la larghezza di banda è limitata, come le reti mobili o le connessioni satellitari.

- Versatilità: Le ping call possono essere utilizzate in diversi contesti, dalla verifica della connettività alla messaggistica istantanea, dimostrando la loro flessibilità e adattabilità a diverse esigenze.

Svantaggi:

- Limitata capacità di trasmissione dati: Le ping call non sono progettate per trasmettere grandi quantità di dati. Il loro scopo principale è quello di inviare un segnale di controllo, non di trasferire informazioni complesse.

- Dipendenza dalla connettività: Affinché una ping call abbia successo, è necessario che entrambi i dispositivi siano connessi alla rete e raggiungibili. Se uno dei due dispositivi è offline o non raggiungibile, la ping call fallirà.

- Possibile utilizzo improprio: In alcuni casi, le ping call possono essere utilizzate per scopi malevoli, come attacchi DDoS (Denial of Service) . In un attacco DDoS, un aggressore invia un numero elevato di ping call a un dispositivo bersaglio, sovraccaricando le sue risorse e rendendolo inaccessibile agli utenti legittimi.

Ping Call e Truffe Online

Oltre agli utilizzi legittimi, le ping call possono essere sfruttate anche per scopi malevoli, come le truffe online. I truffatori utilizzano le ping call per diversi motivi:

- Verificare numeri di telefono attivi: Inviando una ping call, i truffatori possono identificare i numeri di telefono attivi e creare liste di potenziali vittime per future truffe.

- Raccogliere informazioni: Alcune ping call possono essere utilizzate per raccogliere informazioni sui dispositivi, come il tipo di sistema operativo o la versione del software installato. Queste informazioni possono essere utilizzate per individuare vulnerabilità e sferrare attacchi mirati.

- Distrarre le vittime: I truffatori possono utilizzare le ping call come diversivo per distrarre le vittime mentre mettono in atto altre truffe, come il phishing o il furto di identità. Ad esempio, un truffatore potrebbe inviare una ping call per distrarre la vittima mentre cerca di accedere al suo conto bancario online.

Call Center Invadenti

Le ping call sono spesso utilizzate anche dai call center invadenti per contattare potenziali clienti. Queste chiamate, spesso indesiderate, possono essere fastidiose e interrompere le attività quotidiane. In alcuni casi, i call center invadenti utilizzano tecniche aggressive di vendita o cercano di ottenere informazioni personali con l’inganno.

È importante essere consapevoli di questi utilizzi impropri delle ping call e adottare misure per proteggersi dalle truffe. Non rispondere a chiamate provenienti da numeri sconosciuti e non fornire informazioni personali a interlocutori non verificati. Se si riceve una ping call sospetta, è consigliabile bloccare il numero e segnalare l’accaduto alle autorità competenti.

Ping Call vs. Altri Tipi di Chiamate

È fondamentale distinguere la ping call da altri tipi di chiamate, come le chiamate vocali tradizionali e le videochiamate. Mentre queste ultime sono progettate per la comunicazione interattiva tra persone, la ping call ha uno scopo principalmente diagnostico.

Confronto con Chiamate Vocali e Videochiamate

| Tipo di Chiamata | Scopo | Protocollo | Caratteristiche | Qualità del servizio | Sicurezza | Capacità di trasmissione dati |

|---|---|---|---|---|---|---|

| Ping Call | Verifica connettività, invio di segnali | ICMP | Veloce, leggera, basso consumo di banda | Non applicabile | Bassa | Molto limitata |

| Chiamata Vocale | Conversazione audio | VoIP (Voice over IP) | Trasmissione della voce in tempo reale | Variabile a seconda del codec e della rete | Variabile a seconda del protocollo | Limitata all’audio |

| Videochiamata | Conversazione audio e video | VoIP, protocolli di streaming video | Trasmissione di audio e video in tempo reale | Variabile a seconda del codec, della rete e della larghezza di banda | Variabile a seconda del protocollo | Elevata, include audio e video |

Tendenze e Sviluppi Futuri

La tecnologia ping call è in continua evoluzione, con nuove applicazioni e sviluppi all’orizzonte.

Previsioni e Innovazioni

Si prevede che le ping call saranno sempre più integrate in dispositivi e applicazioni IoT (Internet of Things), consentendo una comunicazione efficiente e a basso consumo energetico tra oggetti connessi. Ad esempio, un frigorifero intelligente potrebbe utilizzare le ping call per segnalare la necessità di acquistare latte o un sensore di temperatura potrebbe inviare una ping call per avvisare di un’anomalia. Inoltre, l’utilizzo dell’intelligenza artificiale e del machine learning potrebbe migliorare l’efficacia delle ping call, consentendo di analizzare i dati di risposta e individuare anomalie o potenziali problemi. Ad esempio, un sistema di monitoraggio di rete basato sull’intelligenza artificiale potrebbe utilizzare le ping call per identificare automaticamente i dispositivi che presentano problemi di connettività o prestazioni .

In Breve (TL;DR)

La ping call è un tipo di chiamata che serve a verificare la connettività di un dispositivo o a inviare un segnale rapido.

Si basa sull’invio di pacchetti ICMP e consente di misurare il tempo di risposta (ping).

Trova applicazione in diversi ambiti, come il monitoraggio di rete, la messaggistica, i sistemi di allarme e le applicazioni VoIP.

Conclusioni

La ping call, sebbene spesso trascurata, rappresenta uno strumento di comunicazione versatile ed efficiente con un ruolo fondamentale nel panorama digitale odierno. La sua capacità di stabilire connessioni rapide e leggere la rende ideale per diverse applicazioni, dalla verifica della connettività al monitoraggio di dispositivi, passando per la messaggistica istantanea e i sistemi di allarme. Con l’avanzare della tecnologia, è probabile che le ping call trovino nuove e innovative applicazioni, contribuendo a rendere la comunicazione digitale sempre più pervasiva e interconnessa. L’evoluzione delle ping call è strettamente legata allo sviluppo dell’Internet of Things (IoT) e all’integrazione di tecnologie come l’intelligenza artificiale e il machine learning. Queste innovazioni promettono di migliorare ulteriormente l’efficienza e l’affidabilità delle ping call, aprendo nuove possibilità in settori come la domotica, l’industria 4.0 e la telemedicina.

Tuttavia, è fondamentale essere consapevoli del lato oscuro delle ping call. Come abbiamo visto, questa tecnologia può essere sfruttata da malintenzionati per scopi illeciti, come le truffe online e le chiamate indesiderate da parte di call center invadenti. I truffatori utilizzano le ping call per verificare numeri di telefono attivi, raccogliere informazioni sui dispositivi e distrarre le vittime durante attacchi di phishing o furto di identità.

È importante adottare misure di sicurezza per proteggersi da questi rischi, come non rispondere a chiamate da numeri sconosciuti (se non dopo aver scoperto a chi appartengono), non fornire informazioni personali a interlocutori non verificati e segnalare eventuali chiamate sospette alle autorità competenti. In definitiva, la ping call si conferma come uno strumento fondamentale per garantire la comunicazione tra dispositivi e abilitare nuove forme di interazione tra uomo e macchina. Tuttavia, è necessario un approccio consapevole e responsabile per sfruttare appieno il suo potenziale e mitigare i rischi associati al suo utilizzo improprio.

Domande frequenti

Una ping call è una chiamata molto breve, spesso solo uno squillo, utilizzata per diversi scopi, come verificare se un numero di telefono è attivo o invogliare l’utente a richiamare.

Una ping call funziona inviando un segnale al tuo telefono. Se il telefono è acceso e raggiungibile, la chiamata verrà registrata come una chiamata persa, anche se squilla solo per un breve periodo.

Potresti ricevere ping call per diversi motivi. I call center le utilizzano per verificare se un numero è attivo prima di contattarti. I truffatori le usano per indurti a richiamare numeri a pagamento o per raccogliere informazioni.

Non tutte le ping call sono pericolose, ma è importante essere prudenti. Se non riconosci il numero, non richiamare. Se hai il sospetto che si tratti di una truffa, blocca il numero e segnala l’accaduto alle autorità competenti.

Puoi bloccare le ping call sul tuo smartphone utilizzando le funzioni di blocco integrate o scaricando app specifiche. Puoi anche iscriverti al Registro delle Opposizioni per ridurre le chiamate indesiderate.

Se hai richiamato una ping call e ti accorgi che si tratta di un numero a pagamento o di una truffa, riaggancia immediatamente. Contatta il tuo operatore telefonico per segnalare l’accaduto e verificare se ti sono stati addebitati costi.

Le ping call sospette provengono spesso da numeri sconosciuti, con prefissi internazionali. Se ricevi una chiamata da un numero che non conosci e squilla solo una volta, è probabile che si tratti di una ping call.

Se sei vittima di una truffa tramite ping call, contatta immediatamente le autorità competenti e il tuo operatore telefonico. Segnalare la truffa può aiutare a proteggere altre persone.

Hai ancora dubbi su Ping Call: Cos’è e Come Funziona??

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.