Calculul cuantic nu mai este doar un concept teoretic limitat la laboratoarele de fizică experimentală, ci o realitate tehnologică în rapidă evoluție, care redesenează limitele informaticii globale. În 2026, puterea procesoarelor cuantice a atins praguri critice, ridicând o întrebare fundamentală: parolele noastre bancare, economiile noastre și datele noastre financiare mai sunt în siguranță? Răspunsul rezidă în arhitectura complexă a algoritmilor matematici care protejează web-ul modern și în cursa contracronometru pentru actualizarea acestora înainte de așa-numitul „Q-Day”, ziua în care computerele cuantice vor deveni relevante din punct de vedere criptografic (CRQC).

Introducere la Amenințarea Cuantică

Intersecția dintre calculul cuantic și criptografie reprezintă una dintre cele mai urgente provocări informatice ale deceniului nostru. Computerele cuantice posedă o putere de calcul capabilă să spargă sistemele de securitate care protejează în prezent parolele noastre bancare și tranzacțiile financiare.

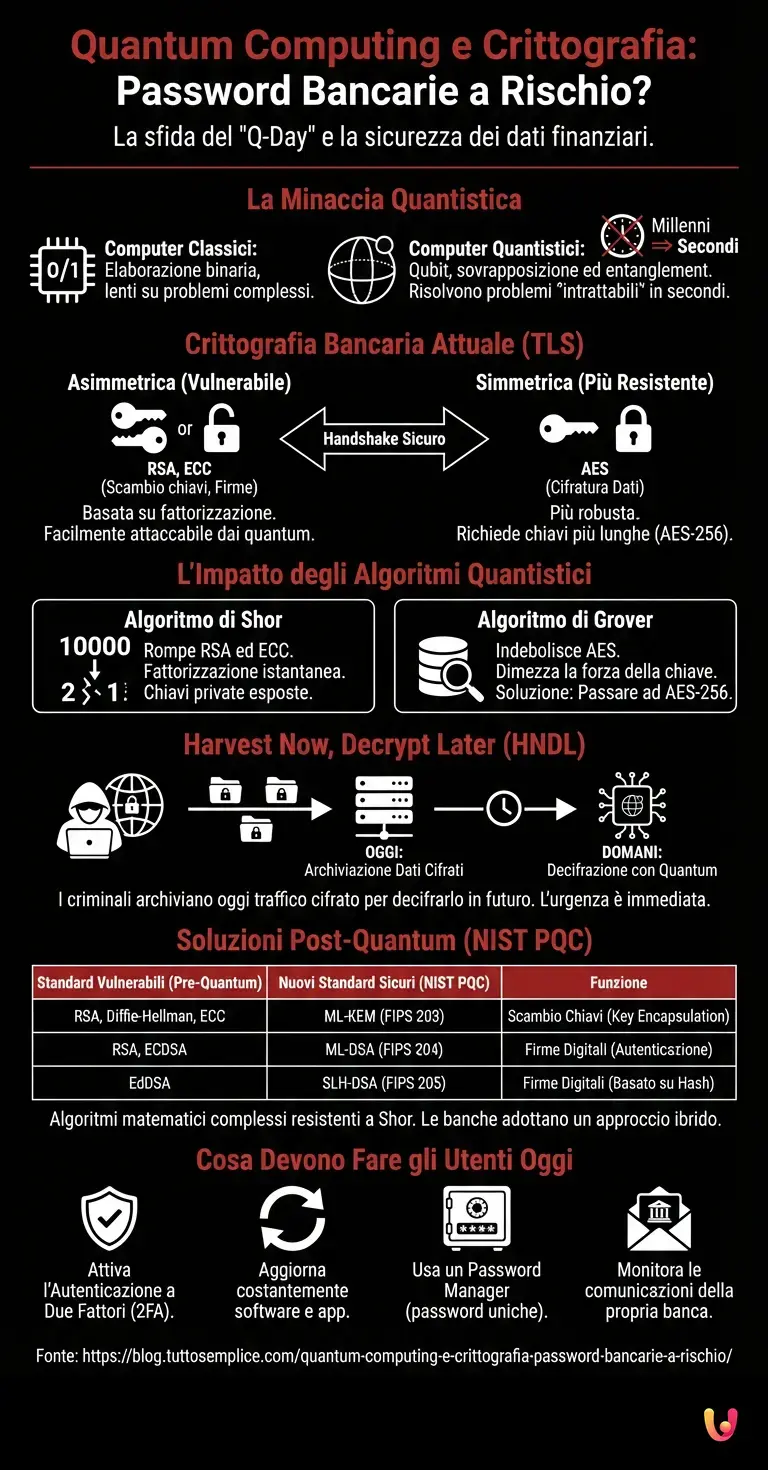

Spre deosebire de computerele clasice, care procesează informațiile în biți (0 sau 1), computerele cuantice utilizează qubiți . Datorită principiilor mecanicii cuantice, precum suprapunerea și inseparabilitatea cuantică (entanglement), un computer cuantic poate analiza un număr incalculabil de combinații simultan. Conform datelor din industrie și rapoartelor principalelor agenții de informații cibernetice, această arhitectură nu doar accelerează procesele existente, ci rezolvă anumite clase de probleme matematice în fracțiuni de secundă, probleme pe care un supercomputer tradițional le-ar decifra în milenii. Tocmai pe aceste probleme matematice „intratabile” se bazează întreaga securitate a sistemului bancar actual.

Cum funcționează criptografia bancară actuală

Pentru a înțelege legătura dintre calculatoarele cuantice și criptografie, este esențial să analizăm modul în care băncile protejează datele în prezent. Instituțiile financiare utilizează o combinație de criptografie simetrică și asimetrică pentru a se asigura că parolele și tranzacțiile rămân ilizibile pentru hackeri.

Când accesăm serviciul nostru de home banking, browserul nostru și serverul băncii stabilesc un canal de comunicare securizat prin intermediul protocolului TLS (Transport Layer Security). Acest proces, cunoscut sub numele de handshake , se bazează pe două familii principale de algoritmi criptografici, fiecare cu un scop bine definit și cu un grad diferit de vulnerabilitate la amenințarea cuantică.

Algoritmi asimetrici RSA și ECC

Algoritmii RSA și ECC sunt inima securității web, dar în contextul calculului cuantic, criptografia devine extrem de vulnerabilă. Aceștia se bazează pe probleme matematice complexe, cum ar fi factorizarea numerelor prime, pe care sistemele cuantice le pot rezolva instantaneu.

Criptografia asimetrică (sau cu cheie publică) utilizează două chei: una publică pentru criptarea datelor și una privată pentru decriptarea acestora. Algoritmul RSA (Rivest-Shamir-Adleman) își bazează securitatea pe dificultatea extremă a factorizării produsului a două numere prime uriașe. Algoritmul ECC (Elliptic Curve Cryptography), utilizat pe scară largă astăzi datorită eficienței sale, se bazează în schimb pe problema logaritmului discret pe curbe eliptice. Ambele sisteme sunt pilonii care protejează schimbul inițial de chei de sesiune și semnăturile digitale ale tranzacțiilor bancare. Din păcate, acestea sunt exact țintele principale ale viitoarelor atacuri cuantice.

Criptografie simetrică AES

Spre deosebire de sistemele asimetrice, algoritmul AES rezistă mai bine amenințărilor legate de criptografia cuantică. Folosit pentru criptarea datelor în repaus pe serverele bancare, necesită doar dublarea lungimii cheii pentru a menține un nivel de securitate de neegalat.

Odată stabilită conexiunea securizată, băncile utilizează criptografia simetrică , cum ar fi Advanced Encryption Standard ( AES ), pentru a cripta fluxul de date efectiv (inclusiv transmiterea parolei). Algoritmul cuantic al lui Grover poate, teoretic, să reducă la jumătate puterea unei chei AES, dar conform documentației oficiale NIST, trecerea de la chei AES-128 la chei AES-256 este suficientă pentru a neutraliza complet amenințarea cuantică pe acest front.

Impactul calculului cuantic asupra criptografiei

Impactul real al calculatoarelor cuantice asupra criptografiei se manifestă prin capacitatea de a descifra comunicațiile securizate în timp record. Această revoluție tehnologică face ca protocoalele de securitate standard să devină depășite, obligând sectorul bancar la o tranziție imediată către arhitecturi defensive noi și mai robuste.

Problema centrală nu constă în hardware-ul în sine, ci în algoritmii cuantici pe care acest hardware este capabil să îi execute. Comunitatea științifică a identificat amenințări specifice care fac ca actuala infrastructură cu cheie publică (PKI) să fie fundamental nesigură pe termen lung.

Algoritmul lui Shor și prăbușirea RSA

Algoritmul lui Shor este principalul motiv pentru care sintagma „informatică cuantică” generează îngrijorare în contextul criptografiei. Acest algoritm cuantic poate factoriza numere mari exponențial mai rapid decât computerele clasice, distrugând practic fiabilitatea standardului RSA actual.

Dezvoltat de matematicianul Peter Shor în 1994, acest algoritm demonstrează că un computer cuantic suficient de puternic și stabil (cu corecție de erori) poate rezolva atât problema factorizării numerelor întregi, cât și problema logaritmului discret în timp polinomial. În termeni practici, aceasta înseamnă că o cheie RSA-2048 , a cărei spargere ar necesita miliarde de ani cu un computer tradițional, ar putea fi descifrată în câteva ore sau minute de un computer cuantic matur. În momentul în care acest lucru se va întâmpla, orice parolă bancară interceptată în timpul fazei de handshake asimetric va fi expusă în clar.

Amenințarea „Recoltează acum, decriptează mai târziu”

Un pericol actual în peisajul criptografiei cuantice este strategia „Recoltează acum, decriptează mai târziu”. Infractorii cibernetici interceptează și arhivează astăzi date bancare criptate, așteptând să aibă la dispoziție un computer cuantic pentru a le decripta într-un viitor apropiat.

Nu este nevoie să așteptăm „Ziua Q” pentru a suferi daunele revoluției cuantice. Actori rău intenționați (adesea legați de state naționale) implementează deja strategia HNDL (Harvest Now, Decrypt Later – Colectează acum, decriptează mai târziu) . Aceștia înregistrează volume uriașe de trafic internet criptat, inclusiv date de autentificare bancară și baze de date financiare , stocându-le în centre de date vaste. Chiar dacă astăzi nu pot citi aceste date, obiectivul lor este să le păstreze până când vor dispune de tehnologia cuantică necesară pentru a le decripta retroactiv. Acest lucru face ca migrarea către noi standarde să fie o urgență imediată, nu o problemă a viitorului.

Soluții și standarde post-cuantice (NIST)

Pentru a contracara vulnerabilitățile descoperite în criptografia bazată pe calculatoare cuantice, NIST a oficializat noi standarde criptografice post-cuantice. Acești algoritmi matematici avansați sunt concepuți pentru a rezista atacurilor din partea computerelor cuantice, garantând securitatea pe termen lung a sistemelor bancare globale.

Ca răspuns la această amenințare existențială, NIST (Institutul Național de Standarde și Tehnologie) din Statele Unite a inițiat un proces îndelungat de selecție pentru a identifica algoritmi rezistenți la computerele cuantice. Încă din 2024, cu implementări la scară largă în curs de desfășurare în 2026, au fost publicați standardele definitive pentru Criptografia Post-Cuantică (PQC) .

Acești noi algoritmi nu necesită hardware cuantic pentru a funcționa; sunt algoritmi matematici complecși care pot fi executați pe computerele și smartphone-urile noastre actuale , dar structurați astfel încât să reziste algoritmului lui Shor.

| Standard Pre-Cuantic (Vulnerabil) | Noi standarde NIST PQC (sigure) | Funcție principală |

|---|---|---|

| RSA, Diffie-Hellman, ECC | ML-KEM (FIPS 203) fostul Kyber | Schimb de chei (Încapsulare de chei) |

| RSA, ECDSA | ML-DSA (FIPS 204) ex Dilithium | Semnături digitale (Autentificare) |

| EdDSA | SLH-DSA (FIPS 205) fost SPHINCS+ | Semnături digitale (bazate pe hash) |

Principalele bănci globale adoptă în prezent o abordare hibridă, combinând algoritmi clasici (precum ECC) cu algoritmi post-cuantici (precum ML-KEM) pentru a garanta securitatea maximă în perioada de tranziție.

Ce trebuie să facă utilizatorii astăzi

În ciuda îngrijorărilor legate de criptografia în era calculatoarelor cuantice, utilizatorii serviciilor bancare nu trebuie să intre în panică. Băncile implementează deja măsurile de apărare necesare, dar este esențial să se adopte practici stricte de igienă digitală pentru a proteja datele de autentificare.

În timp ce instituțiile financiare și giganții tehnologici lucrează în culise pentru a actualiza infrastructura criptografică globală, responsabilitatea pentru securitatea de bază revine în continuare utilizatorului. Parolele bancare sunt mult mai expuse riscului din cauza atacurilor de phishing tradiționale de astăzi, decât a atacurilor cuantice de mâine. Iată acțiunile fundamentale care trebuie întreprinse:

- Activarea autentificării cu doi factori (2FA) : Utilizați aplicații de autentificare (cum ar fi Google Authenticator sau Microsoft Authenticator) sau tokenuri hardware. Chiar dacă o parolă ar fi descifrată în viitor, al doilea factor dinamic ar bloca accesul.

- Actualizarea constantă a software-ului: browserele web, sistemele de operare și aplicațiile bancare vor include treptat suport pentru standardele PQC (criptografie post-cuantică) prin actualizări software obișnuite.

- Utilizați un manager de parole: Creați parole lungi, complexe și unice pentru fiecare serviciu financiar.

- Monitorizarea comunicărilor băncii proprii: Cele mai avansate instituții de credit își notifică deja clienții cu privire la trecerea la protocoale de criptografie rezistente la atacurile cuantice.

Pe Scurt (TL;DR)

Evoluția calculatoarelor cuantice amenință serios securitatea sistemelor bancare actuale, punând în pericol parolele și datele noastre financiare.

Algoritmii asimetrici precum RSA și ECC sunt extrem de vulnerabili, în timp ce criptografia simetrică AES necesită doar chei mai lungi pentru a rezista.

Apariția computerelor cuantice face ca protocoalele standard să devină depășite, obligând sectorul financiar să facă o tranziție rapidă către noi arhitecturi criptografice defensive.

Concluzii

În concluzie, evoluția criptografiei cuantice marchează sfârșitul unei ere pentru securitatea cibernetică tradițională. Deși parolele bancare actuale se confruntă cu riscuri teoretice, adoptarea promptă a standardelor post-cuantice va asigura reziliența sistemului financiar global în anii următori.

Amenințarea cuantică este reală, iar strategia „Recoltare acum, decriptare mai târziu” demonstrează că momentul pentru acțiune este prezentul. Cu toate acestea, datorită eforturilor comune ale NIST, ale cercetătorilor în criptografie și ale sectorului bancar, tranziția către criptografia post-cuantică este deja în curs de desfășurare. Parolele noastre bancare și datele noastre financiare vor rămâne în siguranță, cu condiția ca industria IT să finalizeze migrarea către noile standarde înainte ca computerele cuantice să atingă maturitatea comercială. Între timp, menținerea unei igiene digitale personale ridicate rămâne cel mai eficient scut împotriva amenințărilor cibernetice de astăzi și de mâine.

Întrebări frecvente

Ziua Q reprezintă momentul în care computerele cuantice vor deveni suficient de puternice pentru a sparge actualele sisteme de securitate cibernetică. Când această tehnologie va ajunge la maturitate comercială, algoritmii matematici care protejează astăzi tranzacțiile financiare ar putea fi descifrați în câteva minute. Băncile lucrează deja la actualizarea sistemelor de apărare înainte ca acest scenariu să se concretizeze.

Această strategie criminală constă în furtul și arhivarea unor cantități enorme de date bancare criptate, care în prezent sunt ilizibile. Hackerii păstrează aceste informații pe serverele lor, așteptând să aibă la dispoziție un procesor cuantic în viitor. De îndată ce tehnologia o va permite, vor folosi noua putere de calcul pentru a decodifica retroactiv vechile baze de date și a accesa economiile utilizatorilor.

În prezent, acreditările de acces la serviciile financiare sunt protejate de sisteme criptografice foarte robuste împotriva atacurilor tradiționale. Cu toate acestea, viitoarele procesoare cuantice vor folosi algoritmi specifici capabili să spargă actualele chei de securitate asimetrice în timp record. Din acest motiv, instituțiile de credit adoptă progresiv noi standarde matematice avansate pentru a garanta o protecție pe termen lung.

Este vorba despre noi protocoale matematice de securitate, concepute special pentru a rezista la puterea de calcul a viitoarelor supercomputere. Acești algoritmi avansați nu necesită hardware special și pot fi executați pe smartphone-urile sau computerele noastre obișnuite prin simple actualizări software. Implementarea lor globală va permite neutralizarea amenințărilor cibernetice de nouă generație și va menține în siguranță comunicațiile web.

Principala măsură de apărare constă în menținerea unei igiene digitale riguroase, activând întotdeauna verificarea în doi pași pentru fiecare serviciu financiar. De asemenea, este esențial să actualizați constant sistemul de operare și aplicațiile bancare pentru a primi noile protocoale de securitate post-cuantice. În cele din urmă, este recomandabil să utilizați un manager de acreditări pentru a crea coduri de acces lungi și complexe pentru fiecare platformă în parte.

Încă ai dubii despre Calculatoare cuantice și criptografie: Parolele bancare sunt în pericol??

Tastați aici întrebarea dvs. specifică pentru a găsi instantaneu răspunsul oficial de la Google.

Ați găsit acest articol util? Există un alt subiect pe care ați dori să-l tratez?

Scrieți-l în comentariile de mai jos! Mă inspir direct din sugestiile voastre.