Cel mai periculos mit fals al web-ului modern este credința că utilizarea unei aplicații cu criptare end-to-end te face complet invizibil și anonim. Adevărul contraintuitiv este că, deși conținutul mesajelor tale este protejat, „metadatele” tale – cu cine vorbești, la ce oră, de unde și pentru cât timp – rămân adesea expuse pe serverele companiilor. Dacă crezi că un lacăt verde este suficient pentru a-ți garanta confidențialitatea absolută, ignori jumătatea cea mai vulnerabilă a amprentei tale digitale.

Scrie un mesaj pentru a vedea cum este transformat în timpul călătoriei pe server și cum ajunge la destinatar.

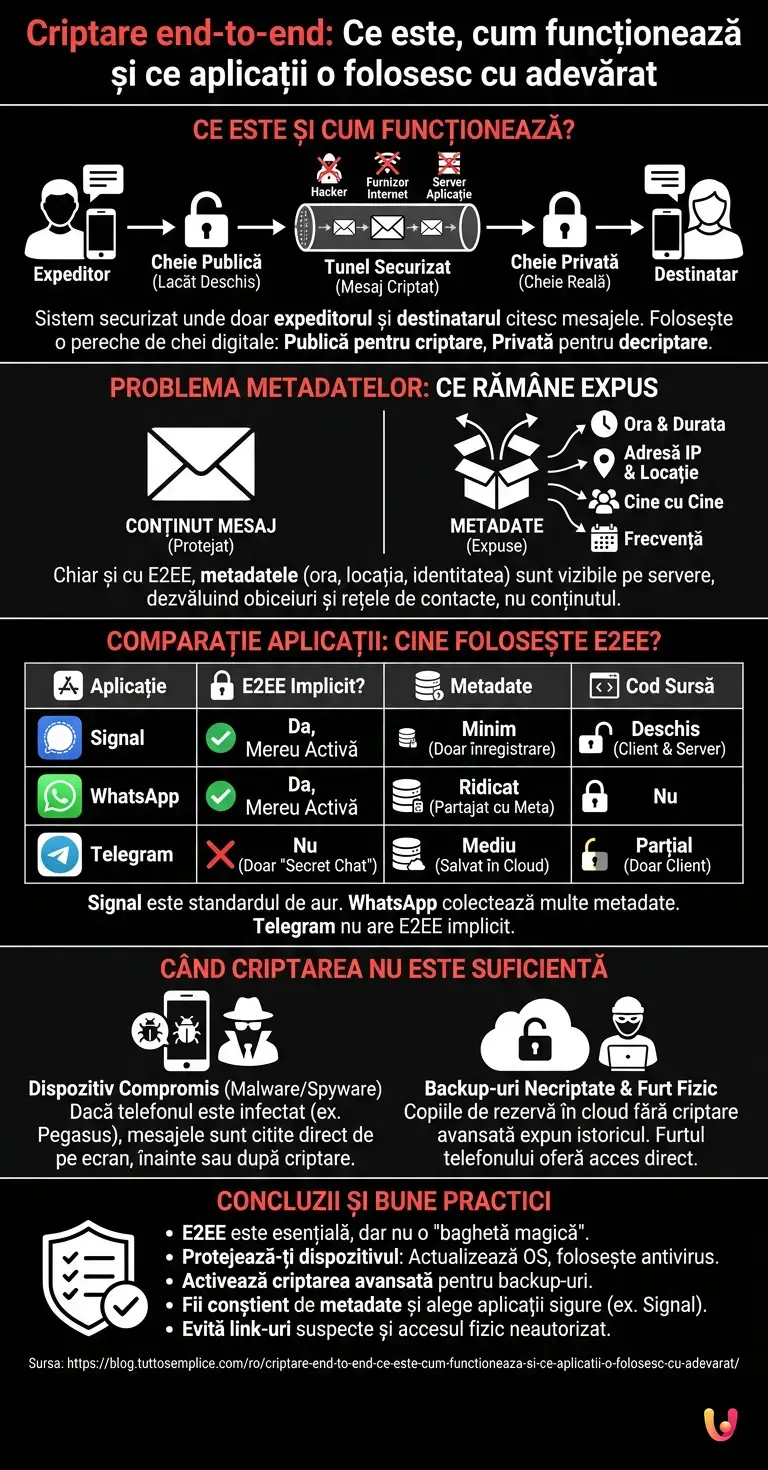

Ce este și cum funcționează criptarea end-to-end?

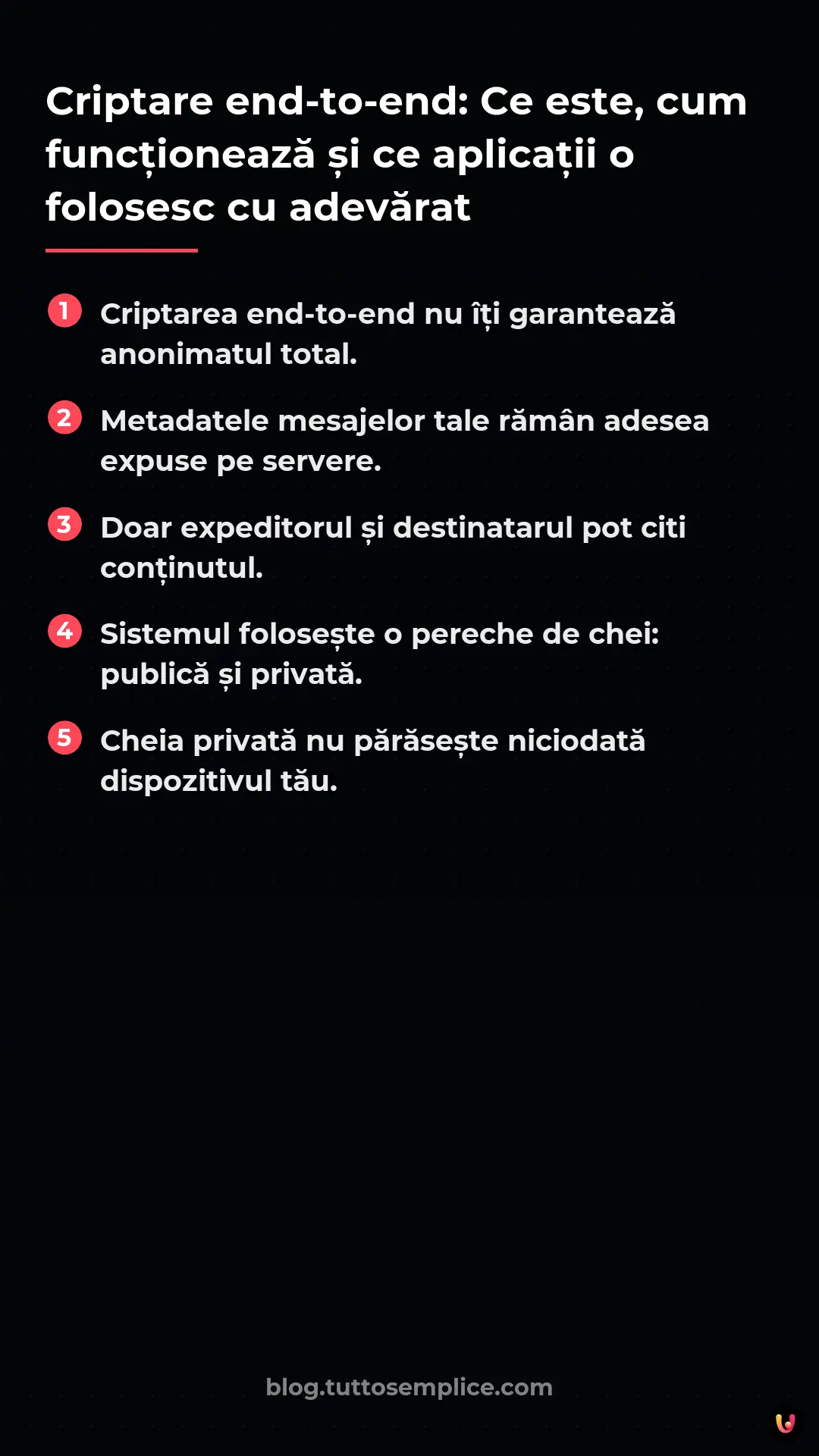

Criptarea end-to-end este un sistem de comunicare securizat în care doar expeditorul și destinatarul pot citi mesajele. Funcționează prin intermediul unei perechi de chei digitale, împiedicând hackerii, furnizorii de internet și chiar administratorii aplicației să descifreze conținutul.

Pentru a înțelege acest mecanism fără a recurge la formule matematice complexe, imaginează-ți procesul ca un sistem de lacăte și chei fizice. Când decizi să comunici cu un prieten, dispozitivul tău și al acestuia generează fiecare câte două chei: o cheie publică și o cheie privată .

- Cheie publică: Este ca un lacăt deschis pe care îl poți distribui oricui. Oricine vrea să-ți scrie folosește lacătul tău pentru a închide mesajul.

- Cheie privată: Este singura cheie reală care poate deschide acel lacăt. Această cheie nu părăsește niciodată dispozitivul dvs. și este păstrată cu strictețe de sistemul de operare.

Când trimiți un mesaj, telefonul tău folosește „lacătul” (cheia publică) al destinatarului pentru a sigila textul. Pe parcursul transferului prin internet și pe serverele companiei, mesajul călătorește închis. Nimeni, nici măcar compania care gestionează serverele, nu deține cheia pentru a-l deschide. Doar când ajunge la telefonul prietenului tău, cheia sa privată îl deblochează și dezvăluie textul original.

Problema metadatelor: ce rămâne nedescoperit

Chiar și atunci când se utilizează criptarea end-to-end , metadatele comunicării nu sunt ascunse. Aceste date includ ora mesajului, adresele IP și identitatea interlocutorilor, oferind o imagine detaliată a obiceiurilor tale fără a dezvălui textul.

Metadatele sunt adevărata comoară a erei digitale. Dacă mesajul în sine spune ce anume spui, metadatele spun cine ești și ce faci . Faptul că ai sunat la un centru de oncologie la ora 2 noaptea și ai vorbit timp de 45 de minute dezvăluie o informație extrem de sensibilă, chiar dacă nimeni nu a auzit niciun cuvânt din conversație.

Forțele de ordine și agențiile de informații adesea nu au nevoie să descifreze mesajele; ele se limitează la analizarea metadatelor pentru a cartografia rețele de contacte, obiceiuri și locații geografice. Acesta este motivul pentru care confidențialitatea totală necesită instrumente suplimentare, cum ar fi utilizarea VPN-urilor sau a rețelelor descentralizate, pentru a ascunde și urmele conexiunii.

Ce aplicații de mesagerie folosesc cu adevărat criptarea end-to-end (E2EE)?

Nu toate aplicațiile implementează criptarea end-to-end în același mod. Signal o oferă implicit, cu respectarea maximă a confidențialității, WhatsApp o folosește pentru mesaje , dar colectează metadate, în timp ce Telegram o solicită doar în chat-urile secrete, lăsând chat-urile obișnuite pe propriile servere.

Există multă confuzie cu privire la ce aplicații oferă o siguranță reală. Să analizăm cele trei platforme cele mai răspândite pentru a înțelege diferențele structurale:

| Aplicație | E2EE implicit? | Gestionarea metadatelor | Cod Sursă Deschis |

|---|---|---|---|

| Semnal | Da, mereu activă. | Minim (doar data înregistrării) | Da (Client și Server) |

| Da, mereu activă. | Ridicat (partajat cu ecosistemul Meta) | Nu | |

| Telegramă | Nu (doar în „Chaturi secrete”) | Media (salvate pe servere cloud) | Parțial (Doar client) |

Conform documentației oficiale Signal , protocolul lor open-source este considerat standardul de aur în materie de securitate cibernetică. WhatsApp utilizează același protocol ca Signal pentru criptarea mesajelor, dar, fiind proprietatea Meta, colectează o cantitate mare de metadate în scopuri analitice și comerciale. Telegram , contrar credinței populare, salvează conversațiile standard în text clar (sau mai degrabă, criptate, dar cu cheile deținute de Telegram însăși) pe serverele sale cloud, făcând criptarea end-to-end (E2EE) o opțiune pur manuală și nu implicită.

Când criptografia nu este suficientă

Nu este suficient să te bazezi doar pe criptarea end-to-end dacă dispozitivul în sine este compromis . Malware-ul, capturile de ecran neautorizate, copiile de rezervă în cloud necriptate sau furtul fizic al smartphone-ului pot expune mesajele tale înainte de a fi criptate sau după ce au fost decriptate.

Securitatea unui sistem informatic este la fel de puternică precum cel mai slab punct al său. În criptografie, punctele slabe sunt „endpointurile”, adică telefonul tău și cel al destinatarului mesajului. Dacă sistemul tău de operare este infectat cu un spyware, acesta poate citi ecranul sau poate înregistra tastele apăsate înainte ca aplicația să aplice criptarea.

De asemenea, o greșeală frecventă este activarea copiilor de rezervă în cloud (cum ar fi Google Drive sau iCloud) fără a activa criptarea avansată pentru respectivele copii de rezervă. În acest scenariu, cheile de decriptare sunt salvate în cloud, permițând oricui are acces la contul dvs. să citească întregul istoric al conversațiilor.

Studiu de caz real: Spyware-ul Pegasus

În 2019, s-a descoperit că software-ul de spionaj Pegasus, dezvoltat de compania NSO Group, a fost folosit pentru a infecta smartphone-urile unor jurnaliști și activiști din întreaga lume. Exploatând vulnerabilități „zero-day”, Pegasus obținea acces la nivel de root pe dispozitive. Acest lucru le permitea atacatorilor să citească mesajele WhatsApp și Signal direct de pe ecranul victimelor, ocolind complet criptarea end-to-end, deoarece datele erau interceptate după ce fuseseră decriptate în mod legitim de către dispozitivul însuși.

Concluzii

În concluzie, criptarea end-to-end este un instrument fundamental pentru securitatea cibernetică, dar nu este o baghetă magică. Înțelegerea limitelor sale și protejarea dispozitivelor proprii sunt esențiale pentru a garanta o adevărată confidențialitate digitală în lumea modernă.

Am văzut cum schimbul de chei publice și private protejează conținutul conversațiilor noastre de ochii indiscreți, dar am demascat și iluzia anonimatului absolut. Metadatele ne spun povestea în tăcere, iar diferențele arhitecturale dintre aplicații precum Signal, WhatsApp și Telegram demonstrează că nu toate lacătele verzi oferă același nivel de garanție.

Pentru o securitate completă, este vital să combinați utilizarea aplicațiilor sigure cu bune practici de igienă digitală: mențineți sistemele de operare actualizate, evitați linkurile suspecte și dezactivați copiile de rezervă în cloud neprotejate. Doar adoptând o abordare holistică veți putea recăpăta controlul deplin asupra comunicațiilor dumneavoastră personale și profesionale.

Întrebări frecvente

Signal reprezintă standardul cel mai înalt în materie de securitate cibernetică, deoarece oferă criptare implicită și reduce la minimum colectarea datelor personale. WhatsApp protejează mesajele în mod implicit, dar partajează multe informații conexe cu ecosistemul său corporativ, în timp ce Telegram necesită activarea manuală a chat-urilor secrete pentru a obține o protecție reală.

Metadatele sunt urmele digitale care indică cu cine comunici, din ce locație geografică, la ce oră și pentru cât timp, păstrând în același timp ascuns textul conversației. Aceste informații contextuale permit companiilor și agențiilor guvernamentale să-ți profileze obiceiurile cu o precizie extremă și să-ți cartografieze rețeaua de contacte fără a fi nevoie să descifreze vreun mesaj.

Criptarea protejează datele exclusiv în timpul transferului lor pe internet, între dispozitivul expeditorului și cel al destinatarului. Dacă smartphone-ul tău este infectat cu spyware sau este furat fizic, răufăcătorii pot citi conversațiile direct de pe ecran, înainte ca acestea să fie blocate sau imediat după ce au fost deblocate de sistemul de operare.

Pentru a împiedica citirea conversațiilor de către persoane neautorizate, este absolut esențial să activați criptarea avansată și pentru arhivele salvate pe servicii cloud externe. Fără această precauție specifică, cheile de decriptare sunt păstrate în text clar pe serverele furnizorului, făcând complet inutilă protecția aplicată inițial de software-ul de mesagerie în timpul fazei de trimitere.

Mecanismul de securitate se bazează pe două elemente digitale complementare, generate automat de dispozitivul fiecărui utilizator. Cheia publică funcționează ca un lacăt deschis pe care oricine îl poate folosi pentru a sigila un text, în timp ce cheia privată rămâne întotdeauna ascunsă în telefonul destinatarului și reprezintă singurul instrument matematic capabil să deblocheze și să dezvăluie conținutul original.

Încă ai dubii despre Criptare end-to-end: Ce este, cum funcționează și ce aplicații o folosesc cu adevărat?

Tastați aici întrebarea dvs. specifică pentru a găsi instantaneu răspunsul oficial de la Google.

Surse și Aprofundare

- Criptare end-to-end: Definiție, concepte și istoric (Wikipedia)

- Criptarea datelor: Ce este și de ce este esențială criptarea End-to-End (Internet Society)

- Protocolul Signal: Funcționare, arhitectură și specificații tehnice (Wikipedia)

- Autoritatea Europeană pentru Protecția Datelor (AEPD): Principiile criptării și protecția comunicațiilor

Ați găsit acest articol util? Există un alt subiect pe care ați dori să-l tratez?

Scrieți-l în comentariile de mai jos! Mă inspir direct din sugestiile voastre.