Immagina la scena: stai navigando su un sito web, magari alla ricerca di un codice sconto esclusivo, per scaricare un whitepaper gratuito o semplicemente per iscriverti a una newsletter che ti interessa. Ti viene presentato un modulo online dall’aspetto innocuo e minimalista. Ti chiedono solo due informazioni basilari: il tuo nome e il tuo indirizzo email. Inizi a digitare, ti senti al sicuro perché, in fondo, stai condividendo il minimo indispensabile per ottenere ciò che desideri. Eppure, in quel preciso istante, una quantità sorprendente di tue informazioni personali, molto più intime e riservate, potrebbe viaggiare silenziosamente verso server sconosciuti. Come è tecnicamente possibile tutto questo? Il colpevole, o meglio, il complice involontario di questa emorragia di dati, è spesso una funzione che usiamo tutti i giorni per pura comodità: l’Autofill del browser (la compilazione automatica). Questa tecnologia, nata per semplificarci la vita, si è trasformata in una delle insidie più subdole del web moderno.

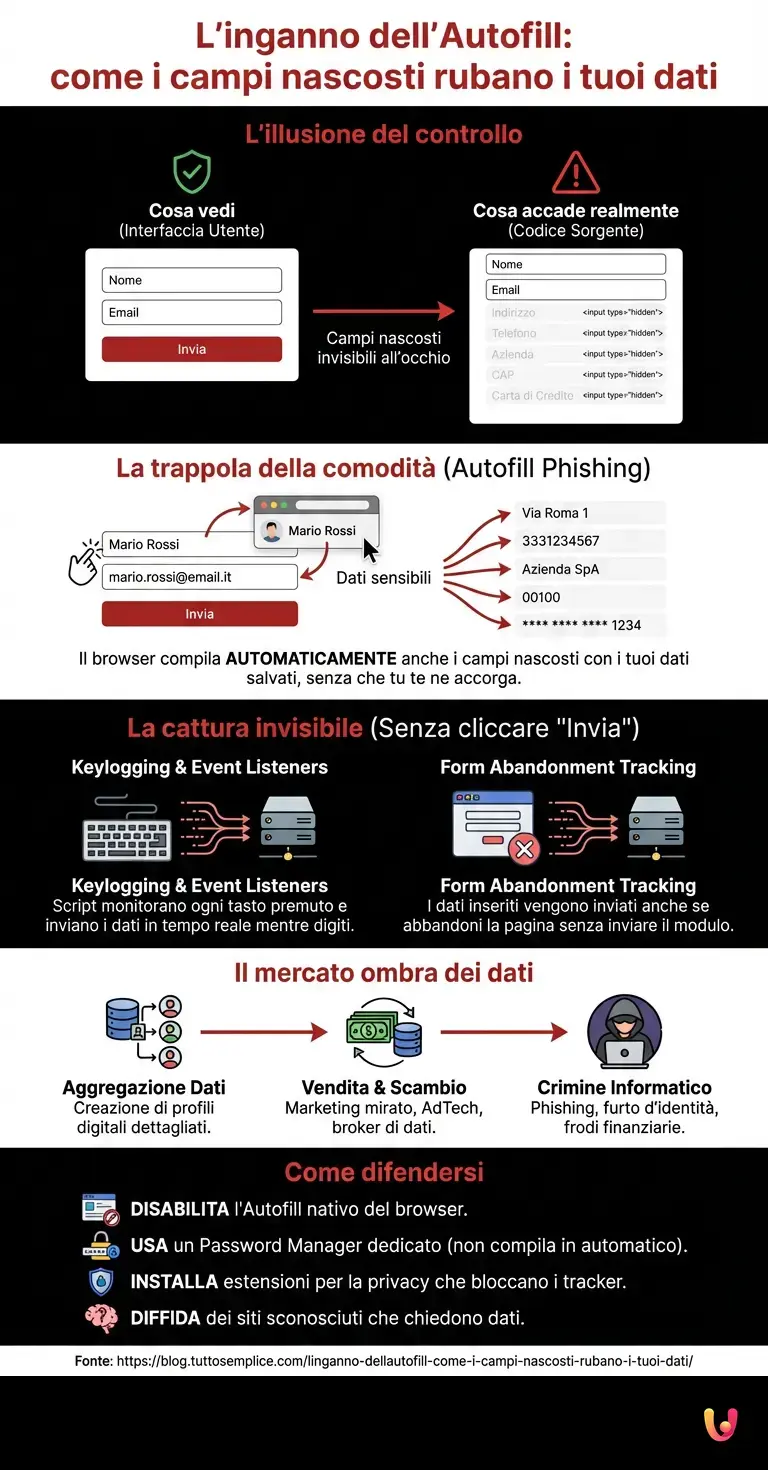

L’illusione del controllo: cosa vedi e cosa accade realmente

Per comprendere a fondo questa dinamica, dobbiamo fare un passo indietro e guardare sotto il cofano di una pagina web. Quando visualizzi un modulo online, il tuo cervello elabora solo ciò che viene renderizzato sullo schermo: caselle di testo bianche, etichette descrittive e un pulsante colorato con la scritta “Invia”. Questa è l’interfaccia utente, progettata per essere intuitiva e rassicurante. Tuttavia, il codice sorgente che genera quella pagina (l’HTML) può contenere elementi che il tuo occhio non percepirà mai.

Gli sviluppatori web hanno a disposizione una tipologia specifica di campo di input chiamata hidden field (campo nascosto). Nel codice, si presenta con la dicitura <input type="hidden">. Questi campi sono stati originariamente concepiti per scopi del tutto legittimi e fondamentali per il funzionamento del web. Ad esempio, vengono utilizzati per trasmettere token di sicurezza che prevengono attacchi informatici, per mantenere traccia della sessione dell’utente o per passare parametri tecnici da una pagina all’altra senza disturbare l’esperienza visiva del visitatore.

Il problema sorge quando questa architettura legittima viene piegata a scopi malevoli o di tracciamento estremo. Un modulo che in apparenza ti chiede solo “Nome” ed “Email” potrebbe, in realtà, contenere decine di campi nascosti etichettati come “Indirizzo di residenza”, “Numero di telefono”, “Azienda”, “Codice Postale” e persino “Numero di Carta di Credito”. Tu non li vedi, ma il tuo browser sa perfettamente che sono lì, in attesa di essere riempiti.

Come funziona la trappola: il tradimento della comodità

È qui che entra in gioco il meccanismo che trasforma un semplice modulo in una vera e propria aspirapolvere di dati. Quando clicchi sul campo visibile “Nome”, il tuo browser (che sia Chrome, Safari, Firefox o Edge) riconosce che stai per compilare un modulo. Per farti risparmiare tempo, fa apparire un comodo menu a tendina suggerendoti il tuo profilo completo, precedentemente salvato nelle impostazioni. Tu pensi: “Ottimo, così non devo digitare tutto a mano”, e selezioni il tuo profilo.

In una frazione di secondo, il browser inserisce il tuo nome e la tua email nei campi visibili. Ma fa anche un’altra cosa, in modo del tutto automatico e invisibile: riempie tutti i campi nascosti che corrispondono alle informazioni presenti nel tuo profilo salvato. Se il creatore del sito ha inserito un campo nascosto per il numero di telefono e tu hai salvato il tuo numero nel browser, quel campo verrà compilato. Stessa cosa per l’indirizzo fisico o altri dati sensibili.

Questo attacco, noto nel gergo della cybersecurity come Autofill Phishing o Hidden Field Injection, è di un’efficacia disarmante. L’utente preme il tasto “Invia” convinto di aver condiviso solo due dati innocui, mentre in realtà ha appena consegnato un dossier completo sulla propria identità. La gravità di questa tecnica risiede nel fatto che non richiede alcuna abilità di hacking avanzata per essere implementata: basta una conoscenza basilare dell’HTML e la consapevolezza di come i browser moderni gestiscono la compilazione automatica.

La cattura invisibile: quando il tasto “Invia” non è nemmeno necessario

Se pensi che la trappola scatti solo nel momento in cui premi il fatidico pulsante “Invia”, preparati a un’ulteriore sorpresa. L’evoluzione della tecnologia web ha reso le pagine estremamente dinamiche, capaci di reagire in tempo reale a ogni singola azione dell’utente. Questo è reso possibile da JavaScript, il linguaggio di programmazione che anima il web.

Molti siti web moderni utilizzano script che monitorano costantemente i campi di input. Attraverso funzioni chiamate Event Listeners (ascoltatori di eventi), il sito può registrare ogni singolo tasto che premi (keylogging) o rilevare il momento esatto in cui sposti il cursore da un campo all’altro. Questo significa che i dati possono essere trasmessi ai server del sito mentre li stai digitando, lettera per lettera.

Cosa succede se inizi a compilare un modulo, inserisci la tua email, ma poi ci ripensi, decidi che non ti fidi e chiudi la scheda del browser senza mai cliccare su “Invia”? Nella maggior parte dei casi, i tuoi dati sono già partiti. Questa pratica, nota come Form Abandonment Tracking (tracciamento dell’abbandono del modulo), è ampiamente utilizzata nel marketing digitale. Le aziende vogliono sapere chi sei per poterti ricontattare e convincerti a completare l’azione. Sebbene spesso venga spacciata per una strategia di ottimizzazione delle conversioni, dal punto di vista della privacy rappresenta una zona grigia molto preoccupante, poiché acquisisce informazioni senza un consenso esplicito e definitivo.

Il mercato ombra delle informazioni personali

Perché qualcuno dovrebbe prendersi la briga di architettare questi sistemi di cattura invisibile? La risposta è semplice: i dati sono la valuta più preziosa dell’economia digitale. Ogni frammento di informazione che ti riguarda contribuisce a creare un profilo digitale estremamente dettagliato, che viene poi venduto, scambiato o utilizzato per scopi che vanno dal marketing iper-targettizzato fino alle truffe vere e proprie.

Nel panorama dell’innovazione digitale, esistono innumerevoli aziende, dai colossi del web fino alla piccola startup emergente nel settore dell’AdTech (Advertising Technology), il cui intero modello di business si basa sull’aggregazione di dati. Un indirizzo email associato a un numero di telefono e a un indirizzo fisico vale molto di più di una semplice email isolata. Permette di incrociare i database, di tracciare i tuoi spostamenti online e offline, e di prevedere i tuoi comportamenti d’acquisto con una precisione inquietante.

Ancora più allarmante è l’uso che ne fanno i criminali informatici. I dati sottratti tramite moduli ingannevoli finiscono spesso nei mercati neri del dark web. Qui, pacchetti contenenti migliaia di profili completi vengono acquistati da truffatori che li utilizzeranno per campagne di phishing mirato (spear phishing), furti d’identità o per tentare di accedere ai tuoi conti bancari. Quando ricevi un’email truffaldina che stranamente conosce il tuo indirizzo di casa o il tuo numero di telefono, è molto probabile che quelle informazioni siano state carpite proprio attraverso una di queste trappole invisibili.

Cybersecurity: come difendersi da questa minaccia silenziosa

Di fronte a un ecosistema web così ostile e progettato per estrarre informazioni in modo subdolo, la sicurezza informatica personale non può più essere considerata un optional. Fortunatamente, esistono contromisure efficaci che chiunque può adottare per neutralizzare queste minacce senza dover rinunciare alla comodità della navigazione moderna.

La prima e più importante linea di difesa consiste nel disabilitare la funzione di compilazione automatica nativa del proprio browser. Sebbene sia comoda, come abbiamo visto, è intrinsecamente vulnerabile perché non distingue tra campi visibili e campi nascosti. Per farlo, è sufficiente accedere alle impostazioni del browser (Chrome, Firefox, Safari, ecc.), cercare la sezione relativa alla privacy o all’autocompletamento e disattivare il salvataggio di indirizzi, numeri di telefono e metodi di pagamento.

Ma come fare per non dover digitare tutto manualmente ogni volta? La soluzione risiede nell’utilizzo di un Password Manager (gestore di password) dedicato e affidabile. Strumenti professionali di questo tipo sono progettati con un’architettura di sicurezza superiore. A differenza dei browser, i migliori password manager non compilano automaticamente le pagine al caricamento, ma richiedono un’azione esplicita da parte dell’utente (come un clic sull’icona dell’estensione o una scorciatoia da tastiera). Inoltre, molti di essi sono programmati per ignorare i campi nascosti o per avvisare l’utente se rilevano anomalie nella struttura del modulo, bloccando di fatto gli attacchi di Autofill Phishing.

Un’altra pratica fondamentale è l’utilizzo di estensioni del browser orientate alla privacy, in grado di bloccare gli script di tracciamento invisibili. Questi strumenti impediscono ai siti web di eseguire quei codici JavaScript che registrano le battute sulla tastiera o che inviano dati prima della pressione del tasto “Invia”. Infine, la consapevolezza rimane l’arma più potente: diffidare sempre dei siti web sconosciuti che offrono premi o sconti sproporzionati in cambio di “pochi dati”, poiché spesso il vero prezzo da pagare è la propria privacy.

In Breve (TL;DR)

La funzione di compilazione automatica dei browser, pur essendo estremamente comoda, nasconde gravi insidie per la sicurezza dei tuoi dati personali online.

Quando utilizzi questa comodità, il browser riempie automaticamente anche i campi nascosti nel codice, consegnando le tue informazioni sensibili a perfetti sconosciuti.

Grazie a script avanzati, queste informazioni riservate possono essere trasmesse ai server malevoli in tempo reale, ancor prima di premere il pulsante di invio.

Conclusioni

Il web è un ambiente straordinario, un motore inesauribile di conoscenza e opportunità, ma è anche un ecosistema complesso dove le apparenze spesso ingannano. La trappola dei moduli online ci insegna una lezione fondamentale: nell’era digitale, l’interfaccia visiva è solo la punta dell’iceberg. Sotto la superficie, si muovono meccanismi invisibili progettati per massimizzare l’estrazione di valore dalle nostre interazioni quotidiane.

Comprendere come funzionano queste tecnologie non è solo una questione di curiosità tecnica, ma un requisito essenziale per la nostra autodifesa digitale. Riprendere il controllo dei propri dati significa rinunciare a qualche piccola comodità, come l’autocompletamento indiscriminato, in favore di strumenti più sicuri e di un approccio più critico alla navigazione. Solo trasformando la nostra ingenuità in consapevolezza possiamo continuare a sfruttare le potenzialità della rete senza trasformarci, a nostra insaputa, nel prodotto in vendita.

Domande frequenti

Si tratta di una tecnica informatica in cui i malintenzionati sfruttano la funzione di autocompletamento del browser per sottrarre dati personali. Inserendo sezioni invisibili in un normale modulo online, il sistema inserisce automaticamente informazioni sensibili come indirizzi o numeri di telefono senza che tu te ne accorga. Questo permette ai criminali di raccogliere un profilo completo della tua identità digitale.

I creatori di siti web malevoli inseriscono nel codice della pagina delle caselle di testo non visibili sullo schermo. Quando usi la funzione di autocompletamento per inserire il tuo nome o la tua email, il browser riempie in automatico anche queste sezioni invisibili con i tuoi dati privati salvati in precedenza. In questo modo consegni inconsapevolmente dettagli intimi a server sconosciuti.

Molti portali moderni utilizzano script avanzati che registrano in tempo reale ogni tasto premuto o il movimento del cursore sulla pagina. Questo significa che le tue informazioni possono essere trasmesse ai server del sito web mentre le stai ancora digitando, ben prima di confermare la tua operazione. Chiudere la scheda del browser non basta per fermare questa emorragia di informazioni.

La soluzione migliore consiste nel disattivare la funzione nativa di autocompletamento nelle impostazioni del tuo programma di navigazione. Risulta inoltre molto utile impiegare un gestore di password esterno che richiede una tua azione esplicita per compilare i campi. Infine ti suggeriamo di installare estensioni dedicate alla privacy che bloccano i codici di tracciamento invisibili durante la tua navigazione quotidiana.

Le aziende di marketing digitale utilizzano questa pratica per acquisire i tuoi contatti anche se decidi di non completare la registrazione iniziale. Il loro obiettivo principale consiste nel poterti ricontattare successivamente per convincerti a terminare la procedura di acquisto o iscrizione. Questa strategia opera spesso in una zona grigia per la tutela personale poiché acquisisce informazioni senza un tuo consenso definitivo.

Hai ancora dubbi su L’inganno dell’Autofill: come i campi nascosti rubano i tuoi dati?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.