Il falso mito più pericoloso del web è credere che per proteggere dati personali basti installare un buon antivirus e cambiare la password una volta all’anno. La realtà contro-intuitiva, nell’era dell’intelligenza artificiale e della sorveglianza di massa, è che le violazioni più gravi non derivano da abili hacker incappucciati, ma dalle impostazioni di default dei tuoi stessi dispositivi e dai data broker legali che vendono il tuo profilo al miglior offerente. Se non agisci attivamente sulle configurazioni invisibili e non bonifichi la tua impronta digitale, sei già compromesso, indipendentemente da quanto ti senti al sicuro.

Seleziona le azioni che hai già completato per scoprire il tuo livello di sicurezza attuale.

Caso Studio: Il “Mother of All Breaches” (MOAB) del 2024

A gennaio 2024, i ricercatori di sicurezza hanno scoperto un database aperto contenente 26 miliardi di record trapelati (MOAB). Non si trattava di un singolo attacco, ma dell’aggregazione di migliaia di violazioni precedenti. Gli utenti che utilizzavano la stessa password su più siti hanno visto i propri account bancari e social compromessi in poche ore. Chi aveva adottato misure proattive, come l’uso di alias email e 2FA, è rimasto totalmente immune, dimostrando che la sicurezza preventiva è l’unica vera difesa.

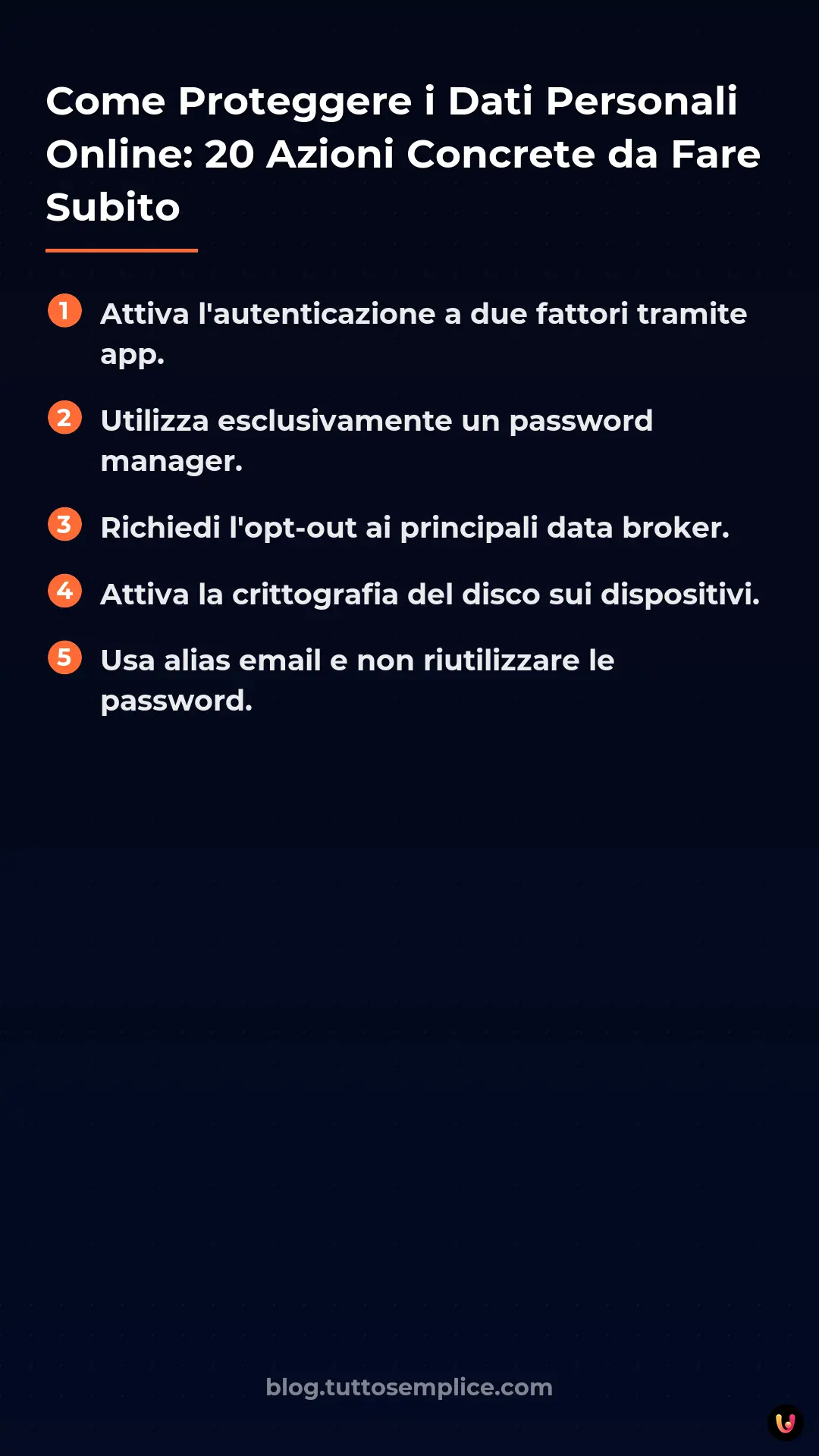

Azioni ad Alta Priorità per la Sicurezza Immediata

Per proteggere dati personali in modo efficace, il primo passo è blindare gli accessi principali. Attivare l’autenticazione a due fattori e utilizzare un password manager riduce drasticamente il rischio di furto dell’identità digitale, bloccando oltre il 99% degli attacchi automatizzati.

Le prime cinque azioni di questa checklist rappresentano le fondamenta della tua sicurezza informatica. Senza queste, qualsiasi altra misura risulta inefficace. Secondo la documentazione ufficiale di Microsoft, l’assenza di un’autenticazione forte è la causa principale delle compromissioni degli account aziendali e privati.

| Azione Pratica | Difficoltà | Tempo Stimato |

|---|---|---|

| Migrare a un Password Manager (es. Bitwarden, 1Password) e generare password uniche. | Media | 45 min |

| Attivare la 2FA tramite App (es. Aegis, Raivo) disabilitando gli SMS, vulnerabili al SIM swapping. | Bassa | 20 min |

| Impostare un PIN per la SIM per prevenire furti fisici del numero di telefono. | Bassa | 5 min |

| Revocare i permessi delle App su smartphone (accesso a fotocamera, microfono, posizione esatta). | Bassa | 15 min |

| Attivare gli aggiornamenti automatici per OS e applicazioni, chiudendo le falle zero-day. | Bassa | 5 min |

Configurazione Avanzata dei Dispositivi e Reti

Proteggere dati personali richiede la messa in sicurezza dell’infrastruttura domestica. Modificare le credenziali del router Wi-Fi e attivare la crittografia del disco rigido impedisce intercettazioni locali e accessi fisici non autorizzati ai tuoi file sensibili.

Molti trascurano il fatto che il router di casa è la porta d’ingresso per l’intera identità digitale della famiglia. I dispositivi IoT (Internet of Things) come smart TV e telecamere sono notoriamente vulnerabili e spesso trasmettono dati in chiaro.

- Cambiare le credenziali del Router: Non usare mai la password di default stampata sotto il modem. Cambia anche i server DNS (usa Quad9 o Cloudflare) per bloccare domini malevoli a livello di rete.

- Attivare la Crittografia del Disco: Su Windows attiva BitLocker, su Mac attiva FileVault. Se ti rubano il portatile, i dati saranno illeggibili senza la password di decrittazione.

- Isolare la Smart Home: Crea una rete Wi-Fi “Ospiti” separata e connetti lì tutti i dispositivi IoT (lampadine, aspirapolveri smart, telecamere).

- Disabilitare l’Auto-Join: Spegni la connessione automatica alle reti Wi-Fi pubbliche e disattiva il Bluetooth quando non è in uso per evitare il tracciamento spaziale.

- Coprire le Webcam: Un gesto analogico per un problema digitale. Usa coperture fisiche per le webcam dei portatili.

Sky Wi-Fi

Un’offerta da standing ovation!

L’intrattenimento di Sky con lo sport e con la velocità della connessione Sky Wifi.

Sky Wifi a soli 20,90€ al mese anziché 29,90€/m e costo di attivazione 0€ anziché 49€.

Bonifica dell’Identità Digitale e Data Broker

La vera sfida per proteggere dati personali è rimuovere le proprie informazioni dai database pubblici. Inviare richieste di opt-out ai data broker e utilizzare alias email nasconde la tua vera identità digitale e previene il phishing mirato.

I data broker raccolgono legalmente informazioni su di te (indirizzo, abitudini di spesa, stato di famiglia) e le rivendono. Secondo la documentazione ufficiale di Google, è ora possibile richiedere la rimozione dei propri dati personali dai risultati di ricerca, ma il lavoro grosso va fatto alla radice.

| Azione Pratica | Difficoltà | Tempo Stimato |

|---|---|---|

| Opt-out dai Data Broker: Usa servizi come Incogni o DeleteMe, oppure invia richieste manuali GDPR/CCPA ai principali broker. | Alta | 2+ ore |

| Utilizzare Alias Email: Usa servizi come SimpleLogin o DuckDuckGo Email Protection per non dare mai la tua vera email ai siti web. | Media | 30 min |

| Carte di Credito Virtuali: Usa Revolut o Privacy.com per generare carte usa-e-getta per gli acquisti online. | Media | 15 min |

| Cancellare vecchi account: Usa strumenti come JustDelete.me per trovare i link diretti alla cancellazione di account inutilizzati. | Media | 1 ora |

| Pulizia Google My Activity: Accedi al tuo account Google, disattiva la cronologia delle posizioni e cancella le attività web e app. | Bassa | 10 min |

Gestione della Privacy sui Social e Navigazione

Per proteggere dati personali durante la navigazione quotidiana, è fondamentale limitare il tracciamento comportamentale. Configurare i social media in modalità privata e utilizzare browser anti-tracking blocca la profilazione pubblicitaria e l’estrazione di dati.

Ogni clic, like e scorrimento viene registrato. L’obiettivo qui è ridurre la superficie di attacco e limitare i metadati che regali gratuitamente alle Big Tech.

- Audit della Privacy sui Social: Imposta i profili Instagram, Facebook e X su “Privato”. Rimuovi il tuo numero di telefono dalle informazioni pubbliche e disattiva la sincronizzazione dei contatti.

- Cambiare Browser: Abbandona Chrome. Passa a browser orientati alla privacy come Brave, Firefox (con impostazioni restrittive) o Mullvad Browser.

- Installare uBlock Origin: Non è solo un ad-blocker, ma un potente strumento per bloccare script di tracciamento invisibili e malware diffusi tramite circuiti pubblicitari.

- Cambiare Motore di Ricerca: Sostituisci Google con DuckDuckGo, Startpage o Brave Search per evitare la profilazione delle tue query di ricerca.

- Passare a Messaggistica Sicura: Sposta le conversazioni sensibili su Signal, l’unica app di messaggistica con crittografia end-to-end open source e che non conserva metadati degli utenti.

Conclusioni

La sicurezza digitale non è un traguardo che si raggiunge una volta per tutte, ma un processo continuo di igiene informatica. Applicare queste 20 azioni per proteggere dati personali significa riprendere il controllo della propria identità digitale in un ecosistema web progettato per estrarre valore dalle tue informazioni.

Inizia dalle azioni ad alta priorità: gestore di password e autenticazione a due fattori. Man mano che prendi confidenza con questi strumenti, procedi con la bonifica dei data broker e l’ottimizzazione della tua rete domestica. Ricorda che ogni piccolo ostacolo che metti tra i tuoi dati e i tracciatori esterni riduce esponenzialmente il rischio di subire frodi, furti d’identità o manipolazioni algoritmiche.

Domande frequenti

I data broker sono aziende legali che raccolgono e vendono le tue informazioni personali al miglior offerente. Per rimuovere il tuo profilo puoi inviare richieste manuali basate sul GDPR oppure affidarti a servizi automatici specializzati nella cancellazione dei dati. Questa operazione riduce drasticamente il rischio di tracciamento e phishing mirato.

I messaggi di testo tradizionali possono essere intercettati facilmente tramite la truffa della clonazione della scheda telefonica, nota come SIM swapping. Gli esperti di sicurezza informatica consigliano sempre di utilizzare applicazioni dedicate per generare i codici temporanei, bloccando in questo modo la quasi totalita degli attacchi automatizzati ai tuoi profili digitali.

Per evitare il tracciamento comportamentale è consigliabile sostituire i programmi tradizionali con alternative focalizzate sulla riservatezza come Brave o Firefox opportunamente configurato. Abbinando questi strumenti a motori di ricerca che non profilano le tue query, come DuckDuckGo o Startpage, limiterai notevolmente i metadati raccolti dalle grandi aziende tecnologiche. Installare un blocco per gli script invisibili aumenta ulteriormente il livello di protezione.

Un alias funziona come uno scudo protettivo che inoltra i messaggi alla tua casella di posta principale senza mai rivelare il tuo indirizzo reale. Utilizzare questo sistema per le registrazioni sui siti web previene la ricezione di spam e protegge la tua identita digitale in caso di violazioni dei database. Se un portale viene bucato, ti bastera disattivare quello specifico alias.

Gli elettrodomestici connessi e le telecamere di sorveglianza presentano spesso vulnerabilita critiche e trasmettono informazioni in chiaro. La soluzione migliore consiste nel creare una rete senza fili separata, dedicata esclusivamente agli ospiti e agli apparecchi intelligenti. Questa barriera isola i dispositivi dal computer principale, impedendo agli intrusi di accedere ai tuoi documenti sensibili in caso di attacco informatico.

Hai ancora dubbi su Come Proteggere i Dati Personali Online: 20 Azioni Concrete da Fare Subito?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Cybersecurity e protezione dei dati personali – Garante per la Protezione dei Dati Personali

- Linee guida e raccomandazioni per la sicurezza informatica – Agenzia per la Cybersicurezza Nazionale (ACN)

- Impostare l’Autenticazione a Due Fattori (2FA) – National Cyber Security Centre (Governo UK)

- Cybersecurity e tutela dei dati personali – Garante per la Protezione dei Dati Personali

- Cronologia e lista delle principali violazioni di dati globali – Wikipedia

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.