La crittografia pec è il motore invisibile e inossidabile che permette alla Posta Elettronica Certificata (PEC) di avere lo stesso valore legale di una raccomandata cartacea con ricevuta di ritorno. Nel panorama digitale odierno, comprendere l’ingegneria dietro questo strumento non è solo un vezzo accademico, ma una necessità per architetti IT, sistemisti e professionisti della sicurezza informatica. In questa guida definitiva, esploreremo a livello ingegneristico come avviene lo scambio di chiavi, come vengono garantite l’integrità e il non ripudio, e quali protocolli crittografici operano sotto il cofano di ogni singolo messaggio inviato.

Prerequisiti: L’Infrastruttura a Chiave Pubblica (PKI) nella PEC

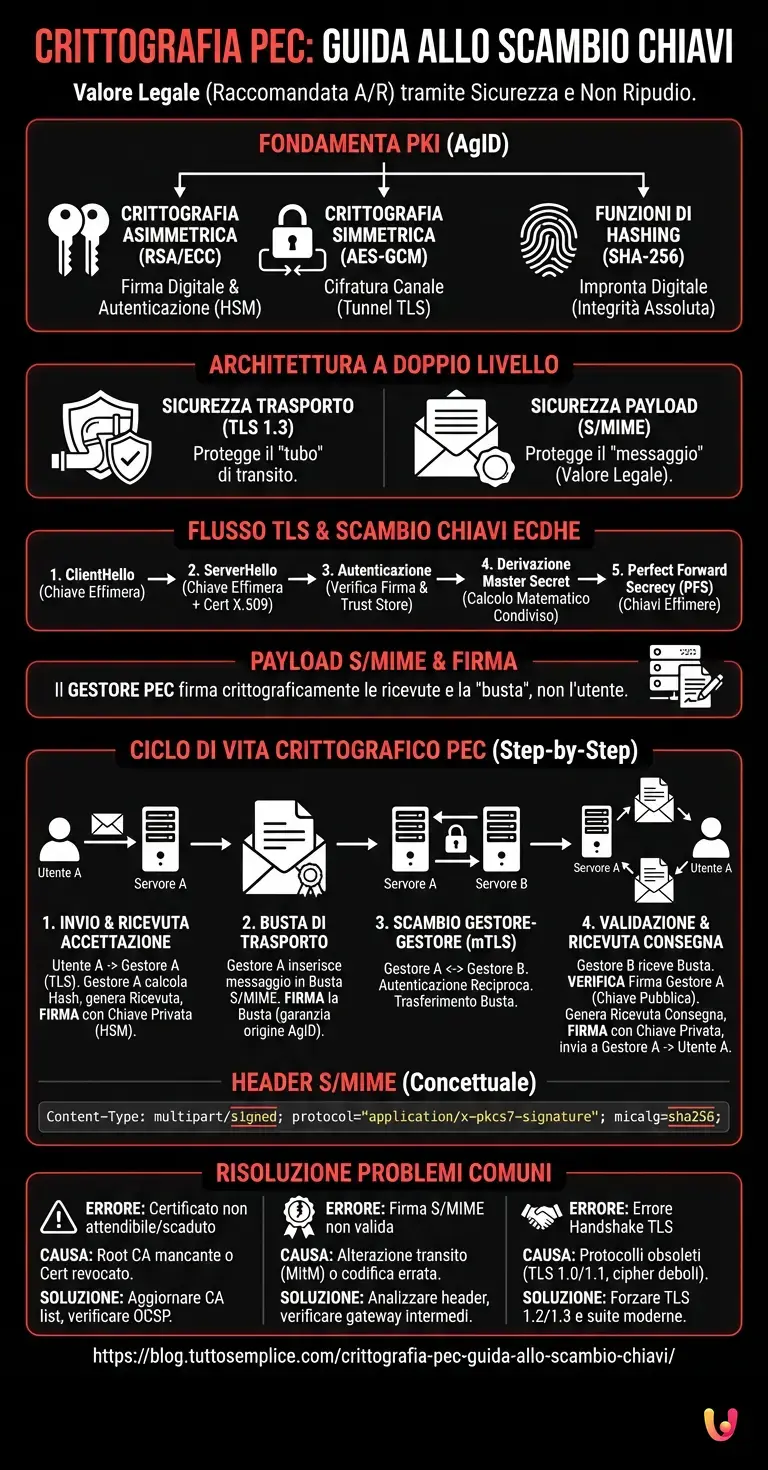

Prima di addentrarci nei meandri dello scambio chiavi, è fondamentale stabilire i concetti di base. Il sistema PEC italiano, e la sua evoluzione europea REM (Registered Electronic Mail) standardizzata da ETSI, si basa interamente su una Public Key Infrastructure (PKI) rigorosamente normata dall’AgID (Agenzia per l’Italia Digitale). Gli elementi crittografici fondamentali coinvolti sono:- Crittografia Asimmetrica (RSA o ECC): Utilizzata per la firma digitale delle ricevute e per l’autenticazione dei server. Prevede una chiave privata (custodita in HSM – Hardware Security Module dai gestori) e una chiave pubblica (distribuita tramite certificati X.509).

- Crittografia Simmetrica (AES-GCM): Utilizzata per cifrare il canale di comunicazione (il tunnel TLS) per garantire la confidenzialità durante il transito.

- Funzioni di Hashing (SHA-256 / SHA-3): Utilizzate per creare l’impronta digitale (digest) del messaggio originale, garantendone l’integrità assoluta.

L’Architettura Crittografica: Trasporto vs Payload

Sicurezza del Trasporto (TLS 1.3 e Scambio Chiavi ECDHE)

Il primo step di qualsiasi comunicazione PEC è la creazione di un canale sicuro tra il client (es. Outlook, Thunderbird o Webmail) e il server del gestore PEC, e successivamente tra il server del gestore mittente e quello del gestore destinatario. Questo avviene tramite il protocollo TLS (Transport Layer Security). Lo scambio chiavi a questo livello avviene tipicamente tramite ECDHE (Elliptic Curve Diffie-Hellman Ephemeral). Ecco il flusso ingegneristico:- ClientHello: Il client invia le suite crittografiche supportate e una chiave pubblica effimera generata sulla curva ellittica.

- ServerHello: Il server del gestore PEC risponde con la propria chiave pubblica effimera e il proprio certificato X.509 (emesso da una CA fidata).

- Autenticazione: Il client verifica la firma del certificato del server tramite la catena di fiducia (Trust Store).

- Derivazione della Master Secret: Entrambi i nodi utilizzano i parametri Diffie-Hellman scambiati per calcolare matematicamente una chiave simmetrica condivisa (Master Secret), senza mai trasmetterla in chiaro sulla rete. Questa chiave verrà usata per cifrare il traffico con algoritmi come AES-256-GCM.

Sicurezza del Payload (S/MIME e Firma Digitale)

Mentre il TLS protegge il tubo in cui viaggia il messaggio, il protocollo S/MIME (Secure/Multipurpose Internet Mail Extensions) protegge il messaggio stesso. Nella PEC, la magia legale avviene qui. A differenza della normale posta elettronica, nella PEC standard l’utente non firma il messaggio con la propria chiave privata (a meno che non apponga una firma digitale PAdES/CAdES sull’allegato). È il Gestore PEC che firma crittograficamente le ricevute e la “busta di trasporto”.Step-by-Step: Il Ciclo di Vita Crittografico di una PEC

Fase 1: Invio e Ricevuta di Accettazione

L’Utente A invia il messaggio al proprio Gestore (Gestore A) tramite un tunnel TLS sicuro. Il Gestore A riceve il messaggio, ne calcola l’hash (es. SHA-256) e genera la Ricevuta di Accettazione. Questa ricevuta viene firmata digitalmente dal Gestore A utilizzando la propria chiave privata (custodita in un HSM certificato FIPS 140-2). La firma garantisce data, ora (tramite marcatura temporale) e integrità del messaggio originale.Fase 2: La Busta di Trasporto

Il Gestore A non invia il messaggio originale nudo e crudo al Gestore B. Lo inserisce in una struttura S/MIME chiamata Busta di Trasporto. Il Gestore A firma questa busta con la propria chiave privata. Questo passaggio è cruciale: garantisce al Gestore B che il messaggio proviene inequivocabilmente da un gestore autorizzato AgID.Fase 3: Scambio tra Gestori (Server-to-Server)

Il Gestore A apre una connessione mTLS (Mutual TLS) con il Gestore B. In questo scenario, avviene uno scambio di chiavi bidirezionale: entrambi i server presentano i propri certificati e si autenticano a vicenda. Una volta stabilito il tunnel, la Busta di Trasporto viene trasferita.Fase 4: Validazione e Ricevuta di Consegna

Il Gestore B riceve la Busta di Trasporto. Estrae la firma S/MIME del Gestore A e la verifica utilizzando la chiave pubblica del Gestore A (recuperata dai registri ufficiali AgID). Se la firma è valida e l’hash corrisponde, il Gestore B genera la Ricevuta di Consegna. Anche questa ricevuta viene firmata con la chiave privata del Gestore B e inviata indietro al Gestore A, che la recapiterà all’Utente A. Il ciclo legale e crittografico è concluso.Esempi Pratici: Analisi di un Header S/MIME PEC

Se ispezioniamo il sorgente (EML) di una ricevuta PEC, noteremo la struttura crittografica multipart. Ecco una rappresentazione concettuale di ciò che avviene a livello di codice:Content-Type: multipart/signed; protocol="application/x-pkcs7-signature"; micalg=sha256;- Questa riga indica che il contenuto è firmato. Il parametro

micalgspecifica l’algoritmo di hashing utilizzato (SHA-256). - Il blocco

application/x-pkcs7-signaturecontiene il certificato pubblico del gestore e la firma crittografica vera e propria, codificata in Base64.

Troubleshooting: Risoluzione dei Problemi Crittografici Comuni

Lavorando con la PEC a livello sistemistico, possono verificarsi errori legati allo scambio chiavi o alla validazione. Ecco cosa fare se:- Errore: “Certificato del gestore non attendibile o scaduto” Causa: Il client di posta o il server ricevente non possiede la Root CA aggiornata di AgID nel proprio Trust Store, oppure il certificato X.509 del gestore è stato revocato. Soluzione: Aggiornare le CA list del sistema operativo o del mail server. Verificare lo stato del certificato tramite protocollo OCSP (Online Certificate Status Protocol).

- Errore: “Firma S/MIME non valida / Busta di anomalia” Causa: Il messaggio è stato alterato durante il transito (Man-in-the-Middle) o c’è un problema di codifica (es. conversione errata dei ritorni a capo CRLF) che altera l’hash del payload. Soluzione: Analizzare gli header dell’email originale. Assicurarsi che i gateway antispam/antivirus intermedi non modifichino il body del messaggio prima della verifica della firma S/MIME.

- Errore di Handshake TLS (es. SSL_ERROR_NO_CYPHER_OVERLAP) Causa: Il client sta tentando di connettersi utilizzando protocolli obsoleti (es. TLS 1.0/1.1) o cipher suite deboli (es. RC4, 3DES) ormai deprecate dai gestori PEC per conformità normativa. Soluzione: Forzare l’utilizzo di TLS 1.2 o TLS 1.3 con suite crittografiche moderne (es. TLS_AES_256_GCM_SHA384) sul client o sull’applicativo gestionale.

In Breve (TL;DR)

La Posta Elettronica Certificata ottiene pieno valore legale grazie a un’infrastruttura a chiave pubblica basata su crittografia asimmetrica, simmetrica e funzioni di hashing.

L’architettura crittografica separa la sicurezza del trasporto tramite protocollo TLS da quella del payload del messaggio, protetto attraverso lo standard S/MIME.

Durante l’invio, il gestore certificato firma digitalmente le ricevute e la busta di trasporto, garantendo l’assoluta integrità e il non ripudio della comunicazione.

Conclusioni

Domande frequenti

Il sistema si basa su una infrastruttura a chiave pubblica normata da AgID che separa la sicurezza del trasporto da quella del messaggio. Il canale di comunicazione viene protetto tramite protocollo TLS per evitare intercettazioni durante il transito dei dati. Il contenuto e le ricevute vengono invece garantiti dal protocollo S/MIME, assicurando integrità e valore legale pari a una raccomandata cartacea.

I gestori impiegano un mix di crittografia asimmetrica, simmetrica e funzioni di hashing per garantire la massima sicurezza. Per lo scambio chiavi del tunnel sicuro si usa tipicamente il protocollo ECDHE che assicura la segretezza perfetta in avanti. I messaggi e le ricevute vengono invece firmati digitalmente utilizzando algoritmi robusti come RSA o ECC, mentre la loro integrità viene verificata tramite impronte digitali SHA-256.

A differenza della posta elettronica tradizionale, nella versione certificata standard non è il mittente a firmare il messaggio con la propria chiave privata. Il compito spetta al gestore autorizzato che firma crittograficamente le ricevute di accettazione e consegna, oltre alla busta di trasporto. Questo meccanismo certifica in modo inequivocabile la data, la provenienza e la non alterazione della comunicazione.

Questo problema tecnico si manifesta quando il messaggio subisce alterazioni durante il transito sulla rete o a causa di conversioni errate del testo. Spesso la causa risiede nei filtri antispam o antivirus intermedi che modificano il corpo della mail prima della verifica crittografica. Per risolvere il disservizio è necessario analizzare le intestazioni originali e assicurarsi che i gateway non alterino il contenuto.

La transizione verso il sistema Registered Electronic Mail sotto il regolamento eIDAS comporta un notevole innalzamento dei requisiti di sicurezza informatica. Il nuovo standard introduce test su algoritmi post quantistici e rende obbligatoria una autenticazione a due fattori per accedere alle chiavi di sessione. Gli sviluppatori dovranno inoltre adeguare i sistemi gestionali utilizzando moderne interfacce di programmazione conformi alle direttive ETSI.

Hai ancora dubbi su Crittografia PEC: Guida allo Scambio Chiavi?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Posta Elettronica Certificata (PEC) e Regole Tecniche – Agenzia per l’Italia Digitale (AgID)

- Protocollo S/MIME (Secure/Multipurpose Internet Mail Extensions) – Wikipedia

- Linee guida per l’implementazione e la crittografia del protocollo TLS – NIST (National Institute of Standards and Technology)

- Specifiche Ufficiali del Protocollo TLS 1.3 (RFC 8446) – IETF

- Forward Secrecy (PFS) e protezione dello scambio chiavi – Wikipedia

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.