Quantencomputing ist nicht länger nur ein theoretisches Konzept, das auf experimentelle Physiklabore beschränkt ist, sondern eine sich schnell entwickelnde technologische Realität, die die Grenzen der globalen Informatik neu definiert. Im Jahr 2026 hat die Leistung von Quantenprozessoren kritische Schwellenwerte erreicht und wirft eine grundlegende Frage auf: Sind unsere Bankpasswörter, unsere Ersparnisse und unsere Finanzdaten noch sicher? Die Antwort liegt in der komplexen Architektur der mathematischen Algorithmen, die das moderne Web schützen, und im Wettlauf gegen die Zeit, diese zu aktualisieren, bevor der sogenannte „Q-Day“ eintritt – der Tag, an dem Quantencomputer kryptografisch relevant werden (CRQC).

Einführung in die Quantenbedrohung

Die Schnittstelle zwischen Quantencomputing und Kryptographie stellt eine der dringendsten Herausforderungen der Informatik in unserem Jahrzehnt dar. Quantencomputer verfügen über eine Rechenleistung, die es ihnen ermöglicht, die Sicherheitssysteme zu knacken, die derzeit unsere Bankpasswörter und Finanztransaktionen schützen.

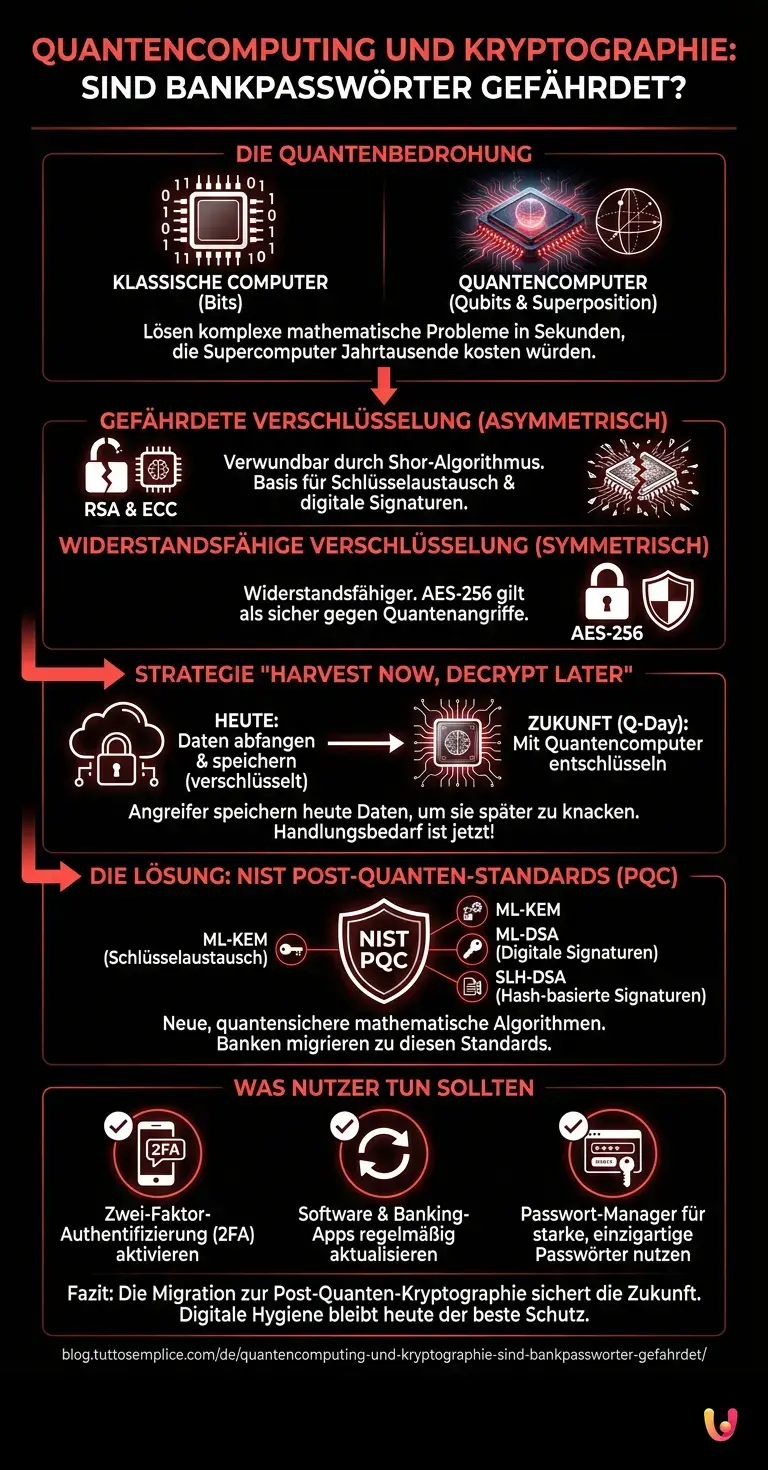

Im Gegensatz zu klassischen Computern, die Informationen in Bits (0 oder 1) verarbeiten, verwenden Quantencomputer Qubits . Dank der Prinzipien der Quantenmechanik, wie Superposition und Verschränkung, kann ein Quantencomputer eine unberechenbare Anzahl von Kombinationen gleichzeitig analysieren. Branchenangaben und Berichte führender Cybersicherheitsbehörden zufolge beschleunigt diese Architektur nicht nur bestehende Prozesse, sondern löst bestimmte Klassen mathematischer Probleme in Sekundenbruchteilen – Probleme, für deren Entschlüsselung ein herkömmlicher Supercomputer Jahrtausende benötigen würde. Genau auf diesen „unlösbaren“ mathematischen Problemen basiert die gesamte Sicherheit des heutigen Bankensystems.

Wie funktioniert die aktuelle Bankverschlüsselung?

Um den Zusammenhang zwischen Quantencomputing und Kryptographie zu verstehen, muss man zunächst analysieren, wie Banken heute Daten schützen. Finanzinstitute verwenden eine Kombination aus symmetrischer und asymmetrischer Verschlüsselung, um sicherzustellen, dass Passwörter und Transaktionen für Hacker unlesbar bleiben.

Wenn wir auf unser Online-Banking zugreifen, bauen unser Browser und der Server der Bank über das TLS-Protokoll (Transport Layer Security) einen sicheren Kommunikationskanal auf. Dieser Prozess, bekannt als Handshake , stützt sich auf zwei Hauptfamilien kryptografischer Algorithmen, die jeweils einen bestimmten Zweck erfüllen und ein unterschiedliches Maß an Anfälligkeit für Quantenbedrohungen aufweisen.

Asymmetrische Algorithmen RSA und ECC

Die Algorithmen RSA und ECC bilden das Herzstück der Websicherheit, sind aber im Kontext des Quantencomputings extrem anfällig. Sie basieren auf komplexen mathematischen Problemen, wie der Faktorisierung von Primzahlen, die Quantensysteme sofort lösen können.

Die asymmetrische (oder Public-Key-)Kryptographie verwendet zwei Schlüssel: einen öffentlichen zum Verschlüsseln von Daten und einen privaten zum Entschlüsseln. Der RSA- Algorithmus (Rivest-Shamir-Adleman) basiert seine Sicherheit auf der extremen Schwierigkeit, das Produkt zweier riesiger Primzahlen zu faktorisieren. Der ECC -Algorithmus (Elliptic Curve Cryptography), der heute aufgrund seiner Effizienz weit verbreitet ist, basiert hingegen auf dem Problem des diskreten Logarithmus auf elliptischen Kurven. Beide Systeme sind die Säulen, die den anfänglichen Austausch von Sitzungsschlüsseln und die digitalen Signaturen von Banktransaktionen schützen. Leider sind sie genau die Hauptziele zukünftiger Quantenangriffe.

Symmetrische AES-Verschlüsselung

Im Gegensatz zu asymmetrischen Systemen ist der AES-Algorithmus widerstandsfähiger gegen Bedrohungen durch Quantencomputer-Kryptographie. Er wird zur Verschlüsselung ruhender Daten auf Bankenservern eingesetzt und erfordert lediglich eine Verdoppelung der Schlüssellänge, um ein uneinnehmbares Sicherheitsniveau aufrechtzuerhalten.

Sobald die sichere Verbindung hergestellt ist, verwenden Banken symmetrische Verschlüsselung , wie den Advanced Encryption Standard ( AES ), um den eigentlichen Datenstrom (einschließlich der Passwortübertragung) zu verschlüsseln. Der Grover-Algorithmus kann theoretisch die Stärke eines AES-Schlüssels halbieren, aber laut offizieller NIST-Dokumentation reicht der Wechsel von AES-128- auf AES-256 -Schlüssel aus, um die quantencomputerbedingte Bedrohung in diesem Bereich vollständig zu neutralisieren.

Die Auswirkungen des Quantencomputings auf die Kryptographie

Die tatsächlichen Auswirkungen des Quantencomputings auf die Kryptographie zeigen sich in der Fähigkeit, sichere Kommunikationen in Rekordzeit zu entschlüsseln. Diese technologische Revolution macht Standard-Sicherheitsprotokolle obsolet und zwingt das Bankwesen zu einem sofortigen Übergang zu neuen und robusteren Verteidigungsarchitekturen.

Das zentrale Problem liegt nicht in der Hardware selbst, sondern in den Quantenalgorithmen, die diese Hardware ausführen kann. Die wissenschaftliche Gemeinschaft hat spezifische Bedrohungen identifiziert, die die derzeitige Public-Key-Infrastruktur (PKI) langfristig grundlegend unsicher machen.

Der Shor-Algorithmus und der Zusammenbruch von RSA

Shors Algorithmus ist der Hauptgrund, warum die Kombination aus Quantencomputing und Kryptographie Besorgnis auslöst. Dieser Quantenalgorithmus kann große Zahlen exponentiell schneller faktorisieren als klassische Computer und damit die Zuverlässigkeit des aktuellen RSA-Standards zerstören.

Dieser 1994 vom Mathematiker Peter Shor entwickelte Algorithmus zeigt, dass ein ausreichend leistungsfähiger und stabiler Quantencomputer (mit Fehlerkorrektur) sowohl das Problem der Faktorisierung ganzer Zahlen als auch das Problem des diskreten Logarithmus in polynomieller Zeit lösen kann. Praktisch bedeutet dies, dass ein RSA-2048- Schlüssel, dessen Entschlüsselung mit herkömmlichen Computern Milliarden von Jahren dauern würde, von einem ausgereiften Quantencomputer in wenigen Stunden oder Minuten geknackt werden könnte. Sobald dies der Fall ist, wären alle während des asymmetrischen Handshakes abgefangenen Bankpasswörter im Klartext lesbar.

Die Bedrohung: Jetzt ernten, später entschlüsseln

Eine aktuelle Gefahr im Bereich des Quantencomputings und der Kryptographie ist die Strategie „Harvest Now, Decrypt Later“ (Ernte jetzt, entschlüssle später). Cyberkriminelle fangen verschlüsselte Bankdaten ab und speichern sie, in der Erwartung, in naher Zukunft über einen Quantencomputer zu verfügen, um sie zu entschlüsseln.

Man muss nicht auf den „Q-Day“ warten, um die Schäden der Quantenrevolution zu erleiden. Böswillige Akteure (oft mit Nationalstaaten verbunden) setzen bereits die HNDL-Strategie (Harvest Now, Decrypt Later) um. Sie zeichnen riesige Mengen verschlüsselten Internetverkehrs auf, darunter Bank-Logins und Finanzdatenbanken , und speichern diese in großen Rechenzentren. Auch wenn sie diese Daten heute nicht lesen können, ist ihr Ziel, sie so lange aufzubewahren, bis sie über die notwendige Quantentechnologie verfügen, um sie nachträglich zu entschlüsseln. Dies macht die Migration zu neuen Standards zu einer dringenden Notwendigkeit, nicht zu einem Problem der Zukunft.

Post-Quanten-Lösungen und -Standards (NIST)

Um den durch Quantencomputer aufgedeckten Schwachstellen in der Kryptographie entgegenzuwirken, hat das NIST neue postquanten-kryptografische Standards offiziell eingeführt. Diese fortschrittlichen mathematischen Algorithmen sind darauf ausgelegt, Angriffen von Quantencomputern standzuhalten und so die langfristige Sicherheit globaler Bankensysteme zu gewährleisten.

Als Reaktion auf diese existenzielle Bedrohung hat das US-amerikanische National Institute of Standards and Technology (NIST) einen langwierigen Auswahlprozess eingeleitet, um quantencomputerresistente Algorithmen zu identifizieren. Bereits ab 2024, mit groß angelegten Implementierungen ab 2026, wurden die endgültigen Standards für die Post-Quanten-Kryptographie (PQC) veröffentlicht.

Diese neuen Algorithmen benötigen keine Quantenhardware, um zu funktionieren; es handelt sich um komplexe mathematische Algorithmen, die auf unseren heutigen Computern und Smartphones ausgeführt werden können, aber so strukturiert sind, dass sie dem Shor-Algorithmus widerstehen.

| Standard vor der Quantenzeit (anfällig) | Neue NIST PQC-Standards (sicher) | Hauptfunktion |

|---|---|---|

| RSA, Diffie-Hellman, ECC | ML-KEM (FIPS 203) ehemals Kyber | Schlüsselaustausch (Key Encapsulation) |

| RSA, ECDSA | ML-DSA (FIPS 204) ehemals Dilithium | Digitale Signaturen (Authentifizierung) |

| EdDSA | SLH-DSA (FIPS 205) ehemals SPHINCS+ | Digitale Signaturen (Hash-basiert) |

Die großen globalen Banken verfolgen derzeit einen hybriden Ansatz, der klassische Algorithmen (wie ECC) mit postquantischen Algorithmen (wie ML-KEM) kombiniert, um während der Übergangsphase maximale Sicherheit zu gewährleisten.

Was Nutzer heute tun sollten

Trotz der Bedenken hinsichtlich der Quantencomputer-Kryptographie sollten Bankkunden nicht in Panik geraten. Die Banken implementieren bereits die notwendigen Abwehrmaßnahmen, aber es ist unerlässlich, strenge digitale Hygienemaßnahmen zu ergreifen, um die eigenen Zugangsdaten zu schützen.

Während Finanzinstitute und Technologiekonzerne hinter den Kulissen an der Aktualisierung der globalen Kryptographie-Infrastruktur arbeiten, liegt die Verantwortung für die grundlegende Sicherheit weiterhin beim Nutzer. Bankpasswörter sind heute weitaus stärker durch herkömmliche Phishing-Angriffe gefährdet als morgen durch Quantencomputer-Angriffe. Hier sind die wichtigsten Maßnahmen, die zu ergreifen sind:

- Zwei-Faktor-Authentifizierung (2FA) aktivieren: Verwenden Sie Authentifizierungs-Apps (wie Google Authenticator oder Microsoft Authenticator) oder Hardware-Token. Selbst wenn ein Passwort in Zukunft geknackt werden sollte, würde der zweite dynamische Faktor den Zugriff blockieren.

- Regelmäßige Softwareaktualisierungen: Webbrowser, Betriebssysteme und Banking-Apps werden schrittweise über normale Softwareaktualisierungen die Unterstützung für PQC-Standards (Post-Quantum Cryptography) erhalten.

- Verwenden Sie einen Passwort-Manager: Erstellen Sie lange, komplexe und einzigartige Passwörter für jeden Finanzdienst.

- Überwachung der Kommunikation Ihrer Bank: Fortschrittliche Kreditinstitute informieren ihre Kunden bereits über die Umstellung auf quantenresistente Verschlüsselungsprotokolle.

Schlussfolgerungen

Zusammenfassend lässt sich sagen, dass die Entwicklung des Quantencomputings und der Kryptographie das Ende einer Ära für die traditionelle IT-Sicherheit markiert. Obwohl aktuelle Bankpasswörter theoretischen Risiken ausgesetzt sind, wird die rechtzeitige Einführung von Post-Quanten-Standards die Widerstandsfähigkeit des globalen Finanzsystems für die kommenden Jahre gewährleisten.

Die Quantenbedrohung ist real, und die Strategie „Harvest Now, Decrypt Later“ zeigt, dass jetzt gehandelt werden muss. Dank der gemeinsamen Anstrengungen des NIST, kryptografischer Forscher und der Bankenbranche ist der Übergang zur Post-Quanten-Kryptographie jedoch bereits im Gange. Unsere Bankkennwörter und Finanzdaten bleiben sicher, vorausgesetzt, die IT-Branche schließt die Migration zu den neuen Standards ab, bevor Quantencomputer kommerziell verfügbar werden. Bis dahin bleibt die Aufrechterhaltung einer hohen persönlichen digitalen Hygiene der effektivste Schutzschild gegen heutige und zukünftige Cyberbedrohungen.

Häufig gestellte Fragen

Der Q-Day bezeichnet den Zeitpunkt, an dem Quantencomputer leistungsstark genug sein werden, um aktuelle Cybersicherheitssysteme zu knacken. Wenn diese Technologie Marktreife erlangt, könnten die mathematischen Algorithmen, die heute Finanztransaktionen schützen, innerhalb weniger Minuten entschlüsselt werden. Banken arbeiten bereits an der Aktualisierung ihrer Sicherheitsvorkehrungen, bevor dieses Szenario eintritt.

Diese kriminelle Strategie besteht darin, heute riesige Mengen verschlüsselter Bankdaten zu stehlen und zu speichern, die derzeit unlesbar sind. Die Hacker bewahren diese Informationen auf ihren Servern auf, bis ihnen in Zukunft ein Quantencomputer zur Verfügung steht. Sobald die Technologie dies zulässt, werden sie die neue Rechenleistung nutzen, um die alten Datenbanken rückwirkend zu entschlüsseln und auf die Ersparnisse der Nutzer zuzugreifen.

Derzeit sind die Zugangsdaten für Finanzdienstleistungen durch sehr robuste kryptografische Systeme gegen herkömmliche Angriffe geschützt. Zukünftige Quantenprozessoren werden jedoch spezielle Algorithmen nutzen, die in der Lage sind, die derzeitigen asymmetrischen Sicherheitsschlüssel in Rekordzeit zu brechen. Aus diesem Grund führen Finanzinstitute schrittweise neue, fortschrittliche mathematische Standards ein, um einen langfristigen Schutz zu gewährleisten.

Es handelt sich um neue mathematische Sicherheitsprotokolle, die speziell entwickelt wurden, um der Rechenleistung zukünftiger Supercomputer standzuhalten. Diese fortschrittlichen Algorithmen benötigen keine spezielle Hardware und können durch einfache Software-Updates auf unseren normalen Smartphones oder Computern ausgeführt werden. Ihre weltweite Implementierung wird es ermöglichen, Cyberbedrohungen der nächsten Generation zu neutralisieren und die Webkommunikation sicher zu halten.

Die wichtigste Verteidigung besteht darin, eine strenge digitale Hygiene zu wahren, indem die Zwei-Faktor-Authentifizierung für jeden Finanzdienst stets aktiviert wird. Ebenso wichtig ist die ständige Aktualisierung des Betriebssystems und der Banking-Anwendungen, um neue postquanten-sichere Sicherheitsprotokolle zu erhalten. Schließlich empfiehlt es sich, einen Passwortmanager zu verwenden, um lange und komplexe Passwörter für jede einzelne Plattform zu erstellen.

Haben Sie noch Zweifel an Quantencomputing und Kryptographie: Sind Bankpasswörter gefährdet??

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

- Post-Quanten-Kryptographie Standardisierungsprojekt (NIST – National Institute of Standards and Technology)

- Hintergrundwissen und Verfahren der Post-Quanten-Kryptographie (Wikipedia)

- Shor-Algorithmus: Die mathematische Bedrohung für asymmetrische Verschlüsselung wie RSA (Wikipedia)

- Grover-Algorithmus und seine Auswirkungen auf symmetrische Verfahren wie AES (Wikipedia)

- Studie zur Integration von Post-Quanten-Kryptographie (ENISA – Agentur der Europäischen Union für Cybersicherheit)

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.