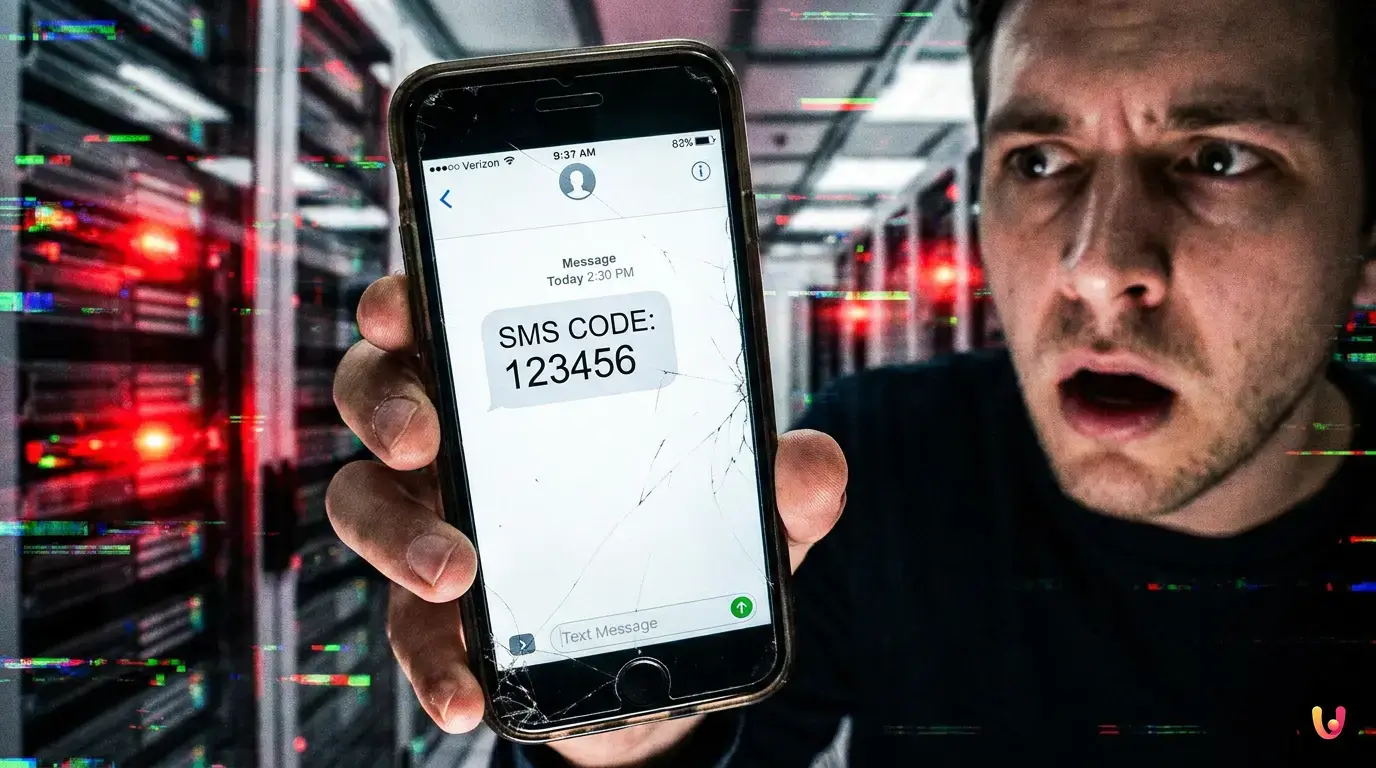

Ein extrem gefährlicher Irrglaube hält sich auch im Jahr 2026 noch hartnäckig: die Annahme, dass der Empfang eines SMS-Codes vor Hackern schützt. Die bittere und kontraintuitive Wahrheit ist: Die Verwendung von SMS für die Zwei-Faktor-Authentifizierung ist fast gleichbedeutend mit dem Verzicht darauf. Sie vermittelt ein falsches Gefühl der Sicherheit, das Cyberkriminelle täglich mit einfachen, aber verheerenden Methoden ausnutzen. Wenn Sie immer noch auf eine SMS warten, um auf Ihr Bankkonto, Ihre E-Mails oder Ihre Krypto-Wallets zuzugreifen, sind Sie das leichteste Ziel im Netz. Es ist Zeit für ein Upgrade.

Erfahren Sie in Echtzeit, wie sicher Ihre Konten je nach verwendeter Authentifizierungsmethode sind.

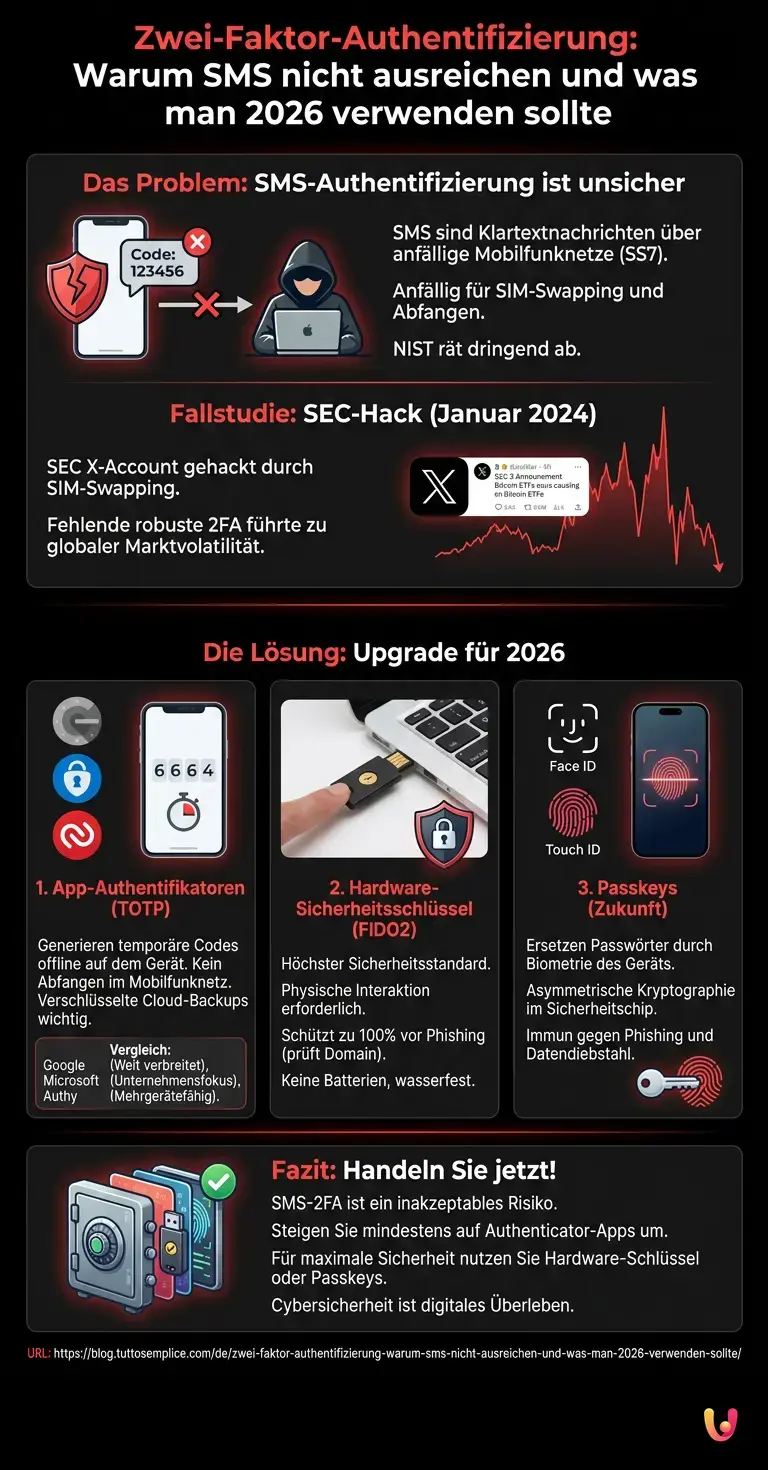

Fallstudie: Der Angriff auf die SEC (Januar 2024)

Im Januar 2024 wurde der X-Account (ehemals Twitter) der US-amerikanischen Börsenaufsichtsbehörde SEC (Securities and Exchange Commission) gehackt. Die Hacker veröffentlichten eine gefälschte Ankündigung zur Genehmigung von Bitcoin-ETFs, was zu extremer Volatilität an den Finanzmärkten führte. Die offizielle Untersuchung ergab, dass der Angriff mittels SIM-Swapping durchgeführt wurde und der Account keine robuste Zwei-Faktor-Authentifizierung aktiviert hatte. Dieser Fall zeigt, wie das Fehlen angemessener kryptografischer Protokolle katastrophale globale Folgen haben kann.

Wie funktioniert die SIM-Swapping-Sicherheitslücke?

Die Zwei-Faktor-Authentifizierung per SMS ist schwach, da Kriminelle Ihre Telefonkarte mittels SIM-Swapping klonen können. Durch Täuschung des Telefonanbieters übertragen sie Ihre Nummer auf eine eigene SIM-Karte und fangen so alle Zugangscodes ab.

Das grundlegende Problem von SMS ist, dass sie nicht für die IT-Sicherheit entwickelt wurden. Es handelt sich um Klartextnachrichten, die über Mobilfunknetze (SS7) übertragen werden, die für ihre strukturellen Schwachstellen bekannt sind. Wenn Sie eine SMS als zweiten Faktor einrichten, vertrauen Sie die Sicherheit Ihres Kontos den Identitätsprüfungsverfahren Ihres Telefonanbieters an, die oft auf Callcentern basieren, die durch Social Engineering leicht manipuliert werden können.

Laut offiziellen Dokumenten des NIST (National Institute of Standards and Technology) wird die Verwendung von SMS für die Zwei-Faktor-Authentifizierung bereits seit mehreren Jahren dringend abgeraten (und als veraltet betrachtet). Ein Angreifer muss Ihr Telefon nicht physisch hacken; er muss lediglich einen nachlässigen oder leichtgläubigen Telefonanbieter davon überzeugen, dass er seine SIM-Karte verloren hat, um Ihre Nummer auf einer neuen Karte in seinem Besitz aktivieren zu lassen. Von diesem Zeitpunkt an erhält der Hacker jeden OTP-Code (One-Time Password), der von Ihrer Bank gesendet wird, direkt.

App-Authentifikatoren im Vergleich für maximale Sicherheit

Für eine robuste Zwei-Faktor-Authentifizierung generieren Authenticator-Apps temporäre Codes lokal auf dem Gerät, ohne von einem Mobilfunknetz abhängig zu sein. Google Authenticator, Authy und Microsoft Authenticator bieten verschiedene Cloud-Backup-Optionen und erweiterte Sicherheit gegen Abhörmaßnahmen.

Der logische nächste Schritt nach dem Verzicht auf SMS ist die Verwendung einer App, die auf dem TOTP-Standard (Time-based One-Time Password) basiert. Diese Apps nutzen einen geteilten Geheimcode (den QR-Code, den Sie während der Einrichtung scannen) und die interne Uhr Ihres Smartphones, um einen sechsstelligen Code zu generieren, der nur 30 Sekunden gültig ist. Da die Generierung offline erfolgt, gibt es keine abfangbaren Nachrichten während der Übertragung.

Im Jahr 2026 sind jedoch nicht alle Apps gleich. Hier ein Vergleich der gängigsten Lösungen:

| App-Authentifikator | Cloud-Backup | Mehrgerätefähig | Pro und Contra (2026) |

|---|---|---|---|

| Google Authenticator | Ja (Google-Konto-Synchronisierung) | Ja | Vorteile: Weit verbreitet, übersichtliche Benutzeroberfläche. Nachteile: Bei Kompromittierung des Google-Kontos sind die Codes gefährdet. |

| Microsoft Authenticator | Ja (verschlüsselt) | Ja | Vorteile: Ideal für das Unternehmensökosystem, unterstützt Push-Benachrichtigungen. Nachteile: Backup eng an das Betriebssystem gebunden (iOS/Android). |

| Authy (Twilio) | Ja (Verschlüsselt mit lokalem Passwort) | Ja | Vorteile: Hervorragende Verwaltung mehrerer Geräte. Nachteile: Für die Erstanmeldung ist eine Telefonnummer erforderlich. |

Die beste Wahl hängt von Ihrem Ökosystem ab, aber die goldene Regel lautet: Stellen Sie sicher, dass Ihre Cloud-Backups Ihrer TOTP-Codes durch Ende-zu-Ende-Verschlüsselung geschützt sind, sodass nicht einmal der App-Anbieter sie lesen kann.

Hardware-Sicherheitsschlüssel und fortschrittliche Verschlüsselung

Hardware-Schlüssel wie YubiKey stellen den höchsten Standard für die Zwei-Faktor-Authentifizierung dar. Basierend auf asymmetrischer Kryptographie und FIDO2-Protokollen machen sie Phishing physisch unmöglich, da sie zur Autorisierung des Zugriffs eine physische Interaktion mit dem Gerät erfordern.

Authentifizierungs-Apps lösen zwar das Problem des SIM-Swappings, nicht aber das Problem des Echtzeit-Phishings (AiTM – Adversary-in-the-Middle) . Wenn ein Hacker Sie dazu bringt, den sechsstelligen Code auf einer gefälschten Website einzugeben, kann er ihn abfangen und sofort auf der echten Website verwenden. Hier kommen Hardware-Sicherheitsschlüssel wie die YubiKey von Yubico oder die Titan Security Key von Google ins Spiel.

Diese kleinen USB/NFC-Geräte verwenden den FIDO2/WebAuthn -Standard. Bei der Registrierung eines Hardware-Schlüssels wird ein kryptografisches Schlüsselpaar (öffentlich und privat) erzeugt. Der private Schlüssel verlässt niemals den sicheren Chip des Hardware-Geräts. Beim Login verifiziert der Browser kryptografisch, dass die Domain, auf der Sie sich befinden, exakt mit der registrierten Domain übereinstimmt. Befinden Sie sich beispielsweise auf g00gle.com anstatt auf google.com , verweigert der Hardware-Schlüssel einfach die Bereitstellung der kryptografischen Signatur und blockiert so den Phishing-Angriff von Grund auf.

- Phishing-Schutz: 100 %. Kein Code zum Eingeben oder Abfangen.

- Physische Anforderung: Sie erfordern eine physische Berührung des kapazitiven Sensors, um die Anwesenheit von Personen zu bestätigen und automatisierte Fernangriffe zu verhindern.

- Haltbarkeit: Sie haben keine Batterien, benötigen keine Internetverbindung und sind wasserfest.

Passkeys und die Zukunft der passwortlosen Authentifizierung

Im Jahr 2026 werden Passkeys herkömmliche Passwörter ersetzen und die Zwei-Faktor-Authentifizierung direkt in die Biometrie des Geräts integrieren. Mithilfe des WebAuthn-Standards ermöglichen sie einen sofortigen, verschlüsselten Zugriff und sind völlig immun gegen groß angelegte Phishing-Angriffe.

Die letztendliche Weiterentwicklung der Zwei-Faktor-Authentifizierung ist paradoxerweise die Abschaffung des Passworts selbst. Passkeys (Zugangsschlüssel) sind die Antwort der Industrie (angeführt von der FIDO Alliance, Apple, Google und Microsoft) auf die inhärente Schwäche menschlicher Passwörter.

Ein Passkey funktioniert mit derselben asymmetrischen Verschlüsselung wie Hardware-Schlüssel, befindet sich aber nicht auf einem externen USB-Stick, sondern im Secure Enclave (dem Sicherheitschip) Ihres Smartphones oder Computers. Beim Zugriff auf einen Dienst fordert das Gerät Sie auf, den Passkey per Biometrie (Face ID, Touch ID oder Windows Hello) zu entsperren.

In diesem Szenario ist die Zwei-Faktor-Authentifizierung in einer einzigen Geste enthalten: 1. Etwas, das Sie besitzen: Ihr Smartphone (das den verschlüsselten privaten Schlüssel enthält). 2. Etwas, das Sie sind: Ihr Fingerabdruck oder Ihr Gesicht (erforderlich, um die Verwendung des Schlüssels freizuschalten).

Passkeys eliminieren das Konzept gestohlener Anmeldeinformationen aus Unternehmensdatenbanken, da der Server nur den öffentlichen Schlüssel speichert, der für Hacker ohne den entsprechenden privaten Schlüssel auf Ihrem Gerät nutzlos ist.

Schlussfolgerungen

SMS als Zwei-Faktor-Authentifizierungsmethode im Jahr 2026 beizubehalten, ist ein inakzeptables Risiko, vergleichbar damit, die Haustür abzuschließen und den Schlüssel im Schloss stecken zu lassen. SIM-Swapping und automatisiertes Phishing haben die alten OTP-Codes obsolet gemacht. Zum Schutz Ihrer digitalen Identität und Ihrer finanziellen Vermögenswerte ist der Umstieg auf Authenticator-Apps das absolute Minimum. Wer jedoch echte Sicherheit sucht, für den stellen die Verwendung von FIDO2-Hardware-Schlüsseln oder der endgültige Umstieg auf Passkeys den einzigen undurchdringlichen Schutzschild gegen moderne Cyberbedrohungen dar. Cybersicherheit ist keine Frage des Komforts mehr, sondern des digitalen Überlebens.

Häufig gestellte Fragen

Der Erhalt des Codes auf dem Handy birgt das Risiko eines SIM-Swappings, einer Technik, bei der Kriminelle Ihre SIM-Karte klonen, indem sie den Mobilfunkanbieter täuschen. Darüber hinaus werden Textnachrichten unverschlüsselt über anfällige Mobilfunknetze übertragen, wodurch Hacker Ihre Bank- oder Social-Media-Zugangsdaten leicht abfangen können.

Dieser Computerbetrug findet statt, wenn ein Krimineller Ihren Telefonanbieter dazu bringt, Ihre Rufnummer auf eine neue SIM-Karte zu übertragen, die sich in seinem Besitz befindet. Von diesem Zeitpunkt an erhält der Täter alle Ihre temporären Zugangscodes und kann so leicht Ihre Konten knacken, die nur durch herkömmliche SMS geschützt sind.

Das empfohlene Mindestmaß an Sicherheit sieht die Verwendung spezieller Anwendungen wie Google Authenticator oder Authy vor, die temporäre Codes offline generieren. Für einen vollständigen Schutz vor Online-Betrug sind physische Sicherheitsschlüssel oder moderne Passkeys die ideale Wahl, da sie den Zugriff an die Biometrie Ihres Geräts binden.

Diese Anwendungen nutzen einen kryptografischen Standard, um sechsstellige Codes zu generieren, die nur dreißig Sekunden gültig sind und direkt auf dem Smartphone erzeugt werden, ohne dass eine Internetverbindung erforderlich ist. Da die Generierung offline erfolgt, gibt es keine Nachrichten, die ein Cyberkrimineller im Mobilfunknetz abfangen könnte.

Passkeys stellen die nächste Stufe der digitalen Authentifizierung dar, da sie die Notwendigkeit, sich textbasierte Anmeldeinformationen zu merken, vollständig eliminieren. Sie nutzen einen in Smartphone oder Computer integrierten Sicherheitschip und lassen sich ausschließlich per Gesichtserkennung oder Fingerabdruck entsperren, wodurch ein Datendiebstahl durch gefälschte Webseiten physisch unmöglich wird.

Haben Sie noch Zweifel an Zwei-Faktor-Authentifizierung: Warum SMS nicht ausreichen und was man 2026 verwenden sollte?

Geben Sie hier Ihre spezifische Frage ein, um sofort die offizielle Antwort von Google zu finden.

Quellen und Vertiefung

- NIST (National Institute of Standards and Technology): Richtlinien zur digitalen Identität und Authentifizierung (SP 800-63B)

- Wikipedia: SIM-Swapping (Funktionsweise und Sicherheitsrisiken)

- NIST (National Institute of Standards and Technology): Richtlinien zur digitalen Identität und Authentifizierung (SP 800-63B)

Fanden Sie diesen Artikel hilfreich? Gibt es ein anderes Thema, das Sie von mir behandelt sehen möchten?

Schreiben Sie es in die Kommentare unten! Ich lasse mich direkt von Ihren Vorschlägen inspirieren.