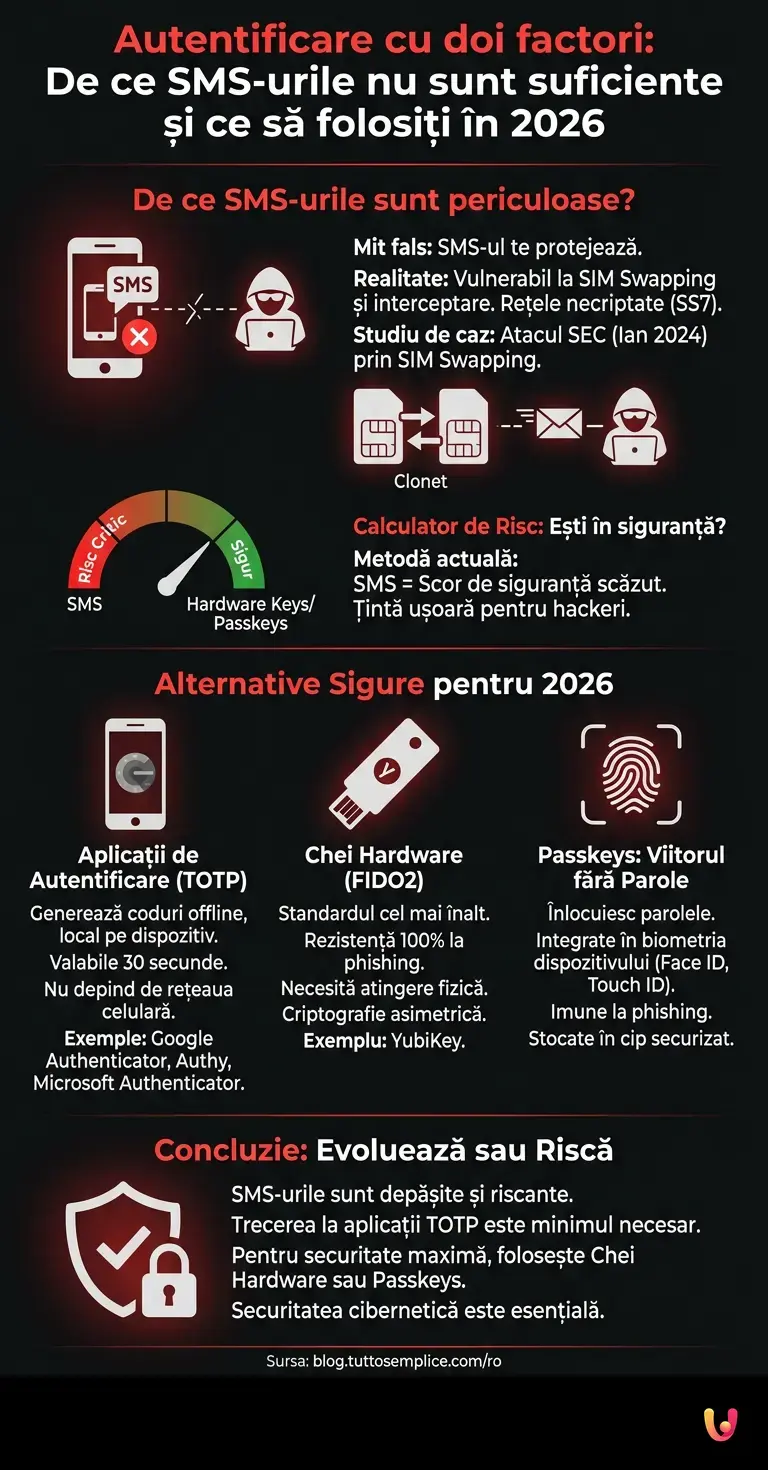

Există un mit fals extrem de periculos care continuă să circule și în 2026: ideea că primirea unui cod prin SMS te protejează de hackeri. Adevărul, crud și contraintuitiv, este că utilizarea SMS-urilor pentru autentificarea cu doi factori este aproape echivalentă cu lipsa acesteia. Oferă o falsă senzație de siguranță pe care infractorii cibernetici o exploatează zilnic prin tehnici banale, dar devastatoare. Dacă încă aștepți un mesaj pentru a accesa banca, e-mailul sau portofelele tale cripto, ești cea mai ușoară țintă din rețea. E timpul să evoluăm.

Descoperă în timp real nivelul de securitate al conturilor tale în funcție de metoda de autentificare utilizată.

Studiu de caz real: Atacul asupra SEC (ianuarie 2024)

În ianuarie 2024, contul X (fostul Twitter) al SEC (Securities and Exchange Commission) din Statele Unite a fost compromis. Hackerii au publicat un anunț fals despre aprobarea ETF-urilor pe Bitcoin, provocând o volatilitate extremă pe piețele financiare. Ancheta oficială a dezvăluit că atacul a avut loc prin intermediul tehnicii SIM swapping și că respectivul cont nu avea activată o autentificare robustă cu doi factori. Acest caz demonstrează cum absența unor protocoale criptografice adecvate poate avea consecințe catastrofale la nivel global.

Cum funcționează vulnerabilitatea SIM Swapping?

Autentificarea cu doi factori bazată pe SMS este slabă deoarece infractorii pot clona cartela telefonică prin SIM swapping. Păcălind operatorul telefonic, aceștia transferă numărul tău pe o cartelă SIM proprie, interceptând toate codurile de acces.

Problema fundamentală a SMS-urilor este că nu au fost proiectate pentru securitate cibernetică . Sunt mesaje text necriptate care circulă pe rețele celulare (SS7) cunoscute pentru vulnerabilitățile lor structurale. Atunci când configurezi un SMS ca factor secundar de autentificare, încredințezi securitatea contului tău procedurilor de verificare a identității ale operatorului tău de telefonie mobilă, adesea bazate pe call center-uri ușor de manipulat prin inginerie socială .

Conform documentației oficiale a NIST (National Institute of Standards and Technology), utilizarea SMS-urilor pentru autentificarea cu doi factori este puternic nerecomandată (și depreciată) de câțiva ani. Un atacator nu are nevoie să vă pirateze fizic telefonul; este suficient să convingă un operator de telefonie complacând sau distrat că a pierdut cartela SIM pentru a-și activa numărul dvs. pe o nouă cartelă aflată în posesia sa. Din acel moment, fiecare cod OTP (One-Time Password) trimis de banca dvs. va ajunge direct în mâinile hackerului.

Aplicații de autentificare comparate pentru securitate maximă

Pentru o autentificare robustă cu doi factori, aplicațiile Authenticator generează coduri temporare local pe dispozitiv, fără a depinde de rețeaua celulară. Google Authenticator, Authy și Microsoft Authenticator oferă diferite niveluri de backup în cloud și securitate avansată împotriva interceptărilor.

Următorul pas logic după renunțarea la SMS-uri este adoptarea unei aplicații bazate pe standardul TOTP (Time-based One-Time Password - Parolă Unică Bazată pe Timp) . Aceste aplicații utilizează un secret partajat (codul QR pe care îl scanezi în timpul configurării) și ceasul intern al smartphone-ului tău pentru a genera un cod din 6 cifre valabil doar 30 de secunde. Deoarece generarea are loc offline, nu există niciun mesaj interceptabil în tranzit.

Totuși, în 2026, nu toate aplicațiile sunt la fel. Iată o comparație între cele mai răspândite soluții:

| Autentificator aplicație | Copie de rezervă în cloud | Multi-dispozitiv | Argumente pro și contra (2026) |

|---|---|---|---|

| Google Authenticator | Da (Sincronizare cont Google) | Da | Pro: Foarte răspândit, interfață curată. Contra: Dacă contul Google este compromis, codurile sunt în pericol. |

| Autentificator Microsoft | Da (Criptat) | Da | Pro: Excelentă pentru ecosistemul companiei, suportă notificări push. Contra: Copia de rezervă este strâns legată de sistemul de operare (iOS/Android). |

| Authy (Twilio) | Da (Criptat cu parolă locală) | Da | Pro: Gestionare excelentă multi-dispozitiv. Contra: Necesită un număr de telefon pentru înregistrarea inițială. |

Cea mai bună alegere depinde de ecosistemul tău, dar regula de aur este să te asiguri că copiile de rezervă în cloud ale codurilor tale TOTP sunt protejate prin criptare end-to-end , astfel încât nici măcar furnizorul aplicației să nu le poată citi.

Chei de securitate hardware și criptografie avansată

Cheile hardware precum YubiKey reprezintă standardul cel mai înalt pentru autentificarea cu doi factori. Bazate pe criptografie asimetrică și protocoale FIDO2, acestea fac fizic imposibil phishing-ul, deoarece necesită atingerea fizică a dispozitivului pentru autorizarea accesului.

Deși aplicațiile de autentificare rezolvă problema schimbării cartelei SIM (SIM Swapping), ele nu rezolvă problema phishing-ului în timp real (AiTM - Adversary-in-the-Middle) . Dacă un hacker te păcălește să introduci codul de 6 cifre pe un site fals, îl poate captura și folosi imediat pe site-ul real. Aici intervin cheile de securitate hardware, cum ar fi YubiKey de la Yubico sau Titan Security Key de la Google.

Aceste mici dispozitive USB/NFC utilizează standardul FIDO2 / WebAuthn . Când înregistrezi o cheie hardware, se creează o pereche de chei criptografice (publică și privată). Cheia privată nu părăsește niciodată cipul securizat al dispozitivului hardware. În timpul conectării, browserul verifică criptografic dacă domeniul pe care te afli corespunde exact cu cel înregistrat. Dacă te afli pe g00gle.com în loc de google.com , cheia hardware pur și simplu va refuza să furnizeze semnătura criptografică, blocând atacul de phishing de la rădăcină.

- Rezistență la phishing: 100%. Niciun cod de tastat sau interceptat.

- Cerință fizică: Necesită o atingere fizică pe senzorul capacitiv pentru a confirma prezența umană, împiedicând atacurile automate la distanță.

- Durată: Nu au baterii, nu necesită conexiune la internet și sunt rezistente la apă.

Cheile de acces și viitorul autentificării fără parolă

În 2026, Passkeys vor înlocui parolele tradiționale, integrând autentificarea cu doi factori direct în biometria dispozitivului. Folosind standardul WebAuthn, acestea oferă acces imediat, criptat și complet imun la atacurile de phishing la scară largă.

Evoluția finală a autentificării cu doi factori este, paradoxal, eliminarea parolei în sine. Cheile de acces ( Passkeys ) reprezintă răspunsul industriei (condusă de FIDO Alliance, Apple, Google și Microsoft) la slăbiciunea intrinsecă a parolelor umane.

O cheie de acces (Passkey) funcționează exact cu aceeași criptografie asimetrică ca și cheile hardware, dar în loc să se afle pe o unitate USB externă, aceasta se află în Secure Enclave (cipul de securitate) al smartphone-ului sau computerului tău. Când accesezi un serviciu, dispozitivul îți solicită să deblochezi cheia de acces prin biometrie (Face ID, Touch ID sau Windows Hello).

În acest scenariu, autentificarea cu doi factori este intrinsecă într-un singur gest: 1. Ceva ce dețineți: telefonul dvs. smartphone (care conține cheia privată criptografată). 2. Ceva ce sunteți: amprenta dvs. digitală sau fața dvs. (necesare pentru a debloca utilizarea cheii).

Cheile de acces elimină însăși noțiunea de acreditări furate din bazele de date ale companiilor, deoarece serverul păstrează doar cheia publică, care este inutilă pentru hackeri fără cheia privată corespunzătoare păstrată pe dispozitivul dvs.

Concluzii

Menținerea SMS-urilor ca metodă de autentificare cu doi factori în 2026 este un risc inacceptabil, comparabil cu închiderea ușii de la casă lăsând cheia în broască. Schimbarea cartelei SIM (SIM swapping) și phishing-ul automatizat au făcut ca vechile coduri OTP să fie depășite. Pentru a vă proteja identitatea digitală și activele financiare, trecerea la aplicațiile de autentificare este cerința minimă absolută. Cu toate acestea, pentru cei care își doresc cu adevărat liniște sufletească, adoptarea cheilor hardware FIDO2 sau trecerea definitivă la Passkeys reprezintă singurul scut impenetrabil împotriva amenințărilor cibernetice moderne. Securitatea cibernetică nu mai este o chestiune de confort, ci de supraviețuire digitală.

Întrebări frecvente

Primirea codului pe telefon te expune riscului de SIM swapping, o tehnică prin care infractorii clonează cartela SIM înșelând operatorul de telefonie. În plus, mesajele text călătoresc în clar pe rețelele celulare vulnerabile, permițând hackerilor să intercepteze cu ușurință codurile de acces bancare sau de socializare.

Această fraudă informatică are loc atunci când un infractor convinge operatorul tău de telefonie să transfere numărul tău pe o cartelă SIM nouă, aflată în posesia sa. Din acel moment, infractorul va primi toate codurile tale temporare de acces, putând astfel să-ți spargă cu ușurință conturile protejate doar prin mesagerie tradițională.

Nivelul minim de securitate recomandat presupune utilizarea unor aplicații dedicate, precum Google Authenticator sau Authy, care generează coduri temporare offline. Pentru o protecție completă împotriva fraudelor online, alegerea ideală o reprezintă cheile de securitate fizice sau modernele Passkeys, care leagă accesul de biometria dispozitivului dumneavoastră.

Aceste aplicații utilizează un standard criptografic pentru a genera coduri din șase cifre valabile doar treizeci de secunde, funcționând direct în cadrul smartphone-ului, fără a fi nevoie de o conexiune la internet. Deoarece generarea are loc offline, nu există niciun mesaj în tranzit pe care un infractor cibernetic l-ar putea intercepta în rețeaua celulară.

Cheile de acces (Passkeys) reprezintă evoluția autentificării digitale, deoarece elimină complet necesitatea de a reține acreditări textuale. Acestea utilizează un cip de securitate integrat în smartphone sau computer și se deblochează doar prin recunoaștere facială sau amprentă digitală, făcând fizic imposibil furtul de date prin intermediul site-urilor false.

Încă ai dubii despre Autentificare cu doi factori: De ce SMS-urile nu sunt suficiente și ce să folosiți în 2026?

Tastați aici întrebarea dvs. specifică pentru a găsi instantaneu răspunsul oficial de la Google.

Ați găsit acest articol util? Există un alt subiect pe care ați dori să-l tratez?

Scrieți-l în comentariile de mai jos! Mă inspir direct din sugestiile voastre.