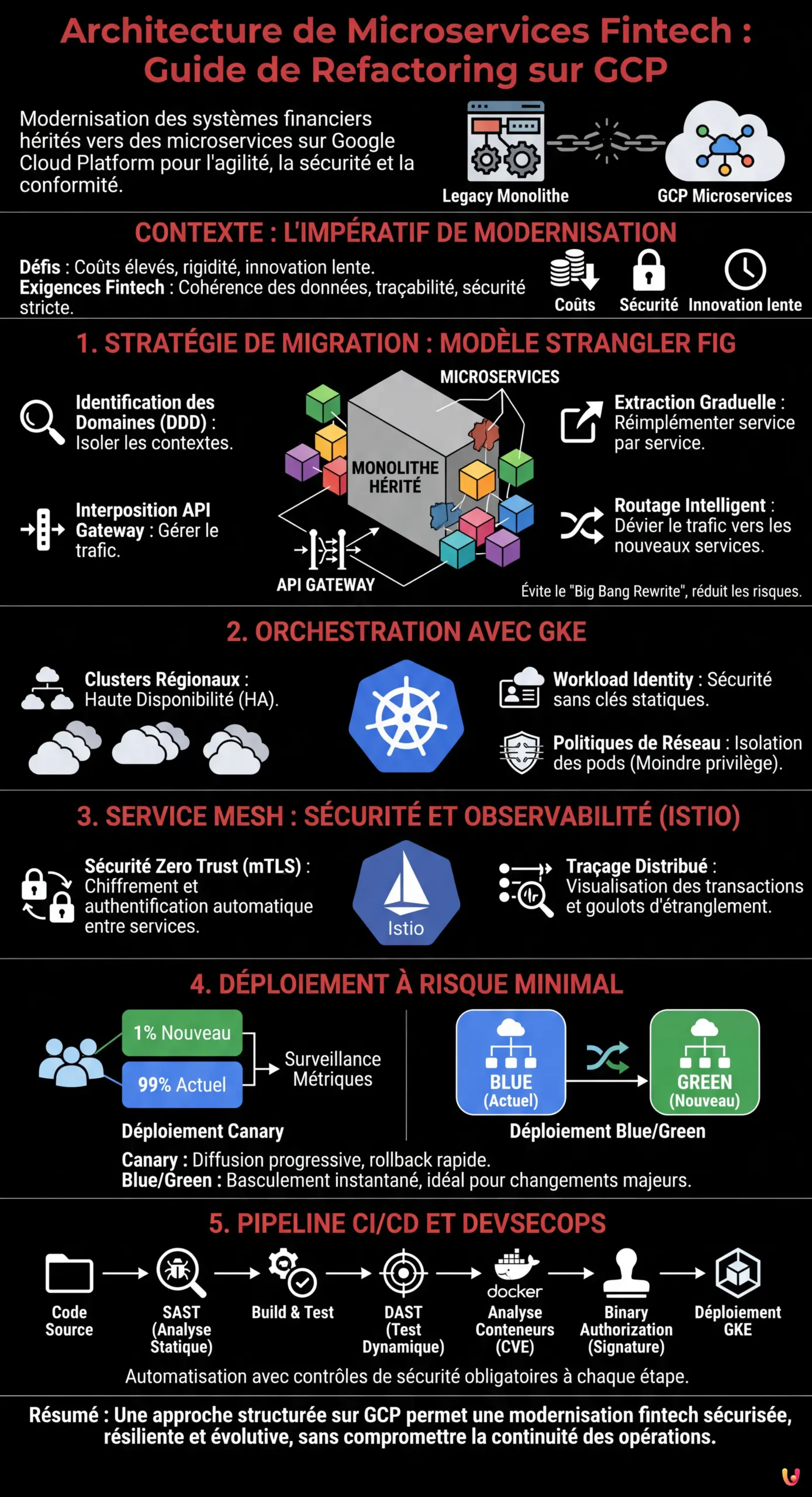

Dans le paysage actuel des services financiers, la modernisation n’est plus une option, mais un impératif de survie. Les institutions qui fonctionnent encore sur des mainframes ou des monolithes hérités (legacy) font face à des coûts de maintenance insoutenables et à une rigidité structurelle qui empêche l’innovation rapide. Ce guide technique explore la mise en œuvre d’une robuste architecture de microservices fintech sur Google Cloud Platform (GCP), en se concentrant sur le refactoring de systèmes critiques sans compromettre la continuité opérationnelle ou la conformité réglementaire.

Le Contexte : Pourquoi le Refactoring dans la Fintech est Différent

Contrairement à une application e-commerce standard, un système financier gère des transactions atomiques qui n’admettent aucune erreur. La cohérence des données, la traçabilité (audit trail) et la sécurité périmétrique sont des exigences non négociables. Migrer vers le cloud dans ce secteur nécessite une stratégie qui atténue le risque à chaque niveau de la pile technologique. Google Cloud, avec son infrastructure mondiale et des services comme Google Kubernetes Engine (GKE), offre l’environnement idéal pour passer à l’échelle, à condition que l’architecture sous-jacente soit solide.

1. Stratégie de Migration : Le Modèle Strangler Fig

Le « Big Bang Rewrite » — c’est-à-dire la réécriture totale du code à partir de zéro — est la cause principale de l’échec des projets de transformation numérique bancaire. L’approche recommandée, théorisée par Martin Fowler et largement adoptée dans le monde de l’entreprise, est le modèle Strangler Fig.

Comment appliquer le Strangler Fig dans la Fintech

L’idée est de créer une nouvelle application (les microservices) autour des bords de l’ancienne, en la laissant croître jusqu’à ce que l’application précédente soit « étranglée » et puisse être démantelée. Voici les étapes opérationnelles :

- Identification des Domaines (DDD) : Utiliser le Domain-Driven Design pour isoler des contextes délimités (ex. Gestion des Comptes, Paiements, KYC).

- Interposition de l’API Gateway : Placer une passerelle (comme Apigee ou Google Cloud API Gateway) devant le monolithe. Tout le trafic transite par ici.

- Extraction Graduelle : Réimplémenter une fonctionnalité unique (ex. le service de consultation de solde) en tant que microservice sur GKE.

- Routage Intelligent : Configurer l’API Gateway pour dévier les appels spécifiques vers le nouveau microservice, tout en maintenant le reste du trafic vers le monolithe.

Cette approche garantit qu’en cas de dysfonctionnement du nouveau service, le retour en arrière (rollback) est immédiat (il suffit de modifier la règle de routage), réduisant à zéro l’impact sur l’utilisateur final.

2. Orchestration et Scalabilité avec Google Kubernetes Engine (GKE)

Pour une architecture de microservices fintech, GKE n’est pas seulement un outil d’orchestration, mais le fondement de la résilience. Dans un contexte financier, nous recommandons l’utilisation de GKE Standard (pour un contrôle granulaire sur les nœuds) ou GKE Autopilot (pour réduire la surcharge opérationnelle), configurés avec les meilleures pratiques suivantes :

- Clusters Régionaux : Pour garantir la haute disponibilité (HA) en distribuant le plan de contrôle et les nœuds sur plusieurs zones au sein d’une région.

- Workload Identity : Pour associer les comptes de service Kubernetes (KSA) aux comptes de service Google Cloud (GSA), éliminant ainsi la nécessité de gérer des clés secrètes statiques à l’intérieur des conteneurs.

- Politiques de Réseau : Implémenter des règles strictes pour limiter la communication entre les pods, en suivant le principe du moindre privilège.

3. Service Mesh : Sécurité et Observabilité avec Istio

La complexité de centaines de microservices communiquant entre eux nécessite une gestion avancée du trafic. C’est ici qu’intervient le Service Mesh (implémentable via Anthos Service Mesh ou Istio open source sur GKE).

Sécurité Zero Trust avec mTLS

Dans le domaine fintech, la sécurité périmétrique ne suffit pas. Istio active le mutual TLS (mTLS) automatique entre tous les microservices. Cela signifie que chaque communication interne est chiffrée et authentifiée. Si un attaquant devait compromettre un conteneur, il ne pourrait pas intercepter le trafic ou usurper l’identité d’autres services sans les certificats corrects, qui sont renouvelés automatiquement par le mesh.

Traçage Distribué des Transactions

Lorsqu’une transaction échoue, comprendre où cela s’est produit est critique. En intégrant Istio avec Google Cloud Trace, il est possible de visualiser le parcours entier de la requête à travers les microservices, identifiant les goulots d’étranglement ou les erreurs de logique avec une précision millimétrique.

4. Stratégies de Déploiement à Risque Minimal

La mise en production de code dans le secteur financier doit être chirurgicale. Il n’existe pas de « maintenance programmée » à l’ère de l’open banking.

Déploiement Canary

Cette stratégie prévoit la diffusion de la nouvelle version du logiciel à un petit sous-ensemble d’utilisateurs (ex. 1% ou uniquement les employés internes). En utilisant les fonctionnalités de répartition du trafic (traffic splitting) d’Istio ou Knative, on surveille les métriques (taux d’erreur, latence). Si les KPI restent stables, on augmente progressivement le pourcentage jusqu’à 100%.

Déploiement Blue/Green

On maintient deux environnements de production identiques : Blue (version actuelle) et Green (nouvelle version). Le trafic est basculé instantanément du Blue au Green. Cette méthode est idéale pour les mises à jour nécessitant des modifications non rétrocompatibles, mais elle est plus coûteuse en termes de ressources infrastructurelles.

5. Pipeline CI/CD et DevSecOps pour la Fintech

L’automatisation est le seul moyen de maintenir la vitesse sans sacrifier la sécurité. Un pipeline CI/CD moderne sur GCP (utilisant Cloud Build ou GitLab CI) pour une architecture de microservices fintech doit inclure des étapes de sécurité obligatoires :

- SAST (Static Application Security Testing) : Analyse du code source (ex. avec SonarQube ou Checkmarx) pour identifier les vulnérabilités connues (Injection SQL, XSS) avant la compilation.

- DAST (Dynamic Application Security Testing) : Test de l’application en cours d’exécution dans un environnement de staging éphémère pour simuler des attaques réelles.

- Analyse des Conteneurs : Scan des images Docker dans le Google Artifact Registry pour identifier les CVE (Common Vulnerabilities and Exposures) dans le système d’exploitation de base ou dans les dépendances.

- Binary Authorization : Une fonctionnalité de GCP qui empêche GKE de démarrer des conteneurs qui n’ont pas été signés numériquement par un pipeline de confiance, garantissant l’intégrité de la chaîne d’approvisionnement logicielle.

En Bref (TL;DR)

La migration graduelle via le modèle Strangler Fig sur Google Cloud permet de moderniser les monolithes bancaires sans interrompre l’opérabilité critique.

Google Kubernetes Engine et Istio fournissent l’infrastructure résiliente et la sécurité Zero Trust nécessaires pour gérer des transactions financières complexes.

L’implémentation de déploiements Canary et du traçage distribué réduit drastiquement les risques de mise en production, garantissant stabilité et conformité dans le secteur fintech.

Conclusions

Le refactoring de monolithes financiers vers une architecture de microservices fintech sur Google Cloud est un processus complexe qui nécessite une rigueur d’ingénierie. L’adoption du modèle Strangler Fig permet une migration durable, tandis que l’utilisation combinée de GKE et Istio fournit la base infrastructurelle pour la scalabilité et la sécurité Zero Trust. Cependant, la technologie seule ne suffit pas : c’est l’intégration de pratiques DevSecOps avancées et de stratégies de déploiement conservatrices comme Canary et Blue/Green qui garantit que l’innovation ne se fasse jamais au détriment de la fiabilité financière.

Foire aux questions

Le modèle Strangler Fig est une stratégie qui permet de remplacer graduellement un système legacy en créant de nouveaux microservices aux bords de l application existante. En utilisant le Domain Driven Design et une API Gateway pour le routage intelligent, le trafic est dévié progressivement vers les nouvelles composantes sur GKE, réduisant les risques opérationnels par rapport à une réécriture complète et garantissant la continuité du service bancaire durant la transition.

Google Kubernetes Engine offre une base solide pour la résilience et la scalabilité nécessaires dans le secteur financier, spécialement à travers la configuration de clusters régionaux qui assurent une haute disponibilité. De plus, GKE facilite la gestion de la sécurité via des fonctionnalités comme la Workload Identity, qui élimine la nécessité de gérer des clés secrètes statiques, et supporte des politiques de réseau rigoureuses pour isoler les charges de travail critiques.

Dans le domaine fintech, la sécurité périmétrique est insuffisante ; par conséquent on adopte un modèle Zero Trust via un Service Mesh comme Istio. Cette technologie active le chiffrement mutual TLS automatique entre les microservices, assurant que chaque communication interne soit authentifiée et chiffrée. Cela empêche les mouvements latéraux d éventuels attaquants et garantit que seuls les services autorisés puissent communiquer entre eux, protégeant les données sensibles des transactions.

Pour garantir des mises en production sécurisées sans interruptions, on recommande des stratégies comme le déploiement Canary et le Blue Green. La technique Canary diffuse les mises à jour à un petit pourcentage d utilisateurs pour vérifier la stabilité, tandis que la méthode Blue Green maintient deux environnements parallèles pour permettre un basculement instantané du trafic. Les deux approches permettent un rétablissement rapide en cas d anomalies, essentiel pour la continuité opérationnelle bancaire.

Un pipeline d intégration et de distribution continue pour la fintech doit intégrer des contrôles de sécurité automatisés comme l analyse statique SAST et les tests dynamiques DAST. Il est fondamental d inclure le scan des images de conteneurs pour détecter les vulnérabilités connues et d utiliser la Binary Authorization de GCP, laquelle assure que seul le logiciel signé et vérifié puisse être distribué en production, garantissant l intégrité de la supply chain.

Encore des doutes sur Architecture de Microservices Fintech : Guide de Refactoring sur GCP?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.