Nell’era digitale, la nostra vita si svolge sempre più online. Dalla gestione delle finanze personali alla condivisione di momenti speciali sui social media, ogni giorno affidiamo a internet dati e informazioni preziose. Proprio come chiudiamo a chiave la porta di casa, un gesto radicato nella nostra cultura per proteggere ciò che ci è caro, è diventato essenziale “chiudere la porta” dei nostri account digitali. Controllare regolarmente le attività recenti è una pratica di sicurezza fondamentale, un ponte tra la prudenza tradizionale e l’innovazione tecnologica, che ci permette di proteggere la nostra identità online da occhi indiscreti e malintenzionati.

Questa abitudine, semplice ma potente, consente di individuare tempestivamente tentativi di accesso non autorizzati e di agire prima che possano causare danni. Ignorare questo aspetto significa lasciare la propria “casa digitale” vulnerabile. In questo articolo, vedremo perché è così importante monitorare gli accessi, come riconoscere i segnali di pericolo e quali passi concreti compiere per mettere in sicurezza i propri account, garantendo tranquillità nella vita di tutti i giorni.

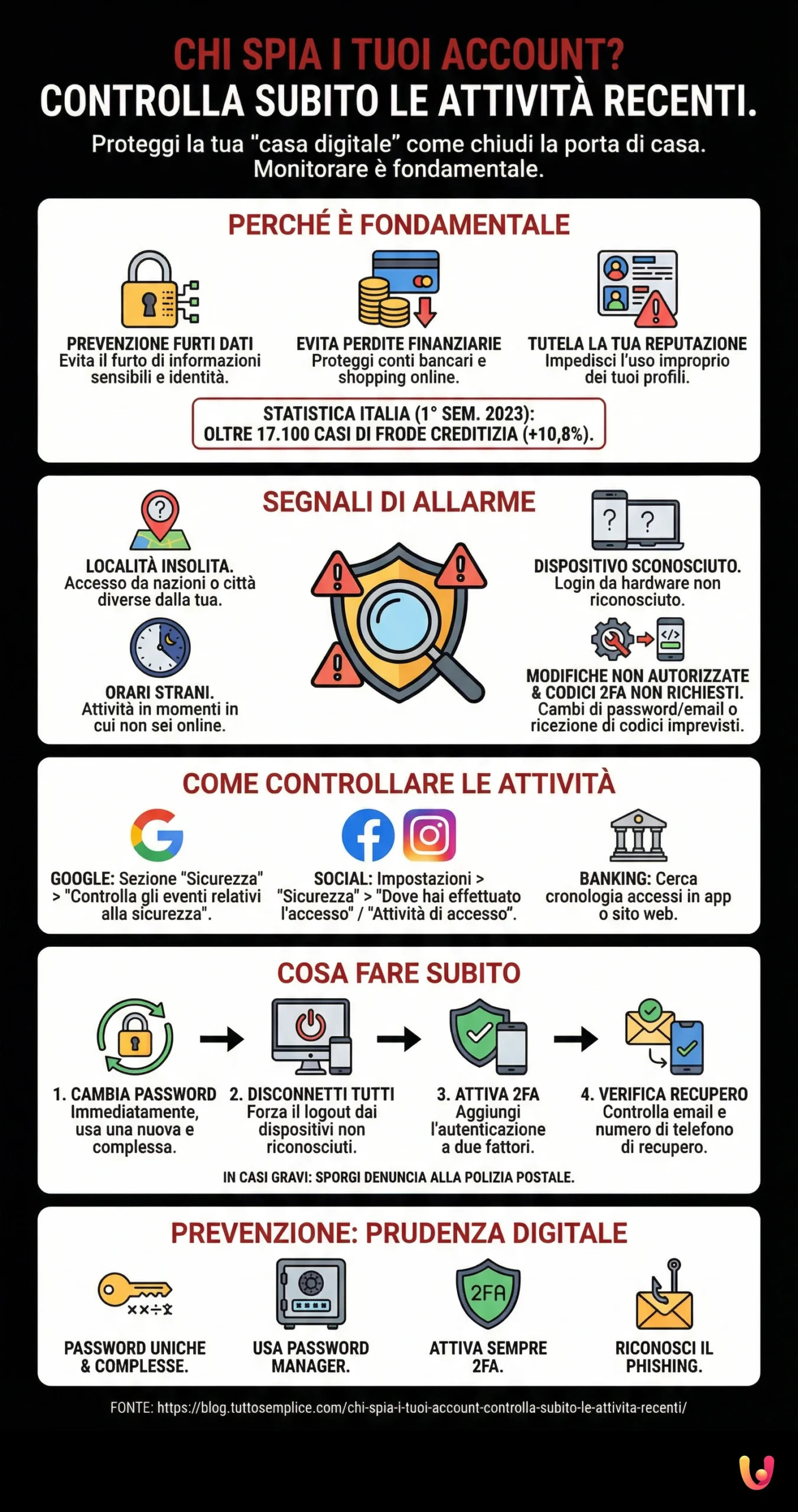

Perché è Fondamentale Controllare gli Accessi

Il controllo degli accessi ai propri account online non è un’azione da compiere solo quando si sospetta un problema, ma una sana abitudine preventiva. I rischi legati a un accesso non autorizzato sono concreti e possono avere conseguenze significative. Un malintenzionato che entra in possesso delle nostre credenziali può rubare dati sensibili, come informazioni anagrafiche, contatti e documenti personali. Il furto di identità è una delle minacce più gravi: nel primo semestre del 2023, in Italia, sono stati registrati oltre 17.100 casi di frode creditizia legata a questa pratica, con un aumento del 10,8% rispetto all’anno precedente. Questi dati evidenziano una tendenza preoccupante che colpisce cittadini di ogni età.

Oltre al furto di dati, un accesso illecito può portare a perdite finanziarie dirette, se vengono compromessi account bancari o di shopping online, o a danni reputazionali, qualora i nostri profili social venissero usati per diffondere contenuti inappropriati. La Polizia Postale sottolinea costantemente l’importanza di proteggere i propri account per evitare di cadere vittime di truffe sempre più sofisticate. Verificare chi, quando e da dove ha effettuato l’accesso è il primo passo per mantenere il controllo sulla nostra vita digitale.

I Segnali di un Accesso Sospetto

Riconoscere i campanelli d’allarme è il primo passo per difendersi efficacemente. Le piattaforme online mettono a disposizione strumenti per monitorare le attività, ma sta a noi saper interpretare i segnali. Un primo indicatore è un accesso da una località geografica insolita. Se viviamo a Roma e notiamo un login da un’altra nazione, è un chiaro segnale di pericolo. Allo stesso modo, un dispositivo non riconosciuto nell’elenco di quelli connessi deve immediatamente insospettirci. Molti servizi, come Google e Apple, inviano notifiche proprio quando rilevano un accesso da un nuovo dispositivo o da una posizione anomala.

Altri segnali includono attività in orari strani, ad esempio nel cuore della notte, quando solitamente non siamo attivi online. Anche modifiche non autorizzate alle impostazioni del profilo, come il cambio della password, dell’email o del numero di telefono di recupero, sono un’evidente prova di compromissione. Infine, la ricezione di codici di verifica per l’autenticazione a due fattori (2FA) che non abbiamo richiesto indica che qualcuno sta attivamente tentando di forzare l’accesso al nostro account. Prestare attenzione a questi dettagli è cruciale per intervenire rapidamente.

Come Controllare le Attività Recenti: Guida Pratica

Verificare la cronologia degli accessi è più semplice di quanto si pensi. Le principali piattaforme offrono sezioni dedicate alla sicurezza, facilmente consultabili. Per il tuo Account Google, puoi accedere alla sezione “Sicurezza” e cliccare su “Controlla gli eventi relativi alla sicurezza”. Qui troverai un elenco dettagliato dei dispositivi, delle località e degli orari di accesso. In fondo alla pagina di Gmail, inoltre, è presente un link “Dettagli” che mostra l’attività recente specifica della casella di posta.

Anche per i social media come Facebook e Instagram, la procedura è simile. Nelle impostazioni di sicurezza, troverai una voce come “Dove hai effettuato l’accesso” o “Attività di accesso”. Questa sezione elenca tutte le sessioni attive e recenti, complete di dispositivo, luogo e ora. Per i servizi di online banking, il controllo è ancora più critico. Quasi tutte le app e i siti delle banche dispongono di una cronologia accessi che è fondamentale monitorare regolarmente per prevenire frodi. La logica è la stessa per la maggior parte dei servizi online: cercare la sezione “Sicurezza” o “Privacy” e individuare la cronologia delle attività.

Cosa Fare Subito Dopo Aver Rilevato un Accesso Anomalo

Se noti un’attività sospetta, è fondamentale agire con calma e rapidità. La prima e più importante azione da compiere è cambiare immediatamente la password dell’account compromesso, scegliendone una nuova, complessa e unica. Subito dopo, dalla stessa sezione di sicurezza dove hai controllato le attività, disconnetti tutti i dispositivi che non riconosci. Questa operazione costringerà l’intruso a dover effettuare nuovamente l’accesso, ma questa volta si troverà di fronte alla nuova password.

Il passo successivo, se non l’hai già fatto, è attivare l’autenticazione a due fattori (2FA). Questo sistema aggiunge un livello di protezione cruciale, richiedendo un secondo codice di verifica (solitamente inviato al telefono) oltre alla password. Come raccomandato dalla Polizia Postale, la 2FA è uno degli strumenti più efficaci per blindare un account. Controlla anche che l’email e il numero di telefono per il recupero dell’account non siano stati modificati. In casi gravi, come il furto di dati sensibili o finanziari, è consigliabile sporgere denuncia presso la Polizia Postale.

Prevenzione: Un Approccio tra Tradizione e Innovazione

La sicurezza digitale, in un contesto come quello italiano e mediterraneo, può essere vista come l’evoluzione di un valore tradizionale: la prudenza. Così come i nostri nonni ci insegnavano a non dare confidenza agli sconosciuti, oggi dobbiamo imparare a non condividere le nostre “chiavi digitali”, ovvero le password. L’innovazione ci fornisce gli strumenti per farlo al meglio. L’adozione di buone pratiche di cyber hygiene è il modo moderno di essere cauti e proteggere i nostri beni, che oggi sono sempre più dematerializzati.

Utilizzare password complesse e diverse per ogni servizio è la base. A questo si aggiunge l’uso di strumenti innovativi come i password manager, che le custodiscono in modo sicuro, e l’attivazione dell’autenticazione a due fattori. È inoltre fondamentale imparare a riconoscere i tentativi di phishing, quelle email o messaggi truffa che cercano di ingannarci per rubare le credenziali. La prevenzione richiede una combinazione di saggezza antica e consapevolezza tecnologica, un equilibrio perfetto tra la cura per le nostre cose, tipica della nostra cultura, e l’adattamento a un mondo che cambia.

In Breve (TL;DR)

Controllare le attività recenti dei tuoi account è un passo fondamentale per scoprire accessi non autorizzati e proteggere le tue informazioni personali.

Scopri come analizzare la cronologia dei login, inclusi indirizzi IP e dispositivi, per individuare e bloccare accessi non autorizzati.

Scopri come analizzare la cronologia di login per identificare e bloccare immediatamente qualsiasi tentativo di accesso non autorizzato.

Conclusioni

In un mondo interconnesso, la sicurezza dei nostri account digitali è diventata una responsabilità personale ineludibile. Controllare regolarmente le attività recenti non è un’operazione per soli esperti di tecnologia, ma un gesto semplice e alla portata di tutti, paragonabile al controllo della serratura di casa prima di uscire. Riconoscere i segnali di un accesso sospetto, come login da luoghi o dispositivi sconosciuti, e sapere come agire rapidamente, cambiando la password e attivando l’autenticazione a due fattori, può fare la differenza tra un piccolo spavento e un danno reale.

Adottare un approccio proattivo, che unisce la prudenza tradizionale all’uso consapevole degli strumenti innovativi, è la strategia vincente. La Polizia Postale e gli esperti di sicurezza concordano: la prevenzione è la migliore difesa. Dedica pochi minuti alla settimana a questa verifica: è un piccolo investimento di tempo che garantisce una grande tranquillità, proteggendo la tua identità, i tuoi dati e la tua serenità nell’era digitale. Per un ulteriore livello di protezione, valuta di implementare la guida alla 2FA per blindare i tuoi account, un passo fondamentale per la sicurezza online.

Domande frequenti

Monitorare regolarmente gli accessi è una misura preventiva fondamentale per evitare il furto di identità e la sottrazione di dati sensibili o finanziari. Questa pratica consente di individuare tempestivamente eventuali intrusioni da parte di malintenzionati prima che possano causare danni irreparabili, come frodi creditizie o problemi reputazionali. Verificare chi accede ai propri profili digitali equivale a proteggere la propria abitazione, garantendo la sicurezza delle informazioni personali e la tranquillità quotidiana.

I principali campanelli d’allarme includono login effettuati da località geografiche insolite o da dispositivi sconosciuti che non appartengono all’utente. Altri indicatori preoccupanti sono le attività svolte in orari anomali, le modifiche non richieste alle impostazioni di sicurezza, come il cambio di email o password, e la ricezione di codici per l’autenticazione a due fattori senza averne fatto richiesta. Questi elementi suggeriscono chiaramente che qualcuno sta tentando di forzare l’ingresso nel profilo.

Per verificare la cronologia degli accessi, è necessario recarsi nella sezione Sicurezza o Privacy delle impostazioni della piattaforma specifica, come Google, Facebook o Instagram. Qui è possibile consultare l’elenco dei dispositivi connessi, completo di dettagli su luogo e orario dell’attività. Nel caso di Google, ad esempio, basta cercare la voce relativa agli eventi di sicurezza, mentre per i social media si deve individuare la sezione che elenca le sessioni attive o l’attività di accesso recente.

La prima azione fondamentale è cambiare subito la password, optando per una combinazione complessa e unica per bloccare l’intruso. Successivamente, bisogna disconnettere forzatamente tutti i dispositivi sconosciuti tramite le impostazioni di sicurezza e attivare l’autenticazione a due fattori per aggiungere un ulteriore livello di protezione. È inoltre consigliabile verificare che i dati di recupero non siano stati alterati e, nei casi più gravi di furto dati, sporgere denuncia alla Polizia Postale.

La prevenzione si basa sull’adozione di una buona igiene digitale, che include l’utilizzo di password complesse e diverse per ogni servizio, possibilmente gestite tramite un password manager. È essenziale attivare l’autenticazione a due fattori (2FA), che richiede un secondo codice di verifica oltre alla password, rendendo molto più difficile l’accesso ai malintenzionati. Infine, bisogna prestare attenzione ai tentativi di phishing e non condividere mai le proprie credenziali con sconosciuti.

Hai ancora dubbi su Chi spia i tuoi account? Controlla subito le attività recenti.?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.