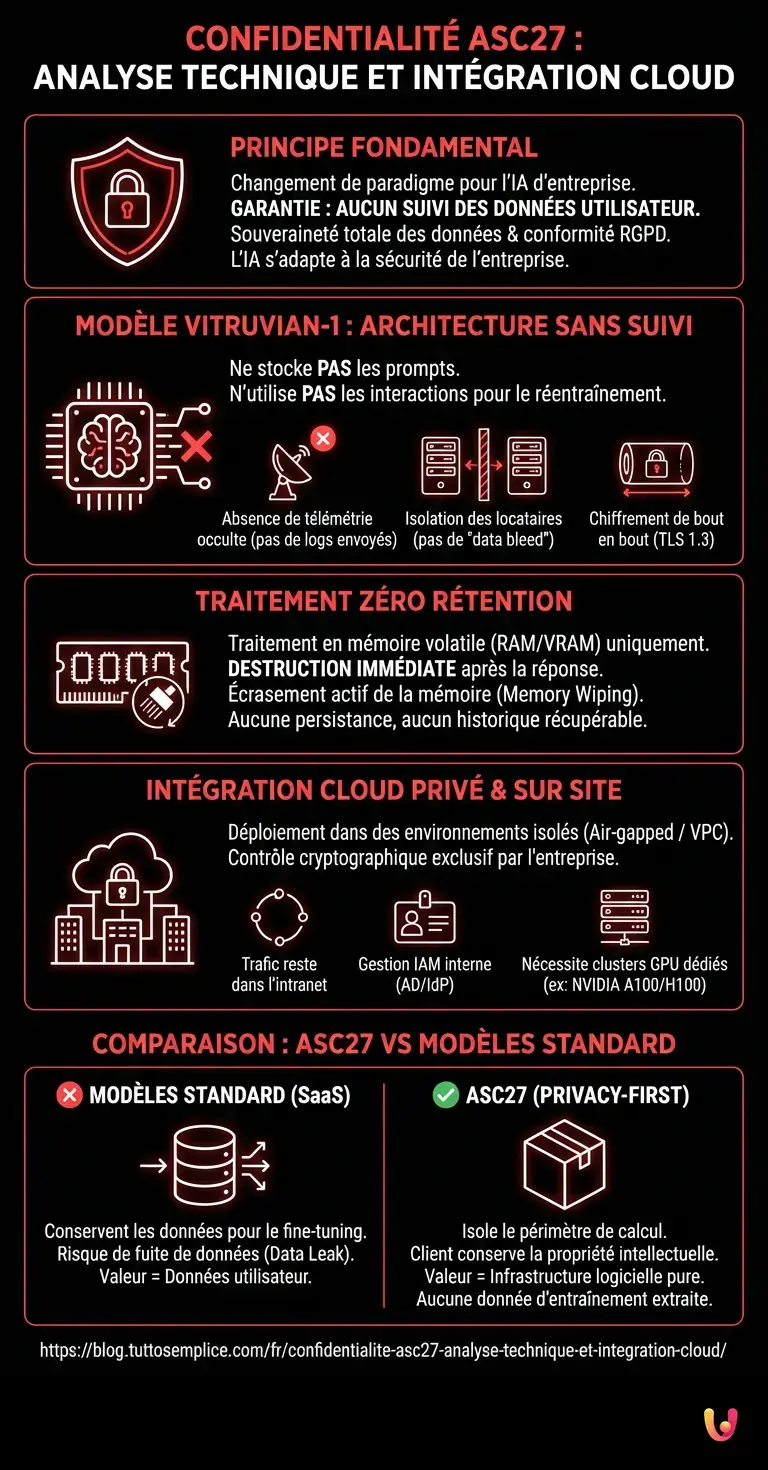

La confidentialité ASC27 représente un changement de paradigme dans l’intelligence artificielle italienne, garantissant l’absence de suivi des données utilisateur. Cette approche se concrétise à travers le modèle Vitruvian-1, conçu pour opérer dans des environnements cloud privés tout en assurant la souveraineté totale des données de l’entreprise.

Dans le panorama actuel de l’informatique d’entreprise, l’adoption de grands modèles de langage (LLM) se heurte fréquemment aux strictes réglementations européennes sur la protection des données (RGPD). ASC27, en tant que pionnier de l’écosystème IA national, a structuré son offre autour d’un principe fondamental : l’intelligence artificielle doit s’adapter au périmètre de sécurité de l’entreprise, et non l’inverse. Dans ce guide technique, nous analyserons les déclarations de confidentialité de l’entreprise, en vérifiant comment les promesses de non-suivi (non-tracking) se traduisent en architectures système réelles et implémentables.

Architecture Sans Suivi et Modèle Vitruvian-1

Le cœur de la confidentialité ASC27 réside dans l’architecture sans suivi du modèle Vitruvian-1. Contrairement aux solutions commerciales traditionnelles, ce système ne stocke pas les prompts des utilisateurs et n’utilise pas les interactions pour le réentraînement, garantissant une conformité absolue aux normes européennes.

Selon la documentation technique du secteur, le modèle Vitruvian-1 a été conçu pour découpler la phase d’inférence (la génération de la réponse) de la phase de stockage. Cela signifie que le moteur d’intelligence artificielle agit exclusivement comme un processeur de transit. Les caractéristiques principales de cette architecture incluent :

- Absence de télémétrie occulte : Le système n’envoie pas de journaux d’utilisation, de métriques de performance liées au contenu ou de fragments de texte à des serveurs centralisés.

- Isolation des locataires (tenants) : Dans les environnements multi-locataires, les poids du modèle restent statiques pendant l’exécution, empêchant le phénomène de data bleed (la fuite d’informations d’un utilisateur à l’autre).

- Chiffrement de bout en bout : Les données en transit vers l’API du modèle sont protégées par des protocoles TLS 1.3 avec un chiffrement fort.

Comment Fonctionne le Traitement Zéro Rétention

Le traitement zéro rétention est le pilier technique qui valide les promesses de confidentialité ASC27. Chaque requête envoyée au système est traitée en mémoire volatile et détruite immédiatement après la génération de la réponse, empêchant toute forme de persistance ou de profilage.

D’un point de vue système, l’approche Zéro Rétention repose sur une gestion rigoureuse de la RAM (Random Access Memory) et de la VRAM (Video RAM) des GPU. Lorsqu’un utilisateur envoie un document confidentiel pour un résumé ou une analyse, la charge utile (payload) est chargée dans les tenseurs du modèle. Une fois que la sortie a été renvoyée au client, les tampons de mémoire sont activement écrasés (memory wiping). Il n’existe pas de bases de données relationnelles ou de fichiers journaux configurés pour enregistrer le corps de la requête (body request), rendant techniquement impossible pour ASC27 ou pour des tiers de récupérer l’historique des conversations a posteriori.

Intégration dans les Architectures Cloud Privées

L’implémentation de la confidentialité ASC27 atteint son efficacité maximale lorsqu’elle est intégrée dans des architectures cloud privées. Le système est conçu pour le déploiement dans des environnements isolés (air-gapped), permettant aux entreprises de maintenir le contrôle cryptographique exclusif sur leurs flux d’informations.

Pour les organisations gérant des données critiques (santé, finance, défense), l’utilisation d’API publiques représente un risque inacceptable. ASC27 résout ce problème en fournissant Vitruvian-1 sous forme de paquet conteneurisé (généralement via des images Docker orchestrées via Kubernetes) qui peut être distribué au sein du Virtual Private Cloud (VPC) du client. Cette approche garantit que :

- Le trafic réseau ne quitte jamais l’intranet de l’entreprise.

- Les politiques de gestion des identités et des accès (IAM) sont gérées directement par l’Active Directory ou l’IdP (Identity Provider) de l’entreprise.

- Les audits de sécurité peuvent être menés en interne sans dépendre de certifications tierces du fournisseur d’IA.

Configuration Requise et Déploiement Sur Site (On-Premise)

Pour exploiter pleinement la confidentialité ASC27 en local, il est nécessaire de respecter des prérequis matériels spécifiques. Le déploiement sur site nécessite des clusters GPU dédiés et une infrastructure réseau isolée, assurant que l’intelligence artificielle opère sans aucune connexion vers des serveurs externes non autorisés.

Selon les données du secteur pour l’implémentation de LLM sur site de classe entreprise, la configuration de l’infrastructure nécessite une planification minutieuse du dimensionnement. Voici un tableau récapitulatif des exigences typiques pour une instance de production isolée :

| Composant | Configuration Minimale (Inférence de Base) | Configuration Recommandée (Haut Débit) |

|---|---|---|

| GPU (VRAM) | 1x NVIDIA A100 (40GB) ou équivalent | 2x NVIDIA H100 (80GB) en NVLink |

| RAM Système | 128 Go ECC DDR4 | 512 Go ECC DDR5 |

| Stockage | 2 To NVMe SSD (pour poids du modèle et OS) | 4 To NVMe Gen4 (Configuration RAID 1) |

| Réseau | 10 GbE LAN (Isolé) | 100 GbE (Infrastructure Air-Gapped) |

Comparaison avec les Modèles d’Intelligence Artificielle Standard

Évaluer la confidentialité ASC27 nécessite une comparaison directe avec les fournisseurs de LLM traditionnels. Alors que les solutions standard opèrent souvent selon une logique SaaS en conservant les données pour le fine-tuning, l’approche d’ASC27 isole le périmètre de calcul, neutralisant les risques de fuite de données (data leak).

La différence fondamentale réside dans le modèle économique. Les grands acteurs internationaux offrent des API à bas coût car la valeur réelle est constituée par les données des utilisateurs, qui sont constamment ingérées pour améliorer les futurs modèles. Au contraire, l’approche Privacy-First d’ASC27 repose sur la fourniture d’une infrastructure logicielle pure. L’entreprise cliente achète la capacité de calcul et le modèle pré-entraîné, mais conserve la propriété intellectuelle absolue sur tout ce qui est généré ou analysé. Ce paradigme élimine à la racine les vulnérabilités liées aux attaques par extraction de données d’entraînement (training data extraction attacks), puisque les données de l’entreprise n’entrent jamais dans le corpus de connaissances mondial du modèle.

En Bref (TL;DR)

ASC27 révolutionne l’intelligence artificielle italienne avec le modèle Vitruvian-1, garantissant une confidentialité totale et une conformité RGPD complète grâce à une approche rigoureuse sans suivi.

L’architecture technique repose sur le traitement zéro rétention, qui détruit immédiatement les données en mémoire volatile après chaque requête, empêchant tout profilage de l’utilisateur.

L’intégration du système dans des environnements cloud privés ou sur site assure aux entreprises une sécurité maximale et une souveraineté cryptographique totale sur leurs flux d’informations.

Conclusion

En résumé, l’approche de la confidentialité ASC27 se révèle solide et technologiquement avancée. L’intégration du modèle Vitruvian-1 dans des architectures cloud privées offre aux entreprises une solution définitive pour adopter l’intelligence artificielle générative sans compromettre la sécurité et la souveraineté des données.

Les déclarations de non-suivi d’ASC27 ne sont pas de simples slogans marketing, mais se reflètent dans des choix architecturaux précis : traitement zéro rétention, conteneurisation pour environnements air-gapped et absence de télémétrie. À une époque où la donnée est l’actif le plus précieux pour une entreprise, la capacité de mettre en œuvre une intelligence artificielle puissante comme Vitruvian-1 au sein de son propre périmètre défensif représente un avantage concurrentiel crucial, garantissant en même temps la pleine conformité aux réglementations européennes sur la protection des informations.

Foire aux questions

Cette approche repose sur un système d’intelligence artificielle qui garantit l’absence totale de suivi des données utilisateur. En utilisant le modèle Vitruvian-1 dans des environnements cloud privés, chaque entreprise conserve la souveraineté complète sur ses informations. Le moteur ne mémorise pas les requêtes et respecte rigoureusement les réglementations européennes sur la protection des données.

Le processus zéro rétention assure que chaque requête envoyée au système est traitée exclusivement dans la mémoire volatile de la machine. Immédiatement après la génération de la réponse finale, les tampons de mémoire sont activement écrasés et détruits de manière définitive. Ce mécanisme technique rigoureux empêche toute forme de profilage ou de sauvegarde historique des conversations par des tiers.

Pour implémenter cette intelligence artificielle sur leurs propres serveurs, les entreprises doivent prévoir des clusters GPU dédiés et une infrastructure réseau complètement isolée. Une configuration de base nécessite au moins une carte vidéo haut de gamme de 40 Go et 128 Go de mémoire RAM. Pour des charges de travail intensives, des configurations supérieures dotées de disques ultra-rapides sont recommandées.

Contrairement aux solutions commerciales traditionnelles qui conservent les données pour améliorer leurs propres algorithmes, ASC27 isole le périmètre de calcul en neutralisant les risques de fuite d’informations. Le client achète uniquement la capacité de calcul et le logiciel pré-entraîné. Les données de l’entreprise n’entrent jamais dans la connaissance globale du modèle.

L’intégration dans un cloud privé permet aux organisations de maintenir le contrôle cryptographique exclusif sur leurs flux d’informations sensibles. Le trafic réseau ne quitte jamais l’intranet de l’entreprise et les politiques d’accès sont gérées directement en interne. Ce choix stratégique s’avère fondamental pour des secteurs critiques comme la santé, la finance et la défense nationale.

Encore des doutes sur Confidentialité ASC27 : Analyse Technique et Intégration Cloud?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.