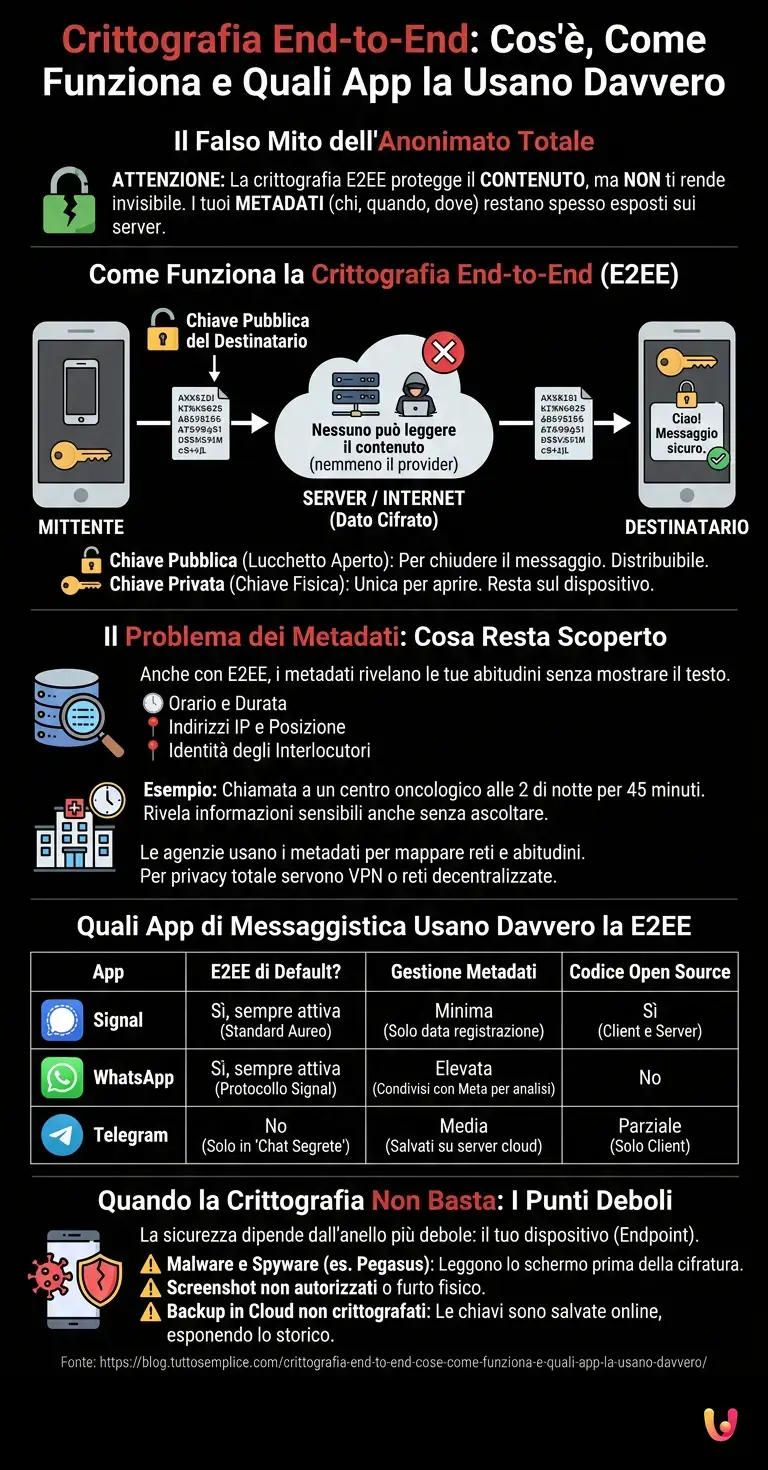

Il falso mito più pericoloso del web moderno è credere che usare un’app con crittografia end to end ti renda completamente invisibile e anonimo. La verità contro-intuitiva è che, mentre il contenuto dei tuoi messaggi è blindato, i tuoi “metadati” — con chi parli, a che ora, da dove e per quanto tempo — restano spesso esposti sui server delle aziende. Se pensi che un lucchetto verde basti a garantirti la privacy assoluta, stai ignorando la metà più vulnerabile della tua impronta digitale.

Scrivi un messaggio per vedere come viene trasformato durante il viaggio sul server e come arriva al destinatario.

Cos'è e come funziona la crittografia end to end

La crittografia end to end è un sistema di comunicazione sicura dove solo il mittente e il destinatario possono leggere i messaggi. Funziona tramite una coppia di chiavi digitali, impedendo a hacker, provider internet e persino ai gestori dell'app di decifrare il contenuto.

Per comprendere questo meccanismo senza ricorrere a complesse formule matematiche, immagina il processo come un sistema di lucchetti e chiavi fisiche. Quando decidi di comunicare con un amico, il tuo dispositivo e il suo generano ciascuno due chiavi: una chiave pubblica e una chiave privata.

- Chiave Pubblica: È come un lucchetto aperto che puoi distribuire a chiunque. Chiunque voglia scriverti usa il tuo lucchetto per chiudere il messaggio.

- Chiave Privata: È l'unica vera chiave in grado di aprire quel lucchetto. Questa chiave non lascia mai il tuo dispositivo ed è gelosamente custodita dal sistema operativo.

Quando invii un messaggio, il tuo telefono usa il "lucchetto" (chiave pubblica) del destinatario per sigillare il testo. Durante il tragitto su internet e sui server dell'azienda, il messaggio viaggia chiuso. Nessuno, nemmeno l'azienda che gestisce i server, possiede la chiave per aprirlo. Solo quando arriva al telefono del tuo amico, la sua chiave privata sblocca e rivela il testo originale.

Il problema dei metadati: cosa resta scoperto

Anche utilizzando la crittografia end to end, i metadati della comunicazione non vengono nascosti. Questi dati includono l'orario del messaggio, gli indirizzi IP e l'identità degli interlocutori, fornendo un quadro dettagliato delle tue abitudini senza rivelare il testo.

I metadati sono il vero tesoro dell'era digitale. Se il contenuto del messaggio dice cosa stai dicendo, i metadati dicono chi sei e cosa fai. Sapere che hai chiamato un centro di oncologia alle 2 di notte e hai parlato per 45 minuti rivela un'informazione estremamente sensibile, anche se nessuno ha ascoltato una singola parola della conversazione.

Le forze dell'ordine e le agenzie di intelligence spesso non hanno bisogno di decifrare i messaggi; si limitano ad analizzare i metadati per mappare reti di contatti, abitudini e posizioni geografiche. Questo è il motivo per cui la privacy totale richiede strumenti aggiuntivi, come l'uso di VPN o reti decentralizzate, per offuscare anche le tracce di connessione.

Quali app di messaggistica usano davvero la E2EE

Non tutte le app implementano la crittografia end to end allo stesso modo. Signal la offre di default con massima privacy, WhatsApp la usa per i messaggi ma raccoglie metadati, mentre Telegram la richiede solo nelle chat segrete, lasciando le chat normali sui propri server.

C'è molta confusione su quali applicazioni offrano una reale sicurezza. Analizziamo le tre piattaforme più diffuse per capire le differenze strutturali:

| Applicazione | E2EE di Default? | Gestione Metadati | Codice Open Source |

|---|---|---|---|

| Signal | Sì, sempre attiva | Minima (solo data di registrazione) | Sì (Client e Server) |

| Sì, sempre attiva | Elevata (condivisi con l'ecosistema Meta) | No | |

| Telegram | No (solo in "Chat Segrete") | Media (salvati sui server cloud) | Parziale (Solo Client) |

Secondo la documentazione ufficiale di Signal, il loro protocollo open-source è considerato lo standard aureo della sicurezza informatica. WhatsApp utilizza lo stesso protocollo di Signal per cifrare i messaggi, ma essendo di proprietà di Meta, raccoglie una vasta quantità di metadati a fini analitici e commerciali. Telegram, contrariamente alla credenza popolare, salva le chat standard in chiaro (o meglio, cifrate ma con le chiavi in possesso di Telegram stessa) sui propri server cloud, rendendo la E2EE un'opzione puramente manuale e non predefinita.

Quando la crittografia non è sufficiente

Affidarsi solo alla crittografia end to end non basta se il dispositivo stesso è compromesso. Malware, screenshot non autorizzati, backup in cloud non crittografati o furto fisico dello smartphone possono esporre i tuoi messaggi prima che vengano cifrati o dopo essere stati decifrati.

La sicurezza di un sistema informatico è forte solo quanto il suo anello più debole. Nella crittografia, gli anelli deboli sono gli "endpoint", ovvero il tuo telefono e quello di chi riceve il messaggio. Se il tuo sistema operativo è infetto da uno spyware, questo può leggere lo schermo o registrare i tasti premuti prima che l'app applichi la crittografia.

Inoltre, un errore comune è attivare i backup in cloud (come Google Drive o iCloud) senza abilitare la crittografia avanzata per i backup stessi. In questo scenario, le chiavi di decrittazione vengono salvate nel cloud, permettendo a chiunque abbia accesso al tuo account di leggere l'intero storico delle chat.

Caso Studio Reale: Lo Spyware Pegasus

Nel 2019, è emerso che il software spia Pegasus, sviluppato dall'azienda NSO Group, è stato utilizzato per infettare gli smartphone di giornalisti e attivisti in tutto il mondo. Sfruttando vulnerabilità "zero-day", Pegasus otteneva l'accesso a livello di root sui dispositivi. Questo permetteva agli attaccanti di leggere i messaggi di WhatsApp e Signal direttamente dallo schermo delle vittime, bypassando completamente la crittografia end-to-end, poiché i dati venivano intercettati dopo essere stati legittimamente decifrati dal dispositivo stesso.

Conclusioni

In sintesi, la crittografia end to end è uno strumento fondamentale per la sicurezza informatica, ma non è una bacchetta magica. Comprendere i suoi limiti e proteggere i propri dispositivi è essenziale per garantire una vera privacy digitale nel mondo moderno.

Abbiamo visto come lo scambio di chiavi pubbliche e private protegga il contenuto delle nostre conversazioni da occhi indiscreti, ma abbiamo anche smascherato l'illusione dell'anonimato assoluto. I metadati raccontano la nostra storia in modo silenzioso, e le differenze architetturali tra app come Signal, WhatsApp e Telegram dimostrano che non tutti i lucchetti verdi offrono lo stesso livello di garanzia.

Per una sicurezza a 360 gradi, è vitale combinare l'uso di applicazioni sicure con buone pratiche di igiene digitale: mantenere i sistemi operativi aggiornati, evitare link sospetti e disabilitare i backup in cloud non protetti. Solo adottando un approccio olistico potrai riprendere il pieno controllo delle tue comunicazioni personali e professionali.

Domande frequenti

Signal rappresenta lo standard più elevato per la sicurezza informatica poiché offre la cifratura di default e riduce al minimo la raccolta dei dati personali. WhatsApp protegge i testi in modo predefinito ma condivide molte informazioni di contorno con il suo ecosistema aziendale, mentre Telegram richiede di attivare manualmente le chat segrete per ottenere una reale protezione.

I metadati sono le tracce digitali che indicano con chi comunichi, da quale posizione geografica, a che ora e per quanto tempo, pur mantenendo nascosto il testo della conversazione. Queste informazioni di contorno permettono ad aziende e agenzie governative di profilare le tue abitudini in modo estremamente preciso e mappare la tua rete di contatti senza dover decifrare alcun messaggio.

La cifratura protegge i dati esclusivamente durante il loro viaggio su internet tra il dispositivo del mittente e quello del destinatario. Se il tuo smartphone viene infettato da uno spyware o subisce un furto fisico, i malintenzionati possono leggere le conversazioni direttamente dallo schermo prima che vengano bloccate o subito dopo che sono state sbloccate dal sistema operativo.

Per evitare che le conversazioni vengano lette da estranei, risulta assolutamente fondamentale attivare la cifratura avanzata anche per gli archivi salvati su servizi cloud esterni. Senza questa specifica precauzione, le chiavi di sblocco vengono conservate in chiaro sui server del provider, rendendo del tutto inutile la protezione applicata originariamente dal software di messaggistica durante la fase di invio.

Il meccanismo di sicurezza si basa su due elementi digitali complementari generati automaticamente dal dispositivo di ogni singolo utente. La chiave pubblica funziona come un lucchetto aperto che chiunque può usare per sigillare un testo, mentre la chiave privata rimane sempre nascosta nel telefono del destinatario e rappresenta il solo strumento matematico capace di sbloccare e rivelare il contenuto originale.

Hai ancora dubbi su Crittografia End-to-End: Cos’è, Come Funziona e Quali App la Usano Davvero?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

Hai trovato utile questo articolo? C'è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.