Nous vivons à l’ère de l’image compulsive. Chaque jour, des milliards de photographies sont prises, retouchées et partagées en temps réel sur les réseaux sociaux ou via des applications de messagerie. Nous immortalisons un coucher de soleil, le plat élaboré d’un restaurant étoilé, le sourire d’un enfant au parc ou un simple selfie devant le miroir avant de quitter la maison. Pourtant, dans cette frénésie visuelle, nous ignorons presque systématiquement un détail crucial : l’image que nous voyons à l’écran n’est que la partie émergée de l’iceberg. Sous la surface des pixels colorés se cache une archive silencieuse et d’une extrême précision, connue sous le nom de métadonnées EXIF . C’est là l’entité principale, le véritable secret du cadrage, cette information invisible que, sans même vous en rendre compte, vous emballez et offrez au monde à chaque prise de vue.

L’anatomie d’une prise de vue : au-delà des pixels

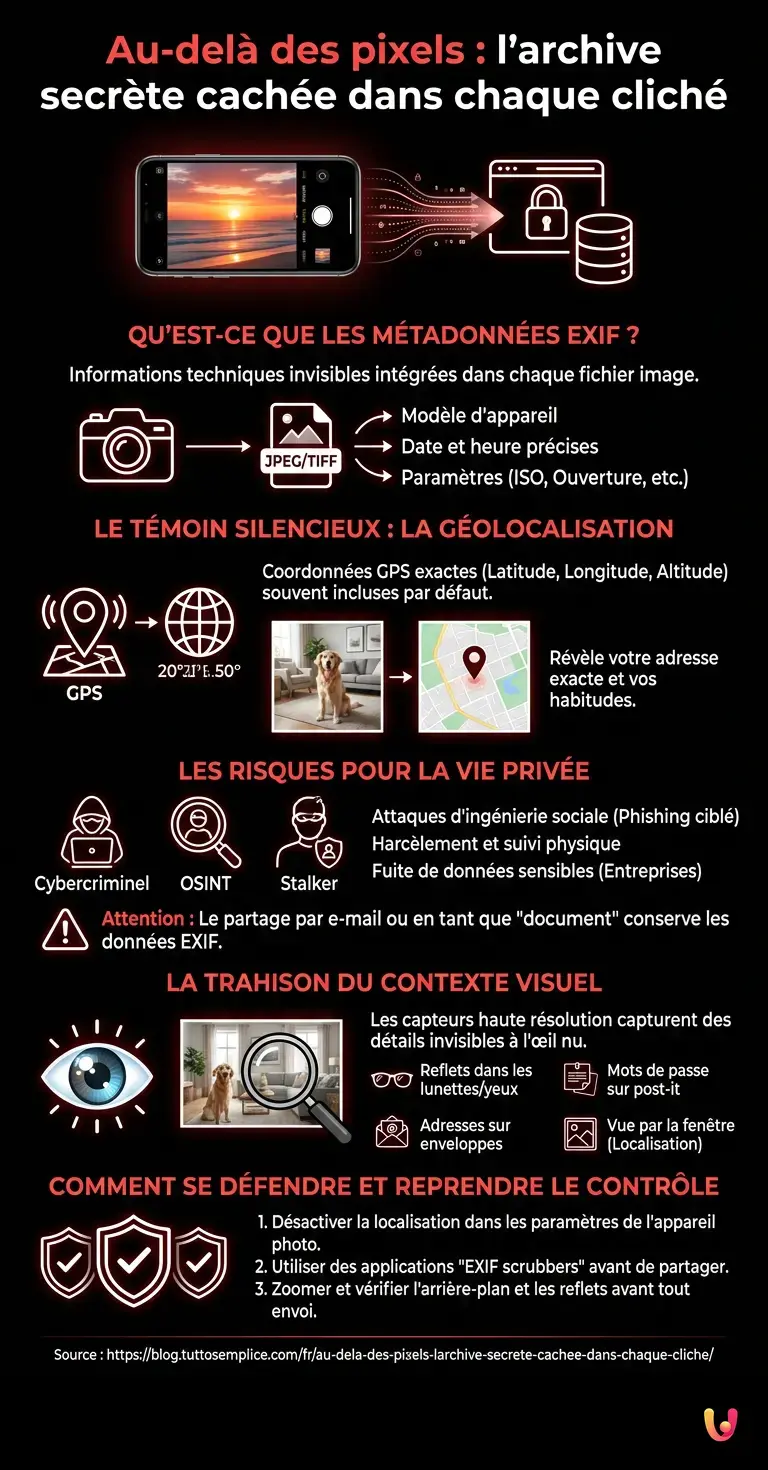

Pour comprendre en profondeur la nature de ce phénomène, nous devons prendre un peu de recul et analyser le fonctionnement de la photographie numérique moderne. Lorsque nous appuyons sur le déclencheur de notre smartphone ou de notre appareil photo numérique, le capteur ne se contente pas d’enregistrer la lumière et les couleurs. Le processeur d’image, guidé par des algorithmes complexes, établit instantanément une sorte de « carte d’identité » du fichier. Cette norme, appelée Exchangeable Image File Format (soit EXIF), a été créée pour intégrer des données techniques directement au sein du fichier image (généralement au format JPEG ou TIFF).

À l’origine, les métadonnées servaient à des fins purement techniques et professionnelles. Elles enregistraient le modèle de l’appareil photo, le temps de pose, l’ouverture du diaphragme, la sensibilité ISO ainsi que l’utilisation ou non du flash. Elles constituaient, et constituent encore aujourd’hui, des informations précieuses pour les photographes désireux d’étudier a posteriori les réglages utilisés pour obtenir un résultat donné. Toutefois, avec l’avènement des smartphones et la convergence des technologies mobiles, cet ensemble de données s’est considérablement enrichi, se transformant en un véritable outil de traçage personnel.

Le témoin silencieux : la géolocalisation

L’élément le plus critique et potentiellement intrusif des métadonnées modernes est sans aucun doute la géolocalisation. Nos téléphones sont équipés de puces GPS extrêmement précises, capables de trianguler notre position avec une marge d’erreur de quelques mètres seulement. Si les paramètres de localisation de l’appareil photo sont activés (ce qui est souvent le cas par défaut), chaque photo que nous prenons est marquée de manière indélébile avec les coordonnées exactes de latitude, de longitude et même d’altitude.

Imaginez que vous preniez une photo de votre nouveau chiot dans votre salon et que vous l’envoyiez sous forme de fichier original sur un forum de passionnés ou par e-mail. Quiconque télécharge cette image et en consulte les propriétés (une opération qui ne nécessite que deux clics sur n’importe quel ordinateur) ne verra pas seulement un adorable chien. Il verra l’adresse exacte de votre domicile, l’étage où vous vous trouvez, la date et l’heure précises à la seconde près auxquelles vous étiez présent dans cette pièce, ainsi que le modèle exact de votre téléphone. Vous venez de fournir, de manière totalement invisible, un dossier complet sur vos habitudes et votre localisation.

Pourquoi les appareils enregistrent-ils tout cela ?

La question vient naturellement à l’esprit : pourquoi les fabricants de matériel et de logiciels intègrent-ils des fonctionnalités qui semblent porter une atteinte aussi profonde à notre vie privée ? La réponse réside dans le confort et l’expérience utilisateur, véritables moteurs de l’ innovation numérique . Les métadonnées permettent aux galeries photo de nos téléphones d’organiser nos souvenirs de manière intelligente. C’est grâce à ces informations invisibles que vous pouvez rechercher « Rome 2022 » ou « Plage » dans la barre de recherche de votre smartphone et voir apparaître, comme par magie, toutes les photos pertinentes.

Les systèmes d’exploitation utilisent l’apprentissage automatique combiné aux données EXIF pour créer ces vidéos souvenirs automatiques et émouvantes, en regroupant les photos prises au même endroit et à la même période. La technologie, en soi, n’est pas malveillante ; elle est conçue pour nous simplifier la vie, en créant un écosystème fluide où nos souvenirs sont toujours organisés et accessibles. Le problème survient lorsque cette commodité se heurte au partage indiscriminé vers l’extérieur.

Le côté obscur du partage : les risques pour la vie privée

Dans le vaste univers de la cybersécurité , l’analyse des métadonnées est considérée comme l’une des techniques fondamentales de l’OSINT ( Open Source Intelligence ), c’est-à-dire la collecte d’informations à partir de sources ouvertes et publiques. Ce qui, pour l’utilisateur lambda, n’est qu’une simple photo, constitue une véritable mine d’or pour un analyste ou, pire encore, pour une personne malveillante.

Beaucoup pensent être en sécurité parce qu’ils partagent leurs photos sur les réseaux sociaux les plus populaires. C’est en partie vrai : des plateformes comme Instagram, Facebook ou X (anciennement Twitter), ainsi que des applications de messagerie telles que WhatsApp ou Telegram (lors de l’envoi d’images compressées), suppriment automatiquement les métadonnées EXIF lors du processus de téléchargement, précisément pour protéger la vie privée des utilisateurs et réduire le poids des fichiers sur leurs serveurs. Mais les pièges se cachent ailleurs.

Si vous envoyez une photo par e-mail , si vous la publiez sur un blog personnel, si vous la partagez sur des plateformes d’hébergement de fichiers ou si vous l’envoyez via une application de messagerie en sélectionnant l’option « envoyer comme document » (souvent utilisée pour préserver la qualité de l’image), les métadonnées restent intactes. En milieu professionnel, la sécurité informatique est constamment mise en péril par des employés qui, de bonne foi, partagent des photos de salons, de bureaux ou de prototypes, en incluant involontairement des données sensibles sur la localisation de l’entreprise ou les horaires de travail.

Comment les cybercriminels exploitent l’invisible

Les implications pratiques de cette fuite de données invisible peuvent être inquiétantes. Les cybercriminels utilisent les métadonnées pour orchestrer des attaques d’ingénierie sociale hautement ciblées. Savoir qu’une personne fréquente régulièrement un bar donné chaque mardi matin (une information déduite d’une série de photos publiées sur un blog personnel) permet à un attaquant de créer des e-mails de hameçonnage extrêmement crédibles, en se faisant par exemple passer pour le gérant de cet établissement.

Le risque lié au harcèlement et à la sécurité physique est encore plus grave. Il existe des cas documentés où des célébrités ou des particuliers ont été localisés par des individus malveillants ayant simplement extrait les coordonnées GPS de photos publiées sur des sites web qui ne procédaient pas au « stripping » (la suppression) des données EXIF. Ce n’est pas un hasard si de nombreuses startups du secteur de la défense numérique développent des logiciels de plus en plus sophistiqués destinés aux entreprises, capables d’analyser et de nettoyer automatiquement tout fichier multimédia sortant du réseau de l’entreprise, prévenant ainsi les fuites de données accidentelles.

Pas seulement des données techniques : la trahison du contexte visuel

Le secret du cadrage, toutefois, ne se résume pas aux seules données numériques intégrées au fichier. Il existe une autre forme d’information invisible, ou plutôt visible mais souvent ignorée : le contexte physique. Les appareils photo modernes ont atteint des résolutions vertigineuses. Des capteurs de 48, 100, voire 200 mégapixels capturent des détails que l’œil humain, au moment de la prise de vue, ne perçoit absolument pas.

Les experts en sécurité analysent régulièrement les reflets. Un selfie pris avec des lunettes de soleil à verres miroirs peut révéler exactement qui se trouve en face de vous, l’architecture de la pièce, ou même le contenu de l’écran d’ordinateur que vous regardez. Le reflet dans les pupilles, sur des photos à très haute résolution, a été utilisé dans le cadre d’enquêtes médico-légales pour identifier des lieux ou des personnes présentes dans la pièce.

Par ailleurs, il y a les détails de l’arrière-plan : un post-it collé sur l’écran affichant un mot de passe, une enveloppe posée sur la table avec une adresse personnelle parfaitement lisible, un badge d’entreprise suspendu au cou, ou encore le panorama visible par la fenêtre qui permet de trianguler avec précision l’étage et l’angle du bâtiment où l’on se trouve. Lorsque nous cadrons le sujet principal, notre cerveau fait abstraction du bruit de fond, mais l’objectif de l’appareil photo est impitoyablement objectif : il enregistre tout, avec la même netteté.

Comment se défendre et reprendre le contrôle

La prise de conscience est la première et la plus efficace ligne de défense. Savoir que chaque photo est un réservoir potentiel de données sensibles modifie radicalement notre approche de la photographie numérique. Heureusement, reprendre le contrôle de sa vie privée est une opération relativement simple, qui ne nécessite que quelques précautions.

La première étape consiste à gérer les autorisations de localisation. Que ce soit sur iOS ou sur Android, il est possible d’accéder aux paramètres de confidentialité et de révoquer l’accès au GPS pour l’application Appareil photo. Cela empêchera la création de géotags dès la source, tout en conservant intactes les autres données techniques (telles que la date et l’heure). Si vous souhaitez conserver le confort des photos géolocalisées pour un usage personnel, il est essentiel d’apprendre à supprimer ces données avant tout partage.

Les systèmes d’exploitation mobiles modernes proposent des options intégrées pour effectuer cette opération. Lorsque vous partagez une photo depuis la galerie, un bouton « Options » est souvent disponible ; il permet d’exclure les données de localisation ainsi que toutes les autres métadonnées avant l’envoi. Il existe par ailleurs des dizaines d’applications gratuites et open source dédiées exclusivement à la visualisation et à la suppression des données EXIF (ce que l’on appelle les « EXIF scrubbers » ou « metadata removers »).

En ce qui concerne les informations visuelles contextuelles, la règle d’or est l’observation critique. Avant d’envoyer une photo, surtout si elle a été prise dans un cadre privé ou professionnel, il est recommandé de zoomer sur les détails de l’arrière-plan. Demandez-vous toujours : « Y a-t-il quelque chose dans ce cadrage que je ne voudrais pas qu’un inconnu voie ? »

En Bref (TL;DR)

Chaque photographie numérique dissimule sous ses pixels des métadonnées EXIF, une archive invisible qui enregistre des détails techniques et de précieuses informations personnelles.

Nos smartphones enregistrent des coordonnées GPS et des détails techniques pour organiser nos souvenirs, transformant chaque cliché en un traceur personnel extrêmement précis.

Le partage de fichiers originaux expose à de graves risques pour la vie privée, offrant à quiconque un dossier complet sur nos déplacements et nos habitudes quotidiennes.

Conclusions

La photographie numérique a démocratisé l’art de capturer les souvenirs, transformant chacun de nous en chroniqueur visuel de sa propre existence. Toutefois, cette facilité d’utilisation a engendré une dangereuse naïveté technologique. Le secret du cadrage réside précisément dans cette dualité : l’image que nous admirons n’est que l’interface esthétique d’une base de données bien plus profonde et révélatrice.

Comprendre l’existence et le fonctionnement des métadonnées EXIF, ainsi que l’importance du contexte visuel, ne signifie pas devoir cesser de prendre des photos ou de partager ses moments de bonheur. Il s’agit plutôt d’évoluer du statut d’utilisateurs passifs vers celui de citoyens numériques avertis. À une époque où nos données personnelles constituent la monnaie la plus précieuse du marché mondial, apprendre à filtrer les informations invisibles que nous livrons à chaque cliché est un acte fondamental d’autodéfense et de protection de son identité.

Questions fréquentes

Ces données constituent une véritable fiche d’identité du fichier image. Il s’agit d’informations masquées, enregistrées automatiquement par le téléphone ou l’appareil photo au moment de la prise de vue. Elles incluent des détails techniques tels que le modèle de l’appareil, la date, l’heure exacte et les coordonnées GPS du lieu où vous vous trouviez.

Envoyer un fichier image original par e-mail ou sous forme de document non compressé expose vos données personnelles à toute personne recevant le fichier. Une personne malveillante peut facilement extraire vos coordonnées géographiques et vos habitudes, en utilisant ces informations pour mener des cyberattaques ciblées ou pour suivre vos déplacements physiques.

Les principales plateformes de réseaux sociaux et applications de messagerie suppriment automatiquement ces informations lors du téléchargement afin de protéger les utilisateurs et d’alléger les serveurs. Toutefois, le risque demeure élevé si vous décidez d’envoyer des images par e-mail, via des blogs personnels ou des services de stockage sans les avoir préalablement nettoyées.

La méthode la plus efficace consiste à désactiver les autorisations de localisation pour l’appareil photo directement depuis les paramètres de votre smartphone. Sinon, vous pouvez utiliser les options intégrées aux systèmes d’exploitation mobiles ou télécharger des applications spécifiques pour supprimer toutes les informations sensibles avant de procéder au partage.

Outre les données numériques invisibles, les capteurs à très haute résolution capturent des détails physiques souvent ignorés par notre cerveau. Des reflets dans des lunettes de soleil, des post-it contenant des mots de passe collés sur un écran ou des paysages visibles par la fenêtre peuvent révéler votre position exacte ou des informations professionnelles confidentielles à quiconque analyse l’image.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.