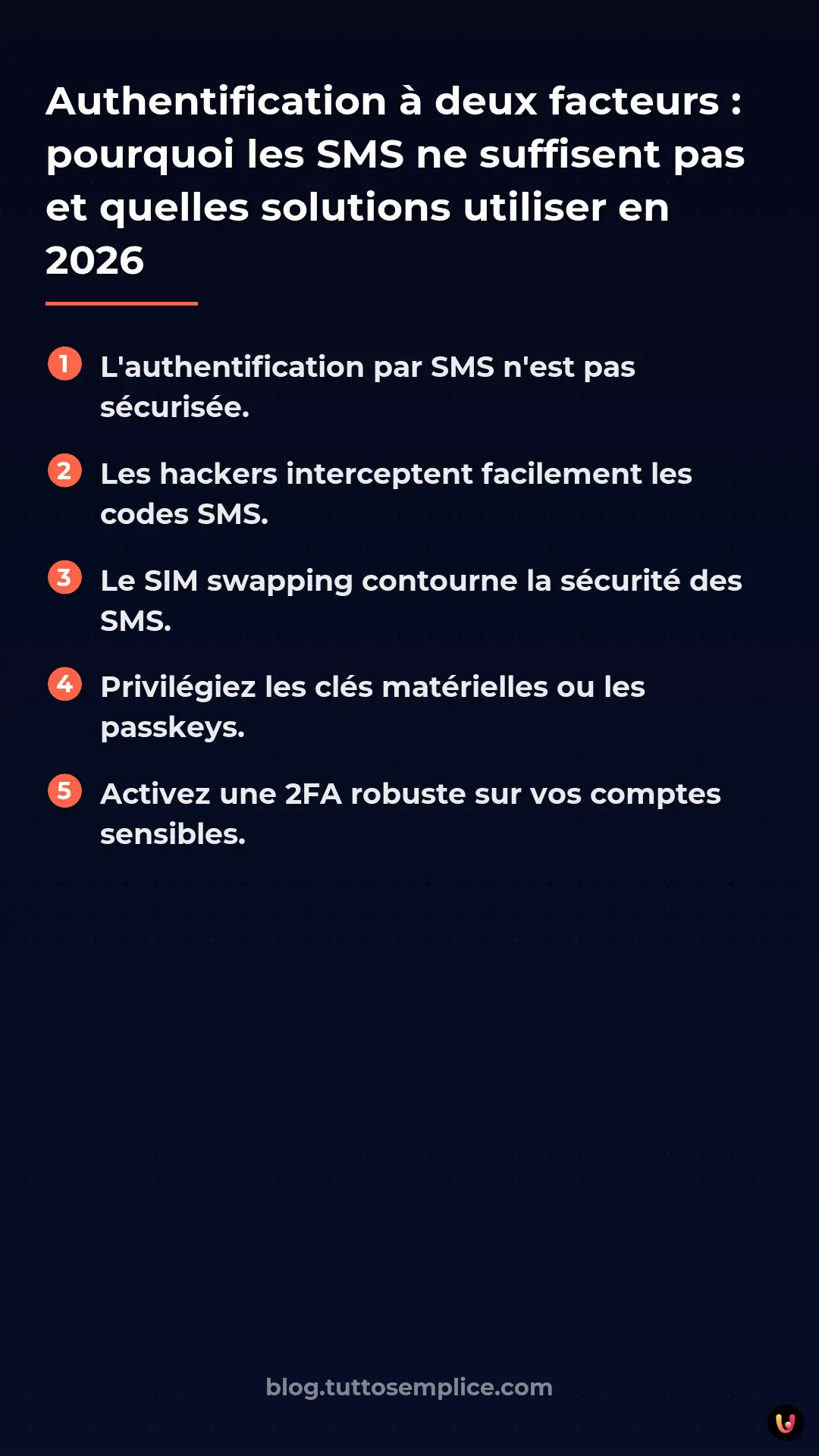

Un mythe dangereux persiste encore en 2026 : croire qu’un code reçu par SMS vous protège des hackers. La vérité, crue et contre-intuitive, est que l’utilisation des SMS pour l’ authentification à deux facteurs équivaut presque à ne pas en avoir du tout. Cela procure une fausse sensation de sécurité que les cybercriminels exploitent quotidiennement grâce à des techniques simples mais dévastatrices. Si vous attendez encore un SMS pour accéder à votre banque, à vos emails ou à vos portefeuilles cryptographiques, vous êtes la cible la plus facile du réseau. Il est temps d’évoluer.

Découvrez en temps réel le niveau de sécurité de vos comptes en fonction de la méthode d’authentification utilisée.

Étude de cas réelle : L’attaque contre la SEC (janvier 2024)

En janvier 2024, le compte X (anciennement Twitter) de la SEC (Securities and Exchange Commission) des États-Unis a été piraté. Les hackers ont publié une fausse annonce concernant l'approbation des ETF sur Bitcoin, provoquant une extrême volatilité sur les marchés financiers. L'enquête officielle a révélé que l'attaque avait été menée via un SIM swapping et que le compte n'avait pas activé une authentification à deux facteurs robuste. Ce cas démontre comment l'absence de protocoles cryptographiques adéquats peut avoir des conséquences catastrophiques à l'échelle mondiale.

Comment fonctionne la vulnérabilité du SIM Swapping ?

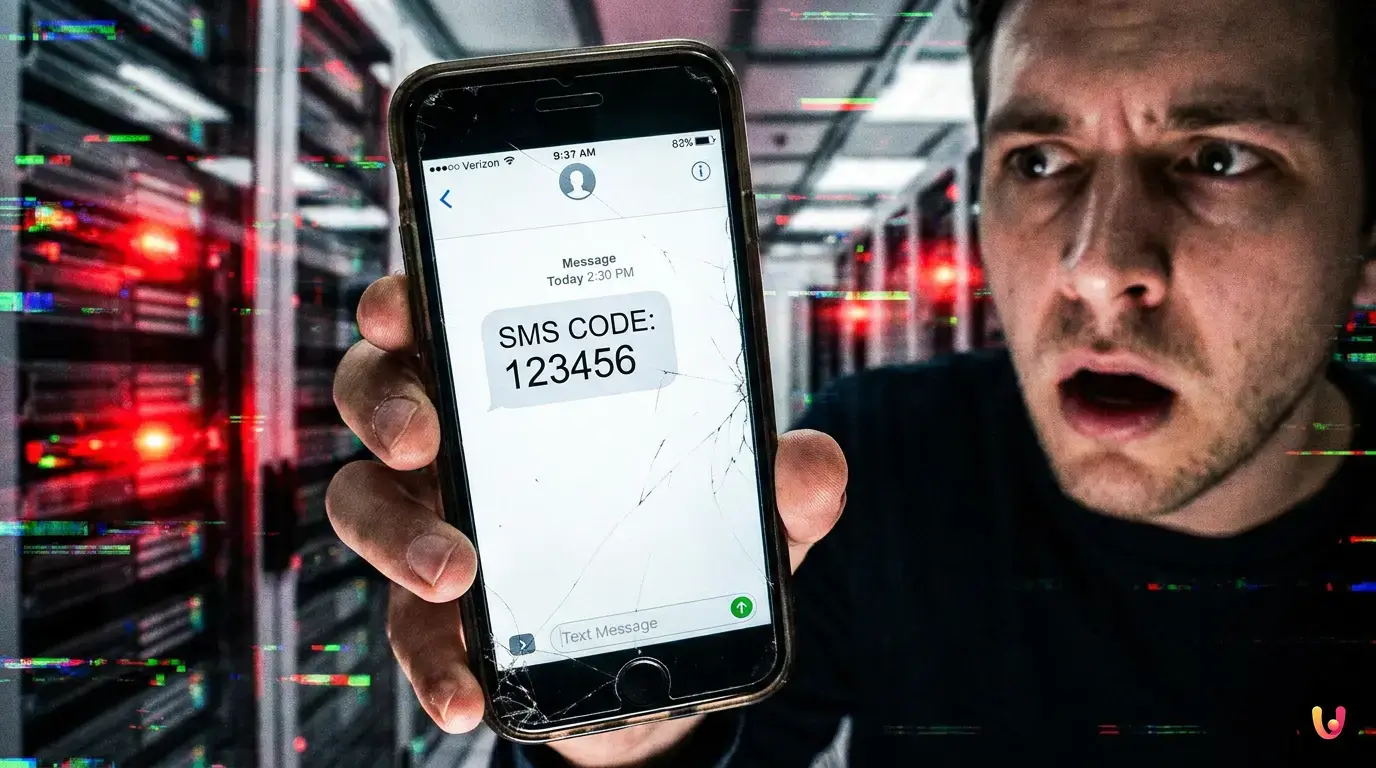

L'authentification à deux facteurs basée sur les SMS est faible car les criminels peuvent cloner votre carte SIM via le SIM swapping. En trompant l'opérateur téléphonique, ils transfèrent votre numéro sur leur propre carte SIM, interceptant ainsi tous les codes d'accès.

Le problème fondamental des SMS est qu'ils n'ont pas été conçus pour la sécurité informatique . Ce sont des messages texte en clair qui transitent sur des réseaux cellulaires (SS7) connus pour leurs failles structurelles. Lorsque vous utilisez un SMS comme deuxième facteur d'authentification, vous confiez la sécurité de votre compte aux procédures de vérification d'identité de votre opérateur téléphonique, souvent basées sur des centres d'appels facilement manipulables par ingénierie sociale .

Selon la documentation officielle du NIST (National Institute of Standards and Technology), l'utilisation des SMS pour l'authentification à deux facteurs est fortement déconseillée (et obsolète) depuis plusieurs années. Un attaquant n'a pas besoin de pirater physiquement votre téléphone ; il lui suffit de convaincre un opérateur téléphonique complaisant ou distrait qu'il a perdu sa carte SIM pour faire activer votre numéro sur une nouvelle carte en sa possession. À partir de ce moment, chaque code OTP (One-Time Password) envoyé par votre banque arrivera directement entre les mains du pirate.

Comparaison des applications d'authentification pour une sécurité maximale

Pour une authentification à deux facteurs robuste, les applications d'authentification génèrent des codes temporaires localement sur l'appareil, sans dépendre du réseau cellulaire. Google Authenticator, Authy et Microsoft Authenticator offrent différents niveaux de sauvegarde dans le cloud et de sécurité avancée contre les interceptions.

L'étape logique suivante après l'abandon des SMS est l'adoption d'une application basée sur la norme TOTP (Time-based One-Time Password) . Ces applications utilisent une clé secrète partagée (le code QR que vous scannez lors de la configuration) et l'horloge interne de votre smartphone pour générer un code à 6 chiffres valable seulement 30 secondes. Comme la génération se fait hors ligne, aucun message n'est interceptable en transit.

Cependant, en 2026, toutes les applications ne se valent pas. Voici une comparaison des solutions les plus répandues :

| Authentificateur d'application | Sauvegarde dans le cloud | Multi-appareils | Pour et Contre (2026) |

|---|---|---|---|

| Google Authenticator | Oui (Synchronisation du compte Google) | Oui | Avantages : Très répandu, interface épurée. Inconvénients : Si le compte Google est compromis, les codes sont à risque. |

| Microsoft Authenticator | Oui (Chiffré) | Oui | Avantages : Excellent pour l'écosystème d'entreprise, prend en charge les notifications push. Inconvénients : Sauvegarde étroitement liée au système d'exploitation (iOS/Android). |

| Authy (Twilio) | Oui (Chiffré avec un mot de passe local) | Oui | Avantages : Excellente gestion multi-appareils. Inconvénients : Nécessite un numéro de téléphone pour l’inscription initiale. |

Le meilleur choix dépend de votre écosystème, mais la règle d'or est de s'assurer que les sauvegardes cloud de vos codes TOTP sont protégées par un chiffrement de bout en bout , de sorte que même le fournisseur de l'application ne puisse pas les lire.

Clés de sécurité matérielles et chiffrement avancé

Les clés matérielles comme YubiKey représentent le plus haut standard d'authentification à deux facteurs. Basées sur le chiffrement asymétrique et les protocoles FIDO2, elles rendent le phishing physiquement impossible car elles nécessitent une interaction physique avec l'appareil pour autoriser l'accès.

Si les applications d'authentification résolvent le problème du SIM swapping, elles ne règlent pas celui du phishing en temps réel (AiTM - Adversary-in-the-Middle) . Si un pirate vous trompe en vous faisant saisir le code à 6 chiffres sur un faux site, il peut le capturer et l'utiliser immédiatement sur le vrai site. C'est là qu'interviennent les clés de sécurité matérielles comme les YubiKey de Yubico ou les Titan Security Key de Google.

Ces petits dispositifs USB/NFC utilisent la norme FIDO2/WebAuthn . Lors de l'enregistrement d'une clé matérielle, une paire de clés cryptographiques (publique et privée) est créée. La clé privée ne quitte jamais la puce sécurisée du dispositif matériel. Lors de la connexion, le navigateur vérifie cryptographiquement que le domaine sur lequel vous vous trouvez correspond exactement à celui qui a été enregistré. Si vous êtes sur g00gle.com au lieu de google.com , la clé matérielle refusera simplement de fournir la signature cryptographique, bloquant ainsi l'attaque de phishing à la racine.

- Résistance au phishing : 100 %. Aucun code à saisir ou à intercepter.

- Exigence physique : Nécessitent un contact physique sur le capteur capacitif pour confirmer la présence humaine, empêchant ainsi les attaques automatisées à distance.

- Durée : Ils ne contiennent pas de piles, ne nécessitent pas de connexion internet et sont résistants à l'eau.

Les clés d'accès et l'avenir de l'authentification sans mot de passe

En 2026, les Passkeys remplaceront les mots de passe traditionnels, intégrant l'authentification à deux facteurs directement dans la biométrie de l'appareil. Utilisant la norme WebAuthn, elles offrent un accès immédiat, chiffré et totalement immunisé contre les attaques de phishing à grande échelle.

L'évolution ultime de l'authentification à deux facteurs est, paradoxalement, la suppression du mot de passe lui-même. Les Passkeys (clés d'accès) constituent la réponse de l'industrie (menée par la FIDO Alliance, Apple, Google et Microsoft) à la faiblesse intrinsèque des mots de passe humains.

Une Passkey fonctionne exactement avec le même chiffrement asymétrique que les clés matérielles, mais au lieu de résider sur une clé USB externe, elle est stockée dans le Secure Enclave (la puce de sécurité) de votre smartphone ou ordinateur. Lorsque vous accédez à un service, l'appareil vous demande de déverrouiller la Passkey via la biométrie (Face ID, Touch ID ou Windows Hello).

Dans ce scénario, l'authentification à deux facteurs est intrinsèque en un seul geste : 1. Quelque chose que vous possédez : votre smartphone (contenant la clé privée cryptée). 2. Quelque chose que vous êtes : votre empreinte digitale ou votre visage (nécessaires pour déverrouiller l'utilisation de la clé).

Les Passkeys éliminent le concept même d'identifiants volés dans les bases de données d'entreprise, car le serveur ne conserve que la clé publique, qui est inutile pour les pirates sans la clé privée correspondante conservée sur votre appareil.

Conclusions

Conserver les SMS comme méthode d'authentification à deux facteurs en 2026 est un risque inacceptable, comparable à fermer la porte de chez soi en laissant la clé dans la serrure. Le SIM swapping et le phishing automatisé ont rendu les anciens codes OTP obsolètes. Pour protéger votre identité numérique et vos actifs financiers, la transition vers les applications d'authentification est le minimum absolu. Cependant, pour ceux qui recherchent une véritable tranquillité d'esprit, l'adoption de clés matérielles FIDO2 ou la transition définitive vers les Passkeys représente le seul bouclier impénétrable contre les menaces informatiques modernes. La cybersécurité n'est plus une question de commodité, mais de survie numérique.

Foire aux questions

Recevoir le code sur votre téléphone vous expose au risque de SIM swapping, une technique où les criminels clonent votre carte SIM en trompant l'opérateur téléphonique. De plus, les SMS transitent en clair sur des réseaux cellulaires vulnérables, permettant aux pirates d'intercepter facilement vos codes d'accès bancaires ou à vos réseaux sociaux.

Cette fraude informatique survient lorsqu'un malfaiteur persuade votre opérateur téléphonique de transférer votre numéro sur une nouvelle carte SIM en sa possession. À partir de ce moment, le criminel recevra tous vos codes d'accès temporaires, lui permettant de violer facilement vos comptes protégés uniquement par la messagerie traditionnelle.

Le niveau de sécurité minimal recommandé implique l'utilisation d'applications dédiées telles que Google Authenticator ou Authy, qui génèrent des codes temporaires hors ligne. Pour une protection totale contre les escroqueries en ligne, le choix idéal se porte sur les clés de sécurité physiques ou les modernes Passkeys, qui lient l'accès à la biométrie de votre appareil.

Ces applications utilisent un standard cryptographique pour générer des codes à six chiffres valides pendant seulement trente secondes, fonctionnant directement sur le smartphone sans nécessiter de connexion internet. Comme la génération se fait hors ligne, aucun message n'est transmis sur le réseau cellulaire qu'un cybercriminel pourrait intercepter.

Les Passkeys représentent l'évolution de l'authentification numérique car elles éliminent complètement la nécessité de mémoriser des identifiants textuels. Elles exploitent une puce de sécurité intégrée au smartphone ou à l'ordinateur et se déverrouillent uniquement par reconnaissance faciale ou empreinte digitale, rendant physiquement impossible le vol de données via de faux sites.

Encore des doutes sur Authentification à deux facteurs : pourquoi les SMS ne suffisent pas et quelles solutions utiliser en 2026?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

- Recommandations de l'ANSSI relatives à l'authentification multifacteur et aux mots de passe

- Recommandations officielles de l'ANSSI sur l'authentification multifacteur et les vulnérabilités des SMS

- Lignes directrices officielles du NIST (SP 800-63B) déconseillant l'utilisation des SMS pour l'authentification

- Article Wikipédia sur le mot de passe à usage unique (OTP et algorithme TOTP)

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m'inspire directement de vos suggestions.