Le faux mythe le plus dangereux du web moderne est de croire qu’utiliser une application avec chiffrement de bout en bout vous rend totalement invisible et anonyme. La vérité, contre-intuitive, est que si le contenu de vos messages est protégé, vos « métadonnées » – avec qui vous communiquez, à quelle heure, d’où et pendant combien de temps – restent souvent exposées sur les serveurs des entreprises. Si vous pensez qu’un cadenas vert suffit à garantir une confidentialité absolue, vous ignorez la moitié la plus vulnérable de votre empreinte numérique.

Écrivez un message pour voir comment il est transformé pendant son acheminement sur le serveur et comment il arrive au destinataire.

Qu'est-ce que le chiffrement de bout en bout et comment fonctionne-t-il ?

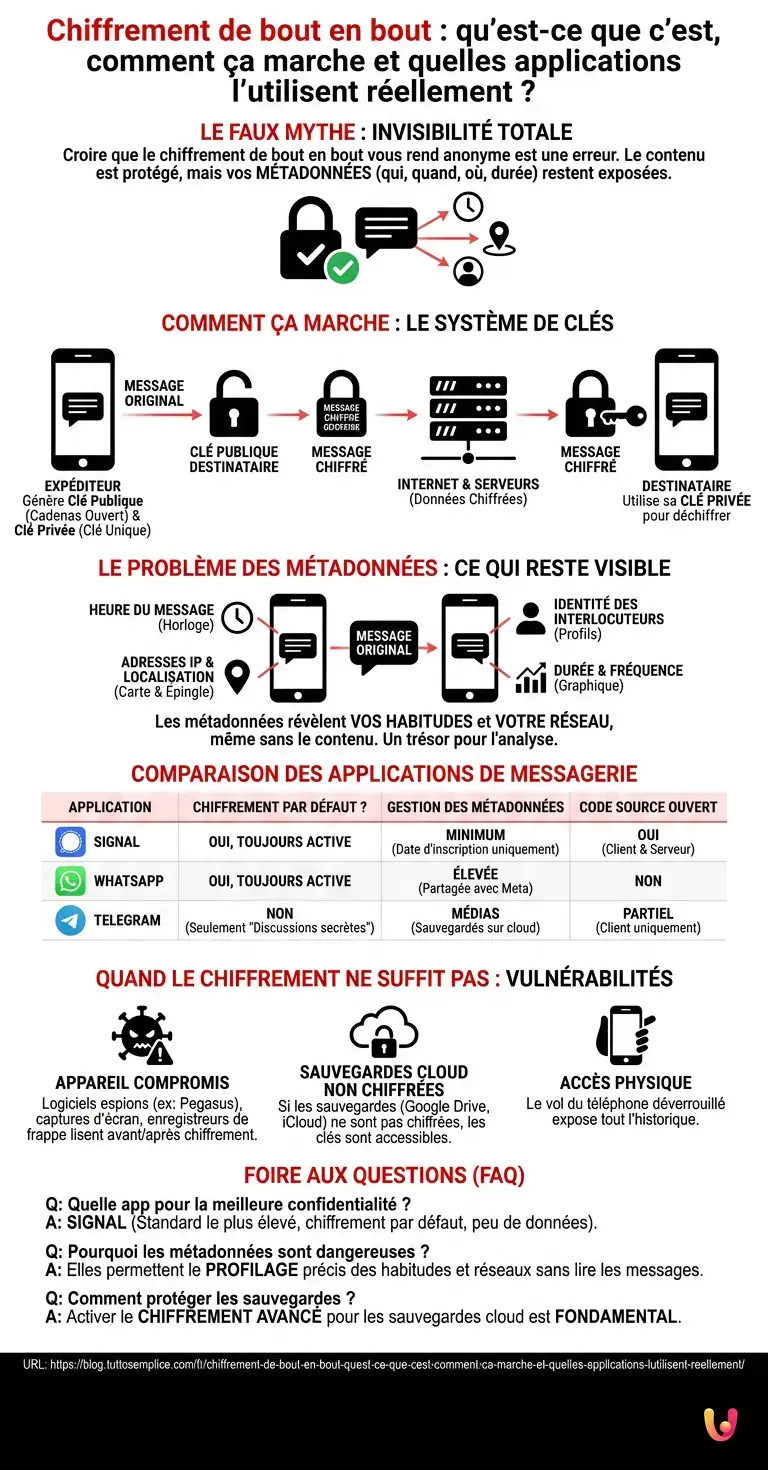

Le chiffrement de bout en bout est un système de communication sécurisé où seuls l'expéditeur et le destinataire peuvent lire les messages. Il fonctionne grâce à une paire de clés numériques, empêchant les pirates informatiques, les fournisseurs d'accès internet et même les gestionnaires de l'application de déchiffrer le contenu.

Pour comprendre ce mécanisme sans recourir à des formules mathématiques complexes, imaginez le processus comme un système de cadenas et de clés physiques. Lorsque vous décidez de communiquer avec un ami, votre appareil et le sien génèrent chacun deux clés : une clé publique et une clé privée .

- Clé publique : C’est comme un cadenas ouvert que vous pouvez distribuer à qui vous voulez. Quiconque souhaite vous écrire utilise votre cadenas pour verrouiller le message.

- Clé privée : C’est la seule véritable clé capable d’ouvrir ce cadenas. Cette clé ne quitte jamais votre appareil et est jalousement gardée par le système d’exploitation.

Lorsque vous envoyez un message, votre téléphone utilise le « cadenas » (clé publique) du destinataire pour chiffrer le texte. Pendant son transit sur internet et les serveurs de l'entreprise, le message reste crypté. Personne, pas même l'entreprise qui gère les serveurs, ne possède la clé pour le déchiffrer. Ce n'est que lorsqu'il arrive sur le téléphone de votre ami que sa clé privée le déchiffre et révèle le texte original.

Le problème des métadonnées : ce qui reste à découvrir

Même avec le chiffrement de bout en bout , les métadonnées de la communication ne sont pas cachées. Ces données incluent l'heure du message, les adresses IP et l'identité des interlocuteurs, fournissant un aperçu détaillé de vos habitudes sans révéler le contenu du message.

Les métadonnées sont le véritable trésor de l'ère numérique. Si le contenu du message indique ce que vous dites, les métadonnées indiquent qui vous êtes et ce que vous faites . Savoir que vous avez appelé un centre d'oncologie à 2 heures du matin et que vous avez parlé pendant 45 minutes révèle une information extrêmement sensible, même si personne n'a entendu un seul mot de la conversation.

Les forces de l'ordre et les agences de renseignement n'ont souvent pas besoin de déchiffrer les messages ; elles se contentent d'analyser les métadonnées pour cartographier les réseaux de contacts, les habitudes et les positions géographiques. C'est pourquoi la confidentialité totale nécessite des outils supplémentaires, tels que l'utilisation de VPN ou de réseaux décentralisés, pour masquer également les traces de connexion.

Quelles applications de messagerie utilisent réellement le chiffrement de bout en bout (E2EE) ?

Toutes les applications ne mettent pas en œuvre le chiffrement de bout en bout de la même manière. Signal l'offre par défaut avec une confidentialité maximale, WhatsApp l'utilise pour les messages mais collecte des métadonnées, tandis que Telegram ne l'exige que dans les conversations secrètes, laissant les conversations normales sur ses serveurs.

Il règne une grande confusion quant aux applications offrant une réelle sécurité. Analysons les trois plateformes les plus répandues pour comprendre leurs différences structurelles :

| Application | Chiffrement de bout en bout par défaut ? | Gestion des métadonnées | Code source ouvert |

|---|---|---|---|

| Signal | Oui, toujours active. | Minimum (date d'enregistrement uniquement) | Oui (Client et serveur) |

| Oui, toujours active. | Élevée (partagée avec l'écosystème Meta) | Non | |

| Telegram | Non (uniquement dans les « Discussions secrètes ») | Médias (sauvegardés sur des serveurs cloud) | Partiel (Client uniquement) |

Selon la documentation officielle de Signal , son protocole open-source est considéré comme la référence absolue en matière de sécurité informatique. WhatsApp utilise le même protocole que Signal pour le chiffrement des messages, mais étant une propriété de Meta, il collecte une grande quantité de métadonnées à des fins analytiques et commerciales. Telegram , contrairement à la croyance populaire, enregistre les conversations standard en clair (ou plutôt, chiffrées mais avec les clés détenues par Telegram elle-même) sur ses serveurs cloud, rendant le chiffrement de bout en bout (E2EE) une option purement manuelle et non par défaut.

Lorsque le chiffrement ne suffit pas

Se fier uniquement au chiffrement de bout en bout ne suffit pas si l' appareil lui-même est compromis . Des logiciels malveillants, des captures d'écran non autorisées, des sauvegardes cloud non chiffrées ou le vol physique du smartphone peuvent exposer vos messages avant leur chiffrement ou après leur déchiffrement.

La sécurité d'un système informatique n'est aussi forte que son maillon le plus faible. En cryptographie, les maillons faibles sont les « points d'extrémité », c'est-à-dire votre téléphone et celui du destinataire du message. Si votre système d'exploitation est infecté par un logiciel espion, celui-ci peut lire l'écran ou enregistrer les frappes au clavier avant que l'application n'applique le chiffrement.

De plus, une erreur courante consiste à activer les sauvegardes dans le cloud (comme Google Drive ou iCloud) sans activer le chiffrement avancé pour ces sauvegardes. Dans ce cas, les clés de décryptage sont stockées dans le cloud, permettant à quiconque ayant accès à votre compte de lire l'historique complet de vos conversations.

Étude de cas réelle : le logiciel espion Pegasus

En 2019, il est apparu que le logiciel espion Pegasus, développé par la société NSO Group, avait été utilisé pour infecter les smartphones de journalistes et d'activistes du monde entier. Exploitant des vulnérabilités « zero-day », Pegasus obtenait un accès root aux appareils. Cela permettait aux attaquants de lire les messages WhatsApp et Signal directement sur l'écran des victimes, contournant complètement le chiffrement de bout en bout, les données étant interceptées après avoir été légitimement déchiffrées par l'appareil lui-même.

Conclusions

En résumé, le chiffrement de bout en bout est un outil fondamental pour la cybersécurité, mais ce n'est pas une baguette magique. Comprendre ses limites et protéger ses appareils est essentiel pour garantir une véritable confidentialité numérique dans le monde moderne.

Nous avons vu comment l' échange de clés publiques et privées protège le contenu de nos conversations des regards indiscrets, mais nous avons aussi démasqué l'illusion de l'anonymat absolu. Les métadonnées racontent notre histoire silencieusement, et les différences architecturales entre des applications comme Signal, WhatsApp et Telegram montrent que tous les cadenas verts n'offrent pas le même niveau de garantie.

Pour une sécurité à 360 degrés, il est vital de combiner l'utilisation d'applications sécurisées avec de bonnes pratiques d'hygiène numérique : maintenir les systèmes d'exploitation à jour, éviter les liens suspects et désactiver les sauvegardes cloud non protégées. Seule une approche holistique vous permettra de reprendre le contrôle total de vos communications personnelles et professionnelles.

Foire aux questions

Signal représente le standard le plus élevé en matière de sécurité informatique car il offre le chiffrement par défaut et minimise la collecte de données personnelles. WhatsApp protège les messages par défaut, mais partage de nombreuses informations annexes avec son écosystème d'entreprise, tandis que Telegram nécessite l'activation manuelle des conversations secrètes pour obtenir une véritable protection.

Les métadonnées sont les traces numériques qui indiquent avec qui vous communiquez, depuis quelle position géographique, à quelle heure et pendant combien de temps, tout en gardant le contenu de la conversation caché. Ces informations contextuelles permettent aux entreprises et aux agences gouvernementales de profiler vos habitudes avec une extrême précision et de cartographier votre réseau de contacts sans avoir à déchiffrer aucun message.

Le chiffrement protège les données uniquement pendant leur transit sur internet, entre l'appareil de l'expéditeur et celui du destinataire. Si votre smartphone est infecté par un logiciel espion ou volé physiquement, les malfaiteurs peuvent lire les conversations directement sur l'écran, avant qu'elles ne soient bloquées ou immédiatement après qu'elles aient été débloquées par le système d'exploitation.

Pour éviter que les conversations ne soient lues par des tiers, il est absolument fondamental d'activer le chiffrement avancé, même pour les archives sauvegardées sur des services cloud externes. Sans cette précaution spécifique, les clés de déchiffrement sont conservées en clair sur les serveurs du fournisseur, rendant ainsi inutile la protection initialement appliquée par le logiciel de messagerie lors de l'envoi.

Le mécanisme de sécurité repose sur deux éléments numériques complémentaires générés automatiquement par l'appareil de chaque utilisateur. La clé publique fonctionne comme un cadenas ouvert que n'importe qui peut utiliser pour sceller un texte, tandis que la clé privée reste toujours cachée dans le téléphone du destinataire et représente le seul outil mathématique capable de déverrouiller et de révéler le contenu original.

Encore des doutes sur Chiffrement de bout en bout : qu'est-ce que c'est, comment ça marche et quelles applications l'utilisent réellement ??

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m'inspire directement de vos suggestions.