Chaque jour, nous utilisons le courrier électronique, un outil qui allie la tradition de la communication écrite à l’innovation de la technologie numérique. Mais un email est bien plus que le texte que nous lisons. Caché “sous le capot” de chaque message se trouve l’en-tête (ou header), une sorte de passeport numérique qui raconte son voyage et son identité. Comprendre comment lire l’en-tête d’un email sur Alice Mail, qui fait aujourd’hui partie de l’univers TIM, n’est pas une opération réservée aux techniciens, mais une compétence fondamentale pour quiconque souhaite naviguer dans le monde numérique avec plus de conscience et de sécurité, en se protégeant contre des menaces de plus en plus sophistiquées.

Cet article vous guidera pas à pas pour découvrir et interpréter les informations contenues dans l’en-tête de vos emails. Vous apprendrez à dévoiler le parcours réel d’un message, à vérifier l’authenticité de l’expéditeur et à reconnaître les signaux d’alarme. Un petit effort qui peut faire une grande différence dans la protection de vos données personnelles et professionnelles, vous transformant d’utilisateur passif en acteur principal de votre sécurité en ligne.

Qu’est-ce que l’En-tête d’un Email et Pourquoi est-il Important

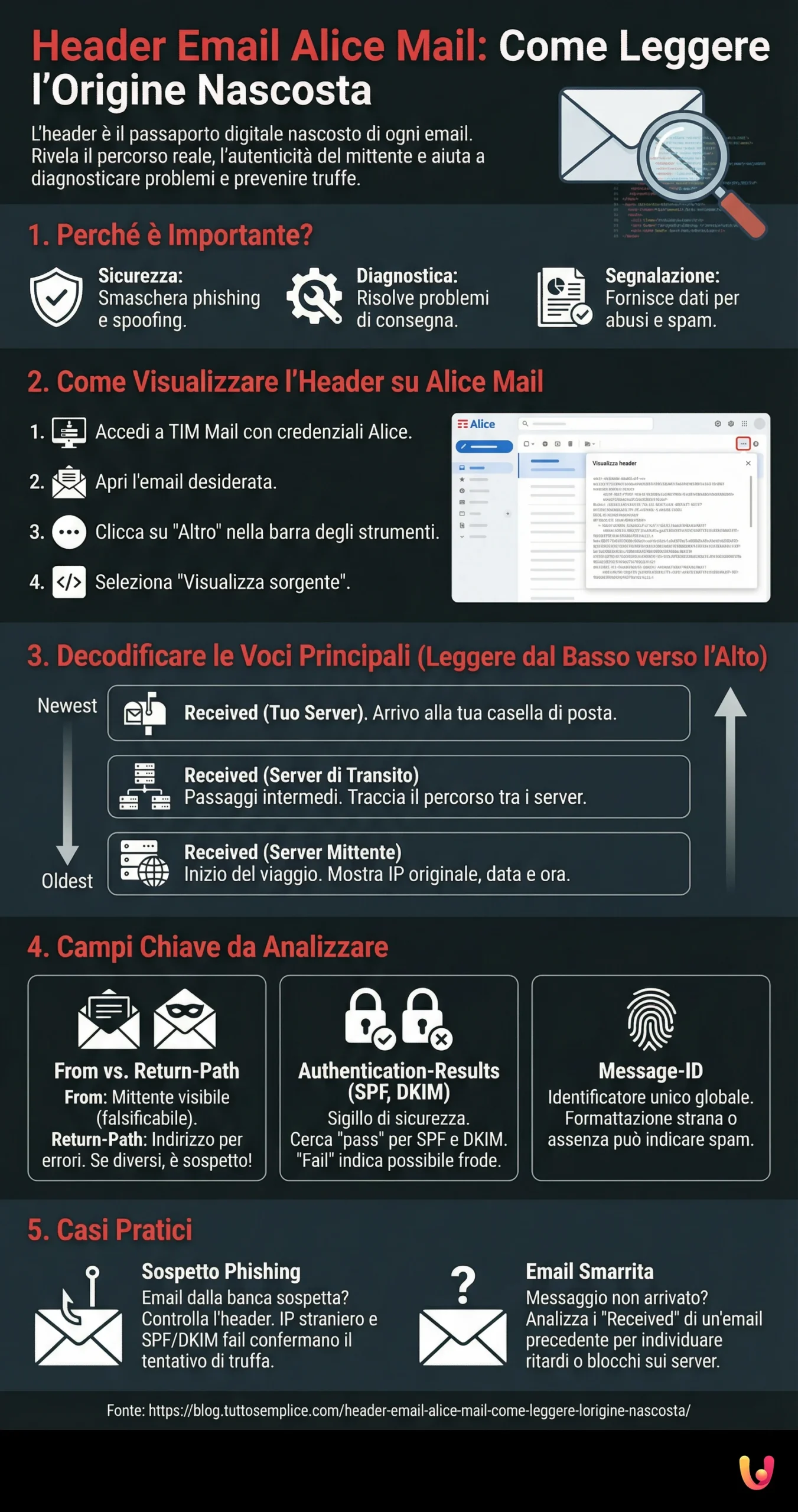

L’en-tête, ou header, d’un email est un ensemble de métadonnées qui accompagne chaque message envoyé. Alors que nous ne voyons normalement que les champs “De”, “À” et “Objet”, l’en-tête complet contient un historique détaillé du parcours du message, du serveur de l’expéditeur jusqu’à notre boîte de réception. Nous pouvons l’imaginer comme les cachets de la poste sur une carte postale, chacun ajoutant une information sur son voyage. L’analyse de ces informations est cruciale pour plusieurs raisons. Tout d’abord, elle permet de vérifier le véritable expéditeur, démasquant les tentatives de spoofing, où un malfaiteur falsifie l’adresse pour paraître légitime. C’est une technique couramment utilisée pour reconnaître les tentatives de phishing et autres escroqueries. De plus, l’en-tête est indispensable pour diagnostiquer les problèmes de livraison, en comprenant si et où un email a été bloqué ou retardé. Enfin, il fournit des données techniques essentielles pour signaler efficacement les abus et le spam.

La Procédure Guidée pour Afficher l’En-tête sur Alice Mail

Accéder à l’en-tête complet d’un email sur Alice Mail (TIM Mail) est une opération simple et à la portée de tous. La plateforme webmail met à disposition une fonction spécifique appelée “Afficher la source” (ou Visualizza sorgente), qui montre toutes les en-têtes cachées du message. Cette fonction est fondamentale lorsque l’on reçoit un email suspect et que l’on souhaite vérifier par qui il a réellement été envoyé. Suivre ces étapes vous permettra d’obtenir les informations nécessaires pour une analyse approfondie en quelques instants. N’oubliez pas que cette opération est purement visuelle et ne modifie en rien le message original.

Voici la procédure détaillée :

- Accédez à votre boîte de réception : Allez sur le site de TIM Mail et connectez-vous avec vos identifiants Alice Mail.

- Ouvrez l’email souhaité : Naviguez dans la boîte de réception ou dans un autre dossier et cliquez sur le message que vous souhaitez analyser pour l’ouvrir.

- Trouvez les options avancées : Dans la barre d’outils au-dessus du corps du message, cherchez et cliquez sur le bouton “Autre” (ou Altro).

- Affichez la source : Dans le menu déroulant qui apparaît, sélectionnez l’option “Afficher la source” (Visualizza sorgente).

Une fois la dernière étape terminée, une nouvelle fenêtre ou un écran s’ouvrira contenant le texte complet de l’en-tête, suivi du corps du message au format HTML. Vous disposez maintenant de toutes les informations pour commencer votre analyse.

Décoder les Principaux Champs de l’En-tête : Un Guide Pratique

L’en-tête d’un email peut ressembler à un mur de texte incompréhensible, mais il est organisé en champs spécifiques, chacun ayant une signification précise. Pour l’analyser correctement, il est important de se rappeler une règle fondamentale : l’en-tête se lit de bas en haut. Les premières lignes en haut sont les plus récentes, ajoutées par votre serveur de messagerie, tandis que celles en bas sont les plus anciennes, générées au moment de l’envoi. Comprendre les champs clés est la première étape pour transformer ce texte cryptique en informations utiles.

From et Return-Path : Qui a Envoyé l’Email ?

Le champ From est celui que nous connaissons tous : il indique l’expéditeur de l’email. Cependant, ce champ est facilement falsifiable. C’est là qu’intervient le Return-Path (parfois appelé “envelope from”). Cette ligne indique l’adresse à laquelle seront envoyés les messages d’erreur, comme ceux pour une non-livraison. Si l’adresse dans le Return-Path est très différente de celle du champ From, c’est un signal d’alarme important. Les escrocs utilisent souvent une adresse “From” crédible mais un “Return-Path” qui pointe vers un serveur sous leur contrôle, trahissant leur véritable identité.

Received : Le Voyage Numérique du Message

Les lignes Received sont le cœur de l’en-tête et tracent chaque étape de l’email d’un serveur à l’autre. Chaque serveur qui gère le message ajoute une ligne “Received” en haut de l’en-tête. En les lisant de bas en haut, vous pouvez reconstruire le parcours exact du message. Chaque ligne “Received” contient des informations précieuses, comme le nom du serveur qui a reçu l’email, le nom de celui qui l’a envoyé et, surtout, l’adresse IP du serveur expéditeur, ainsi que la date et l’heure du passage. Si un email semblant provenir d’une institution italienne montre un parcours partant de serveurs dans des pays inattendus, sa fiabilité est sérieusement compromise.

Authentication-Results : Le Sceau de Garantie (SPF, DKIM)

La section Authentication-Results est l’une des plus importantes pour la sécurité. Ici, votre serveur de messagerie rapporte le résultat des contrôles d’authentification comme SPF et DKIM. Ces protocoles sont fondamentaux pour vérifier qu’un email n’a pas été contrefait.

- SPF (Sender Policy Framework) : Ce contrôle vérifie si l’adresse IP du serveur qui a envoyé l’email est autorisée à expédier des messages pour le compte de ce domaine. Un résultat “pass” indique que le contrôle est réussi.

- DKIM (DomainKeys Identified Mail) : Ce mécanisme ajoute une signature numérique à l’email. Le serveur du destinataire vérifie cette signature pour s’assurer que le message provient effectivement du domaine déclaré et qu’il n’a pas été altéré pendant le transit.

Un résultat “fail” pour l’un ou les deux de ces contrôles est un signal d’alarme clair. Cela indique que l’email pourrait être frauduleux. Comprendre l’authenticité de l’expéditeur via SPF et DKIM est une défense essentielle contre le spam et le phishing.

Message-ID : La Carte d’Identité Unique de l’Email

Le Message-ID est un identifiant unique attribué à chaque email au moment de sa création. C’est une chaîne de caractères unique au niveau mondial, souvent formée d’une combinaison de date, d’heure et du nom de domaine du serveur expéditeur. Bien qu’il puisse être techniquement falsifié, sa présence et son formatage peuvent fournir des indices utiles. Par exemple, l’absence d’un Message-ID ou un identifiant manifestement malformé peuvent être des indicateurs d’un système d’envoi non standard, souvent utilisé pour des activités de spam. Ce code est également fondamental lorsque l’on doit signaler un problème technique à l’assistance de son fournisseur de messagerie.

Cas Pratiques : Quand Analyser l’En-tête Devient Fondamental

La théorie est importante, mais l’analyse de l’en-tête montre sa véritable utilité dans des situations concrètes. Il existe des scénarios quotidiens où savoir lire ces informations peut résoudre des problèmes ou, plus important encore, prévenir des dommages. Voyons quelques cas pratiques où cette compétence se révèle décisive pour un utilisateur d’Alice Mail.

Soupçon de Phishing : L’Email de la Banque qui ne Convainc Pas

Vous recevez un email qui semble provenir de votre banque, avec logo et un texte vous invitant à cliquer sur un lien pour “vérifier votre compte”. L’expéditeur semble légitime, mais quelque chose cloche. Avant de faire quoi que ce soit, vous affichez l’en-tête. En lisant les lignes Received depuis le bas, vous remarquez que l’IP d’origine n’appartient pas à la banque, mais à un serveur situé sur un autre continent. Ensuite, vous vérifiez la ligne Authentication-Results et voyez “spf=fail” et “dkim=fail”. C’est le verdict : il s’agit d’une tentative de phishing. Vous pouvez maintenant supprimer l’email avec la certitude d’avoir évité un piège et, si vous le souhaitez, bloquer efficacement le spam provenant de cet expéditeur.

Email Perdu : Le Message Jamais Arrivé

Un client vous assure vous avoir envoyé un email important il y a des heures, mais aucune trace dans votre boîte Alice. Il pourrait y avoir des problèmes de réception des emails. Demandez à l’expéditeur de vous envoyer l’en-tête d’un autre email qu’il vous a envoyé avec succès par le passé. En analysant les lignes Received, vous pouvez voir le parcours exact que ses messages suivent pour arriver jusqu’à vous. Si vous remarquez qu’un serveur de transit particulier est souvent lent ou cause des retards, vous pourriez avoir un indice sur le problème. Cette information, bien que technique, peut être utile pour signaler le problème à l’assistance de TIM ou de l’expéditeur, fournissant des données concrètes pour une enquête plus rapide et efficace.

- Accédez au Webmail Alice

Connectez-vous au site officiel de TIM Mail et effectuez le login en insérant vos identifiants Alice Mail pour accéder à votre boîte de réception.

- Ouvrez l’Email à Analyser

Naviguez dans votre boîte de réception ou dans le dossier spécifique et cliquez sur le message suspect ou dont vous voulez vérifier l’origine pour l’ouvrir complètement.

- Sélectionnez les Options Avancées

Dans la barre d’outils située au-dessus du corps du message ouvert, repérez et cliquez sur le bouton ‘Autre’ pour développer le menu des fonctionnalités.

- Cliquez sur Afficher la Source

Dans le menu déroulant, sélectionnez l’option ‘Afficher la source’. Une nouvelle fenêtre s’ouvrira contenant le texte technique de l’en-tête et le code du message.

- Analysez le Parcours du Message

Lisez les lignes ‘Received’ en partant du bas vers le haut pour tracer le voyage de l’email. Vérifiez que les adresses IP et les serveurs sont cohérents avec l’expéditeur.

- Vérifiez les Protocoles de Sécurité

Cherchez la section ‘Authentication-Results’ dans l’en-tête. Contrôlez que les valeurs SPF et DKIM sont marquées comme ‘pass’ pour confirmer l’authenticité du message.

En Bref (TL;DR)

Découvrez comment afficher l’en-tête d’un email sur Alice Mail pour accéder aux informations cachées, tracer son origine et analyser ses détails techniques.

Cette opération vous permet d’analyser des informations cruciales pour vérifier l’authenticité de l’expéditeur et tracer l’origine d’emails suspects.

Vous apprendrez à interpréter ces données techniques pour tracer le parcours du message et vérifier son authenticité.

Conclusions

L’en-tête d’un email est bien plus qu’un simple détail technique : c’est une ressource précieuse pour notre sécurité et notre conscience numérique. Apprendre à afficher et interpréter l’en-tête d’un message sur Alice Mail nous permet de passer de simples destinataires à des enquêteurs attentifs, capables de distinguer une communication légitime d’une menace. Nous avons vu comment, en quelques étapes simples, il est possible d’accéder à la “source” d’un email et comment, en lisant les bons champs, on peut dévoiler l’origine réelle d’un message et son authenticité.

Cette compétence, autrefois réservée aux spécialistes, est aujourd’hui à la portée de tous et représente un élément fondamental de l’éducation numérique. Dans un monde où la tradition du courrier électronique se heurte aux techniques d’escroquerie innovantes mais insidieuses, être capable d’analyser un en-tête signifie avoir un outil supplémentaire pour se protéger soi-même et ses données. Ne vous contentez pas de lire vos emails : apprenez à les comprendre en profondeur pour naviguer en ligne avec plus de sécurité et de tranquillité.

Foire aux questions

Qu’est-ce qu’exactement l’en-tête d’un email ?

L’en-tête (ou header) d’un email est un bloc de métadonnées, généralement caché, qui contient des informations techniques détaillées sur le message. Il inclut des données comme l’expéditeur, le destinataire, l’objet, la date, mais surtout le parcours que l’email a accompli à travers divers serveurs pour arriver à destination. Chaque serveur qui gère l’email ajoute sa propre “trace” (une ligne “Received”), créant une sorte de chronologie du voyage. L’en-tête contient également les résultats des contrôles de sécurité comme SPF et DKIM, qui aident à vérifier l’authenticité de l’expéditeur.

Pourquoi devrais-je vérifier l’en-tête d’un email sur Alice Mail ?

Vérifier l’en-tête d’un email sur Alice Mail est fondamental pour la sécurité. Cela vous permet de vérifier si l’expéditeur affiché est le vrai ou s’il a été falsifié (une technique appelée spoofing), une méthode courante dans les tentatives de phishing. En analysant l’en-tête, vous pouvez découvrir l’adresse IP originale du serveur d’envoi, tracer son parcours géographique et voir s’il a passé les contrôles d’authentification (SPF et DKIM). C’est essentiel pour identifier les emails suspects, les arnaques ou le spam et pour diagnostiquer d’éventuels problèmes de livraison.

Comment puis-je afficher l’en-tête complet d’un email dans Alice Mail ?

Afficher l’en-tête, ou “source”, dans Alice Mail (TIM Mail) est un processus simple. Tout d’abord, accédez à votre boîte de réception et ouvrez le message que vous souhaitez analyser. Ensuite, dans la barre d’outils située au-dessus du corps de l’email, cliquez sur le bouton “Autre”. Dans le menu déroulant qui apparaît, sélectionnez l’option “Afficher la source”. Une nouvelle fenêtre ou un écran s’ouvrira montrant l’en-tête complet suivi du contenu du message.

Quelles sont les informations les plus importantes à chercher dans un en-tête ?

Lorsque vous analysez un en-tête, concentrez votre attention sur quelques champs clés, en vous rappelant de les lire de bas en haut :

- Received : Ces lignes montrent le parcours du serveur. Contrôlez les adresses IP et les noms des serveurs pour repérer des origines suspectes.

- Authentication-Results : Ici vous trouvez le résultat des contrôles de sécurité. Cherchez les résultats de “spf” et “dkim”. Une valeur “pass” est un bon signe, tandis que “fail” indique un problème d’authenticité.

- Return-Path : C’est l’adresse à laquelle reviendraient les erreurs. Si elle est très différente du champ “From”, c’est un signal d’alarme fort.

- Received : Ces lignes montrent le parcours du serveur. Contrôlez les adresses IP et les noms des serveurs pour repérer des origines suspectes.

- Authentication-Results : Ici vous trouvez le résultat des contrôles de sécurité. Cherchez les résultats de “spf” et “dkim”. Une valeur “pass” est un bon signe, tandis que “fail” indique un problème d’authenticité.

- Return-Path : C’est l’adresse à laquelle reviendraient les erreurs. Si elle est très différente du champ “From”, c’est un signal d’alarme fort.

- Received : Ces lignes montrent le parcours du serveur. Contrôlez les adresses IP et les noms des serveurs pour repérer des origines suspectes.

- Authentication-Results : Ici vous trouvez le résultat des contrôles de sécurité. Cherchez les résultats de “spf” et “dkim”. Une valeur “pass” est un bon signe, tandis que “fail” indique un problème d’authenticité.

- Return-Path : C’est l’adresse à laquelle reviendraient les erreurs. Si elle est très différente du champ “From”, c’est un signal d’alarme fort.

Que signifie si un contrôle SPF ou DKIM échoue ?

Un échec (indiqué comme “fail”) dans les contrôles SPF ou DKIM est un avertissement de sécurité important.

- SPF fail : Signifie que le serveur qui a envoyé l’email n’est pas inclus dans la liste de ceux autorisés à expédier du courrier pour ce domaine. En pratique, l’email provient d’une source non approuvée.

- DKIM fail : Indique que la signature numérique de l’email n’est pas valide. Cela peut signifier deux choses : soit l’email a été altéré pendant son voyage, soit il a été envoyé par un serveur non autorisé qui ne possédait pas la clé de signature correcte.

- SPF fail : Signifie que le serveur qui a envoyé l’email n’est pas inclus dans la liste de ceux autorisés à expédier du courrier pour ce domaine. En pratique, l’email provient d’une source non approuvée.

- DKIM fail : Indique que la signature numérique de l’email n’est pas valide. Cela peut signifier deux choses : soit l’email a été altéré pendant son voyage, soit il a été envoyé par un serveur non autorisé qui ne possédait pas la clé de signature correcte.

Dans les deux cas, l’email doit être considéré comme hautement suspect et potentiellement dangereux.

- SPF fail : Signifie que le serveur qui a envoyé l’email n’est pas inclus dans la liste de ceux autorisés à expédier du courrier pour ce domaine. En pratique, l’email provient d’une source non approuvée.

- DKIM fail : Indique que la signature numérique de l’email n’est pas valide. Cela peut signifier deux choses : soit l’email a été altéré pendant son voyage, soit il a été envoyé par un serveur non autorisé qui ne possédait pas la clé de signature correcte.

Dans les deux cas, l’email doit être considéré comme hautement suspect et potentiellement dangereux.

Foire aux questions

Lire l’en-tête d’un email, c’est-à-dire son entête complète, sert principalement à deux objectifs : tracer l’origine et le parcours du message et vérifier l’authenticité de l’expéditeur. C’est une opération très utile pour démasquer les tentatives de phishing ou pour comprendre pourquoi un email a fini dans les spams. En analysant l’en-tête, vous pouvez voir tous les serveurs par lesquels l’email est passé, l’adresse IP réelle de celui qui a expédié le message et les résultats des contrôles de sécurité (SPF, DKIM, DMARC).

Pour afficher l’en-tête d’un email dans le webmail d’Alice (ou TIM Mail), la procédure est simple. Ouvrez le message que vous souhaitez analyser. Cherchez l’option ‘Autres actions’ ou une icône similaire (souvent représentée par trois points ou une flèche vers le bas) et, dans le menu qui s’ouvre, sélectionnez une option comme ‘Afficher la source’, ‘Montrer l’original’ ou ‘Détails du message’. Cela vous ouvrira une nouvelle fenêtre ou une section avec le texte complet de l’en-tête.

Dans l’en-tête d’un email, il y a beaucoup d’informations techniques. Les plus importantes pour un utilisateur sont : ‘From’ (l’expéditeur déclaré), ‘Subject’ (l’objet) et ‘Date’ (la date). De plus, les lignes ‘Received’ sont fondamentales, car elles montrent le parcours du message et l’adresse IP du serveur de départ. D’autres champs utiles sont ‘Return-Path’, qui indique où reviennent les messages non livrés, et les résultats de l’authentification comme ‘Authentication-Results’, qui vous disent si l’email a passé les contrôles anti-spoofing.

Absolument. L’analyse de l’en-tête est un outil puissant contre le phishing. Les escrocs masquent souvent l’adresse de l’expéditeur (‘From’) pour la faire paraître légitime. En contrôlant l’en-tête, vous pouvez vérifier si l’adresse IP d’origine ou le domaine dans le champ ‘Return-Path’ correspondent à ceux officiels du présumé expéditeur (par exemple, votre banque). Des divergences dans ces champs sont un signal d’alarme fort.

Non, ce n’est ni compliqué ni dangereux. Afficher l’en-tête est une opération de lecture seule : vous ne modifiez rien et n’exposez pas votre ordinateur à des risques. La partie la plus complexe peut être d’interpréter les informations, qui sont très techniques. Cependant, il existe des outils en ligne gratuits, comme le ‘Messageheader’ de Google, où vous pouvez coller le texte de l’en-tête pour obtenir une analyse simplifiée et plus facile à comprendre.

Encore des doutes sur En-tête Email Alice Mail : Comment Lire l’Origine Cachée?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.