L’ informatique quantique n’est plus un concept théorique confiné aux laboratoires de physique expérimentale, mais une réalité technologique en rapide évolution qui redéfinit les frontières de l’informatique mondiale. En 2026, la puissance des processeurs quantiques a atteint des seuils critiques, soulevant une question fondamentale : nos mots de passe bancaires, nos économies et nos données financières sont-ils encore en sécurité ? La réponse réside dans l’architecture complexe des algorithmes mathématiques qui protègent le web moderne et dans la course contre la montre pour les mettre à jour avant le « Q-Day », le jour où les ordinateurs quantiques deviendront cryptographiquement pertinents (CRQC).

Introduction à la menace quantique

L’intersection entre l’informatique quantique et la cryptographie représente l’un des défis informatiques les plus pressants de notre décennie. Les ordinateurs quantiques possèdent une puissance de calcul telle qu’ils pourraient briser les systèmes de sécurité qui protègent actuellement nos mots de passe bancaires et nos transactions financières.

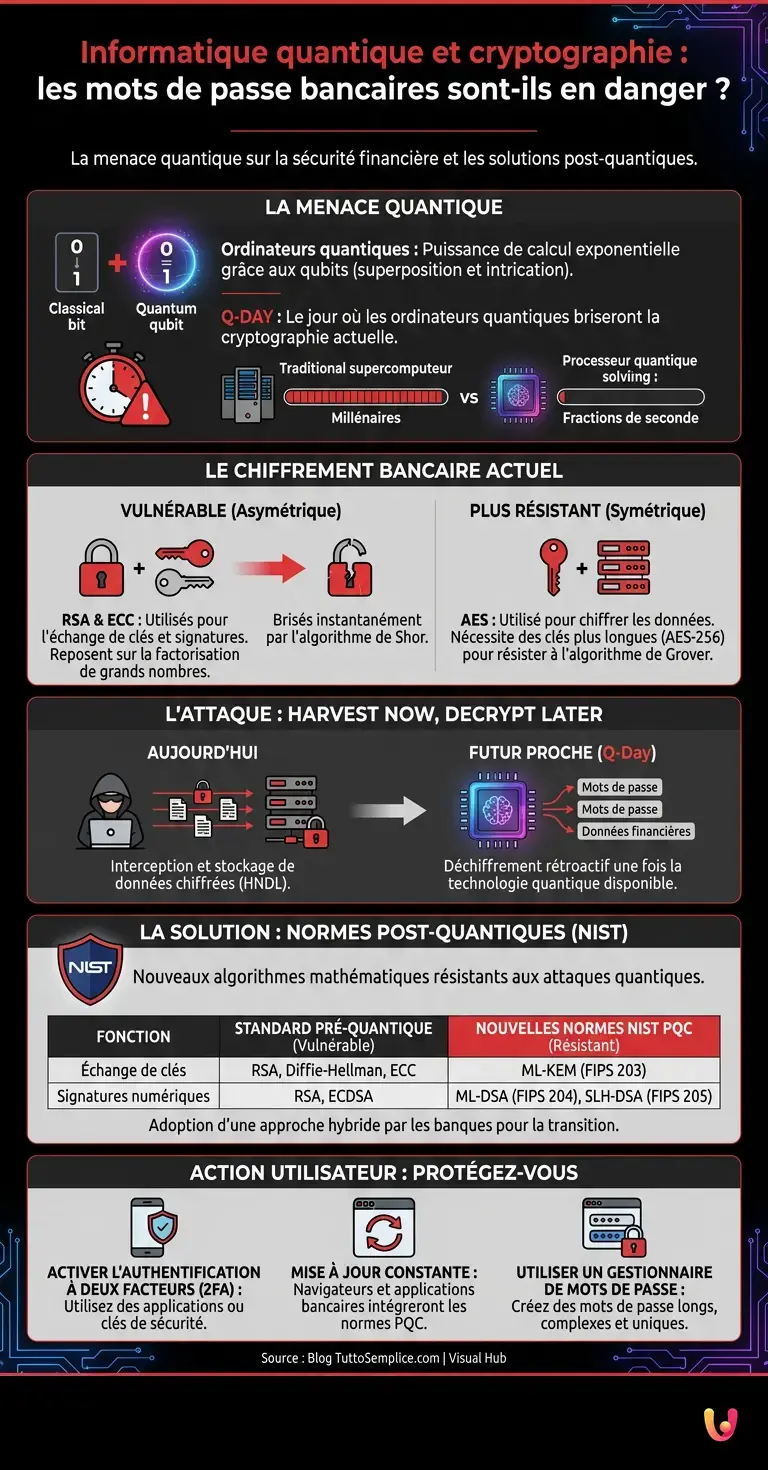

Contrairement aux ordinateurs classiques qui traitent l’information en bits (0 ou 1), les ordinateurs quantiques utilisent des qubits . Grâce aux principes de la mécanique quantique, tels que la superposition et l’intrication, un ordinateur quantique peut analyser un nombre incalculable de combinaisons simultanément. Selon les données du secteur et les rapports des principales agences de renseignement informatique, cette architecture ne se contente pas d’accélérer les processus existants, mais résout des classes spécifiques de problèmes mathématiques en quelques fractions de seconde, des problèmes que des superordinateurs traditionnels mettraient des millénaires à déchiffrer. C’est précisément sur ces problèmes mathématiques «intraitables» que repose toute la sécurité du système bancaire actuel.

Comment fonctionne le chiffrement bancaire actuel ?

Pour comprendre le lien entre l’informatique quantique et la cryptographie, il est essentiel d’analyser comment les banques protègent les données aujourd’hui. Les institutions financières utilisent un mélange de chiffrement symétrique et asymétrique pour garantir que les mots de passe et les transactions restent illisibles pour les pirates informatiques.

Lorsque nous accédons à notre banque en ligne, notre navigateur et le serveur de la banque établissent un canal de communication sécurisé via le protocole TLS (Transport Layer Security). Ce processus, appelé « handshake » , repose sur deux familles principales d’algorithmes cryptographiques, chacune ayant un objectif précis et un degré de vulnérabilité différent face à la menace quantique.

Algorithmes asymétriques RSA et ECC

Les algorithmes RSA et ECC sont au cœur de la sécurité web, mais dans le contexte de l’informatique quantique, ils se révèlent extrêmement vulnérables. Ils reposent sur des problèmes mathématiques complexes, comme la factorisation des nombres premiers, que les systèmes quantiques peuvent résoudre instantanément.

Le chiffrement asymétrique (ou à clé publique) utilise deux clés : une clé publique pour chiffrer les données et une clé privée pour les déchiffrer. L’algorithme RSA (Rivest-Shamir-Adleman) fonde sa sécurité sur l’extrême difficulté de factoriser le produit de deux très grands nombres premiers. L’algorithme ECC (Elliptic Curve Cryptography), largement utilisé aujourd’hui pour son efficacité, repose quant à lui sur le problème du logarithme discret sur les courbes elliptiques. Ces deux systèmes sont les piliers qui protègent l’ échange initial des clés de session et les signatures numériques des transactions bancaires. Malheureusement, ils constituent précisément les cibles principales des futures attaques quantiques.

Chiffrement symétrique AES

Contrairement aux systèmes asymétriques, l’algorithme AES résiste mieux aux menaces liées à l’informatique quantique et au chiffrement. Utilisé pour chiffrer les données au repos dans les serveurs bancaires, il ne nécessite qu’un doublement de la longueur de la clé pour maintenir un niveau de sécurité inattaquable.

Une fois la connexion sécurisée établie, les banques utilisent le chiffrement symétrique , tel que l’Advanced Encryption Standard ( AES ), pour chiffrer le flux de données réel (y compris la transmission du mot de passe). L’algorithme quantique de Grover peut théoriquement réduire de moitié la puissance d’une clé AES, mais selon la documentation officielle du NIST, passer de clés AES-128 à des clés AES-256 suffit à neutraliser complètement la menace quantique sur ce front.

L’impact de l’informatique quantique sur la cryptographie

L’impact réel de l’informatique quantique sur le chiffrement se manifeste dans sa capacité à déchiffrer les communications sécurisées en un temps record. Cette révolution technologique rend obsolètes les protocoles de sécurité standard, obligeant le secteur bancaire à une transition immédiate vers de nouvelles architectures défensives plus robustes.

Le problème central ne réside pas dans le matériel lui-même, mais dans les algorithmes quantiques que ce matériel est capable d’exécuter. La communauté scientifique a identifié des menaces spécifiques qui rendent l’infrastructure à clé publique (PKI) actuelle fondamentalement insecure à long terme.

L’algorithme de Shor et l’effondrement de RSA

L’algorithme de Shor est la principale raison pour laquelle l’association de l’informatique quantique et du chiffrement suscite l’inquiétude. Cet algorithme quantique peut factoriser de grands nombres de manière exponentiellement plus rapide que les ordinateurs classiques, compromettant ainsi la fiabilité de la norme RSA actuelle.

Développé par le mathématicien Peter Shor en 1994, cet algorithme démontre qu’un ordinateur quantique suffisamment puissant et stable (avec correction d’erreurs) peut résoudre en temps polynomial aussi bien le problème de la factorisation des entiers que celui du logarithme discret. En termes pratiques, cela signifie qu’une clé RSA-2048 , dont le déchiffrement nécessiterait des milliards d’années pour un ordinateur traditionnel, pourrait être déchiffrée en quelques heures ou minutes par un ordinateur quantique mature. Au moment où cela se produira, tout mot de passe bancaire intercepté lors de la phase d’établissement de connexion asymétrique sera exposé en clair.

La menace « Harvest Now, Decrypt Later »

Un danger actuel dans le paysage de l’informatique quantique et de la cryptographie est la stratégie « Récolter maintenant, déchiffrer plus tard ». Les cybercriminels interceptent et stockent aujourd’hui des données bancaires chiffrées, en attendant de disposer d’un ordinateur quantique pour les décoder dans un avenir proche.

Il n’est pas nécessaire d’attendre le « Q-Day » pour subir les dommages de la révolution quantique. Des acteurs malveillants (souvent liés à des États-nations) mettent déjà en œuvre la stratégie HNDL (Harvest Now, Decrypt Later) . Ils enregistrent d’énormes volumes de trafic internet chiffré, y compris les identifiants bancaires et les bases de données financières , et les stockent dans de vastes centres de données. Même s’ils ne peuvent pas lire ces données aujourd’hui, leur objectif est de les conserver jusqu’à ce qu’ils disposent de la technologie quantique nécessaire pour les déchiffrer rétroactivement. Cela rend la migration vers de nouveaux standards une urgence immédiate, et non un problème du futur.

Solutions et normes post-quantiques (NIST)

Pour contrer les vulnérabilités révélées par l’informatique quantique en matière de cryptographie, le NIST a officialisé de nouvelles normes cryptographiques post-quantiques. Ces algorithmes mathématiques avancés sont conçus pour résister aux attaques des ordinateurs quantiques, garantissant ainsi la sécurité à long terme des systèmes bancaires mondiaux.

Face à cette menace existentielle, le NIST (National Institute of Standards and Technology) des États-Unis a lancé un long processus de sélection pour identifier des algorithmes résistants aux ordinateurs quantiques. Les normes définitives pour la cryptographie post-quantique (PQC) ont été publiées dès 2024, avec des implémentations à grande échelle en cours en 2026.

Ces nouveaux algorithmes ne nécessitent pas de matériel quantique pour fonctionner ; ce sont des algorithmes mathématiques complexes exécutables sur nos ordinateurs et smartphones actuels , mais structurés de manière à résister à l’algorithme de Shor.

| Standard pré-quantique (vulnérable) | Nouvelles normes NIST PQC (cryptographie post-quantique) | Fonction principale |

|---|---|---|

| RSA, Diffie-Hellman, ECC | ML-KEM (FIPS 203) anciennement Kyber | Échange de clés (Key Encapsulation) |

| RSA, ECDSA | ML-DSA (FIPS 204) anciennement Dilithium | Signatures numériques (Authentification) |

| EdDSA | SLH-DSA (FIPS 205) anciennement SPHINCS+ | Signatures numériques (basées sur le hachage) |

Les principales banques mondiales adoptent actuellement une approche hybride, combinant des algorithmes classiques (comme ECC) avec des algorithmes post-quantiques (comme ML-KEM) pour garantir une sécurité maximale pendant la période de transition.

Que doivent faire les utilisateurs aujourd’hui ?

Malgré les inquiétudes liées à l’impact de l’informatique quantique sur le chiffrement, les utilisateurs bancaires ne doivent pas paniquer. Les banques mettent déjà en place les défenses nécessaires, mais il est essentiel d’adopter des pratiques d’hygiène numérique rigoureuses pour protéger leurs identifiants d’accès.

Alors que les institutions financières et les géants technologiques travaillent en coulisses pour mettre à jour l’infrastructure cryptographique mondiale, la responsabilité de la sécurité de base incombe toujours à l’utilisateur. Les mots de passe bancaires sont aujourd’hui beaucoup plus menacés par les attaques de phishing traditionnelles que par les attaques quantiques de demain. Voici les mesures fondamentales à prendre :

- Activer l’ authentification à deux facteurs (2FA) : Utilisez des applications d’authentification (comme Google Authenticator ou Microsoft Authenticator) ou des jetons matériels. Même si un mot de passe était déchiffré à l’avenir, le second facteur dynamique bloquerait l’accès.

- Mise à jour constante des logiciels : les navigateurs web, les systèmes d’exploitation et les applications bancaires intégreront progressivement la prise en charge des normes PQC (Post-Quantum Cryptography) via des mises à jour logicielles classiques.

- Utiliser un gestionnaire de mots de passe : créer des mots de passe longs, complexes et uniques pour chaque service financier.

- Surveiller les communications de sa banque : les établissements de crédit les plus avancés informent déjà leurs clients du passage à des protocoles de chiffrement résistants à l’informatique quantique.

En Bref (TL;DR)

L’évolution de l’informatique quantique menace sérieusement la sécurité des systèmes bancaires actuels, mettant en péril nos mots de passe et nos données financières.

Les algorithmes asymétriques comme RSA et ECC sont extrêmement vulnérables, tandis que le chiffrement symétrique AES ne nécessite que des clés plus longues pour résister.

L’avènement des ordinateurs quantiques rend obsolètes les protocoles standard, obligeant le secteur financier à une transition rapide vers de nouvelles architectures de défense cryptographique.

Conclusions

En résumé, l’évolution de l’informatique quantique et de la cryptographie marque la fin d’une ère pour la cybersécurité traditionnelle. Bien que les mots de passe bancaires actuels présentent des risques théoriques, l’adoption rapide des normes post-quantiques garantira la résilience du système financier mondial pour les années à venir.

La menace quantique est réelle et la stratégie « Récolter maintenant, déchiffrer plus tard » démontre qu’il est urgent d’agir. Cependant, grâce aux efforts conjoints du NIST, des chercheurs en cryptographie et du secteur bancaire, la transition vers la cryptographie post-quantique est déjà en cours. Nos mots de passe bancaires et nos données financières resteront en sécurité, à condition que l’industrie informatique achève la migration vers les nouvelles normes avant que les ordinateurs quantiques n’atteignent leur maturité commerciale. En attendant, maintenir une hygiène numérique personnelle rigoureuse reste le bouclier le plus efficace contre les menaces informatiques d’aujourd’hui et de demain.

Foire aux questions

Le Q-Day représente le moment où les ordinateurs quantiques deviendront suffisamment puissants pour violer les systèmes de sécurité informatique actuels. Lorsque cette technologie atteindra sa maturité commerciale, les algorithmes mathématiques qui protègent aujourd’hui les transactions financières pourraient être déchiffrés en quelques minutes. Les banques travaillent déjà à la mise à jour de leurs défenses avant que ce scénario ne se concrétise.

Cette stratégie criminelle consiste à voler et à archiver d’énormes quantités de données bancaires chiffrées, actuellement illisibles. Les pirates informatiques conservent ces informations sur leurs serveurs en attendant de disposer d’un processeur quantique. Dès que la technologie le permettra, ils utiliseront cette nouvelle puissance de calcul pour décrypter rétroactivement les anciennes bases de données et accéder aux économies des utilisateurs.

Actuellement, les identifiants d’accès aux services financiers sont protégés par des systèmes cryptographiques très robustes contre les attaques traditionnelles. Cependant, les futurs processeurs quantiques exploiteront des algorithmes spécifiques capables de briser les clés de sécurité asymétriques actuelles en un temps record. C’est pourquoi les établissements de crédit adoptent progressivement de nouveaux standards mathématiques avancés pour garantir une protection à long terme.

Il s’agit de nouveaux protocoles mathématiques de sécurité conçus spécifiquement pour résister à la puissance de calcul des futurs superordinateurs. Ces algorithmes avancés ne nécessitent pas de matériel spécial et peuvent être exécutés sur nos smartphones ou ordinateurs classiques via de simples mises à jour logicielles. Leur déploiement global permettra de neutraliser les cybermenaces de nouvelle génération et de sécuriser les communications web.

La principale défense consiste à maintenir une hygiène numérique rigoureuse en activant systématiquement la vérification en deux étapes pour chaque service financier. Il est également essentiel de mettre à jour régulièrement le système d’exploitation et les applications bancaires afin de bénéficier des nouveaux protocoles de sécurité post-quantiques. Enfin, il est conseillé d’utiliser un gestionnaire de mots de passe pour créer des codes d’accès longs et complexes pour chaque plateforme.

Encore des doutes sur Informatique quantique et cryptographie : les mots de passe bancaires sont-ils en danger ??

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

- Avis de l’ANSSI sur la migration vers la cryptographie post-quantique

- Projet de standardisation de la cryptographie post-quantique (NIST – National Institute of Standards and Technology)

- Cryptographie post-quantique : définition, enjeux et algorithmes (Wikipédia)

- Algorithme de Shor : la menace quantique pour les chiffrements asymétriques RSA et ECC (Wikipédia)

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.